Báo cáo: 7 triệu hồ sơ sinh viên được tiết lộ bởi K12.com

Cơ sở dữ liệu K12.com chứa gần 7 triệu hồ sơ sinh viên đã bị bỏ ngỏ để bất kỳ ai có kết nối internet đều có thể truy cập. Vào ngày 25 tháng 6 năm 2023, so sánh và nhà nghiên cứu bảo mật Bob Diachenko đã phát hiện ra sự phơi bày. Vụ rò rỉ dữ liệu liên quan đến một phiên bản MongoDB đã được công khai.

K12.com cung cấp các chương trình giáo dục trực tuyến cho sinh viên. Sự tiếp xúc này đã ảnh hưởng đến Hệ thống học tập A + nyWhere (A + LS) được sử dụng bởi hơn 1.100 khu học chánh.

Thông tin gì đã bị lộ?

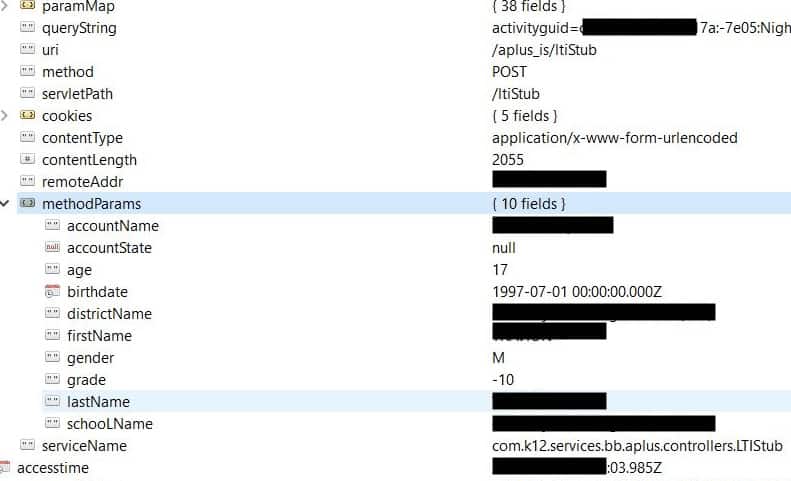

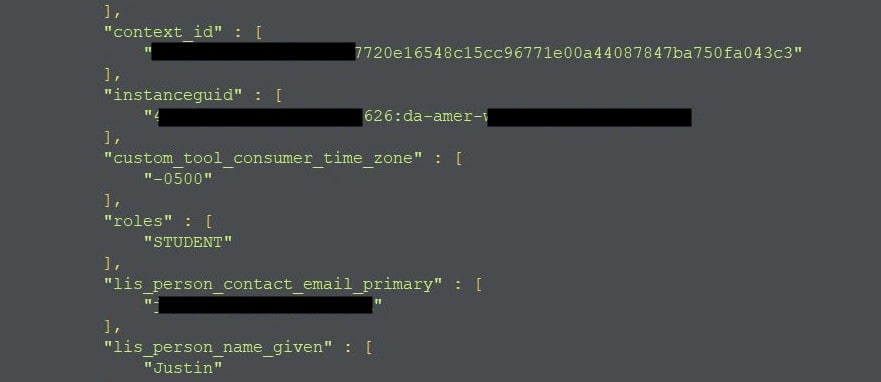

Cơ sở dữ liệu bị lộ giữ gần 7 triệu (6,988.504) hồ sơ có chứa dữ liệu của sinh viên. Thông tin được giữ trong mỗi hồ sơ bao gồm:

- Địa chỉ email cá nhân chính

- Họ và tên

- Giới tính

- Tuổi tác

- Ngày sinh

- Tên trường

- Khóa xác thực để truy cập tài khoản và bản trình bày ALS

- Dữ liệu nội bộ khác

Trong trường hợp này, một phiên bản cũ của MongoDB (2.6.4) đã được sử dụng. Phiên bản cơ sở dữ liệu này đã được hỗ trợ từ tháng 10 năm 2016. Hơn nữa, Giao thức máy tính từ xa (RDP) đã được bật nhưng không được bảo mật.

Kết quả là, cơ sở dữ liệu đã được lập chỉ mục bởi cả hai công cụ tìm kiếm Shodan và BinaryEdge. Điều này có nghĩa là các hồ sơ có trong cơ sở dữ liệu được hiển thị cho công chúng.

Chúng tôi đã phát hiện ra dữ liệu được lập chỉ mục vào ngày 25 tháng 6 nhưng nó đã được công khai kể từ ngày 23 tháng 6 và cơ sở dữ liệu đã bị đóng cửa cho đến ngày 1 tháng 7. Vì vậy, tất cả, vụ rò rỉ dữ liệu chỉ kéo dài hơn một tuần. Nó không rõ liệu có bất kỳ bên độc hại nào truy cập dữ liệu trong quá trình tiếp xúc hay không.

Diachenko đã có thể liên lạc với đại diện của K12 với sự hỗ trợ của Dissent Doe, quản trị viên của Databreaches.net. K12 rất nhạy và cung cấp các tuyên bố sau.

K12 có tính bảo mật dữ liệu rất nghiêm túc. Bất cứ khi nào chúng tôi được thông báo về một vấn đề bảo mật tiềm ẩn, chúng tôi sẽ điều tra vấn đề ngay lập tức và thực hiện các hành động thích hợp để khắc phục tình trạng này.

Ý nghĩa của dữ liệu tiếp xúc

Mặc dù rò rỉ thông tin này cũng không tệ như, ví dụ, việc lộ dữ liệu tài chính hoặc số An sinh xã hội, nhưng nó có ý nghĩa như vậy. Những mẩu thông tin này có thể được sử dụng để nhắm mục tiêu vào từng học sinh trong các vụ lừa đảo chiếm đoạt tài khoản và lừa đảo. Tên trường của họ được công khai có khả năng khiến học sinh có nguy cơ bị tổn hại về thể chất.

Nếu bạn hoặc con bạn đã sử dụng K12.com, A + LS, hãy cảnh giác với những thứ như các lần thử đăng nhập cho các tài khoản khác nhau và email lừa đảo. Có một địa chỉ email được công khai cũng có thể dẫn đến sự gia tăng số lượng email spam bạn nhận được.

Giới thiệu về K12.com

K12.com cung cấp các chương trình học trực tuyến cho các cá nhân và trường học. Có vẻ như việc tiếp xúc này chỉ ảnh hưởng đến phần mềm A + LS của nó. Tùy thuộc vào thiết lập, hệ thống này có thể được truy cập bởi các sinh viên thông qua một máy khách để bàn trên máy tính ở nhà hoặc ở trường, hoặc thông qua web cả bên trong và bên ngoài mạng lưới trường học. Thông tin cá nhân như tên, địa chỉ email và ngày sinh được yêu cầu cho mỗi sinh viên để tạo một tài khoản.

Theo như chúng tôi biết, K12.com đã không liên quan đến bất kỳ vụ rò rỉ dữ liệu nào khác trong quá khứ. Tuy nhiên, đây không phải là lần tiếp xúc đầu tiên ảnh hưởng đến sinh viên trong giáo dục K-12 và đã giành chiến thắng. Thật vậy, đã có 122 sự cố an ninh mạng K-12 trong năm 2023, liên quan đến 119 cơ quan giáo dục. Khi các trường học ngày càng sử dụng công nghệ, an ninh mạng sẽ tiếp tục là mối lo ngại ngày càng tăng.