5 Pinakamahusay na Mga tool sa Encryption ng Database at software

Ano ang database encryption?

Ang pag-encrypt ng database ay ang proseso ng pagbabago ng data – na naimbak sa isang database, at sa simpleng format ng teksto – sa isang ciphertext sa tulong ng isang angkop na algorithm na kilala bilang isang “key.” Sa ganitong paraan, ang tanging pagpipilian na magagamit upang matukoy at gamitin ang data ay magiging sa tulong ng susi na ito.

Mayroon lamang oras para sa isang mabilis na sulyap sa mga tool? Narito ang aming buod listahan ng pinakamahusay na mga tool sa pag-encrypt ng database:

- IBM Guardium para sa File at Database Encryption Nagbibigay ng buong kakayahang makita habang ang pag-encrypt at pag-encrypt ng nakabalangkas o hindi nakaayos na data na may mahusay na antas ng automation at scalability.

- Vormetric Transparent Encryption Hardware-pinabilis na pag-encrypt na solusyon gamit ang data-at-rest encryption na may sentralisadong susi ng pamamahala, pribilehiyo ng access sa paggamit ng gumagamit at marami pa.

- Kumpletuhin ang Proteksyon ng Data ng McAfee-Advanced Endpoint encryption solution para sa data-at-rest at data-in-motion na may control control, at pagsubaybay sa pag-uugali ng gumagamit.

- DbDefence para sa Microsoft SQL Sa mga pamamaraan ng pag-mask ng data para sa mga talahanayan ng database ay nagbibigay ng karagdagang proteksyon, ang encrypt na database ng SQL.

- BitLocker Ang ‘go-to’ encryption solution para sa mga Microsoft-based na mga sistema na idinisenyo upang magbigay ng pag-encrypt sa buong dami.

Bakit kailangan namin ng pag-encrypt ng database?

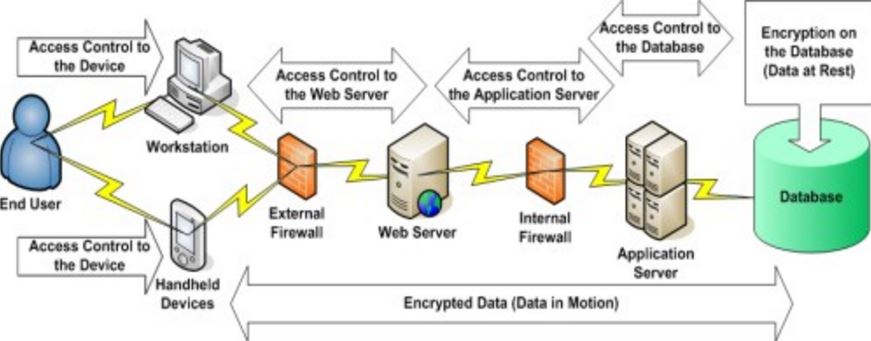

Ang salitang “encryption” ay kumakatawan sa pag-convert ng data sa isang ligtas na format na mababasa lamang gamit ang isang decryption key. Ang buong layunin ay upang matiyak na ang mga awtorisadong tao o aplikasyon lamang ang maaaring ma-access at magtrabaho kasama ang data. Sa isang mundo na naging pamilyar sa lahat ng mga paglabag at hack, ang mga may-ari ng data ay dumating upang maghanap ng mga paraan upang mapanatiling ligtas ang kanilang data. Napansin ng industriya ng software ang tawag na ito at may mga solusyon kung saan ang data ng kanilang mga kliyente ay naka-encrypt sa tatlong pangunahing paraan:

- Pag-encrypt ng buong-drive – pag-encrypt ng mga drive bilang isang buo at kung saan ang lahat ng naka-imbak sa kanila ay ciphered. Ang mga pangunahing operating system tulad ng Linux at Windows Server ay may mga tampok na nagbibigay-daan para sa full-disk encryption na maaaring ma-access lamang gamit ang isang password. Ang password na ito ay kailangang maipasok sa oras ng boot upang ang operating system mismo ay maaaring makakuha ng access sa data dito. Ang anumang application na pagkatapos ay tumatakbo sa server ay hindi nangangailangan ng pag-access sa password habang ang operating system ay humahawak sa pag-access nito nang malinaw.

- Bahagyang pag-encrypt ng system – file-system-only encryption na ciphers isang tiyak na folder o data file na maaaring ma-access sa pamamagitan lamang ng paggamit ng isang password. Ang pamamaraang ito ay katulad ng nakaraang pamamaraan ng pag-encrypt tulad din dito, sa sandaling kumpirmahin ng operating system ang tamang password, ang anumang mga aplikasyon na kailangang gumana sa data ay gawin ito nang malinaw. Ang disbentaha dito ay ang pagkakamali ng tao ay maaaring magresulta sa sensitibong data na naka-imbak sa mga hindi naka-encrypt na file space storage o system.

- Pag-encrypt ng database – Ang seguridad ng data na nagko-convert ng data na naka-imbak sa mga database sa hindi nalalaman na basura na walang kahulugan nang walang isang password. Dito kailangan ipasok lamang ang password kapag ang database ay mai-access at hindi kung kailan nagsisimula ang buong system. Sa kasong ito, dapat bang magkaroon ng hindi awtorisadong pag-access sa disk – kahit na ito ay tinanggal na ng pisikal – ang mga salarin ay hindi mai-access ang data na nasa mga naka-encrypt na database.

Dahil nabanggit namin ang “transparency” ng ilang beses sa mga uri ng pag-encrypt sa itaas, kinakailangan na tingnan ang kahulugan ng konsepto nang detalyado:

Transparent Database Encryption (TDE) – ano ito?

Transparent Data encryption (TDE) ay isang teknolohiya ng pag-encrypt na ginagamit ng mas malaking kumpanya ng software na database tulad ng Microsoft, IBM, at Oracle. Ginawa nila ang teknolohiyang ito bilang isang bahagi ng tampok ng seguridad ng data para sa isang bilang ng kanilang mga solusyon sa database.

Ang TDE ay ang encrypt na antas ng database na gumagana sa cipher data nang pahinga – nangangahulugang kapag ang data ay hindi ma-access, binago o sa paggalaw sa isang network – sa pamamagitan ng pag-encode ng istraktura ng database at hindi ang mismong data. Sa ganitong paraan, kahit na ang isang disk ay ninakaw, ang database sa ito ay hindi mai-access nang walang orihinal na sertipiko ng pag-encrypt at master key.

Ang TDE ay hindi nangangailangan ng anumang mga pagbabago sa aplikasyon sa code o kung hindi man kapag ang mga awtorisadong gumagamit ay ma-access ang data, samakatuwid ang “transparent” sa pangalan. Ang mga programmer o anumang mga aplikasyon ay hindi kailangang lumikha ng macros o i-update ang mga kumplikadong mga pagsasaayos upang magamit ang data. Kapag sila ay awtorisado, ginagawa ng operating system ang decryption at binubuksan ang database para sa pag-access sa data sa loob nito.

Nangangahulugan din ito na ang mga awtorisadong gumagamit at application ay hindi kailangang lumikha ng mga talahanayan ng pandiwang pantulong, nag-trigger, o mga pananaw upang i-decrypt ang data na naka-encrypt gamit ang TDE.

Ang pinakamahusay na tool sa pag-encrypt ng database

Ok, kaya … narito ang listahan ng aming 5 mga pagpipilian para sa pinakamahusay na mga tool sa pag-encrypt at mga solusyon sa software na magagamit sa iyong data:

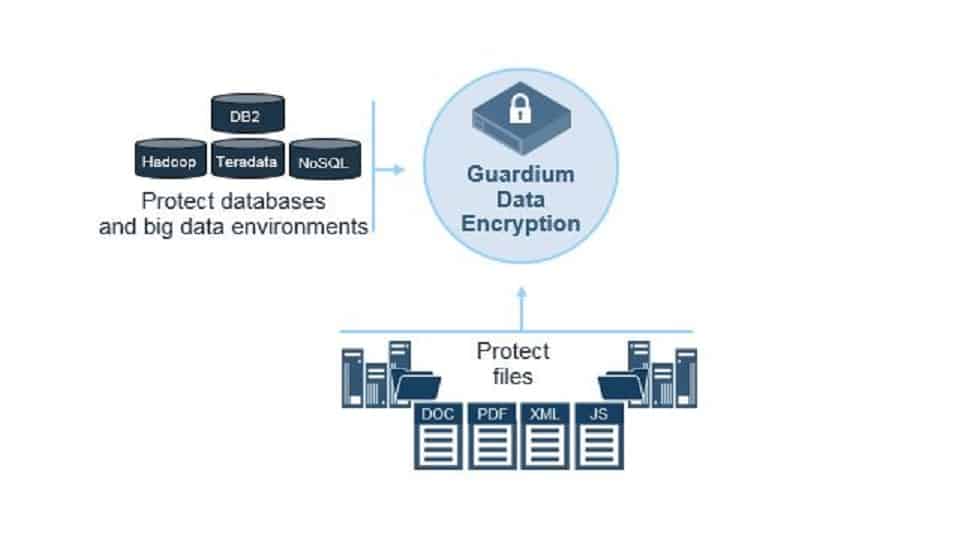

1. IBM Guardium para sa File at Database Encryption

Gamit ang tool na ito, ang TDE ay ipinatupad gamit ang pag-encrypt at decryption na nagaganap sa itaas ng mga system file system at mga volume na imbakan o drive. Sa ganitong paraan ang pag-access ng data ay malinaw sa mga gumagamit, aplikasyon, database, operating system, at mga sistema ng pamamahala ng imbakan.

IBM Guardium ay ginagamit upang i-encrypt ang parehong nakabalangkas at hindi nakaayos na mga mapagkukunan ng data at maaari ring mai-scale upang magpatuloy na sumaklaw sa mga pangangailangan ng seguridad ng isang negosyo kahit na ito ay patuloy na lumalaki.

Sa wakas, ipinapatupad ng IBM Guardium para sa File at Database encryption ang mga encrypt na itinakda ng patakaran. Nag-aalok ito ng sentralisadong kakayahan ng susi sa pag-encrypt na nagpapahintulot sa mga negosyo na ma-secure ang kanilang data habang tinitiyak din na manatili silang sumusunod sa GDPR. Samantala, ang mga patakaran, ay madaling tinukoy gamit ang isang server ng pamamahala ng friendly na gumagamit at pagkatapos ay maaaring igulong at ipatupad sa isang bilang ng mga operating system (Windows, Linux, at Unix).

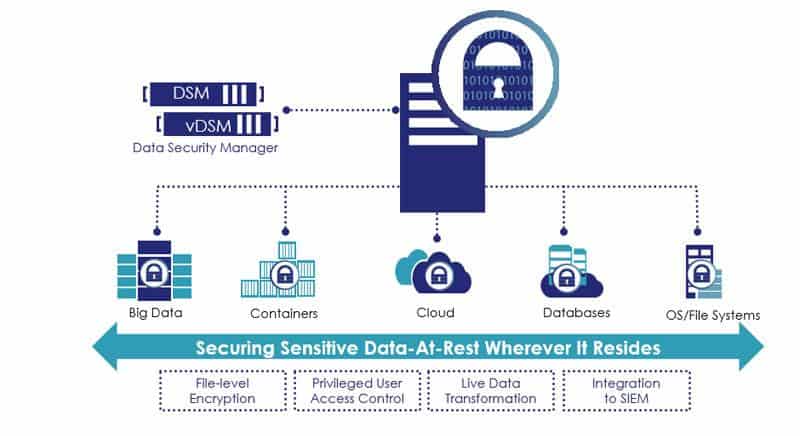

2. Vormetric Transparent Encryption

Ano ang nakatayo sa pag-encrypt na solusyon na ito ay ang kakayahang mai-secure ang data kung saan maaaring maiimbak – lokal, sa maraming mga solusyon sa imbakan ng ulap, at sa malaking data. Ang mga administrador ay maaaring pumili para sa pag-encrypt ng system ng operating system o pumunta para sa buong pag-encrypt.

Ang manipis na lakas ng Vormetric Transparent Encryption ay ipinahayag sa pamamagitan lamang ng pagtingin sa data na maaari itong masakop: madali itong ma-deploy, maaaring mai-scale upang masakop ang libu-libong mga pisikal o virtual server, at gumagana sa Windows, Linux, at Unix platform.

Isang natatanging tampok na nanggagaling sa solusyon na ito mula sa Thales eSecurity ay na walang downtime na kinakailangan para sa paunang mga operasyon ng encryption ng data. Maaari lamang gamitin ng mga administrator ang opsyon na “Live Data Transform” kung saan maaaring mai-encrypt ang mga database at file habang ginagamit ang data.

Muli, mayroong walang downtime, isang katotohanan na maaaring pahalagahan kapag isinasaalang-alang ang ilang mga tool ay maaaring mangailangan ng isang malinis na slate – na mai-install sa mga bagong server ng database bago ma-encrypt ang data..

3. Kumpletuhin ang Kumpletong Data ng McAfee-Advanced

Ang tool na antas ng drive-encryption ng enterprise na ito ay gumagana sa maraming mga kaso na ginagamit kasama ang pag-iwas sa data, full-disk encryption, aparato control, at kahit na proteksyon ng data na nakaimbak sa ulap (Dropbox at Google Drive, upang pangalanan ang ilang). Maaari itong magamit sa mga server na nagpapatakbo ng mga bersyon ng Windows at Mac OS X.

Bukod sa pag-encrypt ng data sa mga disk at pagkontrol sa pag-access, Ang tool ng Kumpletong Data ng McAfee ay awtomatikong naka-encrypt ng mga file at folder bago sila lumipat sa isang lokal na network at kahit na ibinahagi ito sa labas nito.

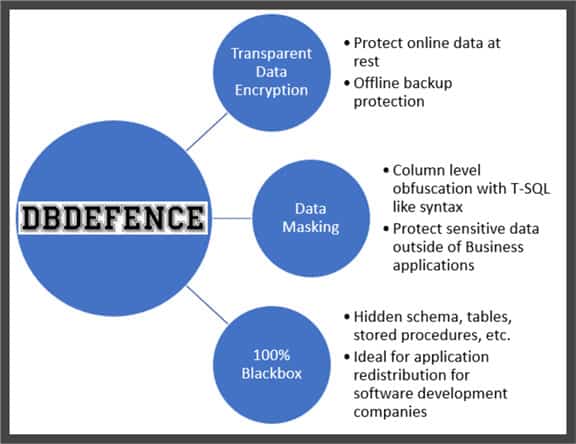

4. DbDefence para sa Microsoft SQL

Nag-aalok ang tool na TDE ng seguridad ng data nang walang pag-kompromiso ng bilis ng pagganap. Ang mga DBA ay may ganap na kontrol sa kung ano ang kailangan nila upang ma-secure at i-configure ang DbDefence upang gumana sa mga talahanayan (ilan o lahat ng mga ito), mga logins, at mga aplikasyon na mai-access ang mga pinaghihigpit na data.

Pinapayagan ng mga mode ng kumpigurasyon ang tatlong antas ng pag-secure ng data ng database:

- TDE na nangangalaga sa pag-encrypt habang ang data ay nagpapahinga

- Isang “Itim na kahon“Function na na-lock ang mga database mula sa pagiging mag-browse ng mga bagay (talahanayan, pamamaraan, at pag-andar) nang walang tamang pahintulot

- Isang solusyon sa gitna na kilala bilang masking data (PDF) at pinapayagan ang proteksyon ng TDE pati na rin ang pagtatago ng mga sensitibong haligi mula sa mga administrador at iba pang mga Gumagamit ng Power

Sa wakas, ang DbDefence ay isang epektibong tool sa pag-encrypt na madaling i-set up at patakbuhin; ito ay simpleng lithe, epektibong pag-encrypt ng database ng SQL at mayroon pa ring maliit na digital na bakas.

5. BitLocker

Ang BitLocker Drive Encryption, dahil ito ay opisyal na kilala, ay isang built-in na tampok na proteksyon ng data ng Windows na magagamit sa mga operating system ng Windows mula mismo sa mga unang araw ng Vista. Nagsisilbi itong protektahan ang mga gumagamit mula sa pagkawala ng data o pagnanakaw na maaaring mangyari sakaling ang isang aparato ay ninakaw, nawala, o hindi pinapabayaang ma-decommissioned.

Ang pangunahing konsepto sa likod ng tool na ito ng seguridad ay tiyakin na walang awtorisadong pag-access ang ipinagkaloob sa isang drive – kung sa pamamagitan ng pagpapatakbo ng mga tool sa pag-atake ng software o sa pamamagitan ng pisikal na paglipat ng isang hard disk sa ibang computer.

Ang isang kahanga-hangang kadahilanan ng BitLocker ay ang katotohanan na ang lahat ng kinakailangan upang ma-secure ang isang disk at ang lahat ng mga data dito ay ilan lamang sa mga pag-click.

Ang ilang mga salita ng pag-iingat

Ngayon, kahit na ang lahat ng mga tool na ito ng pag-encrypt ay nag-aalok ng isang paraan upang ma-secure ang data, palaging mayroong isang mahinang punto: ang tagapangasiwa. Dahil ang mga hacker ay makakakuha ng access sa password ng administrator – kung ito ay dahil sa kapabayaan sa pagpapanatiling ligtas ang password o dahil hindi nila sapat ang pangangalaga upang magamit ang isang kumplikadong – walang pipigilan sa kanila na makakuha ng buong pag-access sa data.

Solusyon: huwag gumamit ng default na mga password. Gayundin, lumikha ng mga kumplikadong password na hindi mahulaan at huwag isulat ang mga ito kung saan matatagpuan ang sinuman.

Ang parehong naaangkop sa anumang mga aplikasyon na binigyan ng pahintulot upang ma-access ang mga disk, mga file system o mga database; maaaring samantalahin ng mga hacker ang anumang mga kahinaan sa kanilang mga aplikasyon at mai-access ang data sa pamamagitan ng pagsasamantala sa kanila.

Solusyon: mag-ingat kung anong mga tungkulin at pahintulot na ibinibigay mo sa bawat aplikasyon. Panatilihin ang mga patch at mga pag-update upang ang anumang mga pagsasamantala ay nasugatan.

Mayroon bang anumang mga drawback sa paggamit ng mga tool sa pag-encrypt ng database?

Ok, lamang namin na ginugol sa lahat ng oras na ito na pag-uusapan kung aling mga tool ang magiging isang perpektong akma para sa isang bilang ng mga sitwasyon sa pag-setup ng server. Kami rin ay nakaantig sa ilang mga pag-iingat.

Ngayon, magkakaroon kami ng isang pagtingin sa kung ano ang kahinaan pagdating sa pag-encrypt ng isang database. Dahil, bagaman maaari kang maging handa upang ma-secure ang iyong data, mayroong ilang mga aspeto na kailangan mo ring pagmasdan. Sila ay:

- Nakalimutan ang password – Kailangang gumamit ng mga tagapangasiwa ng mga kumplikadong password upang tunay na ma-secure ang kanilang mga database at, sa kasamaang palad, ginagawang mas madali para sa kanila na makalimutan sila; kung gagawin nila, marahil ay walang paraan upang mai-access muli ang data na iyon.

- Isang maling kahulugan ng seguridad – habang ang pag-encrypt ng data gamit ang mga pinakabagong tool na ito ay nagsisiguro sa iyong data, hindi nangangahulugan na dapat mong pabayaan ang iyong bantay; palaging maging maingat para sa mga bagong pamamaraan ng pag-hack. Siguraduhing pinapanatili at na-update ang iyong buong digital na kapaligiran.

- Pag-hog ng mapagkukunan – Habang ang karamihan sa mga tool sa pag-encrypt ng database ay hindi masinsinang mapagkukunan, ang kaso ay maaaring magbago habang lumalaki ang iyong data at kapag mayroon kang mas mataas na bilang ng mga gumagamit o application na patuloy na humihiling ng higit pa at maraming data. Ang gastos sa seguridad ay maaaring mai-offset sa pamamagitan ng pagtaas ng mga mapagkukunan, ngunit nangangahulugan din ito na nakakumbinsi ang pamamahala upang madagdagan ang iyong badyet

Sa pagtingin sa mga disbenteng ito, ligtas na masasabi na ang mga pakinabang ay higit pa sa kanila. Ito ay humahantong sa amin sa konklusyon: kung mayroon kang sensitibo at kumpidensyal na data, dapat mong palaging isaalang-alang ang pag-encrypt nito.

Itinampok na imahe ni tumbledore mula sa Pixabay