Cách tìm và xóa thiết bị của bạn khỏi công cụ tìm kiếm Shodan IoT

Shodan, đứa con tinh thần của John Matherly, là một công cụ tìm kiếm chuyên biệt cho phép người dùng tìm thông tin nhạy cảm về các thiết bị kết nối internet không được bảo vệ (ví dụ: máy tính, màn hình bé, máy in, webcam, bộ định tuyến, hệ thống tự động hóa gia đình, thiết bị thông minh, máy chủ) sử dụng các bộ lọc khác nhau. Bất kỳ thiết bị nào không được bảo vệ đều có khả năng dễ bị tấn công bởi bất kỳ ai, kể cả tin tặc, sử dụng Shodan để tìm thấy nó.

Wikipedia mô tả nó như một công cụ tìm kiếm các biểu ngữ dịch vụ, là siêu dữ liệu mà máy chủ gửi lại cho khách hàng. Sự khác biệt giữa Shodan và các công cụ tìm kiếm truyền thống như Google là Shodan lập chỉ mục các thiết bị IoT (Internet of Things) và trả về thông tin có thể truy cập công khai về chúng thay vì nội dung trang web.

Với Shodan, bất kỳ ai cũng có thể tìm thấy các thiết bị sử dụng chi tiết đăng nhập mặc định, nghiêm trọng và cấu hình sai bảo mật quá phổ biến. Trong bài viết này, chúng tôi sẽ tìm hiểu cách tận dụng Shodan để tìm các thiết bị dễ bị tấn công của bạn và chặn chúng khỏi sự giám sát của công chúng.

Shodan đôi khi được tặng một bản rap tệ trong các phương tiện truyền thông phổ biến (và theo chủ nghĩa giật gân), được miêu tả đơn giản là một cách dễ dàng để kẻ xấu tìm thấy các mục tiêu dễ bị tấn công để hack. Thực tế là Shodan không phải là công cụ duy nhất mà hacker có trong kho vũ khí của họ và có nhiều cách để tội phạm mạng vi phạm các lỗ hổng bảo mật. Shodan là một công cụ mạnh mẽ và dễ sử dụng cho người dùng gia đình và doanh nghiệp để giúp xác định các thiết bị dễ bị tấn công. Sau đó, bạn phải bảo vệ thiết bị của mình.

Nhưng trước tiên, chúng ta hãy tóm tắt những điều cơ bản của Shodan, nó là gì, nó làm gì, hoạt động ra sao, giá bao nhiêu và liệu nó có xứng đáng với danh tiếng gây tranh cãi của nó không.

Shodan thật đáng sợ?

Đối với người dùng gia đình, Shodan có thể hơi giống Big Brother. Nó được gọi là công cụ tìm kiếm đáng sợ nhất trên Internet. Theo CNN Business, các nhà nghiên cứu của Shodan đã tìm thấy các thiết bị trung tâm chỉ huy và kiểm soát nhạy cảm cho các nhà máy điện hạt nhân. Blog CT Access mô tả một kịch bản đáng sợ trong đó người dùng Shodan quản lý để truy cập hệ thống kiểm soát lưu lượng và chỉ bằng một lệnh đơn giản, đặt hệ thống ở chế độ kiểm tra. Nhưng các phương tiện để thỏa hiệp các hệ thống này đã được công khai bằng các biện pháp bảo mật kém chất lượng trong chính các hệ thống. Theo CSO Online, nếu một tổ chức đang phơi bày dữ liệu nhạy cảm với Internet, việc chặn Shodan sẽ không khắc phục được sự cố. Thay vào đó, người dùng nên sử dụng Shodan một cách chủ động như một công cụ bảo mật để tìm hiểu xem thông tin về thiết bị của họ có thể truy cập công khai không.

Shodan đã được coi là đáng sợ chủ yếu là do số lượng lớn các thiết bị ngoài kia sử dụng ít hoặc không có bảo mật. Chẳng hạn, khi họ sử dụng mật khẩu mặc định như quản trị viên của Cameron, hay 0000. Tìm thiết bị của bạn trên Shodan sẽ là một cuộc gọi báo thức để giải quyết các bất cập về bảo mật của bạn.

Shodan dùng để làm gì?

Mặc dù Shodan là một công cụ hữu ích cho các tội phạm ngầm và tội phạm mạng kỹ thuật số, nhưng nó có nhiều ứng dụng tích cực cho người dùng gia đình và các tổ chức:

- Nó cho phép trong nhà kiểm tra thâm nhập và tin tặc mũ trắng để xác định các lỗ hổng trong mạng doanh nghiệp

- Người dùng gia đình có thể khám phá các lỗ hổng bằng các thiết bị kết nối internet của riêng họ và xác định xem có ai khác đang sử dụng chúng không. Chẳng hạn, có một hacker truy cập máy chủ của bạn và địa chỉ IP của họ là gì?

- Nó cung cấp dữ liệu có giá trị về các thiết bị IoT (Internet of Things) cho mục đích nghiên cứu bởi các nhà khoa học dữ liệu, các quan chức thực thi pháp luật và các chuyên gia an ninh mạng

- Shodan có thể giúp xác định các mạng cơ sở hạ tầng quan trọng, ví dụ: các cơ sở xử lý nước không nên có trên mạng công cộng, Các trung tâm điều khiển SCADA có thể truy cập internet và các thiết bị mạng gia đình IoT không an toàn, từ tủ lạnh đến hệ thống an ninh gia đình.

- Shodan theo dõi các khai thác gần đây nhằm vào các loại thiết bị cụ thể hoặc sử dụng phần mềm cụ thể. Bạn có thể dễ dàng khám phá nếu doanh nghiệp của bạn có thể dễ bị khai thác bảo mật. (Bạn thậm chí có thể thiết lập nguồn cấp RSS để thông báo cho bạn về các khai thác IoT gần đây.) Năm 2016, một lỗi có thể khai thác trong IIS 6.0 trong Microsoft Windows Server 2003 đã được báo cáo bởi Github. Phần mềm không còn được hỗ trợ bởi Microsoft. Việc tạo một tìm kiếm Shodan để liệt kê tất cả (tại thời điểm viết) 597.611 thiết bị không được bảo vệ bằng Microsoft-IIS / 6.0 là một vấn đề đơn giản.

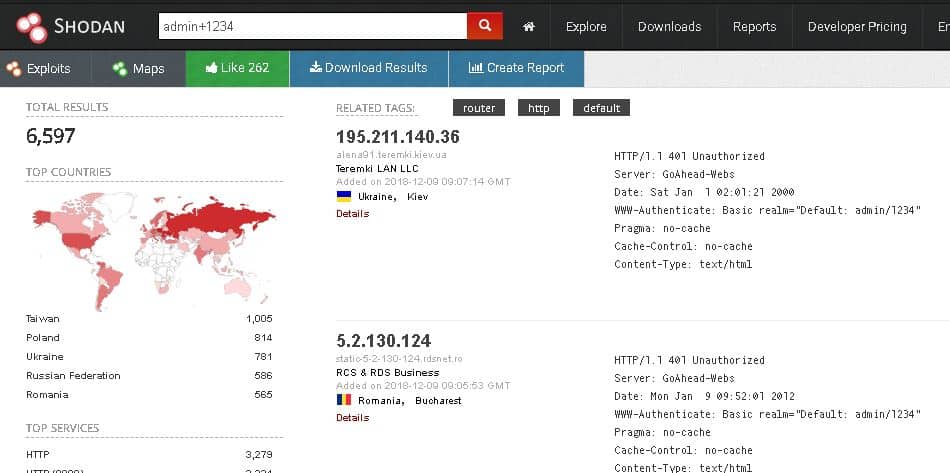

Ví dụ về một tìm kiếm phổ biến chạy để xác định các bộ định tuyến sử dụng tên người dùng / mật khẩu là quản trị viên / 1234 trong biểu ngữ của họ (Nguồn: Shodan)

Shodan có hợp pháp không?

Một trong những câu hỏi đầu tiên mà người không quen hỏi là, Có hợp pháp không? CT Truy cập Scott Scott Hirschfeld, trả lời từ quan điểm kỹ thuật, nói rằng nó là. Bởi vì Shodan chỉ là một máy quét cổng khổng lồ của người Viking, và chỉ đơn giản là phơi bày các thiết bị dễ bị tổn thương (không thực sự sử dụng thông tin mà nó phát hiện ra), nên nó là hợp pháp. Quét cổng Cổng không vi phạm Đạo luật Lừa đảo và Lạm dụng Máy tính, vì nó không đáp ứng yêu cầu về thiệt hại liên quan đến tính khả dụng hoặc tính toàn vẹn của thiết bị. Các máy quét phổ biến như nMap và Nessus có thể thực hiện khá nhiều công việc tương tự.

Shodan làm việc như thế nào?

Biểu ngữ dịch vụ và biểu ngữ lấy

Hiểu biểu ngữ dịch vụ là gì, giúp hiểu cách các thiết bị có thể dễ bị tổn thương đối với Shodan. Shodan hoạt động bằng cách giải phóng trình thu thập dữ liệu web (nhện) lấy biểu ngữ dịch vụ, cung cấp thông tin công khai về một dịch vụ trên thiết bị – ví dụ: HTTP, FTP, SSH, Telnet, SNMP, v.v..

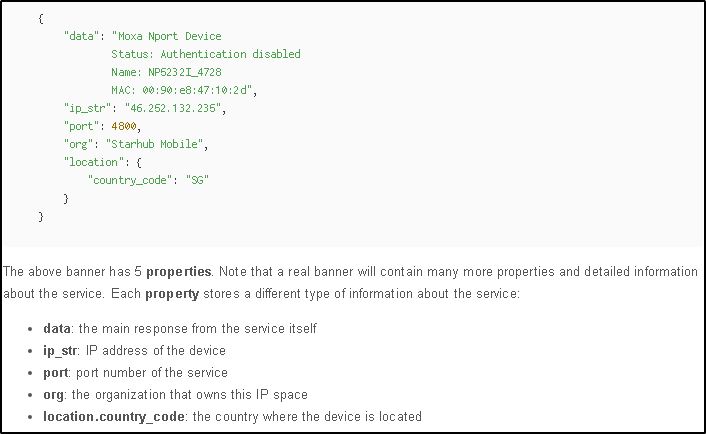

Thông tin có thể bao gồm tên và địa chỉ IP của thiết bị, dịch vụ nào đang chạy, phần mềm nào hỗ trợ và dịch vụ nào cung cấp. Hãy nhớ rằng, các biểu ngữ có thể bị làm giả, nhưng những gì một kho tàng thông tin thực sự cung cấp các biểu ngữ!

Ví dụ về biểu ngữ Shodan đơn giản hóa (Nguồn: Shodan)

Một cách lỏng lẻo, một biểu ngữ có thể được so sánh với một dấu hiệu nhà hàng trên cửa khi nó mở cho doanh nghiệp thông báo giờ mở cửa, thực đơn, v.v. Trong trường hợp này, khi cửa được mở khóa và nhà hàng mở ra, tự động trên các trang web internet có tính năng nhà hàng sẽ cập nhật thông tin của họ để Mở và nhiều khả năng hiển thị vị trí nhà hàng và chi tiết liên lạc. Tương tự, biểu ngữ dịch vụ cung cấp thông tin về một thiết bị có thể được Shodan truy xuất và hiển thị.

Bộ lọc Shodan là gì?

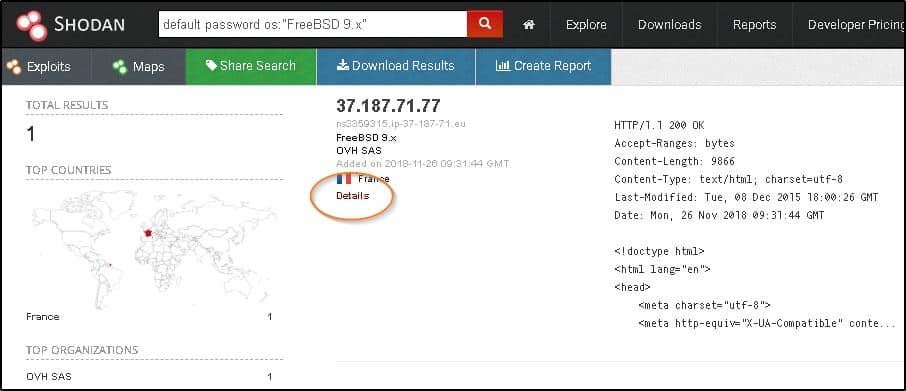

Bạn có thể lọc kết quả tìm kiếm theo quốc gia, thành phố, tổ chức, hệ điều hành, khung thời gian, tên máy chủ, dải IP hoặc sản phẩm. Phạm vi IP là một cách để kiểm tra xem thiết bị của bạn có dễ bị tấn công hay không. Trang kết quả cũng cung cấp bộ lọc tóm tắt, ví dụ: các quốc gia hàng đầu, không phải mọi quốc gia trên trái đất. Nếu bạn muốn xem kết quả cho một quốc gia cụ thể, bạn phải sử dụng bộ lọc quốc gia trong chuỗi tìm kiếm của mình, ví dụ: Mật khẩu mặc định của quốc gia: Hoa Kỳ. Bạn có thể lặn sâu kết quả với nhiều bộ lọc.

Nhấp chuột Chi tiết cung cấp thêm thông tin về thiết bị, ví dụ: chủ sở hữu của thiết bị, các cổng mở và các dịch vụ mà thiết bị đang chạy. Một hacker mũ đen có thể biết về việc khai thác đối với một phiên bản SSH nhất định. Thật nhanh chóng và dễ dàng để sử dụng Shodan để tìm mọi máy tính mở trên web chạy phiên bản đó. Voila, một danh sách tức thời các mục tiêu dễ bị tổn thương.

Ví dụ về bộ lọc cho các thiết bị FreeBSD sử dụng mật khẩu mặc định (Nguồn: Shodan)

Địa chỉ IP công cộng

Các thiết bị gia đình chia sẻ một địa chỉ IP công cộng, được bảo vệ bởi ISP của bạn và được gán cho bộ định tuyến của bạn. Trừ khi Shodan thực hiện quét internet gần đây và nó bao gồm IP được chỉ định bởi ISP của bạn (rất khó xảy ra), rất có thể bạn sẽ không xuất hiện trong tìm kiếm. Hãy nhớ rằng Shodan chỉ hoàn thành thu thập dữ liệu toàn bộ internet (khoảng 500 triệu thiết bị) mỗi tháng một lần, vì vậy nếu bạn muốn thực hiện một yêu cầu cập nhật để xác nhận rằng bạn đã rời khỏi lưới Shodan, bạn cần sử dụng API Shodan để quét theo yêu cầu (một dịch vụ chỉ dành cho các thuê bao trả phí.) Các thiết bị khác được kết nối với thiết bị của bạn, ví dụ: máy in của bạn, nhận dạng bạn theo địa chỉ IP cục bộ (riêng tư) của bạn, sẽ không hiển thị trong tìm kiếm của Shodan.

Làm thế nào để bạn thực hiện tìm kiếm?

Theo cách tương tự với công cụ tìm kiếm truyền thống, bạn chỉ cần nhập chuỗi tìm kiếm và nhấp vào Tìm kiếm. Trung tâm trợ giúp của Shodan cung cấp một danh sách đầy đủ các bộ lọc để thu hẹp kết quả tìm kiếm của bạn. Dưới đây là một số truy vấn mẫu đơn giản:

- Tìm thiết bị Cisco ở California – Thành phố Cisco: California

- Tìm máy chủ Apache ở Đức – Quốc gia Apache: de

- Tìm tất cả các thiết bị không có ở New York – thành phố:

Ghi chú: Không có khoảng trắng giữa dấu hai chấm và giá trị tìm kiếm và nếu bạn sử dụng chuỗi có khoảng trắng, bạn nên bọc giá trị tìm kiếm trong dấu ngoặc kép.

Ai có thể sử dụng Shodan?

Bất cứ ai cũng có thể sử dụng nó và nó miễn phí cho người dùng không có tài khoản, mặc dù các tìm kiếm được giới hạn trong hai trang kết quả. Gói thuê bao đắt nhất là 899 đô la một tháng với kết quả không giới hạn.

Mẹo để giữ thiết bị của bạn khỏi lưới Shodan – [GIẢI QUYẾT]

Có một số cách để bảo vệ thiết bị của bạn nhưng cách tốt nhất cho đến nay là sử dụng VPN để duy trì dưới radar Shodan.

An ninh Shodan 101

Người dùng gia đình không nên dựa vào ISP của họ để bảo vệ hoàn toàn:

- Cài đặt VPN. Nó không nhất thiết sẽ tiêu tốn của bạn nhiều tiền; nhiều thứ miễn phí.

- Không bao giờ sử dụng cấu hình mặc định, ví dụ. mật khẩu, tên người dùng và SSID

- Tốt nhất là mua bộ định tuyến trực tiếp từ nhà sản xuất thay vì từ ISP của bạn vì các nhà sản xuất thường cập nhật hơn với các bản vá; Rốt cuộc, đó là kinh doanh chính của họ

- Luôn luôn cấu hình chính xác phần mềm của bạn, và giữ cho nó được vá và cập nhật

- Là thông tin về tủ lạnh của bạn có thể truy cập trên internet? Tự hỏi xem thiết bị của bạn có thực sự cần được kết nối không. Đôi khi các cấu hình mặc định của các nhà cung cấp không an toàn.

- Luôn luôn sử dụng HTTPS trên thiết bị IoT của bạn và xác thực đa yếu tố nếu có

Ngoài những điều trên, một cách tiếp cận nhiều khía cạnh để bảo mật cho một tổ chức các thiết bị trên mạng là cách tốt nhất để bảo vệ nó:

- Luôn sử dụng VPN, đặc biệt nếu bạn quản lý thiết bị từ xa, ví dụ: cho các nhà thầu hoặc nhà cung cấp bên ngoài, hoặc có chính sách BYOD

- Xem lại nội dung của các biểu ngữ dịch vụ và cẩn thận với những gì bạn tiết lộ trong thông báo lỗi và thông báo chào mừng; phần thông tin nhỏ nhất là trả tiền bẩn cho hacker chuyên dụng. Apache Tomcat mặc định xuất bản hàng tấn thông tin về các dịch vụ mà thiết bị đang chạy. IBM có một hướng dẫn nhanh để dọn dẹp Apache Tomcat và Yeah Hub cung cấp các hướng dẫn từng bước để làm cứng máy chủ IIS.

- Thực hiện một chính sách bảo mật nghiêm ngặt tại tổ chức của bạn. Các mối đe dọa trong nội bộ khiến doanh nghiệp của bạn gặp nhiều rủi ro vì sự tồn tại của Shodan và hack phần mềm từ Dark Web.

- Xóa di sản và các dịch vụ không sử dụng

- Hãy xem xét phần sụn của bộ định tuyến nguồn mở, có thể tùy chỉnh và thường đáng tin cậy hơn các tùy chọn thương mại, được tạo ra và quản lý bởi vì những người đam mê CNTT tình nguyện làm việc đó vì tình yêu của nó chứ không chỉ vì tiền. Hai tùy chọn là Tomato và DD-WRT.

- Hạn chế quyền truy cập của riêng bạn để quản lý bộ định tuyến của bạn đến một địa chỉ IP duy nhất không phải là một phần của nhóm địa chỉ mà mạng của bạn đã được chỉ định. Thực hành quản lý an toàn, ví dụ: không cho phép bộ định tuyến lưu trữ thông tin đăng nhập của bạn.

- Không bao giờ bật chuyển tiếp cổng cho thiết bị IoT hoặc máy chủ trên mạng LAN của bạn. Nếu bạn cần truy cập vào thiết bị của mình thông qua internet, hãy cài đặt máy chủ VPN gia đình và truy cập mạng LAN của bạn thông qua VPN thay thế.

- Hãy lén lút như một hacker. Thay vì cho những kẻ xâm nhập biết bạn đã phát hiện ra chúng bằng cách cho phép tường lửa của bạn gửi một tin nhắn Không thể truy cập đích đến ICMP đến các địa chỉ bạn muốn chặn, hãy để máy quét hết thời gian. Biết được liệu máy chủ có tồn tại hay không là thông tin có giá trị đối với tin tặc sử dụng Shodan.

- Sử dụng chính sách khóa tài khoản để giảm nguy cơ tấn công vũ phu vào mạng của bạn

Tìm hiểu xem thiết bị của bạn có dễ bị tấn công không

Để bắt đầu, bạn sẽ cần địa chỉ IP công cộng của bạn. Để tìm nó, chỉ cần gõ, địa chỉ IP của tôi là gì trong Google.

Để tìm máy tính của bạn trong Shodan, hãy nhập mạng Net: [địa chỉ IP công cộng của bạn], (không có dấu ngoặc kép) trong hộp tìm kiếm của Shodan. Nếu ISP của bạn đang thực hiện công việc của mình, bạn sẽ nhận được một 404 không tìm thấy thông điệp trạng thái. Nếu bạn dễ bị tổn thương, Shodan sẽ trả lại chi tiết về thiết bị của bạn. Tin tặc có thể không biết địa chỉ IP công cộng của bạn nhưng nếu bạn đang sử dụng tên người dùng và mật khẩu mặc định, chúng có thể tìm thấy bạn bằng cách tìm kiếm các thiết bị sử dụng chi tiết đăng nhập mặc định. Cách tốt nhất để loại bỏ bạn khỏi lưới Shodan là cài đặt VPN, ví dụ: OpenVPN.

Các lựa chọn thay thế cho Shodan để xác nhận xem thiết bị của bạn có dễ bị tấn công hay không:

- Nếu Shodan không đưa ra chi tiết địa chỉ IP công cộng của bạn trong tìm kiếm cơ bản, bạn có thể sử dụng công cụ quét cổng trực tuyến, như Hide My Name để xác nhận các cổng của bạn được bảo vệ. Nhập địa chỉ IP công cộng của bạn. Tất cả các cổng phải ở trạng thái đóng hoặc được lọc (được bảo vệ bởi tường lửa hoặc bộ lọc). Nếu bạn sử dụng Hide My Name để quét địa chỉ IP cục bộ của mình, bạn sẽ nhận được thông báo rằng máy chủ bị hỏng hoặc có gì đó dọc theo dòng, Lỗi Lỗi: Máy chủ không sẵn sàng quét máy chủ này.

- Censys tương tự, nhưng mới hơn và thân thiện với người dùng hơn, Shodan. Nhập địa chỉ IP của bạn. Nếu thiết bị của bạn được bảo vệ, bạn sẽ nhận được một tin nhắn dọc theo dòng, Chúng tôi đã tìm thấy bất kỳ dịch vụ nào có thể truy cập công khai trên máy chủ này hoặc máy chủ nằm trong danh sách đen của chúng tôi.

- IoT Scanner có thể thực hiện quét cổng để khám phá nếu bất kỳ thiết bị nào của bạn có thể truy cập công khai trên internet.

Máy quét khối Shodan

Nói đúng ra, bạn không gỡ thiết bị của mình khỏi Shodan, bạn chặn động cơ tìm thiết bị. IP Fire cho biết Shodan sử dụng khoảng 16 máy quét khác nhau để giữ cho chỉ số của nó được cập nhật. Để chặn các máy quét này, bạn có thể thiết lập các định nghĩa máy chủ đã biết cho máy quét Shodan trong tường lửa máy tính của bạn. Thật không may, các địa chỉ IP này có thể thay đổi bất cứ lúc nào vì vậy bạn sẽ phải cập nhật chúng như một phần của thói quen bảo mật. Thật không may, VPN được thiết kế để trốn tránh tường lửa để tường lửa có thể cảnh báo bạn về truy vấn Shodan, nhưng có thể không bảo vệ bạn khỏi một cuộc tấn công hack. Chặn các máy quét Shodan đã biết là một cách khắc phục nhanh trong các tình huống mà bạn có thể sử dụng VPN và các thiết bị của bạn cần phải được công khai.

Thiết lập VPN

So sánh đã làm tròn các VPN tốt nhất (và tồi tệ nhất), bao gồm cả các VPN miễn phí:

- Dịch vụ VPN tốt nhất cho năm 2023

- Hơn 20 VPN miễn phí được xếp hạng cạnh nhau

- 6 VPN miễn phí tốt nhất mà bạn có thể tin tưởng

- VPN tốt nhất cho Linux năm 2023 (và tồi tệ nhất)

Bạn có nên hoảng sợ về Shodan?

Hầu hết mọi người không lo lắng quá nhiều rằng các ứng dụng như Facebook và các trình duyệt như Google biết nhiều về họ hơn mẹ của họ, mặc dù họ nên làm vậy. Bạn không muốn xuất hiện trong một tìm kiếm Shodan nhưng không, như chúng ta đã thấy, quá khó để tự bảo vệ mình.

Các thiết bị sử dụng cấu hình mặc định có nhiều rủi ro nhất từ tội phạm mạng sử dụng Shodan hoặc bất kỳ phần mềm nào khác được thiết kế để đánh hơi các cấu hình thiết bị không an toàn. Nó không chỉ là Shodan mà là đáng sợ. Google dork – Các truy vấn tìm kiếm SQL tìm kiếm trang web Chỉ mục thông tin – được phát triển trước khi Shodan đến hiện trường vào năm 2009. Các truy vấn này cũng có thể được sử dụng để tìm thông tin dễ bị tổn thương trên trang web của bạn, ví dụ: một tài liệu chứa dữ liệu nhạy cảm.

Để bắt đầu với Shodan, Cơ sở tri thức Shodan rất toàn diện và là nơi hữu ích để học cách sử dụng động cơ và bảo vệ bản thân một cách hiệu quả, cũng như vui vẻ tìm hiểu một số sự kiện và câu đố về IoT.