Paano mag-remote punasan (o i-lock) ang isang Windows 10 laptop o PC

Maraming mga organisasyon at indibidwal ang nagsimulang magpatibay ng mga pangunahing hakbang sa seguridad tulad ng nangangailangan ng mas malakas na mga password, pagpapatupad ng pagpapatunay ng dalawang-kadahilanan, at pamamahala ng control control. Ngunit karaniwan na kalimutan ang tungkol sa proteksyon para sa pinakamasamang mga sitwasyon sa kaso. Isang pangunahing pangangasiwa ay ano ang mangyayari kung may nawawala sa kanilang laptop o ang isang computer ay nagnanakaw.

Kung ang tamang mga pag-iingat ay hindi nasa lugar, maaaring magwawakas ang mga umaatake sa lahat ng data sa aparato – mga personal na lihim, intelektwal na pag-aari, impormasyong pampinansyal, mahalagang data ng kumpanya, sensitibong detalye ng kliyente at marami pa.

Nagdulot ito ng malaking panganib para sa parehong mga indibidwal at mga organisasyon. Ang isang solusyon ay ang pag-set up ng remote na pagpahid sa mga aparato. Pinapayagan nitong tanggalin ng mga administrador ang data kahit na nawala o ninakaw ang computer (bagaman mayroong ilang mga limitasyon). Ang isa pang kapaki-pakinabang na panukalang pangkaligtasan ay ipatupad ang buong disk encryption upang ang magnanakaw ay hindi ma-access ang anumang data sa laptop maliban kung pinamamahalaan din nilang nakawin ang susi.

Ang bawat isa sa mga pamamaraan na ito ay maaaring maging mas kumplikado kaysa sa tila sa una, at ang bawat isa ay may sariling kalamangan at kahinaan. Dahil dito, mayroong ilang mga kaso ng paggamit kung saan ang isang pagpipilian ay mas mahusay kaysa sa iba pa, o ang parehong mga mekanismo ay maaaring pagsamahin kung ang antas ng banta ay sapat na.

Ano ang remote na punasan?

Ang Remote na pagpahid ay posible upang matanggal ang data mula sa isang laptop o computer nang hindi kinakailangang nasa harap ng aparato. Ito ay isang kritikal na tampok na dapat isaalang-alang ng parehong mga indibidwal at kumpanya sa pagpapatupad sa lahat ng mga computer na naglalaman ng sensitibo o mahalagang data.

Kailangang maitakda nang una, ngunit kung pinagana ang mga malayuang kakayahan sa pagpahid, maaaring burahin ng may-ari ang data at maiwasan ang pag-atake sa pagnanakaw ng impormasyon o paggamit ng data upang ilunsad ang karagdagang pag-atake sa cyber. Maaari itong gawing isang mahalagang tool ang mga malalayong wipe para mapigilan ang mga paglabag sa data.

Kung nauunawaan mo na ang kahalagahan ng remote na pagpahid at iba pang mga mekanismo ng seguridad tulad ng buong disk encryption, suriin ang mga sumusunod na seksyon upang malaman kung paano i-set up ang mga ito. Kung hindi mo pa rin sigurado kung anong uri ng pag-atake ang maaari nilang maiwasan, laktawan ang nauna Bakit mo dapat paganahin ang malayuang pagpahid o buong disk encryption? seksyon upang makita kung anong pinsala ang maaaring mangyari kapag hindi naganap ang mga hakbang na ito.

Paano Mag-Remote Wipe ng isang laptop

Ang isang iba’t ibang mga programa ay maaaring malayuan ang isang PC. Sa tutorial na ito, gagamitin namin ang Prey, dahil buksan ang mapagkukunan nito at hindi mo kailangang magbayad upang i-set up ito, kahit na kung ang isang aparato ay nakawin at nagpasya kang punasan ito, kakailanganin mong bayaran ang pro subscription sa yugtong ito. Mahalagang tandaan na ang Prey ay kailangang mai-set up nang mas maaga – sa sandaling nawala ang isang laptop o ninakaw, huli na upang mai-install ang anumang malayuang software na pagpahid.

Bago nawala o ninakaw ang iyong aparato

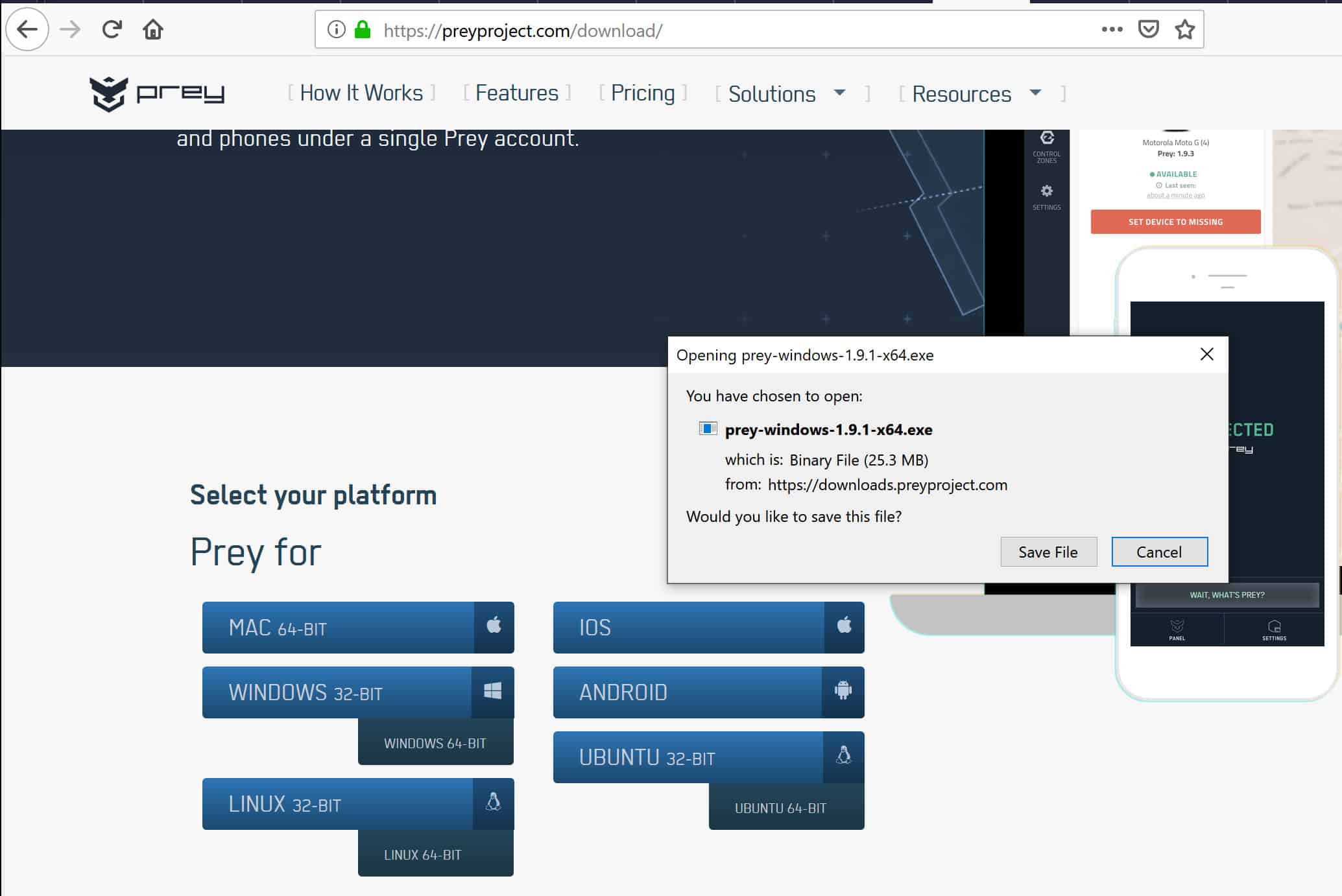

Upang magsimula, magtungo sa pahina ng pag-download ng Prey at piliin ang naaangkop na bersyon para sa iyong PC o aparato. Sa tutorial na ito, gumagamit kami ng Windows 64-bit na bersyon. Kapag nag-click ka sa iyong pag-download, pindutin I-save ang File sa dialog box na lilitaw:

Kapag natapos na ang file sa pag-download, buksan ito upang patakbuhin ang setup wizard. Kapag naabot mo ang welcome screen, mag-click Susunod, kasunod Sumasang-ayon ako kapag pumutok ang kasunduan sa lisensya. Sa susunod na screen, piliin ang alinman sa folder ng patutunguhan na nais mong mai-install sa, o iwanan ito bilang default na pagpipilian. Mag-click I-install.

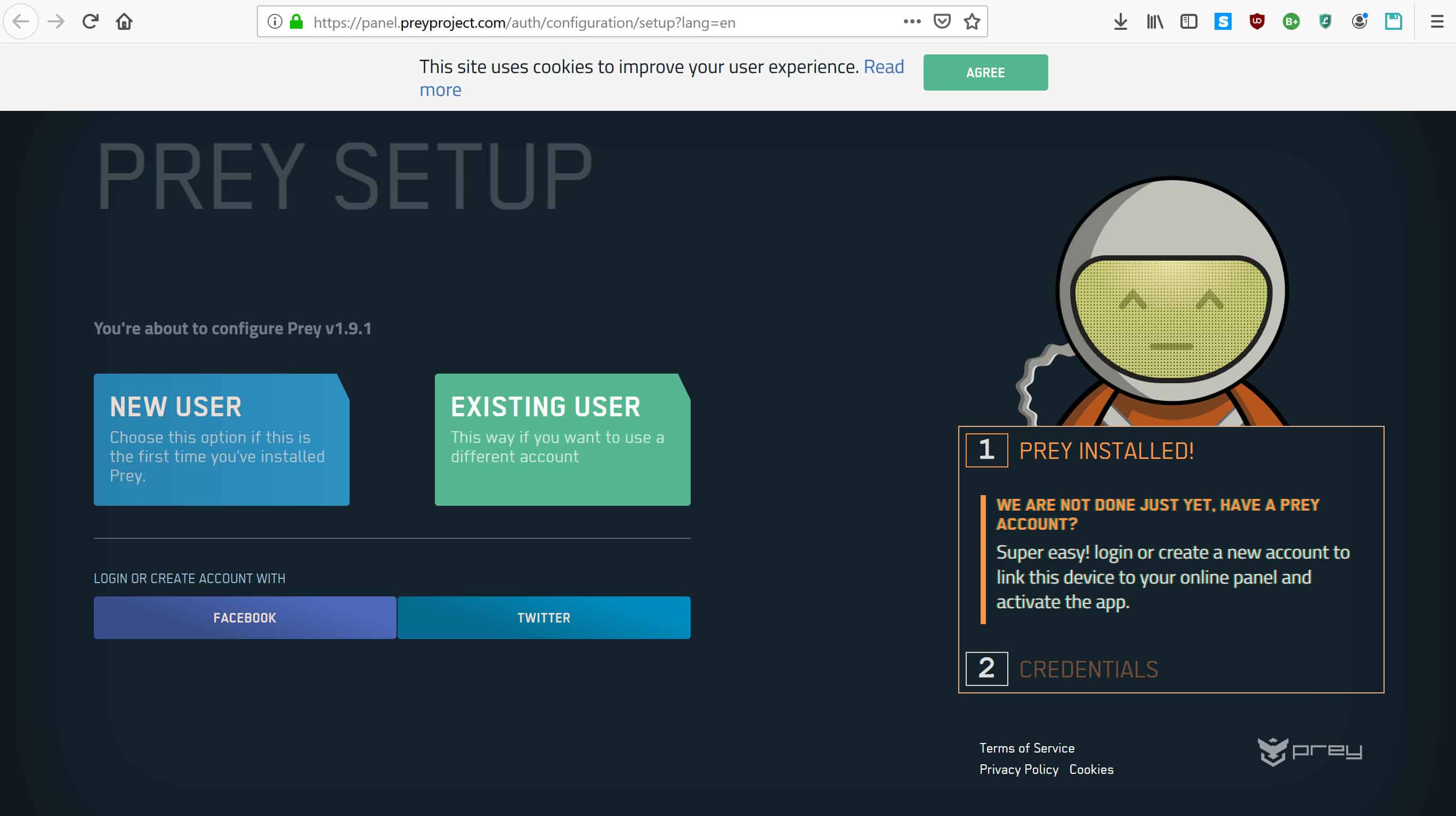

Kapag natapos na ng wizard ang pag-install, siguraduhin na minarkahan mo ang checkbox upang ilunsad ang Prey, pagkatapos ay i-click Tapos na. Dadalhin nito ang sumusunod na pahina sa iyong web browser:

Sa pagpapalagay na ito ang iyong unang pagkakataon sa pag-set up ng Prey, i-click BAGONG GAMIT, pagkatapos ay ipasok ang iyong pangalan, email address at password sa mga patlang ng entry na lilitaw. I-click ang kahon sa reCAPTCHA upang patunayan na hindi ka isang robot, pati na rin ang mga checkbox upang maipahiwatig na ikaw ay higit sa 16 taong gulang at nabasa ang mga termino at kundisyon. I-click ang asul SIGN UP button sa ibaba ng mga ito.

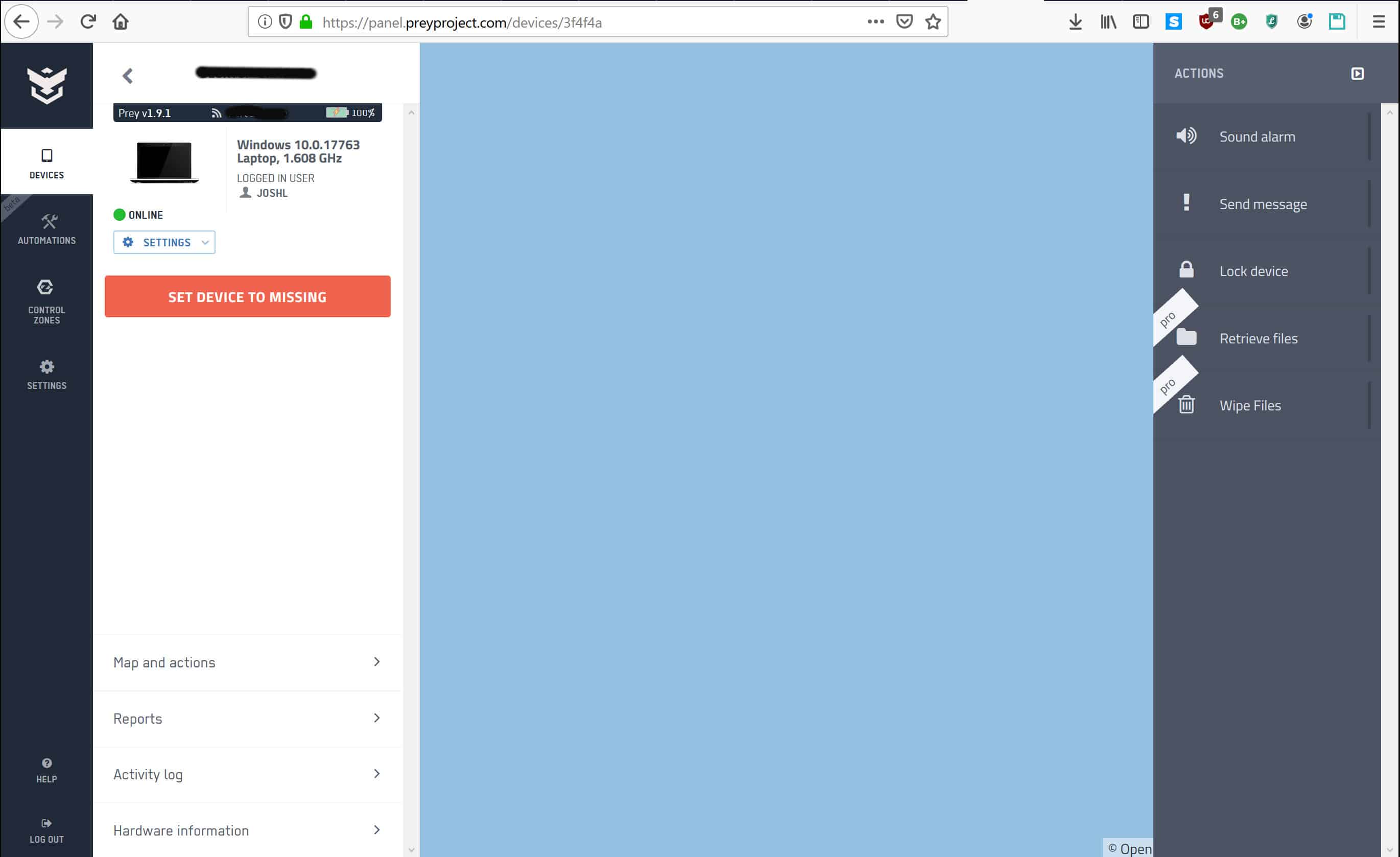

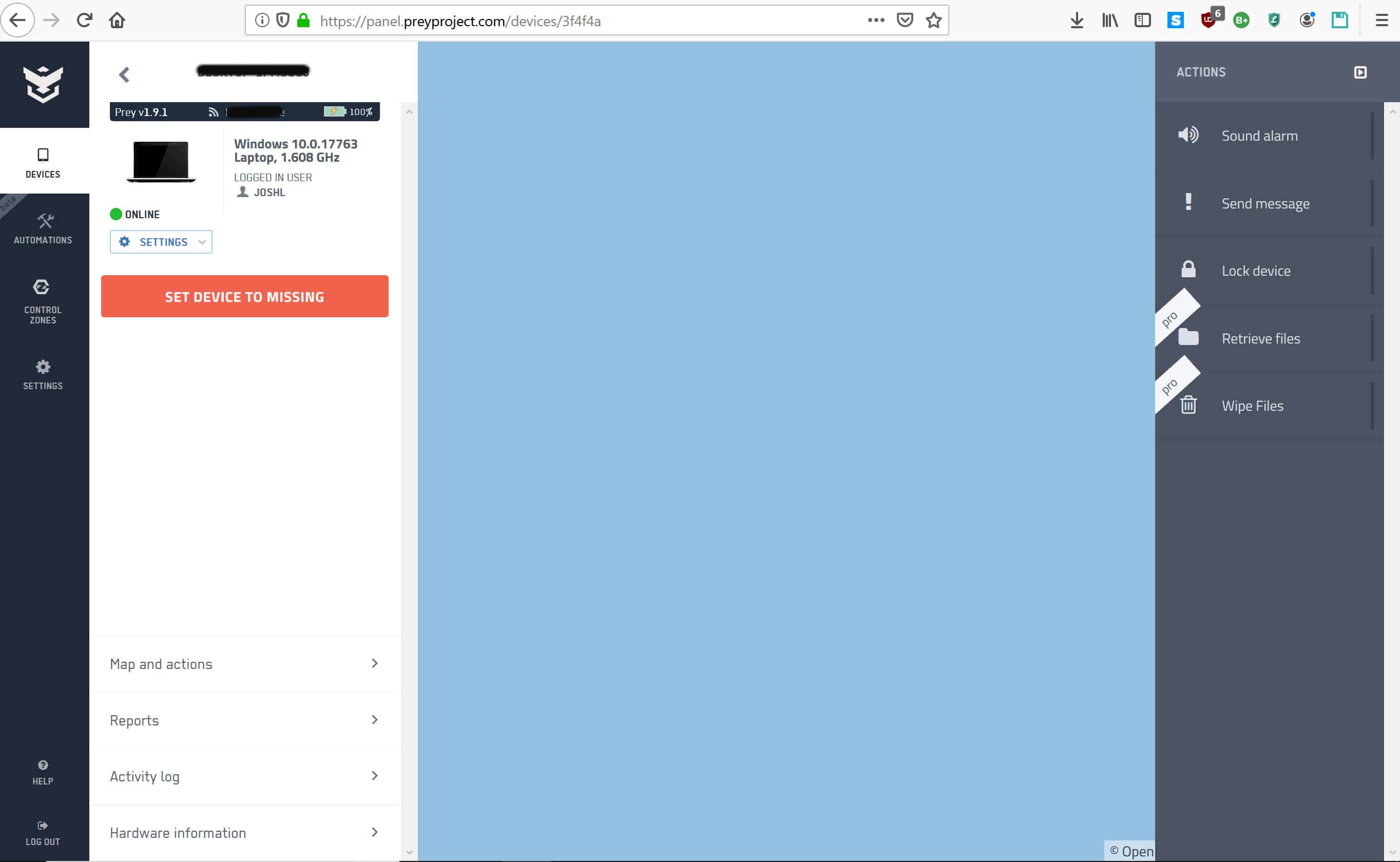

Ito ay ilulunsad ang control panel ng Prey, na magpapakita ng huling kilalang lokasyon ng iyong aparato:

Tandaan na sa screenshot na ito, ang mapa ay inilipat sa gitna ng karagatan para sa mga kadahilanan sa privacy. Karaniwan, ipapakita nito ang iyong lugar sa isang kahon na nagtatala sa iyong huling kilalang lokasyon.

Kapag ang Prey ay tumatakbo at tumatakbo, nag-aalok ito ng isang bilang ng mga tampok tulad ng mga serbisyo sa lokasyon, remote na pag-lock at remote na pagpahid, na maaari mong gamitin kung kinakailangan.

Matapos nawala o ninakaw ang isang aparato

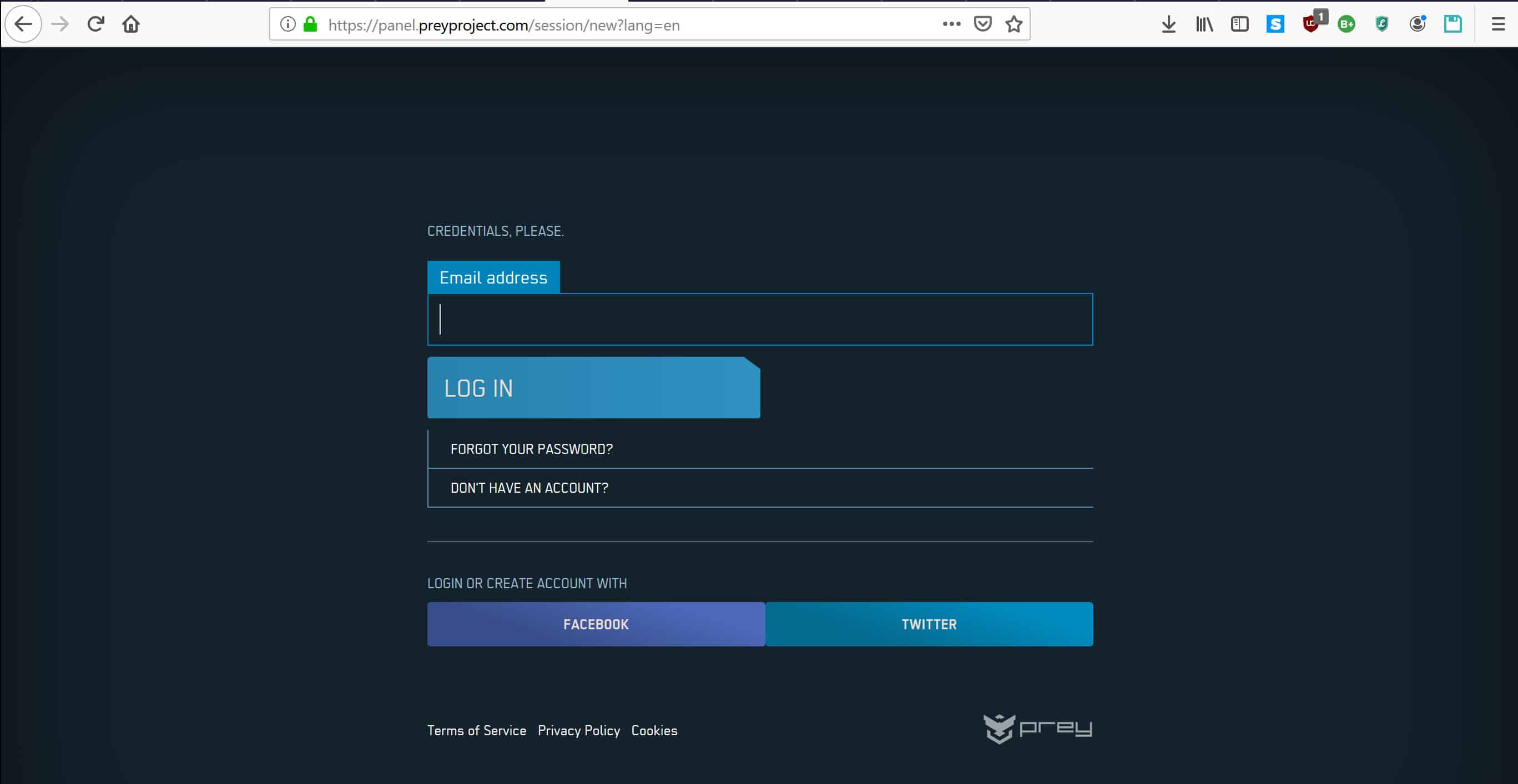

Sabihin natin na ang trahedya ay tumama, at ang iyong laptop ay nawala o ninakaw. Ang nag-iimpok na biyaya ay nagkaroon ka ng pananaw upang mag-install ng isang malayuang tool na punasan tulad ng Prey upang malimitahan ang anumang potensyal na pinsala. Ang unang hakbang ay ang pumunta sa website ng Prey, ipasok ang iyong mga detalye at mag-log in:

Kapag nag-log in ka, mag-click sa nawawalang aparato. Ito ay magpapakita kapag ito ay huling nakakonekta sa internet at kung saan ito matatagpuan. Kung ikaw ay sapat na mapalad na ninakawan ng isang bumbling na magnanakaw, mag-online na sila, na isiniwalat ang lokasyon ng aparato.

Pagkatapos ay maaari mong gamitin ang impormasyong ito upang masubaybayan ang computer o ibigay ito sa pulisya upang matulungan sila sa kanilang pagsisiyasat. Makakatulong din ang data ng lokasyon sa mga kaso kung saan nawala ang isang aparato – kung nakakonekta pa rin ito sa internet. Ginagawa ng control panel ng Prey na mas madali itong mahanap.

Kung ang aparato ay ninakaw, mahalaga na higpitan ang pag-access ng magnanakaw sa mga file ng computer. Sa haligi ng kanang kamay, maraming iba’t ibang mga pagpipilian:

Kung nais mong malayang punasan ang aparato at permanenteng tanggalin ang mga file, mag-click Remote Wipe sa ilalim ng haligi. Sa kasamaang palad, ang tampok na ito ay hindi magagamit sa libreng plano, kaya kakailanganin mong mag-subscribe sa Prey Pro upang punasan ang aparato.

Kung hindi ka pa naka-sign up sa Prey Pro at talagang kailangan mong malayuang punasan ang computer, mag-click I-upgrade ang Iyong Plano sa popup at sundin ang mga link upang punasan ang iyong aparato. Tatanggalin nito ang data sa computer, hangga’t konektado pa rin ito sa internet.

Kung nais mong mag-set up ng remote na pagpahid sa kaso ng pagnanakaw ngunit ayaw mong mag-sign up sa Prey Pro, mayroong isang hanay ng iba pang mga alternatibong software. Parehong Microsoft 365 at Microsoft Enterprise Mobility + Security, ay may Intune, na maaaring mai-set up nang mas maaga sa oras upang maaari mong malaylay na mapawi ang anumang nawala o ninakaw na mga aparato. Ang iba pang mga kumpanya tulad ng Absolute at Meraki ay nagbibigay din ng mga malalabas na solusyon sa pagpahid.

Mga Limitasyon ng remote na pagpahid

Ang Remote na pagpahid ay parang perpektong solusyon para mapanatili ang ligtas na data sa mga pinakamasamang kaso, ngunit ang mga gamit nito ay talagang mas limitado kaysa sa iniisip mo. Ang isang makabuluhang isyu ay ang lag sa oras sa pagitan ng isang potensyal na pagnanakaw at ang malayong pagpahid. Ang isa pang problema ay ang aparato ay kailangang konektado sa internet para sa isang malayuang punasan upang gumana.

Ang oras sa pagitan ng pagnanakaw at ang pagpahid

Kapag ang mga bagay ay ninakaw, madalas nating hindi napansin agad. Maaari itong maging oras, araw o kahit na linggo bago natin napagtanto na ang aming computer ay ninakaw. Ang oras ng lag na ito ay kritikal, dahil maaaring tumagal lamang ng ilang minuto para sa isang tuso na magnanakaw upang ma-access ang data mula sa isang ninakaw na laptop.

Kahit na sa mga bihirang kaso na nasaksihan mo ang iyong laptop na ninakaw at maaaring lumakad upang mag-log in at malayong punasan ang computer, posible para sa magnanakaw na ma-access ang data bago ka. Sa hindi gaanong kanais-nais na mga kalagayan, maaaring magkaroon sila ng mga araw upang matunaw ang mga file at ma-access ang lahat ng nais nila. Sa kasamaang palad, ang mga malalayong wipe ay walang magagawa upang ihinto ang isang magnanakaw na na-access ang data bago isagawa ang punasan.

Ang aparato ay kailangang maging online

Ang isa pang limitasyon ng remote na pagpahid ay ang isang ninakaw na aparato ay kailangang maging online para gumana ito. Ang sinumang magnanakaw na nakakaalam kung ano ang ginagawa nila ay panatilihin ang laptop sa offline para sa eksaktong mga kadahilanang ito – hindi nila nais na masusubaybayan ang aparato, o para mapupuksa ang data. Nangangahulugan ito na hindi ka maaaring makakuha ng isang pagkakataon upang magamit ang malayuang pag-andar ng punasan na inilagay mo ng maraming pagsisikap sa pag-set up.

Kung ang aparato ay konektado sa internet pagkatapos ng pagnanakaw, baka malamang na ang magnanakaw ay isang baguhan, o pagnanakaw lamang ang laptop upang ibenta. Sa mga kasong ito, hindi malamang na target nila ang data ng computer, kaya hindi kinakailangan ang isang remote na punasan.

Tanggalin ba ang data?

Maraming haka-haka sa kung mabawi man o hindi makukuha ang data sa sandaling mapawi o tinanggal ito. Posible man o hindi, depende sa maraming mga kadahilanan, kasama na kung paano napatay ang drive, ito man ay isang modernong drive o isang luma, isang solidong estado o isang hard disk drive, at kung gaano ka sopistikado ang nagsasalakay..

Ayon sa isang pag-aaral mula noong 2008, sa karamihan ng mga pangyayari, ang isang solong punasan na may naaangkop na software ay sapat upang maiwasan ang data na makapasok sa mga kamay ng nagsasalakay. Gayunpaman, kung nakikipag-usap ka sa isang mahusay na resourced na kalaban at isang mas matandang drive o isang solidong estado na pagmamaneho, may posibilidad na mabawi nila ang data matapos itong mapunas..

Pagprotekta sa mga ninakaw na aparato na may buong disk encryption

Sa ilang mga sitwasyon, ang mga malalayong wipe ay hindi epektibo o magagawa upang maprotektahan ang isang nawala o ninakaw na laptop. Sa maraming mga kaso, ang buong disk encryption ay maaaring maging isang mas mahusay na alternatibo, o maaari itong magamit upang umakma sa mga malalayong kakayahan ng punasan.

Kapag ang disk ng isang computer ay ganap na naka-encrypt, nangangahulugan ito na lahat ng data ng disk ay na-lock gamit ang cryptographic software o hardware. Pinipigilan nito ang hindi awtorisadong pag-access. Kapag ginamit ang full-disk encryption, ang data ay mai-access lamang ng mga gumagamit na may susi. Kung hindi man, ang data ay nananatiling hindi magagamit bilang ciphertext.

Ang buong disk encryption ay isang mahusay na pamamaraan para sa pagprotekta ng data, lalo na kung ang isang aparato ay nawala o nakawin. Kahit na ang isang aparato ay nagtatapos sa maling mga kamay, ang mga magnanakaw ay hindi mai-access ang data maliban kung mayroon din silang susi.

Ang pamamaraang ito ay maaaring maging kapaki-pakinabang sa liblib na pagpupuno dahil walang window ng pagkakataon para sa mga kriminal sa pagitan ng oras ng pagnanakaw at oras na naganap ang remote na punasan.

Ang isa pang pangunahing pakinabang ay ang aparato ay hindi kailangang konektado sa internet upang mapanatili ang pagnanakaw sa pag-access sa data. Habang ang data ay technically pa rin sa computer, ginagawa ng encryption na hindi maa-access nang walang susi – hindi na kailangan ng isang koneksyon sa internet na i-lock o tanggalin ang data mula sa aparato dahil na-lock na ito ng default.

Ang pinakamadaling paraan upang maipatupad ang buong disk encryption sa Windows 10 ay kasama ang BitLocker, bagaman magagamit lamang ito para sa mga gumagamit ng Windows Pro, Enterprise at Edukasyon. Kung ikaw ay nasa Windows 10 Home, ang Bitlocker ay hindi magagamit. Ang sumusunod na tutorial din requires iyong computer upang magkaroon ng isang Trusted Platform Module (TPM) chip, kahit na may mga paraan na maaari mong i-set up ang Bitlocker nang walang isa.

Kung ang BitLocker ay hindi isang pagpipilian para sa iyo, maaari mong subukan ang VeraCrypt, na kung saan ay isang libre at open-source full-disk encryption na programa. Mas gusto ito ng ilang mga gumagamit sa BitLocker, sapagkat pinapayagan nito ang sinumang suriin ang code, at ang samahan sa likod ng VeraCrypt ay hindi nakikita sa isang pangunahing kumpanya tulad ng Microsoft.

Ang pag-set up ng buong disk encryption sa BitLocker

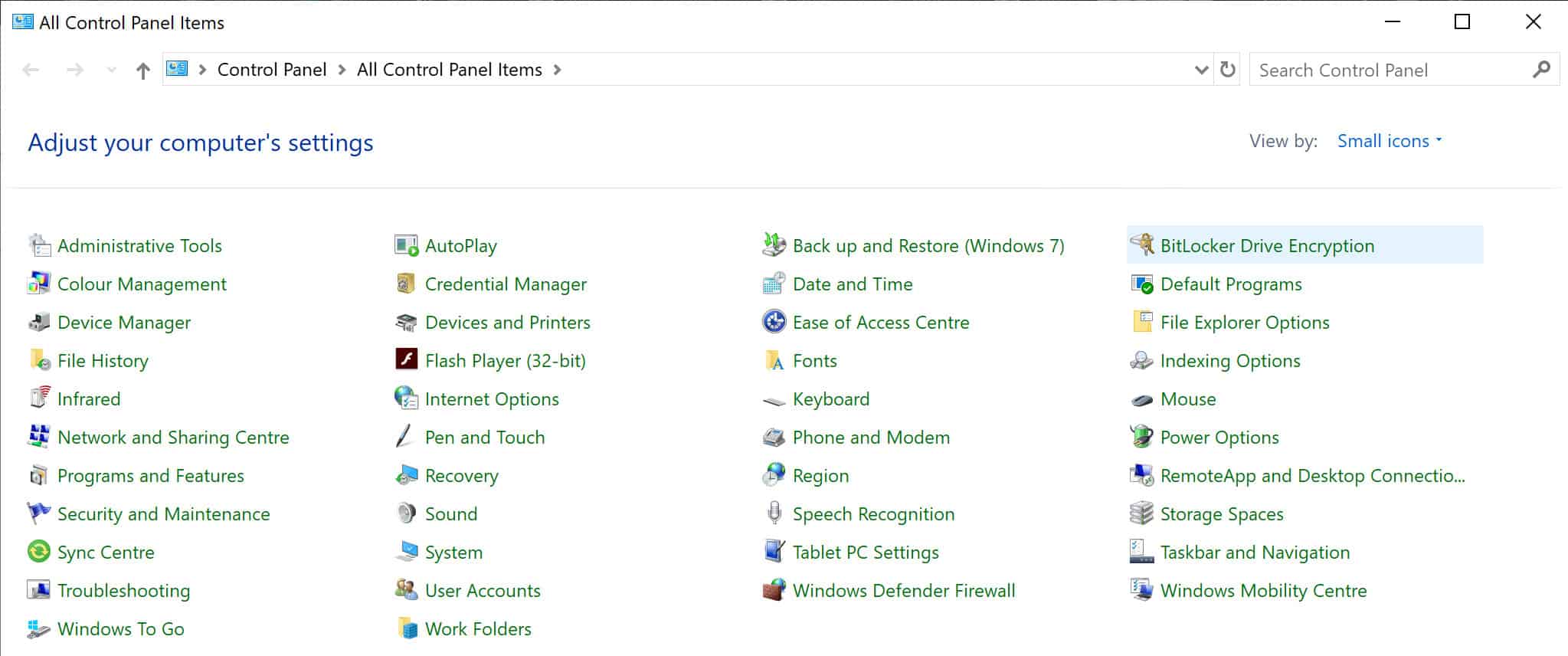

Ang unang hakbang ay ang pag-sign in sa Windows gamit ang isang administrator account. Kapag nag-log in ka bilang isang administrator, pumunta sa Control Panel, pagkatapos ay piliin BitLocker Drive Encryption:

Mag-click I-on ang BitLocker. Ang BitLocker wizard ay magsisimulang tumakbo, na-scan ang iyong computer upang matiyak na mayroon itong TPM chip at nakakatugon sa iba pang mga kinakailangan. Kung kinakailangan ang mga pagbabago sa system, inirerekumenda ng wizard ng BitLocker ang anumang kinakailangang mga hakbang.

Kapag handa na ang Bitlocker, ay i-prompt ka nito para sa alinman sa isang USB key o isang password. Para sa karamihan ng mga gumagamit, ang isang password ay ang pinaka praktikal na pagpipilian.

Mahalagang tandaan na kahit na ang pinakamahusay na mga tool sa pag-encrypt ay madaling nasasamahan ng mga mahina na password. Kung gumagamit ka ng isang maikli at simpleng password, o pareho para sa bawat isa sa iyong mga account, hindi mo maaasahan na ligtas ang iyong naka-encrypt na disk. Suriin ang aming gabay tungkol sa paglikha at pamamahala ng mga matatag na password upang malaman kung paano mo mapagbuti ang iyong seguridad o gamitin ang aming generator ng password.

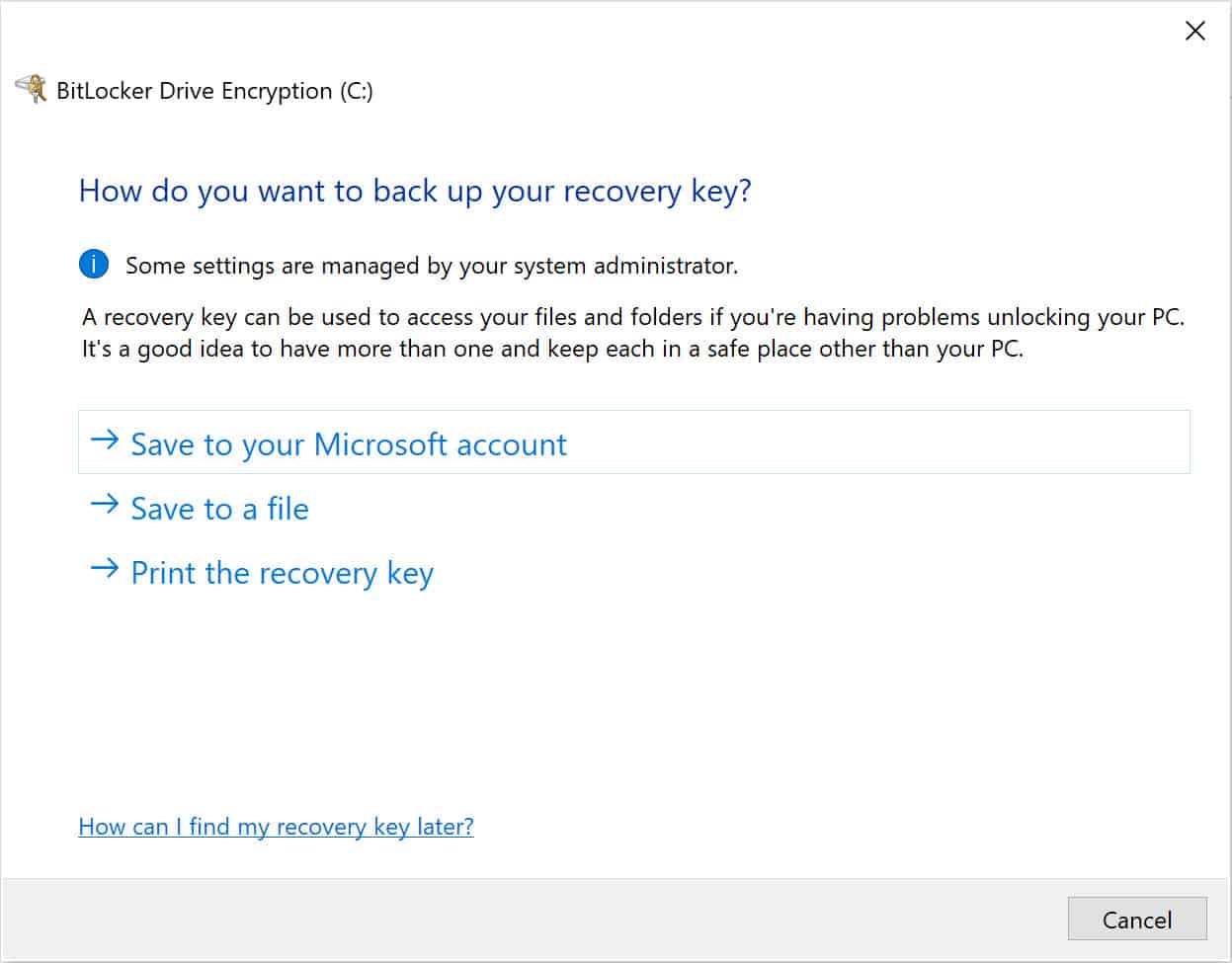

Ipasok ang iyong malakas na password, at pagkatapos ay ipasok ito muli sa sumusunod na patlang upang kumpirmahin na tama mong na-type ito. Pagkatapos ay ihahatid ka sa sumusunod na screen para sa mga pagpipilian sa pagbawi ng pangunahing:

Ito ang mga pagpipilian na inaalok ng Microsoft kung sakaling nakalimutan mo o nawala ang iyong susi. Pinakamainam na iwasan I-save sa iyong account sa Microsoft dahil ang email ay hindi ligtas. Ang mas mahusay na mga pagpipilian ay alinman sa:

- I-save sa isang file – Maaari mong mai-save ang susi sa isang USB na ginagamit mo lamang para sa hangaring ito. Ilagay ito sa isang ligtas o itago ito nang mabuti, at huwag ikonekta ang USB sa iyong computer maliban kung kailangan mong mabawi ang susi.

- I-print ang recovery key – Maaari mong mapanatili ang isang backup ng iyong susi sa pamamagitan ng pag-print nito, pagkatapos maingat na itago ang pahina sa iyong tahanan.

Sa sumusunod na screen, tatanungin ka kung gaano karami ang iyong biyahe na nais mong i-encrypt. I-encrypt ang ginamit na puwang sa disk lamang ito ay pinakamahusay para sa mga bagong computer o drive. Kung ito ay isang drive na ginagamit na, mas mahusay kang pumili I-encrypt ang buong biyahe upang ang buong drive ay naka-encrypt.

Pagkatapos ay maaari mong piliin ang iyong mode ng pag-encrypt. Dahil gumagamit kami ng BitLocker upang i-encrypt ang hard drive ng computer sa halimbawang ito, mag-click sa Bagong mode ng pag-encrypt, na naglalayong maayos sa halip na panlabas na hard drive.

Kapag napunta ka sa lahat ng mga yugto na ito, hihilingin sa iyo ng BitLocker na i-restart ang iyong computer para sa isang pagsusuri sa system. Kapag bota, sasabihan ka upang ipasok ang iyong password ng BitLocker bago ka ma-access ang drive.

Tatanungin ka, “Handa ka bang i-encrypt ang drive na ito?”. Mag-click sa Magpatuloy at ang proseso ng pag-encrypt ng disk ay magsisimula. Maaaring tumagal kahit saan mula sa ilang minuto hanggang sa ilang araw, depende sa kung gaano karaming data ang kailangang mai-encrypt.

Sa sandaling naka-encrypt ang drive, ang tanging paraan na magagawa mong i-unlock ito at ma-access ang mga file ay sa pamamagitan ng pagpasok ng password na itinakda mo nang mas maaga. Ito ang dahilan kung bakit napakahalaga na maingat na itago ang password.

Hindi lamang nakakalimutan mo ang password at kailangang ma-access ang iyong backup na kopya, ngunit kailangan mo ring panatilihin itong nakatago, dahil ang sinumang dumating sa kabuuan nito ay may potensyal na ma-access ang lahat ng iyong mga file.

Ang mga limitasyon ng buong disk encryption

Tulad ng karamihan sa mga aspeto ng seguridad, mayroon ding ilang mga pagbagsak na dumating kasama ang buong disk encryption. Ang isa sa mga pangunahing mahinang puntos ay ang Malakas lamang ang pag-encrypt kung sinusunod ang mahusay na mga kasanayan sa password. Kung ang isang hacker ay maaaring makahanap ng password o basagin ito, kung gayon ang pag-access sa data ay walang halaga.

Ito ay isang isyu sa maraming mga lugar ng seguridad ng impormasyon, at maaari itong mapawi sa pamamagitan ng mga kasanayan tulad ng:

- Paggamit ng mga kumplikadong password.

- Paggamit ng isang natatanging password para sa bawat account.

- Paggamit ng isang tagapamahala ng password.

- Hindi umaalis sa password na nakasulat nang madali upang makahanap ng mga lokasyon.

- Panlipunan at pagsasanay sa lipunan.

Ang iba pang mga pangunahing isyu ay na kahit na ang pinakamahusay na pamamaraan ng pag-encrypt ay hindi mananatiling ligtas magpakailanman. Ang mga algorithm na ginagamit namin ay nagsasangkot ng isang trade-off sa pagitan ng seguridad at kakayahang magamit. Ang mas ligtas na isang algorithm ay, mas maraming oras na kinakailangan upang i-encrypt at i-decrypt, at ang higit pang kapangyarihan ng computing na ginagamit nito.

Para sa kahusayan, malamang na ipatupad namin ang mga algorithm ng pag-encrypt na ligtas para sa katamtaman na hinaharap. Kung naka-encrypt kami ng data na may balak na mapanatili itong ligtas para sa susunod na siglo, kakailanganin nito ng masyadong maraming oras at kapangyarihan ng pag-compute para magamit ito.

Sa paglipas ng panahon, bumubuo ang aming teknolohiya, ang kapangyarihan sa pagproseso ay nagiging mas mura at natuklasan ang mga bagong diskarte sa cryptanalysis. Ang mga algorithm na itinuturing na ligtas sa nakaraan, tulad ng DES, ay maaari nang mai-decrypted ng mga motivated at mahusay na resourced na mga kalaban. Nangangahulugan ito na ang anumang lumang data na naka-encrypt na may DES ay maaaring mai-access.

Sa ngayon, ang AES-256 ay tiningnan bilang pamantayang ginto para sa pag-encrypt ng simetriko. Kapag naipatupad ito nang tama, ito ay itinuturing na walang kakayahang mag-crack, kahit na para sa pinakamalakas na samahan.

Gayunpaman, tulad ng sa DES, ang teknolohiya ay magpapabuti sa mga darating na mga dekada at magiging mas praktikal ito upang maiwasan ang AES. Nangangahulugan ito na ang data na kasalukuyang naka-encrypt kasama ang AES ay sa kalaunan ay magiging insecure, ginagawang posible para sa ating mga kalaban na ma-access ito.

Siyempre, ang karamihan sa data na kasalukuyang itinuturing na sensitibo o mahalaga ay ganap na walang kabuluhan ng oras na iyon. Sa kabila nito, mananatili pa rin ang ilang data, at sa mga pangmatagalang kaso, ang pagpahid sa mga drive ay isang mas mabisang paraan upang magbigay ng seguridad para sa hinaharap kaysa sa buong disk encryption.

Habang ang sitwasyong ito ay maaaring mukhang paranoid, naiiyak ang mga dokumento ng NSA na nagpapahiwatig na ang samahan ay maaaring mapanatili ang ilang naka-encrypt na data hanggang sa makahanap ito ng isang paraan upang ma-crack ito. Sigurado, hindi ito isang bagay na kailangang mag-alala para sa antas ng banta na kinakaharap ng karamihan sa mga indibidwal at organisasyon, ngunit may mga sitwasyon kung saan kailangang isaalang-alang ang mga potensyal na decryption sa hinaharap..

Pinagsasama ang remote na pagpahid sa buong disk encryption

Maraming mga sitwasyon kung saan ang alinman sa remote na pagpahid o buong disk encryption ay sapat upang maprotektahan ang data. Sa mga sitwasyon na ang data ay hindi kapani-paniwala mahalaga at inaasahang mapanatili ang halaga nito sa loob ng mga dekada, maaaring ito ay pinakamahusay na pagsamahin ang parehong mga mekanismo.

Kung ang parehong buong disk encryption at remote wiping ay naka-set up, ang isang magnanakaw ay hindi ma-access ang data nang diretso pagkatapos ng paunang pagnanakaw (maliban kung nakuha na nila ang password – muli, ang mga pagkakataong mangyari ay maaaring mabawasan sa pamamagitan ng pag-ampon ng magandang password mga kasanayan sa pamamahala).

Kung ang aparato ay makakakonekta sa internet, pagkatapos ay maaari rin itong malinis nang malayuan upang maiwasan ang pag-access sa hinaharap sa data. Nagbibigay ito ng karagdagang proteksyon kung sakaling natuklasan ang password, o ang mga bagong pamamaraan ay binuo upang maiiwasan ang pag-encrypt sa hinaharap.

Siyempre, ang aparato ay kailangan pa ring konektado sa internet para sa liblib na punasan upang gumana, ngunit kahit papaano, ang pagsasama ng dalawang pamamaraang ito ay nagbibigay ng mga administrador ng karagdagang mga layer ng proteksyon. Nangangahulugan din ito na ang mga umaatake ay may maraming mga pagkakataon upang gumawa ng isang pagkakamali.

Bakit mo dapat paganahin ang malayuang pagpahid o buong disk encryption?

Kapag ang remote na pagpahid ay hindi pinagana at ang iba pang mga proteksyon ay hindi nasa lugar, ang mga umaatake ay maaaring ma-access ang anumang bagay sa laptop o PC. Mula sa napakalaking paglabag sa data hanggang sa pagnanakaw ng IP, ang pangangasiwa na ito ay maaaring magkaroon ng malaking epekto sa mga negosyo at indibidwal.

Ang mga ito ay hindi lamang pag-atake ng teoretikal. Maraming mga nakaraang mga halimbawa ng mga ninakaw na laptop o iba pang mga aparato na humahantong sa mga sakuna. Ang ilan sa mga ito ay kasama ang:

Paglabag sa data ng Mga Beterano

Ang isa sa mga pinaka-nakakapinsalang paglabag sa data na may kaugnayan sa laptop ay nangyari noong 2006. Isang walang naka-encrypt na laptop na naglalaman ng data mula sa 26.5 milyong US beterano ay ninakaw mula sa bahay ng isang data analyst.

Kasama sa data ang mga numero ng seguridad sa lipunan, mga rating ng kapansanan at iba pang mga personal na detalye. Noong 2009, umabot sa isang pag-areglo ang Department of Veterans Affairs sa mga naapektuhan. Ang demanda ng aksyon sa klase ay orihinal na naghangad ng $ 1,000 para sa bawat tao na ang data ay ninakaw, gayunpaman, natapos silang makarating sa isang kasunduan para sa isang kabuuang kabayaran na $ 20 milyon lamang.

Pagnanakaw ng MD Anderson Cancer Center

Sa pagitan ng 2012 at 2013, ang MD Anderson Cancer Center ay nagkaroon ng isang laptop at ninakaw ang dalawang USB drive. Kasama sa mga kawatan ang hindi nai-data na data mula sa 34,800 mga pasyente. Bagaman walang katibayan na ang personal na data ay na-access ng mga hindi awtorisadong indibidwal, ang kumpanya ng Texan ay pinaparusahan pa rin ng $ 4.3 milyon sa 2023.

Umapela ang kumpanya ng desisyon mula sa Kagawaran ng Kalusugan at Serbisyo ng Tao, ngunit ang parusa ay itinataguyod ng namumuno na hukom. Tinanggihan ni Hukom Steven Kessel ang mga argumento ni MD Anderson, na nagsasabi na ang samahan ay “… gumawa lamang ng kalahati ng puso at hindi kumpletong mga pagsisikap sa pag-encrypt sa mga susunod na taon.”

Ang desisyon ng hukom ay itinuturing na walang kaugnayan kung ang data o na-access sa hindi awtorisadong paraan. Pinasiyahan niya na ang kumpanya ay nabigo upang protektahan ang mga personal na detalye mula sa pagsisiwalat, na ginagawang responsable.

Pagnanakaw ng laptop ng Coplin Health Systems

Sa pagsisimula ng 2023, isang samahan sa pangangalaga ng kalusugan sa West Virginian ang nagnanakaw ng isa sa mga laptop na ninakaw mula sa kotse ng isang empleyado. Ang laptop ay kabilang sa Coplin Health Systems at protektado ng password, gayunpaman, ang data ay hindi naka-encrypt, at hindi pinapagana ang remote na pagpahid, na nagbukas ng posibilidad na ma-access ang data mula sa 43,000 mga pasyente..

Kasama sa impormasyon ng pasyente ang data ng kalusugan, mga numero ng Social Security at impormasyon sa pananalapi. Sa yugtong ito, walang katibayan na ang data ay naabuso ng mga hacker, ngunit ang Coplin Health Systems ay kinakailangan pa ring ipaalam sa mga naapektuhan, pati na rin ang Kagawaran ng Kalusugan at Human Services ‘Office for Civil Rights. Ito ay dahil sa kakulangan ng laptop ang naaangkop na mga pananggalang, at ang pagnanakaw ay nagdala pa rin ng panganib sa mga pasyente at kanilang data.

Ninakaw laptop mula sa Eir

Hindi lamang sa US ang pagnanakaw ng laptop ay napakalawak at nakakasira. Si Eir, ang kumpanya ng telecommunication ng Ireland, ay nagnanakaw din ng laptop ng isang empleyado noong 2023. Habang ang laptop ay dapat na protektado ng password at mai-encrypt, isang pag-update ng seguridad mula sa araw bago ang pagnanakaw ay nagresulta sa data ng laptop na na-decrypted kapag ito ay ninakaw.

Ang kamalian ay nagawang posible para sa magnanakaw na ma-access ang data ng 37,000 Eir customer. Kasama sa data ang mga pangalan, email address, numero ng account at numero ng telepono, gayunpaman, sinabi ng kumpanya na walang data sa pananalapi ang nasa peligro.

Iniulat ng kumpanya ang insidente sa Data Protection Commissioner pati na rin ang mga apektadong customer. Ang pangyayaring ito ay nagpapakita lamang kung paano kailangang maging mapagbantay ang mga kumpanya sa pangangalaga ng kanilang data. Habang ang mga kasaypanan sa seguridad ay hindi kapani-paniwala na katotohanan, posible na ang isang malayuang kakayahang punasan ay maaaring maprotektahan ang data mula sa hindi awtorisadong pag-access.

Pagnanakaw ng laptop sa Canada Department of Health

Sa pagtatapos ng 2023, isang laptop ang ninakaw mula sa isang kawani ng gobyerno sa Canada. Ang hindi naka-encrypt na laptop ay nakuha mula sa isang naka-lock na kotse, at naglalaman ito ng impormasyong pangkalusugan tungkol sa malapit sa 40,000 mga indibidwal mula sa Northwest Territory.

Sa pagitan ng mga email at mga file, ang laptop ay naglalaman ng ilang sensitibong impormasyong pangkalusugan, kasama ang mga talaan sa “… pagbabakuna ng HPV, C. difficile (impeksyon sa colon), pap smear, whooping ubo, pagsusuri ng dugo para sa tuberkulosis, impeksyon sa sekswal at mga sakit na lumalaban sa antibiotic, Bukod sa iba pa.”

Sa tuktok ng data ng kalusugan, naglalaman din ang laptop ng mga personal na detalye na maaaring magamit para sa pagnanakaw ng pagkakakilanlan at iba pang mga krimen. Ang aparato ay tila naiwan na hindi naka-encrypt dahil ito ay isang hybrid na tablet at laptop na hindi katugma sa software ng departamento ng IT.

Ang isang laptop na kinakailangan upang mahawakan ang nasabing sensitibong impormasyon ay hindi dapat palabasin sa isang empleyado nang walang tamang mga panukalang proteksyon, kahit gaano kahirap ang pag-encrypt. Kung hindi posible, pagkatapos ay dapat na ipalabas ang isang ligtas na aparato para sa gawain.

Pagnanakaw ng lihim na laptop ng Serbisyo

Sa kabilang panig ng spectrum, noong 2023 isang laptop ng trabaho ng ahente ng Lihim na Serbisyo ang ninakaw mula sa isang kotse sa New York City. Sa kabila ng pagnanakaw, naglalaman ang laptop ng naaangkop na mga hakbang sa seguridad upang mabawasan ang anumang potensyal na pinsala.

Ang Lihim na Serbisyo ay ganap na naka-encrypt ang mga laptop ng mga empleyado nito at hindi pinapayagan silang maglaman ng anumang naiuri na impormasyon. Mayroon din silang mga remote na kakayahan sa pagpapahid upang gawin ang mga aparato na walang silbi sa anumang mga umaatake. Bagaman imposibleng pigilan ang mga pagnanakaw sa naganap, ang pagkakaroon ng isang kumpletong patakaran sa cybersecurity sa lugar ay makakatulong upang malimitahan ang anumang mga pinsala na maaaring mangyari.

Ang Remote na pagpahid at buong disk encryption ay mabawasan ang mga panganib

Ang mga insidente na nakalista sa itaas ay nagpapakita kung gaano karaming pinsala ang maaaring mangyari kung ang mga organisasyon ay hindi maglaan ng oras upang ma-secure ang kanilang mga aparato nang mas maaga. Kami ay may posibilidad na maliitin ang mga panganib o isipin na ang ilang mga sitwasyon ay hindi mangyayari sa amin – hanggang sa huli na. Ang katotohanan ay ang aming mga laptop ay madalas na naglalaman ng mataas na mahalagang data at isang pangunahing target para sa mga magnanakaw.

Kahit na tila isang gulo na mag-set up ng remote na pagpupunas o buong disk encryption sa iyong mga computer, isang maliit na presyo ang babayaran kumpara sa malaking gastos na maaaring magmula sa mga paglabag sa data.

Tingnan din:

- 3 sa 5 segundong hard drive ay naglalaman ng data ng nakaraang may-ari

- Mga securitystatistik ng cyber