Hệ thống phát hiện xâm nhập đã giải thích: 12 công cụ IDS tốt nhất được đánh giá

Hệ thống phát hiện xâm nhập (IDS) là gì?

Hệ thống phát hiện xâm nhập (IDS) giám sát lưu lượng mạng cho hoạt động bất thường hoặc đáng ngờ và gửi cảnh báo cho quản trị viên.

Phát hiện hoạt động bất thường và báo cáo cho quản trị viên mạng là chức năng chính tuy nhiên một số công cụ IDS có thể thực hiện hành động dựa trên các quy tắc khi phát hiện hoạt động độc hại, ví dụ như chặn lưu lượng truy cập nhất định.

Chúng tôi đi vào chi tiết về từng công cụ dưới đây, nhưng trong trường hợp bạn thiếu thời gian, thì đây là một danh sách tóm tắt về 12 công cụ và hệ thống phát hiện xâm nhập tốt nhất:

- Quản lý sự kiện bảo mật SolarWinds (THỬ MIỄN PHÍ) Kết hợp cả chức năng HIDS và NIDS để cung cấp cho bạn một hệ thống Quản lý sự kiện và thông tin bảo mật (SIEM) đầy đủ.

- Khịt mũi Được cung cấp bởi Cisco Systems và miễn phí sử dụng, một hệ thống phát hiện xâm nhập dựa trên mạng hàng đầu.

- OSSEC Hệ thống phát hiện xâm nhập dựa trên máy chủ tuyệt vời miễn phí sử dụng.

- ManageEngine EventLog Phân tích Một bộ phân tích tệp nhật ký tìm kiếm bằng chứng xâm nhập.

- Suricata Hệ thống phát hiện xâm nhập dựa trên mạng hoạt động ở lớp ứng dụng để nhìn rõ hơn.

- Anh bạn Giám sát mạng và hệ thống ngăn chặn xâm nhập dựa trên mạng.

- Sagan Công cụ phân tích nhật ký có thể tích hợp các báo cáo được tạo trên dữ liệu snort, do đó, nó là HIDS với một chút NIDS.

- Hành tây an ninh Công cụ giám sát và bảo mật mạng được tạo thành từ các yếu tố được lấy từ các công cụ miễn phí khác.

- Phụ tá Môi trường phát hiện xâm nhập nâng cao là HIDS cho hệ điều hành Unix, Linux và Mac

- OpenWIPS-NG NIDS không dây và hệ thống ngăn chặn xâm nhập từ các nhà sản xuất Aircrack-NG.

- Samhain Hệ thống phát hiện xâm nhập dựa trên máy chủ đơn giản cho Unix, Linux và Mac OS.

- Fail2Ban Hệ thống phát hiện xâm nhập dựa trên máy chủ nhẹ cho Unix, Linux và Mac OS.

Các loại hệ thống phát hiện xâm nhập

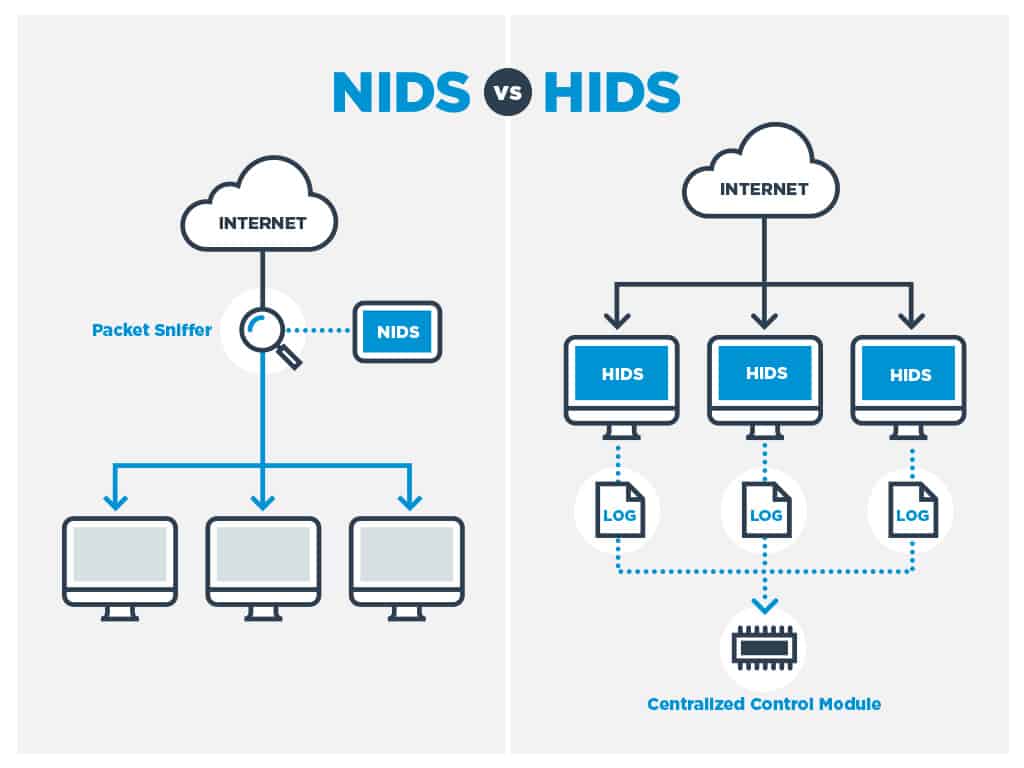

Có hai loại hệ thống phát hiện xâm nhập chính (cả hai đều được giải thích chi tiết hơn sau trong hướng dẫn này):

- Phát hiện xâm nhập dựa trên máy chủ (HIDS) – hệ thống này sẽ kiểm tra các sự kiện trên máy tính trên mạng của bạn chứ không phải lưu lượng đi qua hệ thống.

- Phát hiện xâm nhập dựa trên mạng (NIDS) – hệ thống này sẽ kiểm tra lưu lượng trên mạng của bạn.

Các công cụ và hệ thống phát hiện xâm nhập mạng hiện rất cần thiết cho an ninh mạng. May mắn thay, những hệ thống này rất dễ sử dụng và hầu hết các IDS tốt nhất trên thị trường đều miễn phí sử dụng. Trong bài đánh giá này, bạn sẽ đọc về mười hệ thống phát hiện xâm nhập tốt nhất mà bạn có thể cài đặt ngay bây giờ để bắt đầu bảo vệ mạng của mình khỏi bị tấn công. Chúng tôi bao gồm các công cụ cho Windows, Linux và Mac.

Hệ thống phát hiện xâm nhập máy chủ (HIDS)

Phát hiện xâm nhập dựa trên máy chủ, cũng được biết đến như là hệ thống phát hiện xâm nhập máy chủ hoặc là IDS dựa trên máy chủ, kiểm tra các sự kiện trên máy tính trên mạng của bạn chứ không phải lưu lượng đi qua hệ thống. Loại hệ thống phát hiện xâm nhập này được viết tắt là TRẺ EM và nó chủ yếu hoạt động bằng cách xem dữ liệu trong tệp quản trị trên máy tính mà nó bảo vệ. Những tệp này bao gồm tệp nhật ký và tệp cấu hình.

HIDS sẽ sao lưu các tệp cấu hình của bạn để bạn có thể khôi phục cài đặt nếu vi rút độc hại nới lỏng bảo mật hệ thống của bạn bằng cách thay đổi thiết lập của máy tính. Một yếu tố quan trọng khác mà bạn muốn bảo vệ chống lại là quyền truy cập root trên các nền tảng giống như Unix hoặc các thay đổi đăng ký trên các hệ thống Windows. Một HIDS đã thắng có thể chặn những thay đổi này, nhưng nó sẽ có thể cảnh báo bạn nếu có bất kỳ sự truy cập nào như vậy xảy ra.

Mỗi máy chủ lưu trữ màn hình HIDS phải có một số phần mềm được cài đặt trên đó. Bạn chỉ có thể nhận HIDS của mình để theo dõi một máy tính. Tuy nhiên, Thông thường hơn là cài đặt HIDS trên mọi thiết bị trên mạng của bạn. Điều này là do bạn không muốn bỏ qua các thay đổi cấu hình trên bất kỳ thiết bị nào. Đương nhiên, nếu bạn có nhiều hơn một máy chủ HIDS trên mạng của mình, bạn không muốn đăng nhập vào từng máy chủ để nhận phản hồi. Vì thế, một hệ thống HIDS phân tán cần bao gồm một mô-đun điều khiển tập trung. Tìm kiếm một hệ thống mã hóa thông tin liên lạc giữa các tác nhân chủ và màn hình trung tâm.

Hệ thống phát hiện xâm nhập mạng (NIDS)

Phát hiện xâm nhập dựa trên mạng, còn được gọi là hệ thống phát hiện xâm nhập mạng hoặc IDS mạng, kiểm tra lưu lượng trên mạng của bạn. Như vậy, một điển hình NIDS phải bao gồm một gói sniffer để thu thập lưu lượng mạng để phân tích.

Công cụ phân tích của NIDS thường dựa trên quy tắc và có thể được sửa đổi bằng cách thêm các quy tắc của riêng bạn. Với nhiều NIDS, nhà cung cấp hệ thống hoặc cộng đồng người dùng, sẽ cung cấp các quy tắc cho bạn và bạn chỉ có thể nhập các quy tắc đó vào triển khai của mình. Khi bạn trở nên quen thuộc với cú pháp quy tắc của NIDS đã chọn, bạn sẽ có thể tạo quy tắc của riêng mình.

Xâu chuỗi lại bộ sưu tập giao thông, bạn không muốn chuyển tất cả lưu lượng truy cập của mình vào các tệp hoặc chạy toàn bộ thông qua bảng điều khiển bởi vì bạn chỉ có thể phân tích tất cả dữ liệu đó. Vì vậy, các quy tắc thúc đẩy phân tích trong NIDS cũng tạo ra việc thu thập dữ liệu có chọn lọc. Ví dụ: nếu bạn có quy tắc cho một loại lưu lượng HTTP đáng lo ngại, NIDS của bạn chỉ nên nhận và lưu trữ các gói HTTP hiển thị các đặc điểm đó.

Thông thường, NIDS được cài đặt trên một phần cứng chuyên dụng. Các giải pháp doanh nghiệp trả phí cao cấp là một bộ công cụ mạng với phần mềm được tải sẵn trên đó. Tuy nhiên, bạn không cần phải trả nhiều tiền cho phần cứng chuyên dụng. NIDS yêu cầu mô-đun cảm biến để nhận lưu lượng, do đó bạn có thể tải nó lên máy phân tích LAN hoặc bạn có thể chọn phân bổ máy tính để chạy tác vụ. Tuy nhiên, hãy đảm bảo rằng thiết bị bạn chọn cho tác vụ có đủ tốc độ xung nhịp để không làm chậm mạng của bạn.

HIDS hoặc NIDS?

Câu trả lời ngắn gọn là cả hai. Một NIDS sẽ cung cấp cho bạn sức mạnh giám sát cao hơn nhiều so với HIDS. Bạn có thể chặn các cuộc tấn công khi chúng xảy ra với NIDS, trong khi HIDS chỉ thông báo bất cứ điều gì sai khi tệp hoặc cài đặt trên thiết bị đã thay đổi. Tuy nhiên, chỉ vì HIDSs don có nhiều hoạt động như NIDS không có nghĩa là chúng ít quan trọng.

Việc NIDS thường được cài đặt trên một thiết bị độc lập có nghĩa là nó không kéo xuống bộ xử lý của máy chủ của bạn. Tuy nhiên, hoạt động của HIDS không tích cực như hoạt động của NIDS. Một chức năng HIDS có thể được thực hiện bằng một trình nền nhẹ trên máy tính và không nên đốt cháy quá nhiều CPU. Cả hai hệ thống đều không tạo thêm lưu lượng mạng.

Phương pháp phát hiện: IDS dựa trên chữ ký hoặc dị thường

Cho dù bạn đang tìm kiếm một hệ thống phát hiện xâm nhập máy chủ hoặc hệ thống phát hiện xâm nhập mạng, tất cả các IDS đều sử dụng hai chế độ hoạt động – một số chỉ có thể sử dụng một hoặc một, nhưng hầu hết đều sử dụng cả hai.

- IDS dựa trên chữ ký

- IDS dựa trên sự bất thường

IDS dựa trên chữ ký

Các phương pháp dựa trên chữ ký nhìn vào tổng kiểm tra và xác thực tin nhắn. Phương pháp phát hiện dựa trên chữ ký cũng có thể được áp dụng bởi NIDS cũng như bởi HIDS. Một HIDS sẽ xem xét các tệp nhật ký và cấu hình cho bất kỳ ghi lại bất ngờ nào, trong khi đó NIDS sẽ xem xét tổng kiểm tra trong các gói và tính toàn vẹn xác thực thư của các hệ thống như SHA1.

NIDS có thể bao gồm một cơ sở dữ liệu chữ ký mà các gói được biết là nguồn của các hoạt động độc hại mang theo. May mắn thay, tin tặc don don ngồi vào máy tính của họ gõ như giận dữ để bẻ khóa mật khẩu hoặc truy cập người dùng root. Thay vào đó, họ sử dụng các quy trình tự động được cung cấp bởi các công cụ hacker nổi tiếng. Các công cụ này có xu hướng tạo cùng một chữ ký lưu lượng truy cập vì các chương trình máy tính lặp đi lặp lại cùng một hướng dẫn thay vì đưa ra các biến thể ngẫu nhiên.

IDS dựa trên sự bất thường

Phát hiện dựa trên sự bất thường tìm kiếm các mô hình hoạt động bất ngờ hoặc bất thường. Thể loại này cũng có thể được thực hiện bởi cả hệ thống phát hiện xâm nhập máy chủ và mạng. Trong trường hợp của HIDS, sự bất thường có thể được lặp lại khi đăng nhập thất bại, hoặc hoạt động bất thường trên các cổng của thiết bị biểu thị quét cổng.

Trong trường hợp của NIDS, cách tiếp cận dị thường đòi hỏi phải thiết lập đường cơ sở về hành vi để tạo ra một tình huống tiêu chuẩn để so sánh các mẫu lưu lượng truy cập đang diễn ra. Một loạt các mẫu lưu lượng được coi là chấp nhận được và khi lưu lượng thời gian thực hiện tại di chuyển ra khỏi phạm vi đó, một cảnh báo bất thường sẽ bị kích thích.

Chọn phương pháp IDS

NIDS tinh vi có thể xây dựng một hồ sơ về hành vi tiêu chuẩn và điều chỉnh ranh giới của chúng khi cuộc sống phục vụ của chúng tiến triển. Nhìn chung, cả phân tích chữ ký và dị thường đều hoạt động đơn giản hơn nhiều và dễ thiết lập với phần mềm HIDS hơn so với NIDS.

Các phương pháp dựa trên chữ ký nhanh hơn nhiều so với phát hiện dựa trên bất thường. Một động cơ dị thường hoàn toàn toàn diện chạm vào các phương pháp của AI và có thể tốn rất nhiều tiền để phát triển. Tuy nhiên, các phương pháp dựa trên chữ ký đun sôi để so sánh các giá trị. Chắc chắn, trong trường hợp HIDS, khớp mẫu với các phiên bản tệp có thể là một nhiệm vụ rất đơn giản mà bất kỳ ai cũng có thể tự thực hiện bằng cách sử dụng các tiện ích dòng lệnh với các biểu thức thông thường. Vì vậy, họ không có chi phí phát triển và có nhiều khả năng được triển khai trong các hệ thống phát hiện xâm nhập miễn phí.

Một hệ thống phát hiện xâm nhập toàn diện cần cả phương pháp dựa trên chữ ký và quy trình dựa trên bất thường.

Bảo vệ mạng bằng IPS

Bây giờ chúng ta cần xem xét hệ thống ngăn chặn xâm nhập (IPS). Phần mềm IPS và IDS là các nhánh của cùng một công nghệ vì bạn có thể phòng ngừa mà không bị phát hiện. Một cách khác để thể hiện sự khác biệt giữa hai nhánh công cụ xâm nhập này là gọi chúng là thụ động hoặc chủ động. Một hệ thống cảnh báo và giám sát xâm nhập đơn giản đôi khi được gọi là IDS thụ động. Một hệ thống không chỉ phát hiện ra sự xâm nhập mà còn hành động để khắc phục mọi thiệt hại và chặn hoạt động xâm nhập thêm từ một nguồn được phát hiện, còn được gọi là Phản ứng của IDS.

IDS phản ứng, hoặc IPS, thường không thực hiện các giải pháp trực tiếp. Thay vào đó, họ tương tác với tường lửa và ứng dụng bằng cách điều chỉnh cài đặt. HIDS phản ứng có thể tương tác với một số trợ lý mạng để khôi phục cài đặt trên thiết bị, chẳng hạn như SNMP hoặc một trình quản lý cấu hình được cài đặt. Tấn công vào người dùng root hoặc người dùng quản trị viên trong Windows, thường không được xử lý tự động vì việc chặn người dùng quản trị viên hoặc thay đổi mật khẩu hệ thống sẽ dẫn đến việc khóa quản trị viên hệ thống khỏi mạng và máy chủ.

Nhiều người dùng IDS báo cáo một lũ dương tính giả khi họ lần đầu tiên cài đặt hệ thống phòng thủ của họ. Vì IPS tự động thực hiện chiến lược phòng thủ khi phát hiện tình trạng cảnh báo. IPS được hiệu chỉnh không chính xác có thể gây ra sự tàn phá và khiến hoạt động mạng hợp pháp của bạn bị bế tắc.

Để giảm thiểu sự gián đoạn mạng có thể gây ra bởi dương tính giả, bạn nên giới thiệu hệ thống phát hiện và ngăn chặn xâm nhập của mình theo từng giai đoạn. Kích hoạt có thể được tùy chỉnh và bạn có thể kết hợp các điều kiện cảnh báo để tạo cảnh báo tùy chỉnh. Tuyên bố về các hành động cần được thực hiện khi phát hiện các mối đe dọa được gọi là chính sách. Sự tương tác của các quy trình phát hiện và ngăn chặn xâm nhập với tường lửa cần được tinh chỉnh đặc biệt để ngăn chặn việc kinh doanh của người dùng chính hãng của bạn bị khóa bởi các chính sách quá chặt chẽ.

Hệ thống phát hiện xâm nhập theo loại và hệ điều hành

Các nhà sản xuất phần mềm IDS tập trung vào các hệ điều hành giống Unix. Một số sản xuất mã của họ theo tiêu chuẩn POSIX. Trong tất cả các trường hợp này, điều đó có nghĩa là Windows bị loại trừ. Như hệ điều hành Mac OS của Mac OS X và macOS dựa trên Unix, các hệ điều hành này được phục vụ tốt hơn nhiều trong thế giới IDS so với các loại phần mềm khác. Bảng bên dưới giải thích IDS nào dựa trên máy chủ, dựa trên mạng và mỗi hệ điều hành nào có thể được cài đặt trên.

Bạn có thể đọc một số đánh giá cho rằng Security Onion có thể chạy trên Windows. Nó có thể nếu bạn lần đầu tiên cài đặt một máy ảo và chạy nó thông qua đó. Tuy nhiên, đối với các định nghĩa trong bảng này, chúng tôi chỉ tính phần mềm tương thích với hệ điều hành nếu có thể cài đặt trực tiếp phần mềm.

Công cụ phát hiện xâm nhập hàng đầu & Phần mềm

| Quản lý sự kiện bảo mật SolarWinds (THỬ MIỄN PHÍ) | Cả hai | Không | Không | Đúng | Không |

| Khịt mũi | NIDS | Đúng | Đúng | Đúng | Không |

| OSSEC | TRẺ EM | Đúng | Đúng | Đúng | Đúng |

| ManageEngine EventLog Phân tích | TRẺ EM | Đúng | Đúng | Đúng | Đúng |

| Suricata | NIDS | Đúng | Đúng | Đúng | Đúng |

| Anh bạn | NIDS | Đúng | Đúng | Không | Đúng |

| Sagan | Cả hai | Đúng | Đúng | Không | Đúng |

| Hành tây an ninh | Cả hai | Không | Đúng | Không | Không |

| Phụ tá | TRẺ EM | Đúng | Đúng | Không | Đúng |

| Mở WIPS-NG | NIDS | Không | Đúng | Không | Không |

| Samhain | TRẺ EM | Đúng | Đúng | Không | Đúng |

| Fail2Ban | TRẺ EM | Đúng | Đúng | Không | Đúng |

Hệ thống phát hiện xâm nhập cho Unix

Để sắp xếp lại thông tin trong bảng trên vào danh sách dành riêng cho Unix, đây là HIDS và NIDS bạn có thể sử dụng trên nền tảng Unix.

Hệ thống phát hiện xâm nhập máy chủ:

- OSSEC

- Phân tích sự kiện

- Sagan

- Phụ tá

- Samhain

- Fail2Ban

Hệ thống phát hiện xâm nhập mạng:

- Khịt mũi

- Anh bạn

- Suricata

- Sagan

Hệ thống phát hiện xâm nhập cho Linux

Dưới đây là danh sách các hệ thống phát hiện xâm nhập máy chủ và hệ thống xâm nhập mạng mà bạn có thể chạy trên nền tảng Linux.

Hệ thống phát hiện xâm nhập máy chủ:

- OSSEC

- Phân tích sự kiện

- Sagan

- Hành tây an ninh

- Phụ tá

- Samhain

- Fail2Ban

Hệ thống phát hiện xâm nhập mạng:

- Khịt mũi

- Anh bạn

- Suricata

- Sagan

- Hành tây an ninh

- Mở WIPS-NG

Hệ thống phát hiện xâm nhập cho Windows

Bất chấp sự phổ biến của Windows Server, các nhà phát triển hệ thống phát hiện xâm nhập don dường như rất quan tâm đến việc sản xuất phần mềm cho hệ điều hành Windows. Dưới đây là một vài IDS chạy trên Windows.

Hệ thống phát hiện xâm nhập máy chủ:

- Quản lý sự kiện bảo mật SolarWinds

- OSSEC

- Phân tích sự kiện

Hệ thống phát hiện xâm nhập mạng:

- Quản lý sự kiện bảo mật SolarWinds

- Khịt mũi

- Suricata

Hệ thống phát hiện xâm nhập cho Mac OS

Chủ sở hữu máy Mac được hưởng lợi từ việc Mac OS X và macOS đều dựa trên Unix và do đó, có nhiều tùy chọn hệ thống phát hiện xâm nhập cho chủ sở hữu máy Mac hơn so với những người có máy tính chạy hệ điều hành Windows.

Hệ thống phát hiện xâm nhập máy chủ:

- OSSEC

- Phân tích sự kiện

- Sagan

- Phụ tá

- Samhain

- Fail2Ban

Hệ thống phát hiện xâm nhập mạng:

- Anh bạn

- Suricata

- Sagan

Các công cụ và hệ thống phát hiện xâm nhập tốt nhất

Bây giờ bạn đã thấy một hệ thống phát hiện xâm nhập dựa trên máy chủ và hệ thống phát hiện xâm nhập dựa trên mạng bằng hệ điều hành, trong danh sách này, chúng tôi đi sâu vào chi tiết của từng IDS tốt nhất.

1. Trình quản lý sự kiện bảo mật SolarWinds (THỬ MIỄN PHÍ)

Quản lý sự kiện bảo mật SolarWinds (SEM) chạy trên máy chủ Windows, nhưng nó có thể ghi nhật ký tin nhắn được tạo bởi Unix, Linux, và hệ điều hành Mac máy tính cũng như các cửa sổ PC.

Là một trình quản lý nhật ký, đây là một hệ thống phát hiện xâm nhập dựa trên máy chủ vì nó liên quan đến việc quản lý các tệp trên hệ thống. Tuy nhiên, nó cũng quản lý dữ liệu do Snort thu thập, làm cho nó trở thành một phần của hệ thống phát hiện xâm nhập dựa trên mạng.

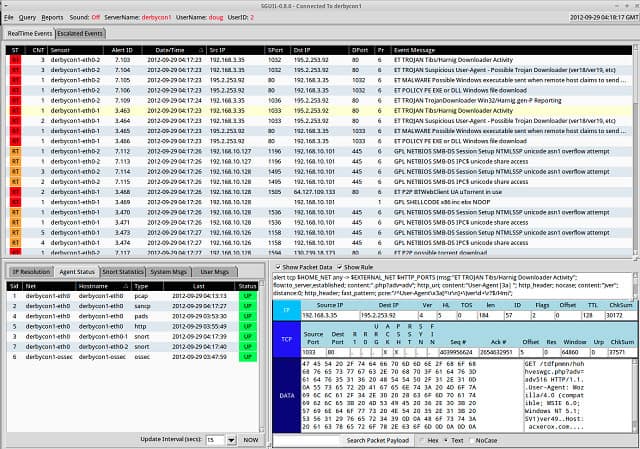

Snort là một trình thám thính gói được sử dụng rộng rãi được tạo bởi Cisco Systems (xem bên dưới). Nó có một định dạng dữ liệu cụ thể, mà các nhà sản xuất công cụ IDS khác tích hợp vào các sản phẩm của họ. Đây là trường hợp với Trình quản lý sự kiện bảo mật SolarWinds. Phát hiện xâm nhập mạng hệ thống kiểm tra dữ liệu lưu lượng khi nó lưu thông trên mạng. Để triển khai các khả năng NIDS của Trình quản lý sự kiện bảo mật, bạn sẽ cần phải sử dụng Snort làm công cụ chụp gói và kênh được thu thập dữ liệu thông qua Trình quản lý sự kiện bảo mật để phân tích. Mặc dù LEM hoạt động như một công cụ HIDS khi nó liên quan đến việc tạo và toàn vẹn tệp nhật ký, nó có khả năng nhận dữ liệu mạng thời gian thực thông qua Snort, đây là hoạt động của NIDS.

Sản phẩm SolarWinds cũng có thể hoạt động như một hệ thống ngăn chặn xâm nhập vì nó có thể kích hoạt các hành động phát hiện sự xâm nhập. Gói vận chuyển với hơn 700 quy tắc tương quan sự kiện, cho phép nó phát hiện các hoạt động đáng ngờ và tự động thực hiện các hoạt động khắc phục. Những hành động này được gọi là Phản hồi tích cực.

Những phản hồi tích cực này bao gồm:

- Thông báo sự cố qua SNMP, tin nhắn màn hình hoặc email

- Cách ly thiết bị USB

- Đình chỉ tài khoản người dùng hoặc trục xuất người dùng

- Chặn địa chỉ IP

- Quy trình giết

- Tắt hệ thống hoặc khởi động lại

- Tắt dịch vụ

- Kích hoạt dịch vụ

Khả năng xử lý tin nhắn Snort của Trình quản lý sự kiện bảo mật làm cho nó trở nên rất toàn diện an ninh mạng dụng cụ. Hoạt động độc hại có thể tắt gần như ngay lập tức nhờ vào công cụ Khả năng kết hợp dữ liệu Snort với các sự kiện khác trên hệ thống. Nguy cơ làm gián đoạn dịch vụ thông qua việc phát hiện dương tính giả được giảm đáng kể nhờ các quy tắc tương quan sự kiện được tinh chỉnh. Bạn có thể truy cập này an ninh mạng hệ thống trên một dùng thử 30 ngày.

LỰA CHỌN CỦA NGƯỜI BIÊN TẬP

Công cụ cần thiết để cải thiện bảo mật, ứng phó với các sự kiện và đạt được sự tuân thủ.

Tải xuống: Tải về bản dùng thử MIỄN PHÍ 30 ngày

Trang điện tử chính thức: https://www.solarwinds.com/security-event-manager

HĐH: các cửa sổ

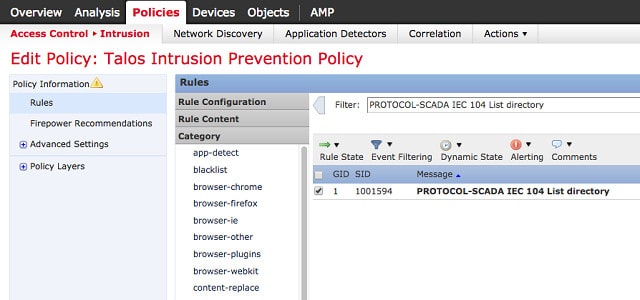

2. Khịt mũi

Khịt mũi là công ty hàng đầu trong NIDS, nhưng nó vẫn miễn phí sử dụng. Đây là một trong số ít IDS xung quanh có thể được cài đặt trên Windows. Nó được tạo bởi Cisco. Hệ thống này có thể được chạy ở ba chế độ khác nhau và có thể thực hiện các chiến lược phòng thủ, vì vậy đây là hệ thống ngăn chặn xâm nhập cũng như hệ thống phát hiện xâm nhập.

Ba chế độ của Snort là:

- Chế độ sniffer

- Bộ ghi chép gói

- Phát hiện xâm nhập

Bạn có thể sử dụng snort giống như một sniffer gói mà không cần bật khả năng phát hiện xâm nhập của nó. Trong chế độ này, bạn nhận được một gói đọc trực tiếp các gói đi qua mạng. Trong chế độ ghi nhật ký gói, các chi tiết gói đó được ghi vào một tệp.

Khi bạn truy cập các chức năng phát hiện xâm nhập của Snort, bạn gọi một mô-đun phân tích áp dụng một bộ quy tắc cho lưu lượng khi nó đi qua. Các quy tắc này được gọi là các chính sách cơ sở của Hồi giáo, và nếu bạn không biết quy tắc nào bạn cần, bạn có thể tải xuống từ trang web của Snort. Tuy nhiên, một khi bạn trở nên tự tin vào các phương pháp của Snort, có thể tự viết. Có một cơ sở cộng đồng lớn cho IDS này và họ rất tích cực trực tuyến trên các trang cộng đồng của trang web Snort. Bạn có thể nhận các mẹo và trợ giúp từ những người dùng khác cũng như tải xuống các quy tắc mà người dùng Snort có kinh nghiệm đã phát triển.

Các quy tắc sẽ phát hiện các sự kiện như quét cổng lén lút, tấn công tràn bộ đệm, tấn công CGI, thăm dò SMB và lấy dấu vân tay của hệ điều hành. Các phương pháp phát hiện phụ thuộc vào các quy tắc cụ thể đang được sử dụng và chúng bao gồm cả hai phương pháp dựa trên chữ ký và hệ thống dựa trên sự bất thường.

Danh tiếng Snort đã thu hút những người theo dõi trong ngành công nghiệp phát triển phần mềm. Một số ứng dụng mà các nhà phần mềm khác đã tạo có thể thực hiện phân tích sâu hơn dữ liệu được thu thập bởi Snort. Bao gồm các Hắt hơi, CĂN CỨ, Mực, và Anaval. Các ứng dụng đồng hành này giúp bạn bù đắp cho thực tế rằng giao diện cho Snort rất thân thiện với người dùng.

3. OSSEC

OSSEC là viết tắt của Mã nguồn mở HIDS Security. Nó là HIDS hàng đầu hiện có và hoàn toàn miễn phí sử dụng. Là một hệ thống phát hiện xâm nhập dựa trên máy chủ, chương trình tập trung vào các tệp nhật ký trên máy tính nơi bạn cài đặt. Nó theo dõi chữ ký tổng kiểm tra của tất cả các tệp nhật ký của bạn để phát hiện nhiễu có thể. Trên Windows, nó sẽ giữ các tab về bất kỳ thay đổi nào đối với sổ đăng ký. Trên các hệ thống tương tự Unix, nó sẽ giám sát mọi nỗ lực truy cập vào tài khoản root. Mặc dù OSSEC là một dự án nguồn mở, nhưng nó thực sự thuộc sở hữu của Trend Micro, một nhà sản xuất phần mềm bảo mật nổi tiếng.

Ứng dụng giám sát chính có thể bao gồm một máy tính hoặc một số máy chủ, hợp nhất dữ liệu trong một bảng điều khiển. Mặc dù có một tác nhân Windows cho phép các máy tính Windows được giám sát, nhưng ứng dụng chính chỉ có thể được cài đặt trên một hệ thống giống Unix, có nghĩa là Unix, Linux hoặc Mac OS. Có một giao diện cho OSSEC cho chương trình chính, nhưng giao diện này được cài đặt riêng và không còn được hỗ trợ. Người dùng thường xuyên của OSSEC đã phát hiện ra các ứng dụng khác hoạt động tốt như một công cụ thu thập dữ liệu: bao gồm Splunk, Kibana và Graylog.

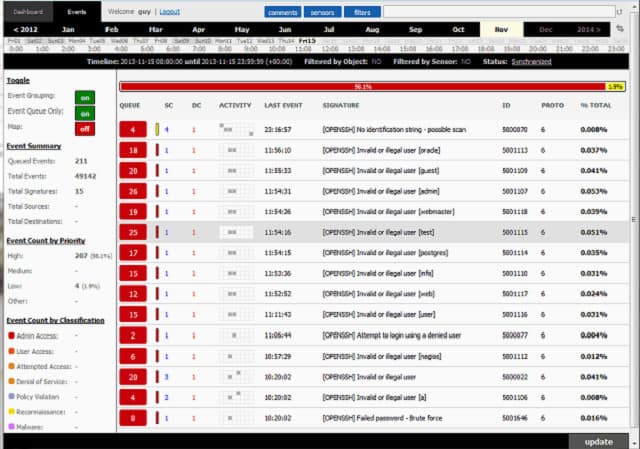

Các tệp nhật ký được OSSEC bao gồm dữ liệu FTP, thư và máy chủ web. Nó cũng giám sát nhật ký sự kiện của hệ điều hành, nhật ký và bảng tường lửa và phần mềm chống vi-rút và nhật ký lưu lượng. Hành vi của OSSEC được kiểm soát bởi các chính sách mà bạn cài đặt trên đó. Chúng có thể được mua dưới dạng các tiện ích bổ sung từ cộng đồng người dùng lớn đang hoạt động cho sản phẩm này. Một chính sách xác định một điều kiện cảnh báo. Những cảnh báo có thể được hiển thị trên bảng điều khiển hoặc gửi dưới dạng thông báo qua email. Trend Micro cung cấp hỗ trợ cho OSSEC có tính phí.

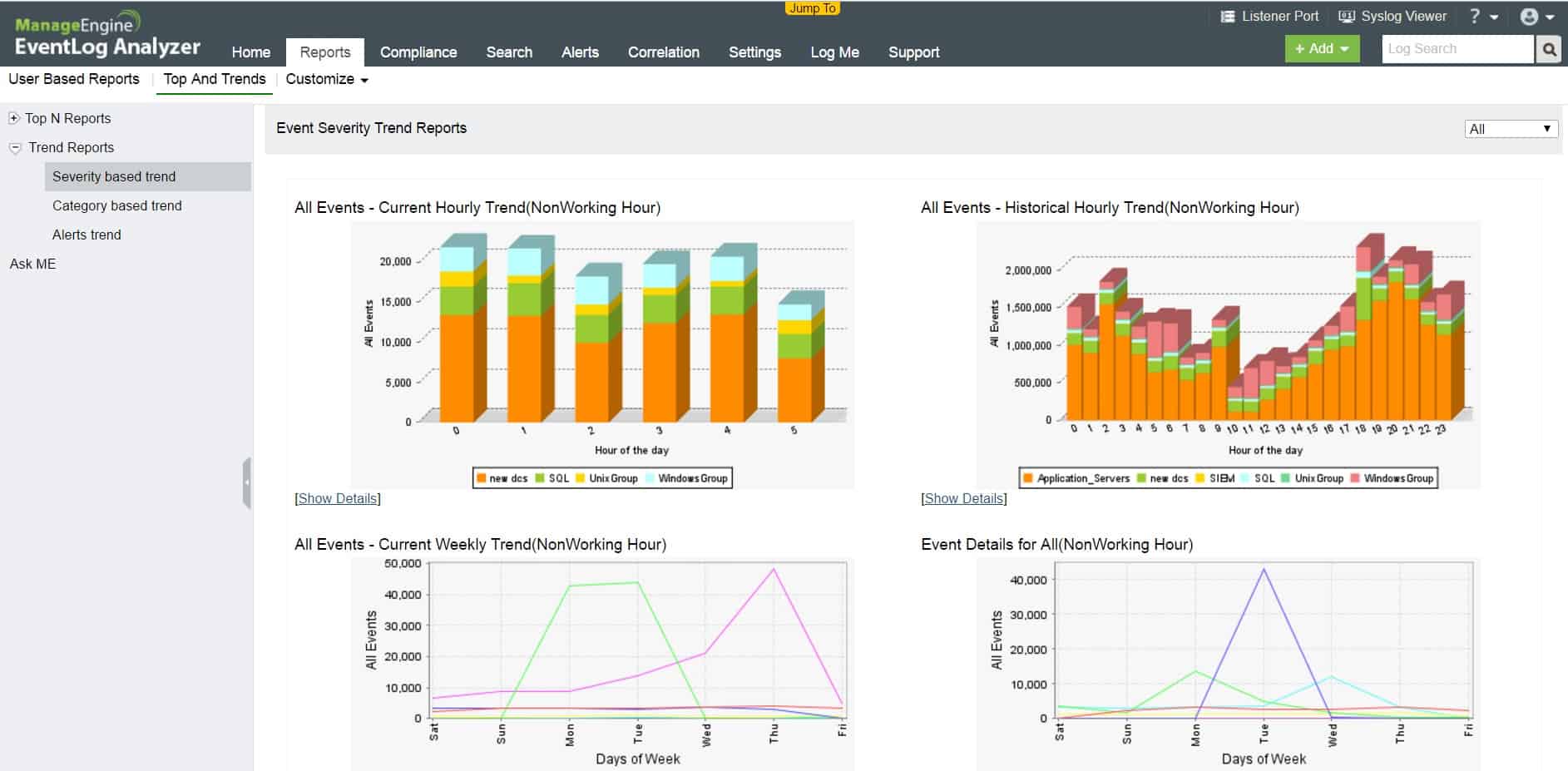

4. ManageEngine EventLog Phân tích

ManageEngine là nhà sản xuất hàng đầu các giải pháp quản lý và giám sát cơ sở hạ tầng CNTT. Phân tích sự kiện là một phần của sản phẩm bảo mật của công ty. Đây là một TRẺ EM tập trung vào việc quản lý và phân tích các tệp nhật ký được tạo bởi các ứng dụng và hệ điều hành tiêu chuẩn. Công cụ cài đặt trên máy chủ Windows hoặc là Linux. Nó thu thập dữ liệu từ các hệ điều hành và cũng từ hệ điều hành Mac, IBM AIX, HP UX, và Solaris hệ thống. Nhật ký từ các hệ thống Windows bao gồm các nguồn từ Windows Server Windows Vista trở lên và Windows DHCP Server.

Ngoài các hệ điều hành, dịch vụ tập hợp và hợp nhất các bản ghi từ Máy chủ Microsoft SQL và Oracle cơ sở dữ liệu. Nó cũng có thể kênh cảnh báo từ một số hệ thống chống vi-rút, bao gồm Phần mềm chống virus của Microsoft, ESET, Sinh viên năm nhất, Norton, Kaspersky, Ánh mắt rực lửa, Malwarebytes, McAfee, và Symantec. Nó sẽ thu thập nhật ký từ máy chủ web, tường lửa, nhà ảo thuật, bộ định tuyến, thiết bị chuyển mạch và máy quét lỗ hổng.

Trình phân tích sự kiện tập hợp các thông điệp tường trình và hoạt động như một máy chủ tệp nhật ký, sắp xếp các thông điệp vào các tệp và thư mục theo nguồn và ngày tin nhắn. Các cảnh báo khẩn cấp cũng được chuyển tiếp đến bảng điều khiển EventLog Analyzer và có thể được đưa qua Hệ thống bàn trợ giúp như vé để gây sự chú ý ngay lập tức từ các kỹ thuật viên. Quyết định về những sự kiện cấu thành một vi phạm an ninh tiềm tàng được thúc đẩy bởi một mô-đun tình báo mối đe dọa được tích hợp trong gói.

Dịch vụ này bao gồm tìm kiếm nhật ký tự động và tương quan sự kiện để biên dịch các báo cáo bảo mật thông thường. Trong số các báo cáo đó là một định dạng cho Giám sát và kiểm tra người dùng đặc quyền (PUMA) và một loạt các định dạng cần thiết để chứng minh sự tuân thủ với PCI DSS, FISMA, ISO 27001, GLBA, HIPAA, SOX, và GDPR.

Trình phân tích sự kiện ManageEngine có sẵn trong ba phiên bản. Đầu tiên trong số này là Miễn phí. Tuy nhiên, phiên bản miễn phí bị giới hạn trong việc giám sát các thông điệp tường trình từ năm nguồn, điều này thực sự đủ cho bất kỳ doanh nghiệp hiện đại nào ngoài các doanh nghiệp rất nhỏ. Hai phiên bản trả phí là Cao cấp và Phân phối. Gói phân phối đắt hơn đáng kể so với gói Premium. Hệ thống Premium phải đủ cho hầu hết các doanh nghiệp một trang web, trong khi phiên bản phân tán sẽ bao gồm nhiều trang web và số lượng nguồn bản ghi nhật ký không giới hạn. Bạn có thể dùng thử hệ thống với bản dùng thử miễn phí 30 ngày với giới hạn 2.000 nguồn thông điệp tường trình.

5. Suricata

Suricata có lẽ là sự thay thế chính cho Snort. Có một lợi thế chính mà Suricata có trên Snort, đó là thu thập dữ liệu ở lớp ứng dụng. Điều này khắc phục sự mù quáng mà Snort phải ký vào các gói TCP. Suricata đợi cho đến khi tất cả dữ liệu trong các gói được lắp ráp trước khi chuyển thông tin vào phân tích.

Mặc dù hệ thống hoạt động ở lớp ứng dụng, nó có thể giám sát hoạt động giao thức ở các cấp thấp hơn, chẳng hạn như IP, TLS, ICMP, TCP và UDP. Nó kiểm tra lưu lượng thời gian thực cho các ứng dụng mạng khác nhau bao gồm FTP, HTTP và SMB. Màn hình không chỉ nhìn vào cấu trúc gói. Nó có thể kiểm tra chứng chỉ TLS và tập trung vào các yêu cầu HTTP và các cuộc gọi DNS. Một cơ sở trích xuất tệp cho phép bạn kiểm tra và cách ly các tệp đáng ngờ có đặc điểm nhiễm vi-rút.

Suricata tương thích với Snort và bạn có thể sử dụng các quy tắc VRT tương tự được viết cho nhà lãnh đạo NIDS đó. Những công cụ của bên thứ ba, chẳng hạn như Hắt hơi, CĂN CỨ, Mực, và Anaval tích hợp với Snort cũng có thể bắt kịp Suricata. Vì vậy, truy cập vào cộng đồng Snort để biết các mẹo và quy tắc miễn phí có thể là một lợi ích lớn cho người dùng Suricata. Một mô-đun kịch bản tích hợp cho phép bạn kết hợp các quy tắc và có được một hồ sơ phát hiện chính xác hơn Snort có thể cung cấp cho bạn. Suricata sử dụng cả hai phương pháp dựa trên chữ ký và dị thường.

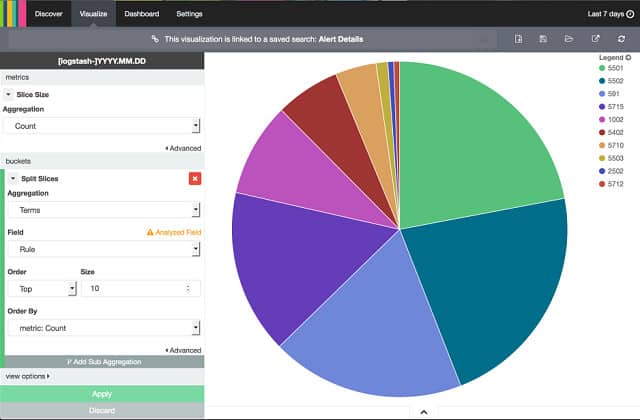

Suricata có kiến trúc xử lý thông minh cho phép tăng tốc phần cứng bằng cách sử dụng nhiều bộ xử lý khác nhau cho hoạt động đồng thời, đa luồng. Nó thậm chí có thể chạy một phần trên card đồ họa của bạn. Phân phối nhiệm vụ này giữ cho tải không bị giảm xuống chỉ trên một máy chủ. Điều đó tốt vì một vấn đề với NIDS này là nó khá nặng về xử lý. Suricata có bảng điều khiển trông rất bóng bẩy, kết hợp đồ họa để giúp việc phân tích và nhận biết vấn đề dễ dàng hơn rất nhiều. Mặc dù mặt trước đắt tiền này, Suricata là miễn phí.

6. Bro

Bro là một NIDS miễn phí vượt xa sự phát hiện xâm nhập và cũng có thể cung cấp cho bạn các chức năng giám sát mạng khác. Cộng đồng người dùng của Bro bao gồm nhiều tổ chức nghiên cứu khoa học và học thuật.

Chức năng phát hiện xâm nhập Bro được thực hiện theo hai giai đoạn: ghi nhật ký và phân tích lưu lượng. Như với Suricata, Bro có một lợi thế lớn so với Snort ở chỗ phân tích của nó hoạt động ở lớp ứng dụng. Điều này cung cấp cho bạn khả năng hiển thị trên các gói để có được phân tích rộng hơn về hoạt động giao thức mạng.

Mô-đun phân tích của Bro có hai yếu tố vừa hoạt động trên phân tích chữ ký và phát hiện dị thường. Công cụ phân tích đầu tiên là Công cụ tổ chức sự kiện Bro. Điều này theo dõi để kích hoạt các sự kiện, chẳng hạn như kết nối TCP mới hoặc yêu cầu HTTP. Mỗi sự kiện được ghi lại, vì vậy phần này của hệ thống là trung lập chính sách – nó chỉ cung cấp một danh sách các sự kiện trong đó phân tích có thể tiết lộ sự lặp lại của các hành động hoặc hoạt động đa dạng đáng ngờ được tạo bởi cùng một tài khoản người dùng.

Việc khai thác dữ liệu sự kiện đó được thực hiện bởi kịch bản chính sách. Một điều kiện cảnh báo sẽ kích động một hành động, vì vậy Bro là một hệ thống ngăn chặn xâm nhập cũng như một bộ phân tích lưu lượng mạng. Các tập lệnh chính sách có thể được tùy chỉnh nhưng chúng thường chạy dọc theo khung tiêu chuẩn liên quan đến khớp chữ ký, phát hiện bất thường và phân tích kết nối.

Bạn có thể theo dõi hoạt động HTTP, DNS và FTP bằng Bro và cũng giám sát lưu lượng SNMP, cho phép bạn kiểm tra các thay đổi cấu hình thiết bị và điều kiện Bẫy SNMP. Mỗi chính sách là một bộ quy tắc và bạn không bị giới hạn số lượng chính sách hoạt động hoặc các lớp ngăn xếp giao thức mà bạn có thể kiểm tra. Ở các cấp thấp hơn, bạn có thể coi chừng các cuộc tấn công lũ lụt đồng bộ DDoS và phát hiện quét cổng.

Bro có thể được cài đặt trên Unix, Linux và Mac OS.

7. Sagan

Sagan là một hệ thống phát hiện xâm nhập dựa trên máy chủ, Vì vậy, đây là một thay thế cho OSSEC và nó cũng là sử dụng miễn phí. Mặc dù là HIDS, chương trình này tương thích với dữ liệu được thu thập bởi Snort, đây là hệ thống NIDS. Khả năng tương thích này cũng mở rộng sang các công cụ khác có thể được sử dụng cùng với Snort, chẳng hạn như Hắt hơi, CĂN CỨ, Mực, và Anaval. Nguồn dữ liệu từ Bro và Suricata cũng có thể cung cấp cho Sagan. Công cụ này có thể được cài đặt trên Unix, Linux và Mac OS. Mặc dù bạn có thể chạy Sagan trên Windows, nhưng bạn có thể cung cấp nhật ký sự kiện cho windows.

Nói đúng, Sagan là một công cụ phân tích nhật ký. Yếu tố mà nó thiếu để biến nó thành một NIDS độc lập là một mô-đun sniffer gói. Tuy nhiên, về mặt tích cực, điều này có nghĩa là Sagan doesn không yêu cầu phần cứng chuyên dụng và nó có thể linh hoạt để phân tích cả nhật ký máy chủ và dữ liệu lưu lượng mạng. Công cụ này sẽ phải là người bạn đồng hành với các hệ thống thu thập dữ liệu khác để tạo ra một hệ thống phát hiện xâm nhập đầy đủ.

Một số tính năng hay của Sagan bao gồm bộ định vị IP, trong đó cho phép bạn xem vị trí địa lý của các địa chỉ IP được phát hiện là có hoạt động đáng ngờ. Điều này sẽ cho phép bạn tổng hợp các hành động của các địa chỉ IP dường như đang hoạt động trong buổi hòa nhạc để tạo thành một cuộc tấn công. Sagan có thể phân phối xử lý của nó trên một số thiết bị, giảm tải cho CPU của máy chủ chính của bạn.

Hệ thống này bao gồm thực thi tập lệnh, có nghĩa là nó sẽ tạo cảnh báo và thực hiện các hành động phát hiện các kịch bản xâm nhập. Nó có thể tương tác với các bảng tường lửa để thực hiện các lệnh cấm IP trong trường hợp hoạt động đáng ngờ từ một nguồn cụ thể. Vì vậy, đây là một hệ thống ngăn chặn xâm nhập. Mô-đun phân tích hoạt động với cả phương pháp phát hiện chữ ký và dị thường.

Sagan hiện không đưa nó vào danh sách IDS tốt nhất của mọi người vì nó không thực sự đủ điều kiện làm IDS, là một công cụ phân tích tệp nhật ký. Tuy nhiên, HIDS của nó với khái niệm NIDS giật gân làm cho nó trở thành một đề xuất thú vị như là một thành phần công cụ phân tích IDS lai.

8. Hành tây an ninh

Để pha trộn các giải pháp IDS, bạn có thể thử hệ thống an ninh hành tây miễn phí. Hầu hết các công cụ IDS trong danh sách này là các dự án nguồn mở. Điều đó có nghĩa là bất cứ ai cũng có thể tải xuống mã nguồn và thay đổi nó. Đó chính xác là những gì nhà phát triển Security Onion đã làm. Anh ta lấy các yếu tố từ mã nguồn của Khịt mũi, Suricata, OSSEC, và Anh bạn và khâu chúng lại với nhau để làm điều này lai NIDS / HIDS dựa trên Linux miễn phí. Security Onion được viết để chạy trên Ubuntu và nó cũng tích hợp các yếu tố từ các hệ thống đầu cuối và các công cụ phân tích bao gồm Hắt hơi, Sguil, Squert, Kibana, ELSA, Xplico, và NetworkMiner.

Mặc dù Security Onion được phân loại là NIDS, nhưng nó cũng bao gồm các chức năng HIDS. Nó sẽ giám sát các tệp nhật ký và cấu hình của bạn để biết các hoạt động đáng ngờ và kiểm tra tổng kiểm tra của các tệp đó xem có bất kỳ thay đổi bất ngờ nào không. Một nhược điểm của phương pháp bảo mật toàn diện đối với giám sát mạng là sự phức tạp của nó. Nó có một số cấu trúc hoạt động khác nhau và có tài liệu học tập trực tuyến thực sự đủ hoặc được đóng gói để giúp quản trị viên mạng nắm bắt được toàn bộ khả năng của công cụ.

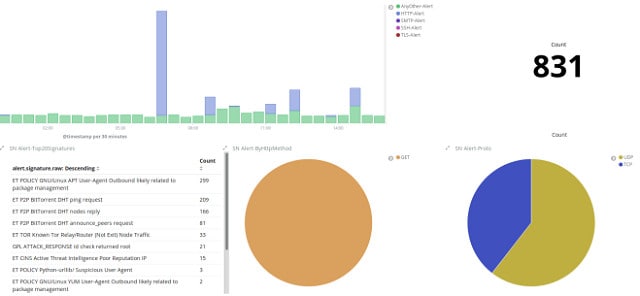

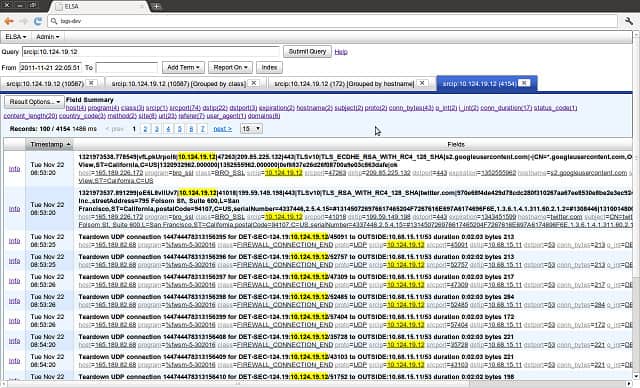

Phân tích mạng được thực hiện bởi một Lính bắn tỉa, có thể hiển thị truyền dữ liệu trên màn hình và ghi vào tệp. Công cụ phân tích của Security Onion là nơi mọi thứ trở nên phức tạp vì có rất nhiều công cụ khác nhau với các quy trình vận hành khác nhau mà cuối cùng bạn có thể bỏ qua hầu hết chúng. Giao diện của Kibana cung cấp bảng điều khiển cho Security Onion và nó bao gồm một số biểu đồ và biểu đồ đẹp để dễ dàng nhận biết trạng thái.

Cả hai quy tắc cảnh báo dựa trên chữ ký và bất thường đều được bao gồm trong hệ thống này. Bạn nhận được thông tin về trạng thái thiết bị cũng như các mẫu lưu lượng. Tất cả điều này thực sự có thể làm với một số tự động hóa hành động, mà Security Onion thiếu.

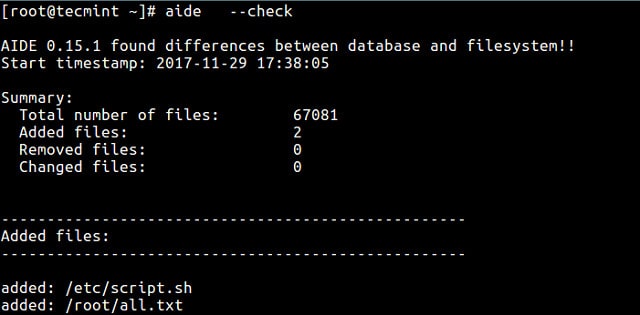

9. Trợ lý

Môi trường phát hiện xâm nhập nâng cao nâng cao rất nhiều để viết, vì vậy các nhà phát triển của IDS này đã quyết định viết tắt tên của nó thành AIDE. Đây là một HIDS miễn phí tập trung vào phát hiện rootkit và so sánh chữ ký tệp cho các hệ điều hành giống Unix và Unix, do đó, nó cũng sẽ hoạt động trên Mac OS và Linux.

Nếu bạn đã xem xét Tripwire, thay vào đó, bạn nên xem AIDE, vì đây là công cụ thay thế miễn phí cho công cụ tiện dụng đó. Tripwire có phiên bản miễn phí, nhưng rất nhiều chức năng chính mà hầu hết mọi người cần từ IDS chỉ có sẵn với Tripwire trả phí, do đó bạn có được nhiều chức năng miễn phí hơn với AIDE.

Hệ thống biên dịch cơ sở dữ liệu dữ liệu quản trị viên từ các tệp cấu hình khi được cài đặt lần đầu tiên. Cái đó tạo đường cơ sở và sau đó mọi thay đổi về cấu hình có thể được khôi phục Bất cứ khi nào thay đổi cài đặt hệ thống được phát hiện. Công cụ này bao gồm cả phương pháp theo dõi chữ ký và dị thường. Kiểm tra hệ thống được phát hành theo yêu cầu và không chạy liên tục, đó là một chút thiếu hụt với HIDS này. Tuy nhiên, vì đây là một hàm dòng lệnh, bạn có thể lên lịch để nó chạy định kỳ với một phương thức hoạt động, chẳng hạn như cron. Nếu bạn muốn gần dữ liệu thời gian thực, bạn có thể lên lịch để nó chạy rất thường xuyên.

AIDE thực sự chỉ là một công cụ so sánh dữ liệu và nó không bao gồm bất kỳ ngôn ngữ kịch bản lệnh nào, bạn sẽ phải dựa vào các kỹ năng kịch bản lệnh shell của mình để có được chức năng tìm kiếm dữ liệu và thực thi quy tắc trong HIDS này. Có lẽ AIDE nên được coi là một công cụ quản lý cấu hình hơn là một hệ thống phát hiện xâm nhập.

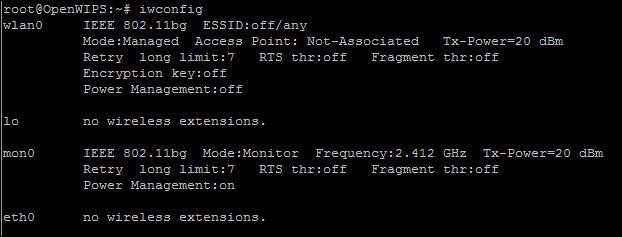

10. Mở WIPS-NG

Nếu bạn đã nghe về Aircrack-NG, thì bạn có thể thận trọng một chút về điều này IDS dựa trên mạng bởi vì nó được phát triển bởi cùng một doanh nhân. Aircrack-NG là một trình thám thính gói mật khẩu và mạng mật khẩu không dây đã trở thành một phần của mọi bộ công cụ hacker mạng wifi.

Trong WIPS-NG, chúng ta thấy một trường hợp của kẻ săn trộm biến thành kẻ săn trộm. Phần mềm miễn phí này được thiết kế để bảo vệ các mạng không dây. Mặc dù Aircrack-NG có thể chạy trên một loạt các hệ điều hành, Open WIPS-NG chỉ chạy trên Linux. Cái tên FIP WIP là viết tắt của hệ thống ngăn chặn xâm nhập không dây, vì vậy NIDS này vừa phát hiện vừa ngăn chặn sự xâm nhập.

Hệ thống bao gồm ba yếu tố:

- cảm biến

- Người phục vụ

- Giao diện

Có kế hoạch cho phép cài đặt WIPS-NG để giám sát nhiều cảm biến. Tuy nhiên, tại thời điểm này, mỗi cài đặt chỉ có thể bao gồm một cảm biến. Đó không phải là vấn đề quá lớn vì bạn có thể đạt được nhiều nhiệm vụ chỉ với một cảm biến. Cảm biến là một sniffer gói, cũng có khả năng điều khiển truyền không dây ở giữa dòng. Vì vậy, cảm biến đóng vai trò là bộ thu phát cho hệ thống.

Thông tin được thu thập bởi cảm biến được chuyển tiếp đến máy chủ, đó là nơi phép màu xảy ra. Bộ chương trình máy chủ chứa công cụ phân tích sẽ phát hiện các mẫu xâm nhập. Các chính sách can thiệp để chặn các cuộc xâm nhập được phát hiện cũng được tạo ra tại máy chủ. Các hành động cần thiết để bảo vệ mạng được gửi theo hướng dẫn đến cảm biến.

Mô-đun giao diện của hệ thống là bảng điều khiển hiển thị các sự kiện và cảnh báo cho người quản trị hệ thống. Đây cũng là nơi cài đặt có thể được điều chỉnh và các hành động phòng thủ có thể được điều chỉnh hoặc ghi đè.

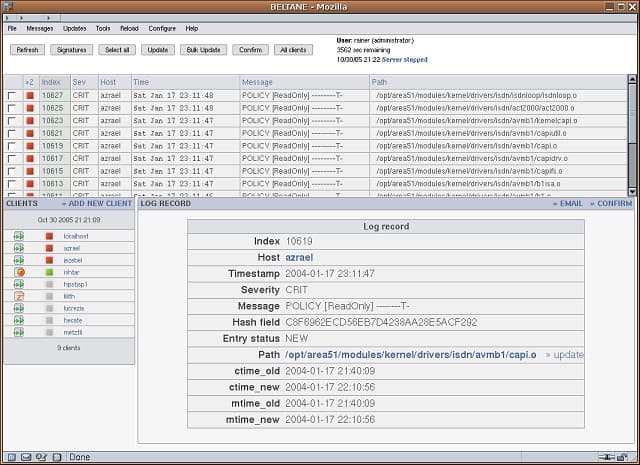

11. Samhain

Samhain, được sản xuất bởi Samhain Design Labs ở Đức, là một hệ thống phát hiện xâm nhập dựa trên máy chủ miễn phí sử dụng. Nó có thể được chạy trên một máy tính hoặc trên nhiều máy chủ, cung cấp thu thập dữ liệu tập trung vào các sự kiện được phát hiện bởi các tác nhân chạy trên mỗi máy.

Các tác vụ được thực hiện bởi mỗi tác nhân bao gồm kiểm tra tính toàn vẹn tệp, giám sát tệp nhật ký và giám sát cổng. Các quy trình tìm kiếm virus rootkit, SUID giả mạo (quyền truy cập của người dùng) và các quy trình ẩn. Hệ thống áp dụng mã hóa để liên lạc giữa các tác nhân và bộ điều khiển trung tâm trong việc triển khai đa máy chủ. Các kết nối để phân phối dữ liệu tệp nhật ký bao gồm các yêu cầu xác thực, ngăn chặn kẻ xâm nhập chiếm quyền điều khiển hoặc thay thế quy trình giám sát.

Dữ liệu được thu thập bởi Samhain cho phép phân tích các hoạt động trên mạng và sẽ làm nổi bật các dấu hiệu cảnh báo xâm nhập. Tuy nhiên, nó sẽ không chặn sự xâm nhập hoặc xóa các quá trình giả mạo. Bạn sẽ cần giữ bản sao lưu các tệp cấu hình và danh tính người dùng để giải quyết các vấn đề mà màn hình Samhain tiết lộ.

Một vấn đề với tin tặc và virus xâm nhập là kẻ xâm nhập sẽ thực hiện các bước để ẩn. Điều này bao gồm tiêu diệt các quá trình giám sát. Samhain triển khai công nghệ tàng hình để giữ cho các quy trình của nó được ẩn, do đó ngăn chặn những kẻ xâm nhập thao túng hoặc giết chết IDS. Phương pháp tàng hình này được gọi là steganography.

Các tệp nhật ký trung tâm và sao lưu cấu hình được ký bằng khóa PGP để ngăn chặn kẻ giả mạo.

Samhain là một hệ thống nguồn mở có thể được tải xuống miễn phí. Nó được thiết kế theo hướng dẫn POSIX để làm cho nó tương thích với Unix, Linux và Mac OS. Màn hình trung tâm sẽ tổng hợp dữ liệu từ các hệ điều hành khác nhau.

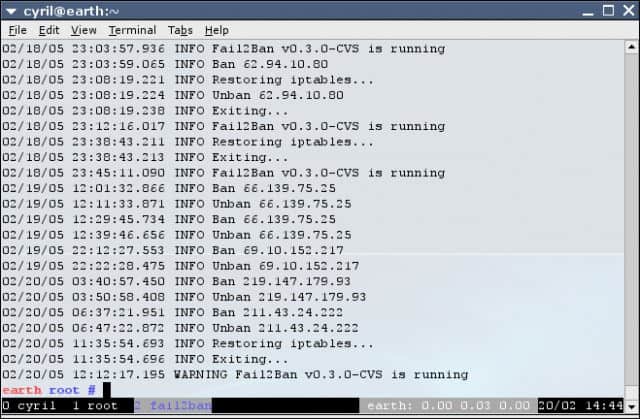

12. Fail2Ban

Fail2Ban là một hệ thống phát hiện xâm nhập máy chủ miễn phí tập trung vào việc phát hiện các sự kiện đáng lo ngại được ghi lại trong các tệp nhật ký, chẳng hạn như các lần đăng nhập thất bại quá mức. Hệ thống đặt các khối trên địa chỉ IP hiển thị hành vi đáng ngờ. Các lệnh cấm này thường chỉ kéo dài một vài phút, nhưng điều đó có thể đủ để phá vỡ một kịch bản bẻ khóa mật khẩu vũ lực tự động tiêu chuẩn. Chính sách này cũng có thể có hiệu quả chống lại các cuộc tấn công DoS. Quản trị viên có thể điều chỉnh độ dài thực tế của lệnh cấm địa chỉ IP.

Fail2Ban thực sự là một Hệ thống ngăn chặn xâm nhập bởi vì nó có thể thực hiện hành động khi phát hiện ra hoạt động đáng ngờ và không ghi lại và làm nổi bật sự xâm nhập có thể.

Do đó, quản trị viên hệ thống phải cẩn thận về các chính sách truy cập khi thiết lập phần mềm vì một chiến lược phòng ngừa quá chặt chẽ có thể dễ dàng khóa những người dùng thực sự. Một vấn đề với Fail2Ban là nó tập trung vào các hành động lặp đi lặp lại từ một địa chỉ. Điều này không cung cấp cho nó khả năng đối phó với các chiến dịch bẻ khóa mật khẩu phân tán hoặc các cuộc tấn công DDoS.

Fail2Ban được viết bằng Python và nó có thể ghi vào các bảng hệ thống để chặn các địa chỉ đáng ngờ. Các khóa tự động này xảy ra trong Netfilter, iptables, quy tắc tường lửa PF và bảng hosts.deny của TCP Wrapper.

Phạm vi giám sát tấn công của hệ thống được xác định bởi một loạt bộ lọc hướng dẫn IPS về các dịch vụ cần giám sát. Chúng bao gồm Postfix, Apache, Courier Mail Server, Lighttpd, sshd, vsftpd và qmail. Mỗi bộ lọc được kết hợp với một hành động để thực hiện trong trường hợp phát hiện tình trạng cảnh báo. Sự kết hợp giữa bộ lọc và hành động được gọi là nhà tù.

Hệ thống này được viết theo tiêu chuẩn POSIX, vì vậy nó có thể được cài đặt trên các hệ điều hành Unix, Linux và Mac OS.

Cách chọn IDS

Yêu cầu phần cứng của các hệ thống phát hiện xâm nhập dựa trên mạng có thể khiến bạn chùn bước và đẩy bạn về phía một hệ thống dựa trên máy chủ, dễ dàng hơn rất nhiều để khởi động và chạy. Tuy nhiên, don lồng bỏ qua thực tế là bạn don không cần phần cứng chuyên dụng cho các hệ thống này, chỉ là một máy chủ chuyên dụng.

Trong sự thật, bạn nên xem xét cả HIDS và NIDS cho mạng của bạn. Điều này là do bạn cần xem ra các thay đổi cấu hình và quyền truy cập root trên máy tính của mình cũng như xem xét các hoạt động bất thường trong luồng lưu lượng trên mạng của bạn.

Tin tốt là tất cả các hệ thống trong danh sách của chúng tôi đều miễn phí hoặc dùng thử miễn phí, vì vậy bạn có thể dùng thử một vài trong số chúng. Khía cạnh cộng đồng người dùng của các hệ thống này có thể thu hút bạn về phía một người cụ thể nếu bạn đã có một đồng nghiệp có kinh nghiệm với nó. Khả năng nhận được lời khuyên từ các quản trị viên mạng khác là một lợi thế rõ ràng cho các hệ thống này và làm cho chúng thậm chí còn hấp dẫn hơn các giải pháp trả tiền với sự hỗ trợ của Bộ phận trợ giúp chuyên nghiệp.

Nếu công ty của bạn ở trong một lĩnh vực đòi hỏi phải tuân thủ tiêu chuẩn bảo mật, chẳng hạn như PCI, thì bạn thực sự sẽ cần một IDS tại chỗ. Cũng thế, nếu bạn giữ thông tin cá nhân của các thành viên của cộng đồng, các quy trình bảo vệ dữ liệu của bạn cần được cập nhật để ngăn chặn công ty của bạn bị kiện vì rò rỉ dữ liệu.

Mặc dù có thể mất tất cả ngày làm việc của bạn chỉ để giữ trên đầu quản trị mạng của bạn trong khay, donith đưa ra quyết định cài đặt một hệ thống phát hiện xâm nhập. Hy vọng, hướng dẫn này đã giúp bạn đi đúng hướng. Nếu bạn có bất kỳ đề xuất nào về IDS yêu thích của mình và nếu bạn có kinh nghiệm với bất kỳ hệ thống nào được đề cập trong hướng dẫn này, hãy để lại ghi chú trong phần bình luận bên dưới và chia sẻ suy nghĩ của bạn với cộng đồng.

Đọc thêm

Hướng dẫn so sánh mạng

- 10 công cụ giám sát LAN hàng đầu năm 2023

- Hướng dẫn dứt khoát về DHCP

- Hướng dẫn dứt khoát cho SNMP

- Hướng dẫn cuối cùng về quản lý thiết bị di động (MDM) năm 2023

- Hướng dẫn cuối cùng về BYOD năm 2023

- Quản lý máy chủ top 10 & công cụ giám sát năm 2023

- Trình phân tích và thu thập NetFlow miễn phí tốt nhất cho Windows

- 6 trong số các máy quét lỗ hổng mạng miễn phí tốt nhất và cách sử dụng chúng

- 8 trình thám thính gói và phân tích mạng tốt nhất cho năm 2023

- Phần mềm và công cụ giám sát băng thông miễn phí tốt nhất để phân tích việc sử dụng lưu lượng mạng

Thông tin khác về giám sát mạng

- Wikipedia: Hệ thống phát hiện xâm nhập

- Mục tiêu công nghệ: Hệ thống phát hiện xâm nhập (IDS)

- CSO: Hệ thống phát hiện xâm nhập là gì?

- Lifewire: Giới thiệu về hệ thống phát hiện xâm nhập

- YouTube: Hệ thống phát hiện xâm nhập