10 giải pháp bảo vệ điểm cuối tốt nhất

Bảo vệ điểm cuối là gì?

Bảo vệ điểm cuối là một giải pháp bảo mật giải quyết các vấn đề bảo mật điểm cuối, bảo vệ và bảo vệ các điểm cuối chống lại việc khai thác, tấn công và rò rỉ dữ liệu vô ý do lỗi của con người.

Chúng tôi nhận được rất nhiều chi tiết về từng công cụ tạo ra danh sách này, nhưng nếu bạn không có thời gian để đọc đến cuối, thì đây là danh sách của chúng tôi về 10 giải pháp bảo vệ điểm cuối tốt nhất:

- Màn hình đe dọa của SolarWinds (THỬ MIỄN PHÍ) Một giải pháp bảo vệ mạng và điểm cuối kết hợp.

- Bảo mật điểm cuối vùng trọng lực Bitdefender Bảo vệ cho các thiết bị có thể kết hợp với bảo vệ mạng.

- Sophos Chặn X Điểm cuối Một hệ thống bảo mật dựa trên AI.

- Bảo mật điểm cuối ESET Bảo vệ điểm cuối bao gồm các công cụ bảo vệ mạng.

- Xu hướng Micro Apex One Một sự pha trộn của các kỹ thuật bảo vệ truyền thống và sáng tạo.

- Symantec Phát hiện và đáp ứng điểm cuối Phần mềm độc hại tiên tiến và bảo vệ xâm nhập

- Bảo vệ điểm cuối Panda Bảo vệ cho các máy tính nối mạng, được quản lý từ Đám mây.

- CounterTack GoSecure ESL Dự đoán, bảo vệ điểm cuối do AI điều khiển.

- Malwarebytes Bảo vệ điểm cuối Bảo vệ dựa trên đám mây cho các máy tính trên mạng.

- Bảo vệ xi lanh Bảo vệ mối đe dọa AI cho các điểm cuối.

Tại sao bảo vệ điểm cuối?

Ngay khi các nhà sản xuất chống vi-rút tạo ra một giải pháp cho một phần mềm độc hại, tin tặc phát hiện ra một chiến lược tấn công khác. Các loại vi-rút mới, chưa được tạo ra thuốc giải độc, được gọi là các cuộc tấn công vào số 0 ngày. Tin tặc có thể tiếp tục gây thiệt hại cho máy tính của các doanh nghiệp và công chúng bằng cách duy trì hoạt động của một đường ống sản xuất virus.

Biết rằng luôn luôn có một loại virus khác trên đường chân trời để đối phó, các công ty an ninh mạng đã chọn một cách tiếp cận mới. Thay vì cố gắng xác định các virus riêng lẻ và xử lý các khối cho chúng, các công ty hiện tập trung vào việc phát hiện hành vi bất thường và khóa các dịch vụ chính trên máy tính và thiết bị máy tính để tránh giả mạo.

Chiến lược mới này rộng hơn so với cách tiếp cận chống vi-rút hoặc phần mềm chống virus của một ứng dụng để bảo vệ máy tính. Nhiều không còn bao gồm cơ sở dữ liệu virus, trong đó, theo một số định nghĩa của ngành, có nghĩa là họ không đủ điều kiện cho nhãn chống vi-rút. Một từ thông dụng mới xuất hiện trong lĩnh vực này là công nghệ thay thế trực tuyến. Các bộ an ninh mạng mới này thay thế hoàn toàn các hệ thống chống vi-rút bằng một hệ thống phát hiện sai lệch và đường cơ sở dựa trên AI mới.

Thuật ngữ ô áp dụng cho tất cả các nỗ lực an ninh mạng để bảo vệ một thiết bị được kết nối với mạng, trái ngược với chính mạng đó làbảo vệ điểm cuối.Đánh giá này sẽ xem xét các nhà lãnh đạo trong lĩnh vực bảo vệ điểm cuối và cách mỗi nhà cung cấp bảo mật không gian mạng tiếp cận nhiệm vụ bảo vệ các thiết bị người dùng.

Có một định dạng giải pháp duy nhất cho công nghệ thay thế. Tính năng xác định của bảo vệ điểm cuối là dựa trên thiết bị mà người dùng truy cập. Trong một số trường hợp, giải pháp đó được phân phối từ nguồn bên ngoài, nhưng ưu tiên của nó là bảo vệ các thiết bị riêng lẻ, không phải toàn bộ hệ thống các thiết bị được kết nối mạng.

Tường lửa được coi là một phần của bảo vệ điểm cuối. Điều này là do chúng được thiết kế để bảo vệ các mạng. Trong nhiều triển khai trong nước, tường lửa chạy trên máy tính và hoạt động để bảo vệ chỉ một máy tính. Tuy nhiên, tường lửa được thiết kế để chặn lưu lượng, trong khi bảo vệ điểm cuối xem xét các quy trình đang chạy trên máy tính.

Có một số loại chiến lược an ninh mạng rơi vào danh mục bảo vệ mạng và bảo vệ điểm cuối. Một ví dụ trong số này là cyberdefense tập trung vào phân tích các thông điệp tệp nhật ký để phát hiện hoạt động độc hại – chiến lược đó có thể được áp dụng cho cả bảo vệ mạng và điểm cuối.

Các hệ thống bảo vệ điểm cuối tốt nhất

Mặc dù các cuộc tấn công vào các thiết bị thuộc sở hữu tư nhân là mối quan tâm nghiêm trọng, trọng tâm chính của ngành an ninh mạng là các giải pháp để bảo vệ doanh nghiệp. Người mua doanh nghiệp cần bảo vệ cho tất cả các thiết bị của họ, bao gồm cả mạng và thiết bị đầu cuối. Vì vậy, nhiều hệ thống bảo vệ điểm cuối là một phần của một bộ chương trình bao gồm toàn bộ cơ sở hạ tầng công nghệ. Trong hướng dẫn này, chúng tôi sẽ chỉ chi tiết các mô-đun bảo vệ điểm cuối.

Bạn có thể đọc thêm về các tùy chọn này trong các phần sau.

1. Màn hình đe dọa của SolarWinds (THỬ MIỄN PHÍ)

Các Màn hình đe dọa của SolarWinds là một ví dụ điển hình về sự phát triển trong bảo mật điểm cuối thành một bộ đầy đủ tấn công bảo vệ. Đây là một phần của dịch vụ bảo mật hệ thống tổng thể, được quản lý từ Đám mây. Công cụ này sử dụng các phương pháp phân tích và bảo vệ log xuất phát từ SIEM (Quản lý sự kiện và thông tin hệ thống).

Mô-đun chính của Threat Monitor kiểm tra các tệp nhật ký để tìm các dấu hiệu cảnh báo. Chỉ cần về mọi hành động diễn ra trên máy tính và trên mạng của bạn sẽ tạo ra một thông điệp tường trình. Những thông điệp tường trình không được thu thập tự động. Nhiều doanh nghiệp chỉ cần bỏ qua nguồn thông tin hệ thống tuyệt vời này sẽ làm nổi bật hoạt động bất thường đó là do chương trình độc hại hoặc truy cập trái phép.

Threat Monitor không phải là bảo mật điểm cuối vì nó cũng bao gồm các mạng. Dịch vụ tập hợp tất cả các thông báo sự kiện đó và lưu trữ chúng vào các tệp để phân tích. Công cụ này là một Hệ thống bảo vệ xâm nhập (IPS) có thể tạo ra các dấu hiệu chuẩn cho thấy có gì đó không đúng trên hệ thống của bạn. Bảo vệ phần mềm độc hại truyền thống sẽ cảnh báo bạn về các quy trình nguy hiểm. IPS đi xa hơn một bước so với việc chỉ chặn các tiến trình hoặc xóa một phần mềm vì nó cũng có thể chặn người dùng độc hại.

SolarWinds sản xuất một loạt các công cụ bảo mật hệ thống. Trong nhóm sản phẩm này là một giải pháp thay thế cho Trình theo dõi mối đe dọa, đó là Trình quản lý sự kiện bảo mật. Công cụ này có chức năng rất giống với Threat Monitor. Bạn cũng sẽ được hưởng lợi từ Patch Manager. Giữ cho phần mềm của bạn luôn cập nhật là một nhiệm vụ bảo mật quan trọng vì các nhà phần mềm thường xuyên tạo ra các bản cập nhật cho các sản phẩm của họ để đóng các khai thác tin tặc mới được phát hiện. Patch Manager tạo một thanh ghi tất cả phần mềm của bạn và theo dõi các bản cập nhật cho những phần mềm này. Nó sẽ tự động tung ra các bản cập nhật cho bạn.

Tất cả các sản phẩm của SolarWinds đều có sẵn trên các bản dùng thử và bản demo. Bạn có thể dùng thử miễn phí 14 ngày của Threat Monitor.

LỰA CHỌN CỦA NGƯỜI BIÊN TẬP

Giám sát các mối đe dọa bảo mật thời gian thực, đồng thời trả lời và báo cáo từ các địa điểm từ xa. Giao diện đơn giản nhưng mạnh mẽ, dễ triển khai và có thể mở rộng hoàn toàn.

Tải xuống: Màn hình đe dọa của SolarWinds

Trang điện tử chính thức: SolarWinds.com

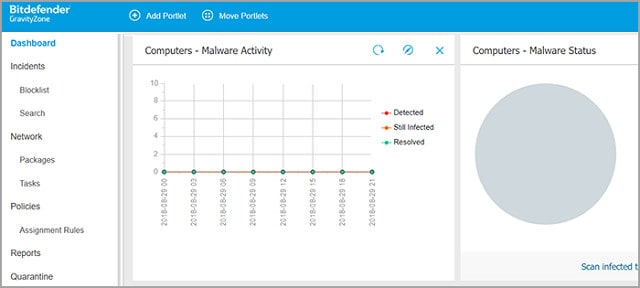

2. Bảo mật kinh doanh khu vực trọng lực Bitdefender

Bitdefender là nhà sản xuất chống vi-rút (AV) kể từ đó nó bắt đầu vào năm 2001. Gần đây, công ty đã chuyển các hệ thống phòng thủ của mình từ mô hình chống vi-rút truyền thống sang các gói bảo vệ hệ thống toàn diện. Công ty sản xuất các hệ thống phòng thủ mạng cũng như bảo vệ điểm cuối.

GravityZone bao gồm một cơ sở dữ liệu phát hiện chữ ký, tương tự như phương pháp truyền thống để xem qua danh sách các đặc điểm của virus. Một điểm tương đồng khác với hiệu suất AV truyền thống là GravityZone chấm dứt các quá trình virus và loại bỏ chương trình. GravityZone thêm vào các quy trình phát hiện xâm nhập vào lớp hành động AV đó.

Công cụ giám sát các nỗ lực truy cập thiết bị và chặn các nguồn liên lạc hiển thị mục đích xấu. Nó cũng theo dõi các hoạt động thường xuyên trên thiết bị để thiết lập đường cơ sở của hành vi điển hình. Hoạt động bất thường đi chệch khỏi đường cơ sở đó kích thích các biện pháp phòng thủ. Các biện pháp bao gồm theo dõi hoạt động khai thác rõ ràng, đặc trưng cho việckhông ngàyTấn công.

Trên hết độ phân giải mối đe dọa, bộ bảo mật sẽ tăng cường khả năng phòng thủ cho thiết bị của bạn. Mô-đun này của bộ phần mềm bao gồm trình quản lý bản vá để tự động cài đặt các bản cập nhật cho phần mềm. Nó cũng mã hóa tất cả các đĩa của bạn để làm cho dữ liệu không thể đọc được đối với những kẻ xâm nhập. Gói này cũng bao gồm bảo vệ mối đe dọa web, kiểm tra USB và màn hình ứng dụng. Gói này cũng bao gồm tường lửa.

Bitdefender cung cấp bản dùng thử miễn phí GravityZone.

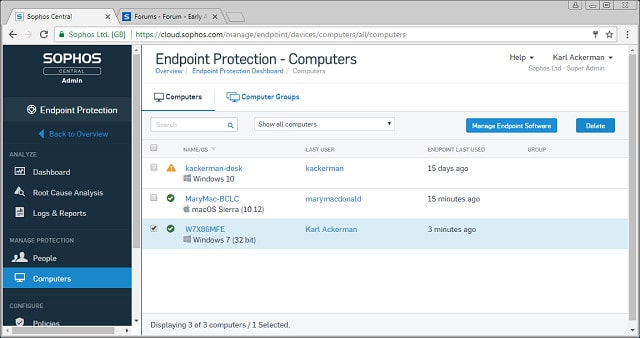

3. Sophos Chặn X

Sophos là một trong những nhà triển khai phương pháp AI hàng đầu trong ngành an ninh mạng. Chặn X sử dụng học máy để thiết lập đường cơ sở của hoạt động thường xuyên trên thiết bị và sau đó tạo cảnh báo khi phát hiện các sự kiện không phù hợp với các mẫu công việc thông thường. Yếu tố đó của hệ thống bảo mật phát hiện phần mềm độc hại và xâm nhập độc hại. Một yếu tố thứ hai tự động hóa phản ứng để phát hiện vấn đề.

Các yếu tố khác trong gói Intercept X tập trung vào các loại mối đe dọa cụ thể. Ví dụ: CryptoGuard là một hệ thống chặn ransomware. Các công cụ khác trong gói ngăn phần mềm độc hại lẻn vào thiết bị của bạn thông qua trình duyệt. Hệ thống này chặn các phương thức được sử dụng bởi phần mềm độc hại không tên, rò rỉ trên máy tính từ các trang web bị nhiễm bệnh. Một công cụ khác kiểm tra tải xuống cho vi-rút và sẽ chặn việc tải xuống hoàn tất nếu vi-rút được phát hiện trong tệp khi tải xuống. Tương tự, phần mềm quét tất cả các thư mục để tìm phần mềm độc hại và cũng sẽ xác minh mọi thẻ nhớ USB khi chúng được gắn vào.

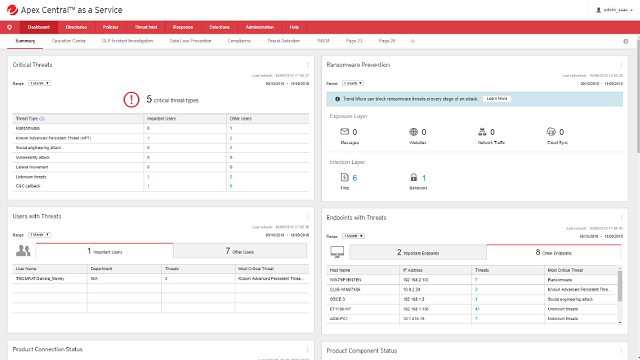

4. Xu hướng Micro Apex One

Trend Micro là nhà sản xuất AV nổi bật đã vượt qua các giải pháp bảo vệ điểm cuối tinh vi hơn. Apex One là sự pha trộn giữa cũ và mới. Nó vẫn có một hệ thống chống phần mềm độc hại truyền thống, nhưng cơ sở dữ liệu đe dọa đó liệt kê các lỗ hổng hệ thống thay vì chữ ký của virus. Apex One đã thêm giám sát hành vi để cải thiện phòng thủ chống lại các cuộc tấn công zero-day.

Các mối đe dọa săn bắn yếu tố của gói này là một hệ thống phát hiện xâm nhập dựa trên máy chủ với các hành động phòng thủ tự động. Công cụ sẽ xác định các quy trình độc hại. Nó giết chương trình đó và cô lập chương trình đã khởi động nó. Công ty gọi đây là bản vá ảo. Nó sẽ đình chỉ các khả năng của chương trình có vấn đề cho đến khi có một bản vá để nó đóng khai thác. Tự động, quá trình đó sẽ loại bỏ phần mềm độc hại, bởi vì những chương trình độc hại đó sẽ không bao giờ có được bản cập nhật để loại bỏ hành vi rắc rối.

Apex One cung cấp phòng thủ chống lại tiền điện tử, ransomware và phần mềm độc hại không tên cũng như các Trojans và virus truyền thống. Đây là một dịch vụ dựa trên Đám mây, nhưng bạn sẽ cần cài đặt một tác nhân trên máy tính của mình để giám sát hệ thống. Điều này chạy trên Windows và Windows Server.

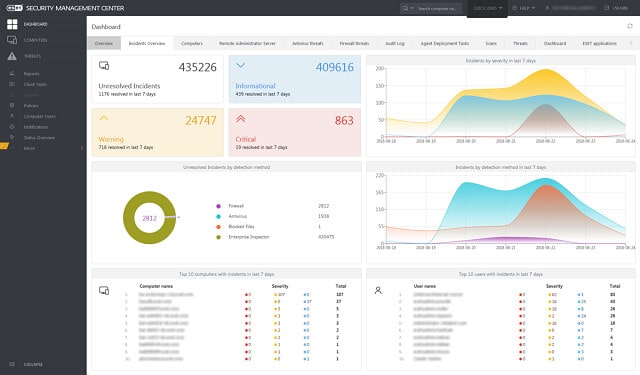

5. Bảo mật điểm cuối ESET

ESET Endpoint Security bảo vệ công ty máy tính của bạn khỏi các hoạt động độc hại có thể xâm nhập vào mạng của bạn. Nó cũng chặn bất kỳ phần mềm độc hại nào kết nối với mạng của bạn. Đây được gọi là tường lửa hai chiều của Viking và nó là tuyến phòng thủ thứ hai. Tuyến phòng thủ đầu tiên là Hệ thống ngăn chặn xâm nhập dựa trên máy chủ (HIPS) theo dõi các thông báo sự kiện trong tệp nhật ký trên máy tính của bạn.

Các HÔNG phương pháp tìm kiếm các mô hình của hành vi độc hại. Các phản hồi cho bất kỳ khám phá nào cũng có thể được tự động hóa để thiệt hại sẽ không tiếp diễn trong suốt thời gian mà bảng điều khiển của hệ thống bảo mật không được giám sát. Một số hành động mà hệ thống phát hiện tìm kiếm là các thông điệp botnet tạo ra Tấn công DDoS trên các máy tính và ransomware khác.

Dịch vụ bảo mật này chạy tại chỗ và nó có thể được cài đặt trên Windows và Linux. Phiên bản dựa trên Đám mây có sẵn. ESET cũng sản xuất phần mềm bảo vệ tấn công mạng.

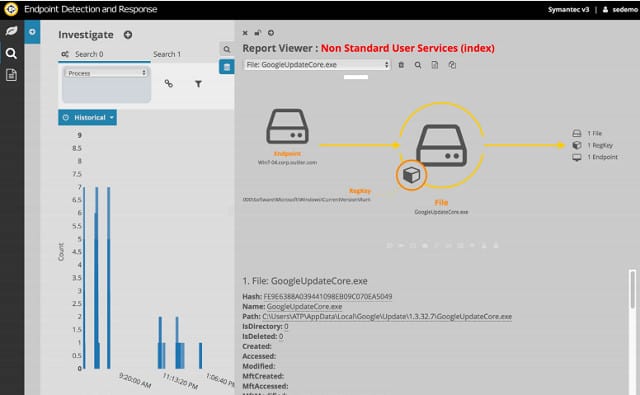

6. Phát hiện và đáp ứng điểm cuối của Symantec

Symantec từ chối phát hiện và đáp ứng điểm cuối Phương pháp AI để theo dõi hoạt động độc hại – đây được gọi là săn lùng mối đe dọa. Hệ thống này có sẵn dưới dạng mô-đun phần mềm, dưới dạng thiết bị và dịch vụ dựa trên Đám mây. Nếu bạn chọn phiên bản Đám mây, bạn vẫn phải cài đặt phần mềm đại lý trên trang web của mình. Điều này chạy trên Windows và Windows Server. Phần mềm tại chỗ chạy trên Windows, Windows Server, Mac OS và Linux. Bảo vệ và Phản hồi Điểm cuối là bản nâng cấp cho dịch vụ Bảo vệ Điểm cuối cơ bản của Symantec.

Hệ thống thực hiện các quy trình SIEM để kiểm tra các sự kiện đáng lo ngại được ghi trong tệp nhật ký. Nó cũng thiết lập một mô hình hành vi bình thường trên thiết bị và đưa ra cảnh báo khi các quy trình trên máy tính đi chệch khỏi hồ sơ này. Các thợ săn đe dọa cũng liên tục quét bộ nhớ cho các hoạt động độc hại. Nó giữ một bản ghi của tất cả các mẫu hoạt động để phân tích dài hạn. Cùng với việc nâng cao cảnh báo, hệ thống cũng có thể kích hoạt các hành động tự động để tắt các quy trình độc hại ngay khi chúng được phát hiện. Bạn có thể nhận được hệ thống Phát hiện và Phản hồi Điểm cuối trên bản dùng thử miễn phí.

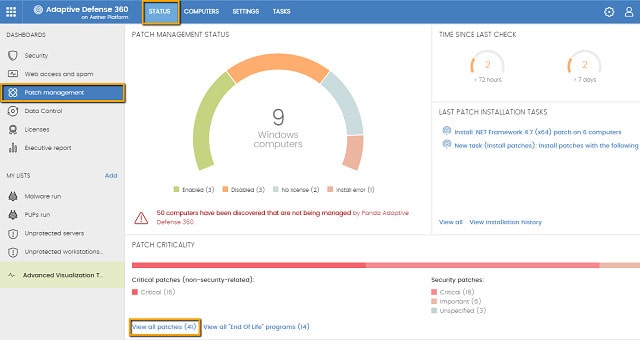

7. Bảo vệ điểm cuối Panda

Bảo vệ điểm cuối khỏi Panda Security tập trung bảo vệ tất cả các máy tính được kết nối với mạng của bạn. Đó là, bạn có thể thấy tất cả các sự kiện bảo mật trên tất cả các máy tính trên mạng của mình trên một bảng điều khiển duy nhất, được cung cấp từ Đám mây. Bảo vệ hoạt động trên máy tính để bàn, máy tính xách tay, thiết bị di động và máy chủ; những điểm cuối được bảo vệ đó có thể chạy Windows, Windows Server, Mac OS, Linux hoặc Android. Công ty gọi đây là trí tuệ tập thể.

Hệ thống sẽ kiểm tra trạng thái của các thiết bị ngoại vi cũng như các thiết bị được kết nối trực tiếp. Nó thiết lập đường cơ sở chính sách và sau đó tự động loại bỏ các quy trình không phù hợp với hồ sơ.

8. CounterTack GoSecure ESL

GoSecure là thương hiệu chính của khởi nghiệp an ninh mạng, CounterTack. ESL là viết tắt của Endpoint Security Lifestyle. Đây là một trình theo dõi lỗ hổng và nó không bao gồm bất kỳ mô-đun chống vi-rút nào. Tuy nhiên, nó sẽ giám sát mọi hệ thống AV của bên thứ ba đang chạy trên các điểm cuối gắn liền với mạng của bạn.

Các tính năng của công cụ này bao gồm khám phá tài sản, quản lý bản vá, giám sát AV, quản lý cấu hình và đánh giá lỗ hổng.

Tiền đề của công cụ này là bạn chỉ cần giữ cho hệ thống của bạn chặt chẽ với tất cả các phần mềm được cập nhật để bảo vệ chống lại phần mềm độc hại. Dịch vụ này được cung cấp từ Đám mây.

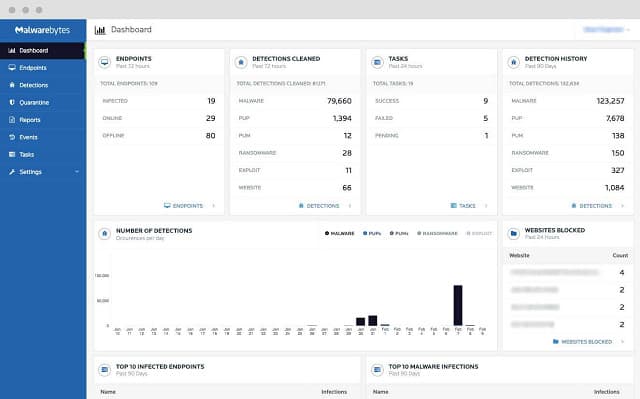

9. Bảo vệ điểm cuối Malwarebytes

Hệ thống bảo mật Malwarebytes sẽ bảo vệ các điểm cuối chạy Windows và Mac OS. Đây là một hệ thống dựa trên Đám mây, vì vậy nó sẽ cần truy cập vào mạng của bạn thông qua tường lửa của bạn.

Hệ thống từ xa giao tiếp với một tác nhân được cài đặt trên một trong các máy chủ của bạn. Tác nhân tìm kiếm các máy tính trên hệ thống của bạn để đọc qua danh sách quy trình hoạt động, hoạt động khai thác gỗ. Sau đó, nó sẽ kiểm tra bất kỳ hoạt động bất thường nào không phù hợp với mô hình hành vi thông thường này. Hệ thống phát hiện phần mềm độc hại cũng dựa trên phương pháp AV truyền thống của cơ sở dữ liệu mối đe dọa lưu trữ hành vi đặc trưng của virus đã biết.

Phản hồi cho các mối đe dọa được phát hiện được tự động. Việc bảo vệ mở rộng đến việc chặn hoạt động của botnet và từ chối cho phép các trình duyệt tải các trang web bị nhiễm.

Malwarebytes cung cấp bản dùng thử miễn phí Bảo vệ điểm cuối.

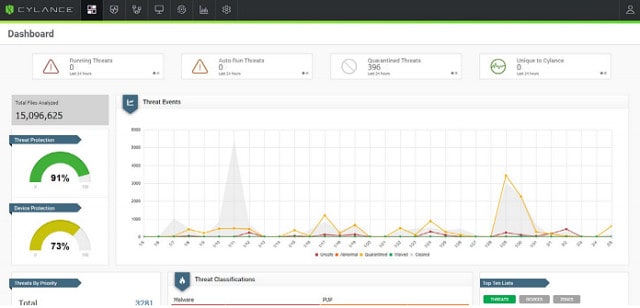

10. Bảo vệ xi lanh

Xi lanh bảo vệ là một hệ thống bảo vệ điểm cuối dựa trên AI mà không cần phải có cơ sở dữ liệu mối đe dọa. Bạn có thể chọn cài đặt phần mềm Bảo vệ xi lanh trên máy chủ của riêng mình hoặc truy cập phần mềm dưới dạng dịch vụ dựa trên Đám mây với chương trình đại lý được cài đặt trên một trong các trang web của bạn.

Dịch vụ giám sát hoạt động của tệp trên máy tính của bạn, chặn cài đặt các chương trình độc hại. Nó cũng sẽ quét bộ nhớ cho hoạt động trái phép, sẽ chặn các hoạt động của phần mềm độc hại không tên. Nói chung, chiến lược Xi-lanh được thiết kế để ngăn chặn các cuộc tấn công 0 ngày bằng cách ngăn chặn nhu cầu phân tích phần mềm độc hại và phân phối phản ứng đe dọa.

Xử lý đe dọa xảy ra ngay lập tức. Điều này có hình thức chặn lưu lượng truy cập đến từ một địa chỉ đáng ngờ, khởi động những kẻ xâm nhập và tiêu diệt các quy trình độc hại.

Bảo vệ điểm cuối trong bối cảnh

Là người dùng doanh nghiệp, bạn sẽ quản lý nhiều điểm cuối trong các văn phòng của bạn và cả các máy tính từ xa thuộc sở hữu của những người làm việc tự do từ xa và nhân viên tại nhà. Mạng mở bao gồm các thiết bị từ xa và do người dùng sở hữu dễ bị rủi ro lớn hơn mạng LAN văn phòng có chứa.

Bảo vệ điểm cuối chắc chắn là cần thiết. Tuy nhiên, đây không phải là dòng phòng thủ duy nhất của bạn chống lại phần mềm độc hại và kẻ xâm nhập. Bạn nên xem xét toàn bộ cơ sở hạ tầng CNTT của mình khi thực hiện các biện pháp bảo mật và đảm bảo rằng mạng của bạn được bảo vệ bởi bảo mật mạnh cũng như bằng cách giới thiệu bảo vệ điểm cuối.