Libreng Mga Netflix Cookies? Maraming mga site na nag-aalok ng mga tagubilin upang i-bypass ang seguridad ng Netflix at libre ang pag-access ng mga account nang libre

Habang pinalalaki ng mga serbisyo ng streaming ang kanilang mga pagsisikap na mabawasan ang pagbabahagi ng password, ang isang umuusbong na Netflix account hack ay maaaring magbigay sa kumpanya at mga gumagamit nito ng isang bagay na mag-alala. Dosenang mga website ngayon ang nag-aalok libreng pag-access sa Netflix, walang kinakailangang password.

Sa halip, ang hack ay umaasa sa isang madaling bypass na batay sa web-browser upang ma-access ang bayad o libreng pagsubok sa ibang mga gumagamit. Mayroon ding maliit na Netflix o iba pang mga serbisyo ng streaming na maaaring gawin tungkol dito nang walang kapansin-pansing nakakaapekto sa karanasan ng gumagamit.

Sa nakalipas na 12 buwan, ang isang lumalagong bilang ng mga website ay nagsimulang bukas na anunsyo kung ano ang tinukoy nila “Mga Netflix Premium Cookies“. Ang code mula sa mga file na nakabase sa browser ay maaaring maibabahagi at, kapag naipatupad nang tama, ganap na lumayo sa mga pamamaraan ng seguridad ng account ng Netflix, na nagpapahintulot sa kabuuang pag-access sa isang premium na Netflix account nang hindi nangangailangan ng isang password o pagbabayad.

Gamit ang pamamaraang ito, ang sinuman ay madaling makaiwas sa pagbabayad para sa isang Netflix account. Natagpuan namin na hindi bababa sa ilan sa mga malayang magagamit na session ng Netflix session na mai-access ang mga rehistradong account sa pagsubok na malamang nilikha lamang para sa layuning ito. Gayunpaman, natagpuan din namin ang paraan ng bypass ng account na ito ay maaari ring magamit sa ninakaw na data ng gumagamit ng Netflix mula sa mga bayad na account.

Batay sa nangyari noong 2023 kasunod ng sariling pagbabanta sa cookie ng Facebook, ang ilan sa mga “libre” na Netflix cookies ay sa halip ay ninakaw at hindi inaalok sa pamamagitan ng mga libreng account sa pagsubok. Sa alinmang kaso, ang pamamaraang ito ay lumalabag sa Mga Tuntunin ng Serbisyo ng Netflix para sa pagbabahagi ng account.

Sa pamamagitan ng aming patuloy na pananaliksik sa Netflix, natuklasan namin:

- Sa paglipas ng dalawang dosenang mga website alinman sa regular na mag-post o nai-post ang data ng cookie ng Netflix (karaniwang na-advertise bilang “Netflix session cookies”) na nagpapahintulot sa sinuman na lumipas ang mga normal na pamamaraan ng seguridad ng account at ilegal na mai-access ang Netflix

- Ang ilang mga website ay nag-update (o nag-a-claim na i-update) ang kanilang cache ng mga Netflix cookies nang madalas sa bawat oras

- Ang isang nakararami sa mga website na ito ay nakarehistro sa loob ng nakaraang 12 buwan, na maaaring magpahiwatig ng isang bagong kampanya upang maisamantala ang pamamaraang ito

- Marami sa mga website na ito ay lilitaw na mataas sa mga resulta ng Paghahanap sa Google

Ano ang mga paulit-ulit na cookies ng Netflix?

Halos bawat website ngayon ay gumagamit ng kung ano ang kilala bilang “cookies” upang mag-imbak ng impormasyon ng bisita. Habang binibisita mo ang isang website, sinabi ng mga server ng site sa iyong computer o aparato na lumikha at mag-imbak ng isang maliit na file na naglalaman ng impormasyon tungkol sa iyong pagbisita. Kung nag-log in ka sa isang account, maglalagay din ang file ng hindi nagpakilalang impormasyon sa pamamagitan ng code na nagpapaalam sa server kung sino ka sa kasunod na mga pagbisita sa website.

Ginagawa ng cookies ang web nang higit na kapaki-pakinabang at mas mabilis at lumikha ng isang mas kaunting oras sa pag-browse na karanasan.

Ang paulit-ulit na cookies tulad ng mga Netflix at maraming iba pang mga serbisyo ng streaming ay ginagawang posible upang ma-access ang iyong mga account nang hindi kinakailangang muling ipasok ang iyong username at password sa tuwing bisitahin mo. Kapansin-pansin ang mga ito para sa mga dumadaloy sa pamamagitan ng mga smartphone o tablet apps, mga aparato na nauugnay sa TV tulad ng Roku o Amazon Fire TV, o sa pamamagitan ng mga matalinong TV.

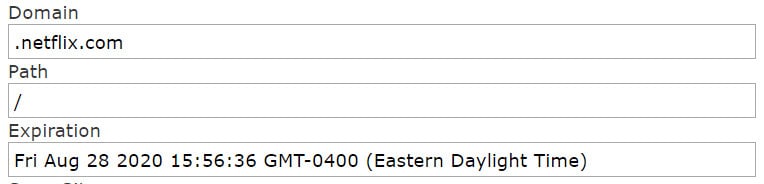

Paano gumagana ang patuloy na cookies?

Kapag binisita mo ang isang website at mag-log in sa iyong account, inatasan ng server ng website ang iyong aparato upang lumikha at mag-imbak ng isang maliit na file na naglalaman ng impormasyon na may impormasyon at seguridad na “mga watawat”. Kapansin-pansin, ang file ng cookie ay may hawak na impormasyon sa petsa na nilikha ang file, kapag mag-expire ang file, isang natatanging ID, at karagdagang mga watawat na makakatulong na ma-secure ang cookie mula sa ilang mga uri ng pag-hack at maling paggamit.

Halimbawa, narito ang bahagi ng kung ano ang hitsura ng iyong file ng session ng cookie pagkatapos mong bisitahin ang homepage ng Reddit:

{

"domain": ".reddit.com",

"Petsa ng pagkawalang bisa": 1631368533.249147,

"hostOnly": mali,

"httpOnly": totoo,

"pangalan": "token",

"landas": "/",

"parehoSite": "hindi natukoy",

"ligtas": totoo,

"session": mali,

"tindahanId": "0",

"halaga": "eyJhY2Nlc3NUb2tlbiI6IjM0NzE3NjE3LVFNdDJnMHg3ei0zT2U3YkhpRzE1SWpSRS1ONCIsInRva2VuVHlwZSI6ImJlYXJlciIsImV4cGlyZXMiOiIyMDE5LTA5LTExVDE0OjU1OjM0LjUzOVoiLCJyZWZyZXNoVG9rZW4iOiIzNDcxNzYxNy1WRW9KOHdqOXE1U3YyMkRvZWtUTG5ldUo3N1kiLCJzY29wZSI6IiogZW1haWwiLCJ1bnNhZmVMb2dnZWRPdXQiOmZhbHNlfQ ==. 2",

"id": 14

}

Lumilikha din ang mga server ng website ng isang katulad na file sa iyong data ng session.

Kapag umalis ka at pagkatapos subukang i-access ang karamihan sa mga site ng website o apps muli, ipinapadala ng iyong aparato ang paulit-ulit na cookie sa mga server ng website. Patunayan ng website ang natatanging ID, na-access ang iyong mga detalye ng account laban sa isang iniimbak nito, at pagkatapos ay hayaan kang mag-waltz nang tama para sa iyong after-work TV binge o Amazon shopping spree.

Ang lahat ng ito ay karaniwang nangyayari sa loob lamang ng ilang segundo, kung kaya’t maaari mong i-tap ang iyong Netflix app o pumunta sa site sa iyong browser at makapunta sa screen ng pagpili ng profile halos agad.

Ang mga paulit-ulit na cookies ay maaaring idinisenyo upang tumagal ng halos anumang haba ng oras. Ang mga agwat ay inilarawan sa cookie gamit ang mga segundo, at hindi marami sa isang pang-itaas o mas mababang gapos. Nangangahulugan ito na ang iyong patuloy na cookies ay maaaring tumagal kahit saan mula sa ilang minuto hanggang sa ilang libong taon.

Hanggang kailan magtatagal ang cookie ay nakasalalay sa website o serbisyo na ginagamit mo, dahil ang bawat kumpanya ay nagdidikta sa mga web developer nito kung gaano katagal dapat magtuloy ang sarili nitong cookies. Ito ay lamang kapag ang mga cookies na iyon ay idinisenyo upang manatili pagkatapos mong isara ang iyong browser o app na nahuhulog sila sa kategorya na kilala bilang “paulit-ulit na cookies”. Ang mga cookies na idinisenyo upang tanggalin kapag umalis ka sa site ay kilala bilang “session cookies” (kahit na ang karamihan sa mga site na nag-aalok ng mga Netflix cookies ay hindi wastong tumutukoy sa kanila bilang mga “session cookies”).

Ang paulit-ulit na cookies ng Netflix ay karaniwang idinisenyo upang tumagal ng halos 365 araw, na karaniwan din sa maraming mga website. Maliban kung sinasadya mong mag-log out sa Netflix o mano-mano tanggalin ang iyong cookies, ang mga file na iyon ay magpapatuloy na hayaan ka sa iyong Netflix account hanggang matapos ang cookie.

Mahalaga, ang iyong mga Netflix cookies at anumang iba pang paulit-ulit na cookies huwag ilagay ang iyong password at username sa kanila. Kung ang isang tao ay nakawin ang iyong data ng cookie ng Netflix, hindi ito magagamit upang magnakaw ng iyong password, kahit na maaari pa itong magamit upang ma-access ang iyong account. Ang problema, sa katunayan, ay hindi ang cookies ay naglalaman ng mga secure na password, ngunit na sila ay lampasan ang pangangailangan para sa mga password nang buo.

Sa pangkalahatan, ang mga ligtas na file na cookie ay dapat na umiiral sa dalawang lokasyon: bawat indibidwal na computer o aparato na ginagamit mo para sa iyong mga account, at mga server ng kumpanya na ang mga serbisyo na iyong ina-access. Kaya’t kahit na nag-stream ka ng Netflix mula sa maraming mga aparato, ang bawat isa sa mga aparatong iyon ay may sariling, natatanging cookie ng session.

Paano nakakalampas ang mga tao sa seguridad ng Netflix sa patuloy na cookies?

Ang mga paulit-ulit na cookies ay idinisenyo upang payagan ang pag-access sa mga account na protektado ng password nang walang pangangailangan na muling ipasok ang impormasyon ng seguridad sa account. Gayunpaman, hindi sila pinaghihigpitan sa mga tiyak na aparato at hindi naglalaman ng anumang impormasyon na nagpapakilala o hardcode ng isang tiyak na aparato o lokasyon sa kanila. Nangangahulugan ito na hindi nila naglalaman, halimbawa, mga natatanging MAC address o IP address.

Nangangahulugan din ito kung ang isang tao ay kopyahin at ibinabahagi ang file na cookie o ang data lamang na hawak sa loob nito, pagkatapos posible na magamit ang impormasyong iyon upang ma-access ang isang normal na account na protektado ng password. At sa pagtaas ng dalas, iyon mismo ang ginagawa ng mga tao.

I-edit angThisCookie

Karamihan sa mga gumagamit ng web ay kulang sa kaalaman sa teknikal o kasanayan upang mai-edit ang data ng cookie sa mahirap na paraan. Iyon ay kung saan nakapasok ang browser ng Chrome tulad ng EditThisCookie para sa Chrome. Pinadali nitong mai-import at i-export ang data ng cookie nang walang anumang mga kasanayan o karanasan sa programming.

https://cdn.comparitech.com/wp-content/uploads/2023/09/netflixcookies.mp4

Sa katunayan, gamit ang browser plugin na ito, maaaring mai-import at i-export ng umiiral na data ng cookie sa loob ng ilang segundo. Ang tanging kahirapan, hindi bababa sa hanggang kamakailan lamang, ay ang pagkuha ng isang kamay sa isa pang data ng session ng cookie ng Netflix ng gumagamit.

Sa nagdaang 12 buwan, gayunpaman, sinimulan ng Google ang pag-index ng higit sa dalawang dosenang mga website na nag-aalok ng “Netflix session cookies”, na karamihan sa mga ito ay nagbibigay din ng mga tagubilin kung paano gamitin ang extension ng EditThisCookie Chrome upang maisagawa ang mga cookies. Marami sa mga site na ito ay hindi lamang nagsimulang magmukhang mataas sa mga paghahanap sa Google sa nakaraang 12 buwan; ang karamihan ay nilikha din sa loob ng nakaraang 12 buwan.

Bilang karagdagan, ang karamihan sa mga site na ito ay may layunin na itago ang kanilang impormasyon sa pagmamay-ari. Natagpuan namin ang isa sa site na nagawa naming masubaybayan ang isang indibidwal na developer sa India. Tulad ng oras ng pagsulat na ito, hindi na siya nagbalik ng isang email na pagtatanong para sa karagdagang impormasyon kung saan ang mga cookies na ito.

Gumagana ba talaga ang netflix na patuloy na cookie hack?

Habang sinubukan ko ang pamamaraang ito sa loob mula sa isang web browser papunta sa isa pang sa parehong computer (Chrome hanggang Opera), napatunayan namin na ito ay gumagana sa mga cookies na nakuha sa labas..

Nagpalitan kami ng data ng cookie ng Netflix sa pagitan ng aking sarili at ng isa pang editor ng Comparitech. Gamit ang EditThisCookie, nagawa kong ma-access ang Netflix account ng aming senior editor na si Paul Bischoff, halimbawa, nang hindi nangangailangan ng kanyang impormasyon sa pag-login. Ang ginawa ko ay:

- Kopyahin ang kanyang data sa cookie (ipinadala sa akin sa pamamagitan ng isang text file)

- Gamitin ang “Pag-andar ng pag-import” sa plugin ng EditThisCookie Chrome

- I-paste ang data ng cookie

- I-refresh ang pahina ng browser na tumuturo sa Netflix

Ilang segundo, nagkaroon ako ng access sa kanyang account. Nalaman kong may kumpletong pribilehiyo din ako, kabilang ang pagpipilian upang baguhin ang kanyang password, ang email address na nauugnay sa account, at ang pagpipilian na mag-log sa kanya sa kanyang mga aparato. Maaari ko ring makita ang mga IP address ng kanyang pinakabagong mga aparato na ginamit (impormasyon na maaaring magamit upang mag-institute ng isang pag-atake ng DDoS o sa isang atake ng SWATing) at kasaysayan ng kanyang pagba-browse.

Kinakailangan ka ng Netflix na ipasok ang iyong kasalukuyang password kung nais mong magbago sa bago. Ngunit ang sinumang nakakuha ng di-wastong pag-access sa iyong account ay maaaring makita ang iyong email address at numero ng telepono. Ang impormasyong ito ay maaaring ma-cross-refer sa impormasyon na nakalantad sa mga nakaraang paglabag sa data – madaling makamit sa madilim na web-potensyal na nagpapahintulot sa isang hacker na makakuha ng isang password at kunin ang account. Iyon ang dahilan kung bakit palaging mahalaga na gumamit ng isang natatanging password para sa bawat online account.

Ang tanging hindi ko magawa (salamat), ay nakakuha ng access sa kanyang kumpletong mga detalye sa pagbabayad (pangalan ng pagbabayad, huling huling 4 na numero ng kard na ginamit, at ang oras ng pag-expire ng card. Kahit na, iyon ay maaaring sapat na impormasyon upang kumbinsihin isang hindi gaanong nakikilala na kinatawan ng bangko upang magbigay ng higit pang mga detalye ng account sa telepono.

Maaari ko ring kapalit ang aking mga detalye sa pagbabayad sa aking sarili kung nais kong ganap na kunin ang kanyang account.

Nasaan ang mga site na ito na nakakuha ng mga Netflix cookies?

Mayroong ilang mga posibilidad na isaalang-alang. Marami sa mga site na ito na nagbabahagi ng Netflix na paulit-ulit na cookies ang nagsasabing ginagawa ito nang ligal. Ang karaniwang pahayag na kasama nila ay ang mga cookies na ito ay malaya at pantay na ibinahagi mula sa mga indibidwal na personal na nagbabayad para sa mga account, o rehistro para sa mga libreng pagsubok. Hindi bababa sa, nangangahulugan ito na sila ay lumalabag sa Mga Tuntunin ng Serbisyo (ToS) ng Netflix patungkol sa pagbabahagi ng account. At sa katunayan, sa pagsubok, matatagpuan namin ng hindi bababa sa isang file ng cookie na ibinahagi sa isa sa mga site na ito na nagtrabaho upang ma-access ang isang libreng account sa pagsubok.

Gayunpaman, sa napakaraming mga site na nag-aalok ng mga libreng cookies, at sa maraming nag-aangkin na i-update ang mga ito araw-araw o kahit oras-oras, may pagkakataon na ang ilan sa mga cookies ay maaaring ninakaw. Nauna rin ang naunang para sa ganitong uri ng aktibidad sa ilaw ng pagnanakaw ng cookie na Stresspaint malware Facebook na nakatagpo sa 2023.

Si Frank Downs, Direktor ng Cybersecurity Practices sa ISACA, ay sumang-ayon. “Maaari itong maging resulta ng maraming magkakaibang pagkilos,” sabi niya sa amin.

“Oo, ang mga website ay maaaring magbahagi ng impormasyon sa cookie, ngunit … kung ano ang maaaring mas malamang na mayroong isang malubhang kahinaan na ang mga umaatake ay maaaring samantalahin na laganap. Ito ay maaaring maging isang isiniwalat na kahinaan na hindi pa natugunan ng Netflix, hayaan ang lahat ng mga kasosyo na nag-agaw sa mga serbisyo ng streaming ng Netflix. “

Sa kanyang kredito, si Downs ay nakatanaw. Ayon sa isang Nobyembre 2023 Daluyan ng isang post ng isang paniktik sa cybersecurity na kilala bilang blueberryinfosec (Bbinfosec), talagang alam ng Netflix ang kahinaan – at itinuturing itong “wala sa saklaw.” Sa madaling salita: isang problema sa pagtatapos ng gumagamit, hindi sa kanila. Sa kanyang Nobyembre 2023 na post, ipinaliwanag ni Bbinfosec kung paano niya iniulat ang isyu sa Netflix bilang bahagi ng kanyang programa sa pag-ambag ng bug..

Ang bilang ng mga website na nagbabahagi ng mga cookies ng Netflix at ang nabanggit na paraan ng bypass ay mabilis na nadagdagan sa ilang sandali matapos na nai-post ni Bbinfosec ang kanyang ulat.

Kung mayroong malawak na pagkalat ng cookie na pagnanakaw, nananatiling misteryo kung saan maaaring magnanakaw ang mga cookies na ito. Ang pinaka-malamang na sagot ay sa pamamagitan ng mas luma at hindi gaanong ligtas na mga aparato na nahawahan sa cookie-pagnanakaw ng malware na nagpapatakbo ng katulad sa Stresspaint, sa pamamagitan ng XSS na pag-atake, o mula sa mga aparato na na-hijack sa pamamagitan ng pag-atake ng Man-in-the-Middle (MiTM)..

Halos 5 milyong mga website ay maaaring magamit upang nakawin ang mga cookies ng Netflix

Upang matuklasan ang kalawakan ng potensyal na banta, isinagawa ng Comparitech ang ilang mga pagsubok upang matukoy kung gaano karaming mga kahinaan ang cross-site scripts (XSS) na magagamit ng mga hacker upang magnakaw ng mga cookies ng Netflix, kung gaano karaming mga website ang kasalukuyang may mga kahinaan, at kung ang isang XSS atake ay maaaring magtipon isang data ng cookie ng gumagamit ng Netflix para sa panlabas na paggamit.

Mas partikular:

- Ginamit namin ang Shodan upang maghanap para sa 14,221 XSS kahinaan na nai-publish sa CVE, 204 na kung saan ay may mga host sa online na mahina laban sa pag-atake

- Natagpuan namin ang 28,173,468 mga pagkakataon kung saan ang mga tumatakbo na serbisyo, tulad ng Apache, ay apektado ng mga kahinaan ng XSS

- Ang pinaka-karaniwang kahinaan na natagpuan namin ay ang CVE-2023-17082 sa PHP. Nakakaapekto ito sa 4.8 milyong mga website

Dahil sa mga patakaran sa cookie ng Netflix, maaaring gamitin ng mga umaatake ang alinman sa mga masusugatan na serbisyo na natagpuan namin na nakawin ang mga cookies sa session ng Netflix. Sinubukan namin ito para sa aming sarili sa lab at nagawang gumamit ng isang nakompromiso na website at isang kilalang kamalian sa isang lumang bersyon ng Firefox upang magnakaw ng isang session ng cookie.

Ang suporta ng Netflix ng mga mas lumang aparato

Ang problema ay umaabot pa sa mga mahina na website, gayunpaman. Ang mga matatandang aparato ay lumikha ng isang banta sa seguridad kapag kasangkot ang mga cookies.

Ayon sa Direct ng Cyberecurity Practice ng ISACA, “ang mga lipas na lipad na ginagamit ng mga biktima ay mas madaling kapitan.”

Karamihan sa mga gumagamit ng Netflix ay malamang na nag-streaming sa mga na-update na aparato, ngunit sinusuportahan pa rin ng Netflix ang ilang mga mas lumang mga browser sa web na karaniwang kasama ng mga operating system ng Windows 7 at Windows Vista. Ang mga ito ay kulang sa ilan sa mga kamakailan-lamang na na-update na mga flag ng seguridad ng cookie na makakatulong upang maiwasan ang pagnanakaw ng cookie.

Gumagana ang Netflix sa maraming mga mas lumang mga browser sa web at maraming mga mas ligtas na aparato. Maaari ring ma-download ang app papunta sa mga mababang aparato na streaming na batay sa Android na nabili sa pamamagitan ng eBay o Amazon. Ang mga aparatong iyon ay maaaring magkaroon ng cookie-pagnanakaw ng malware na na-pre-install ng nagbebenta.

Bilang karagdagan, ang sinumang dumadaloy sa mga mas lumang aparato na nakakonekta sa TV, o kahit na mga matalinong TV, ay maaaring maging mas madaling kapitan dahil sa hindi gaanong madalas at hindi gaanong epektibong pag-update ng aparato. Ang mga gumagamit ng naturang mga aparato “ay madaling kapitan ng mga potensyal na pag-atake para sa mas mahabang spans, na nagbibigay ng isang mas malaking window ng pag-atake para sa mga nakakahamak na aktor,” paliwanag ni Downs.

Bagaman posible ang ilan sa mga may-ari ng site na ito at ang kanilang mga mapagkukunan ay tumatakbo na may pakiramdam ng altruism, posible rin ang ilan ay maaaring maging kumpleto sa pagnanakaw ng account sa Netflix. Ang na-advertise at inaalok na data ng Netflix cookie ay posibleng mai-pribado mula sa mga hacker at na-monetize sa pamamagitan ng mga on-page na ad sa mga site na ito.

Ang patuloy na pagnanakaw ng cookie ay isang banta para sa mga website na batay sa account

Noong kalagitnaan ng 2023, ang kumpanya ng cybersecurity Radware ay naglabas ng babala tungkol sa virus na “Stresspaint”. Napasok sa loob ng isang katulad na pinangalanan app na tinatawag na “Relieve Stress Paint”, ang malware ay maingat na nagnanakaw sa mga biktima ng Facebook na patuloy na browser cookies. Kapag nakuha ng mga programer ng Stresspaint ang mga file na ito, mabilis nilang maiiwasan ang mga normal na pamamaraan ng seguridad sa Facebook account – kasama ang mga kinakailangan sa username at password at pagpapatunay ng multi-factor – upang iligal ang pag-access sa mga account sa Facebook.

Ang “Stresspaint” ay nakakaalarma, ngunit hindi rin isang nobelang diskarte sa pagnanakaw sa account. Higit pang mga teknolohiyang tinukoy bilang “session hijacking”, ang banta sa seguridad sa internet na ito ay isang kilalang problema para sa halos anumang website sa labas na gumagamit ng mga account na protektado ng password. Ngunit may problema lalo na para sa malawak na mga tanyag na website, tulad ng Netflix, na gumagamit ng paulit-ulit na cookies, o cookies na hindi awtomatikong tatanggalin pagkatapos mong isara ang iyong web browser.

Sa katunayan, ang mga takeovers ng account ay isang napaka tunay na pag-aalala sa ganitong uri ng pang-aabuso sa cookie, dahil hindi kinakailangan ng Netflix na ipasok mo ang iyong password upang ma-access ang iyong mga setting ng account.

Ang aming in-house na eksperimento ay nagpapahiwatig lamang sa mas malaking problema, gayunpaman. Mayroong tila isang napansin na pagtaas sa aktibidad na may kaugnayan sa pag-iwas sa seguridad ng account ng Netflix gamit ang cookies ng session. Sa pagitan ng Agosto 1 at Agosto 26 ng 2023, wala kaming nahanap na mga website na na-index ng Google para sa salitang “Netflix session cookies”.

Pagkalipas lamang ng 12 buwan, at sa panahon ng parehong panahon ng paghahanap ng 2023, natagpuan namin sa paligid ng isang dosenang mga site na aktibong nag-post ng mga cookies ng session ng gumagamit ng Netflix at mga tagubilin para sa kung paano gamitin ang mga ito. Marami rin ang gumagamit ng mga keyword tulad ng “100% nagtatrabaho” at “oras-oras na na-update”, at batay sa isang pagsusuri ng mga website, maraming lumilitaw na ina-update ang kanilang listahan ng session cookies.

Sa labas ng oras ng paghahanap na iyon, matatagpuan namin ang higit sa dalawang dosenang mga website na may mga artikulo na nai-post sa huling bahagi ng 2023 hanggang sa huli ng Agosto (kapag natapos namin ang pagsasaliksik) na nag-aalok ng mga cookies ng Netflix at mga tagubilin sa pag-edit ng cookie. Karamihan sa mga site na ito ay nagbabahagi ng parehong website registrar, na maaaring magpahiwatig ng karaniwang pagmamay-ari.

Ang Netflix ba ay may bagong banta sa seguridad sa mga kamay nito?

Ang Netflix ay isang kilalang tatak sa halos isang dekada. Hindi malamang na bago ang pag-hijack ng session o kahit na higit na walang kabuluhan na paggamit ng mga cookies ng Netflix. Gayunpaman, ang nakaraang pag-hijack at mga aktibidad sa pagbabahagi ng account ay malamang na naganap sa pamamagitan ng madilim na web o sa pamamagitan ng mga pribadong channel sa komunikasyon sa pagitan ng mga hacker.

Gayunpaman tila may nagbago sa huling bahagi ng 2023.

Ang bilang ng mga website na nakikipagkumpitensya upang mai-publish ang na-update na session ng Netflix na cookies noong nakaraang 12 buwan. Bagaman ang mga site na ito ay nag-aalok ng mga cookies nang libre, kumita sila ng pera mula sa kanilang mga pagsusumikap na may mga pahina na may mababang pagsusumikap na tumutulo sa mga ad sa pahina. Posible ang ilan sa mga site na ito ay maaaring magdala ng malware, o hinahangad na nakawin ang mga cookies ng Netflix kasama ang uri ng mga pag-atake sa script ng cross-site na nabanggit kanina.

Gayundin, ang pag-hijack ng session ng ganitong uri ay walang bago tulad ng ipinapahiwatig ng problema ng Stresspaint ng Facebook. Batay sa kasalukuyang mga disenyo, halos anumang website na gumagamit ng patuloy na cookies ay maaaring “mai-hack” sa pamamagitan ng ninakaw na data ng cookie.

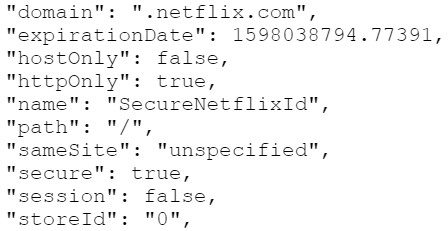

Para sa bahagi nito, ang Netflix ay gumagamit ng mga hakbang sa seguridad na kinakailangan nito upang makatulong na maprotektahan ang mga gumagamit. Ang mga server ng Netflix ay idinisenyo upang lumikha ng mga cookies ng session na may mga watawat sa pamantayan ng seguridad sa industriya, kasama ang “HttpOnly”, “Secure” at “SameSite”. Sa mga salitang layko:

- HttpOnly pinipigilan ang nakakahamak na code sa website mula sa pagbabahagi ng data ng cookie sa JavaScripts (madalas sa pamamagitan ng pag-atake na tinatawag na XSS injection o cross-site script)

- Secure pinipilit ang iyong web browser na ipadala lamang ang cookie sa pamamagitan ng HTTPS

- SameSite hindi pinapayag ang cookie mula sa pagpapadala sa ibang website

Sa pamamagitan ng pagsusuri sa mga cookies na matatagpuan namin sa mga libreng Netflix cookie sites, natagpuan namin ang kumpanya na gumagamit ng lahat ng mga magagamit na protocol ng proteksyon ng cookie sa pagtatapos nito:

Gayunpaman, posible rin na mayroong isang virus sa ligaw na pagkolekta ng data ng cookie ng Netflix. Ang mga bahid sa kasalukuyang seguridad ng cookie ay maaaring payagan ang mga hacker na makawala sa HttpOnly at Secure na mga watawat, na ginagawang posible para sa ilang mga pag-atake ng Man-in-the-Middle upang gumana at mag-scrape ng data mula sa mga gumagamit ng Netflix, lalo na sa mga streaming sa mga pampublikong Wi-Fi.

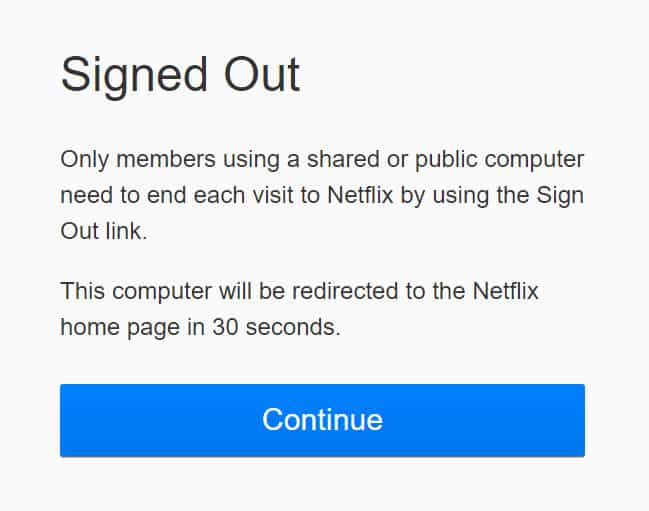

Ang lahat ng sinabi, ang nararapat na pagsisikap ng Netflix ay medyo napinsala sa pamamagitan ng pagmemensahe mula sa kumpanya na nagpapahintulot sa mga gumagamit ay walang anumang mga alalahanin na may kaugnayan sa patuloy na pag-login. Kung nag-log out ka sa iyong Netflix account sa isang web browser, halimbawa, maaari mong makita ang mensaheng ito sa screen ng logout:

Sinabi ng Netflix na “Ang mga miyembro lamang na gumagamit ng isang ibinahagi o pampublikong computer ay kailangang tapusin ang bawat pagbisita sa Netflix sa pamamagitan ng paggamit ng link na Sign Out.” Gayunpaman, isaalang-alang ang tunay na katotohanan na ang Netflix na patuloy na cookies ay maaaring ninakaw o maiabuso. Nakita na namin ang katibayan tungkol sa mga isyu ng malware ng Facebook, at sa aming mga pagsubok sa lab. Maaaring hindi ito ang pinakamahusay na payo para sa Netflix na ibigay sa mga gumagamit nito, kahit na ito ay totoo sa karamihan ng oras. Ito ay higit pa sa isang isyu ng isang gusto kumpara sa isang pangangailangan, sa kasong ito.

Hindi palaging kailangang mag-log out ang mga gumagamit ng Netflix, ngunit sa ilang mga kaso, maaaring gusto nila.

Paano mai-secure ang iyong mga Netflix cookies

Sa sampu-sampung milyong mga gumagamit sa buong mundo, hindi malamang na isang mataas na porsyento ng mga gumagamit ng Netflix ang nagnanakaw ng kanilang patuloy na cookies. Gayunpaman, ang mga may kamalayan sa seguridad ay maaaring nais na gumawa ng ilang dagdag na hakbang upang maiwasan ang mga takeovers o pang-aabuso sa account.

Suriin ang iyong email para sa mga bagong logins

Sa tuwing ang isang bagong aparato ay mag-log sa iyong Netflix account, ang serbisyo ay nagpapadala sa iyo ng isang email upang ipaalam sa iyo. Regular na suriin ang iyong email, at hanapin ang mga bagong notification sa pag-login mula sa Netflix. Suriin ang mga detalye ng abiso at tiyakin na may kahulugan ang aparato at lokasyon. Natagpuan namin na makakakuha ka ng isang bagong email sa pag-login kahit na may mag-access sa iyong account gamit ang ninakaw na data ng cookie.

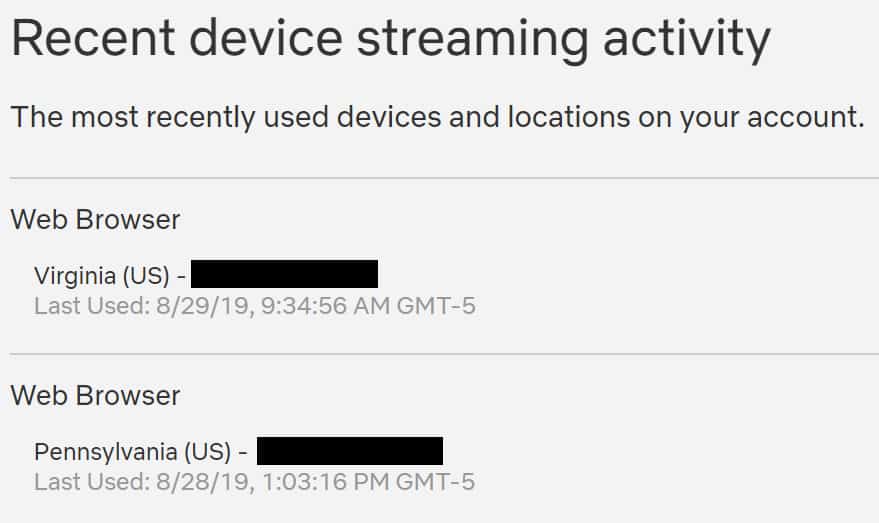

Suriin ang iyong kamakailang kasaysayan ng streaming streaming

Sa iyong mga setting ng Netflix account, hanapin ang seksyon na may pamagat na “Kamakailang streaming streaming device”. Mula doon, suriin ang pinakabagong aktibidad sa pag-browse, at hanapin ang anumang mga koneksyon na maaaring wala sa karaniwan. Ang pag-access mula sa mga IP address sa ibang mga bansa o estado na hindi mo pa dinalaw bago maaaring maging isang pulang bandila. Tandaan na kung nag-stream ka ng Netflix sa pamamagitan ng isang proxy, tulad ng isang VPN, maaari kang makakita ng mga IP address o lokasyon na mukhang hindi pamilyar.

Regular na mag-log out sa lahat ng mga kasalukuyang aparato

Maaari itong maging isang panandaliang abala, ngunit maaari kang makatulong na maiwasan ang pang-aabuso sa account sa pamamagitan ng pag-log out ng lahat ng mga aparato nang regular. Sa kabutihang palad, ang Netflix ay nag-aalok ng isang madaling gamitin na opsyon sa iyong mga setting ng account na awtomatikong mag-log out sa lahat ng mga aparato nang sabay-sabay. Ang mas kaunting mga aparato na mayroon ka sa patuloy na mga pag-login sa Netflix, mas mababa ang iyong pagkakataon na magkaroon ng isang ninakaw at pag-abuso sa cookie.

Gumamit ng isang malakas na password para sa iyong Netflix account

Bagaman hindi ka nito maprotektahan mula sa patuloy na pagnanakaw at pag-abuso sa cookie, mahalaga pa ring gamitin at mapanatili ang malakas, natatanging mga password para sa iyong mga account. Gumamit ng isang generator ng password upang lumikha ng mga password, at gumamit ng isang secure na manager ng password upang maimbak ang iyong mga password para sa madaling pag-access at sanggunian.

Patakbuhin ang isang pag-scan ng virus sa iyong mga aparato at gumamit ng isang real-time na antivirus program

Kung pinaghihinalaan mo ang iyong computer o iba pang mga aparato ay maaaring mahawahan, magpatakbo ng isang antivirus program upang suriin ang anumang potensyal na malware sa iyong system. Sa kasamaang palad, hindi mo magagawang magpatakbo ng mga pag-scan ng virus sa mga aparatong konektado sa TV o matalinong TV, ngunit maliit ang iyong pagkakataon na magkaroon ng mga virus na mai-install sa mga aparatong iyon.

Inirerekumenda din namin ang pag-install at paggamit ng isang real-time na antivirus tool upang makatulong na maprotektahan laban sa mga impeksyon sa hinaharap. At kung nababahala ka tungkol sa mga pag-atake ng MiTM, siguraduhing protektahan mo ang iyong password sa home WiFi na may isang malakas na password at subaybayan ang mga gumagamit ng iyong home network para sa anumang mga potensyal na freeloaders. Gayundin, i-minimize ang iyong streaming sa o pag-access sa mga website na protektado ng password habang nasa pampublikong WiFi, o gumamit ng VPN kapag nasa pampublikong WiFi.

I-upgrade ang iyong mga mas lumang aparato

Tulad ng nabanggit na Frank Downs ng ISACA, ang mga mas lumang aparato ay isang pangunahing banta sa seguridad, lalo na para sa mga app tulad ng Netflix na gumagamit ng paulit-ulit na mga pag-login. Kung gumagamit ka pa rin ng mas matatandang aparato, mas mainam na mag-upgrade.

Karamihan sa mga sikat na mga aparatong streaming na nakakonekta sa TV tulad ng Apple TV, Roku, at Amazon Fire TV ay regular na nagtutulak sa mga pag-update ng software sa kanilang mga aparato (kahit na marami sa kanilang mga mas lumang mga modelo). Gayunman, ang mga Smart TV, ay kilala na hindi gaanong madalas na mga pag-update, at kung minsan walang mga update sa lahat para sa mga nakaraang modelo. Maaari kang mas mahusay na gumamit ng isang aparatong streaming na naka-konektado sa TV para sa Netflix at iba pang mga serbisyo para sa iyong sala o silid-tulugan na TV.

Mayroon bang solusyon sa patuloy na pagbabanta ng cookie?

Ang kasalukuyang imprastruktura ng internet ay itinayo sa paligid ng bilis at kaginhawaan, at ang patuloy na cookies ay isang mahalagang bahagi ng iyon. Ang kadali ng paggamit ay dumating sa gastos ng seguridad, at sa kanilang kasalukuyang estado, ang paulit-ulit na cookies ay tiyak na mayroong isang security loophole na maaaring mahirap malampasan nang walang ilang mga pangunahing pagbabago sa kung paano binuo ang cookies..

Ang Downs ay may ilang mga rekomendasyon para sa mga nais na mas mahusay na ma-secure ang kanilang mga online na aktibidad. Ang isa ay ang paggamit ng Brave Browser, isang web browser na nakatuon sa seguridad na kasama ang maraming mga tampok sa privacy na makakatulong upang maiwasan ang pagsubaybay at malisyosong aktibidad sa web.

Ang mga gumagamit ng Netflix ay maaari ring mag-isip nang mabuti tungkol sa kanilang sariling pag-uugali sa pag-browse sa web. “Ang mga gumagamit ay dapat na bantayan ang anumang bagay na mukhang kahina-hinala at mag-isip nang dalawang beses bago mag-click,” paliwanag ni Downs.

At para sa mga gumagamit na nais ang maximum na halaga ng seguridad kapag gumagamit ng Netflix at anumang iba pang site, palaging mayroong pagpipilian ng nuklear: pagharang sa script. “Gayunpaman,” sinabi ni Downs, “na magpapahina sa online na karanasan at ang mga gumagamit ay dapat maging handa para doon.”

Ang mga ninakaw na Netflix cookies ay ginagawang mas madali para sa mga hacker na ganap na kumuha ng account ng isang gumagamit. Bilang karagdagan, ang sinumang gumagamit ng Netflix account ng ibang tao ay maaaring magtipon ng sapat na impormasyon mula sa mga setting ng isang gumagamit upang mag-hack sa iba pang mga personal na account.

Matapos ang pagsubok, hindi lamang namin nakumpirma na ang patuloy na trick na cookie na ito ay gumagana, ngunit ang mga cookies ay maaaring ninakaw. Gayundin, may milyun-milyong mga website sa labas na maaaring magamit upang nakawin ang data ng cookie ng Netflix. Bagaman ang mga site na nag-aalok ng mga cookies ng Netflix ay nagsasabing ginagawa ito nang lehitimo, at nakumpirma namin kahit papaano ang ilan ay nag-aalok lamang ng mga cookies na nauugnay sa mga libreng pagsubok, sila ay nasa pinakamababang paglabag sa ToS ng Netflix, at sa mas masahol pa, ay maaaring makisali o tumulong sa gasolina sa Netflix account pandarambong.

Nag-ambag si Aaron Phillips sa kuwentong ito.