Kā brutāla spēka uzlaušana varētu atklāt jūsu paroli

Kriptogrāfijā brutāla spēka uzbrukums mēģina atšifrēt šifrētu saturu, uzminot šifrēšanas atslēgu. Šis uzbrukums ir iespējams, ja šifrēšanas atslēga ir īsa vai ja uzbrucējam ir pietiekami daudz informācijas, lai mēģinātu uzminēt atslēgu..

Runājot par tīmekļa formām, uzbrucējiem nav daudz laika uzminēt atslēgu. Google vai Facebook ļaus tikai kādam mēģināt pieteikties jūsu kontā tik reižu, pirms viņi to “bloķēs”.

Kad hakeri iegūst uzņēmuma iekšējo datu bāzi, viņiem visu laiku pasaulē ir jāuzmin jūsu parole – pat ja tā ir šifrēta.

Lai aizsargātu lietotājus, vietnēm vajadzētu sālīt un jaukt paroles

Kad vietnes glabā jūsu paroles, tām vajadzētu (bet ne vienmēr) sālīt un sajaukt lietotāju paroles, lai kāds, kam ir lietotāja datu bāze, nevarētu to izmantot.

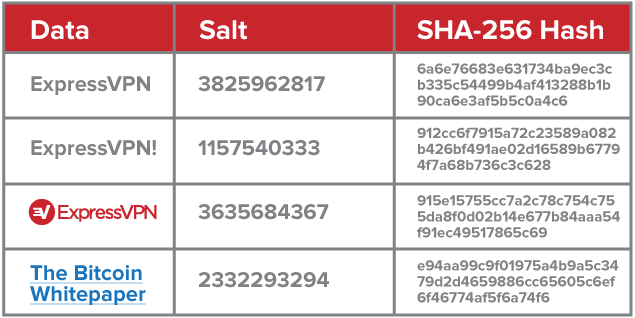

Jaucējfunkcijas, piemēram, SHA-256, ir vienvirziena kriptogrāfijas funkcijas. Jebkurš datu elements, teksts, attēls vai numurs var būt “sajaukts”, un neatkarīgi no tā, cik ilga ir ievade, rezultāts vienmēr būs 256 bitu garš. Kodējot heksadecimālā izteiksmē (piemēram, zemāk), tiek iegūta 64 rakstzīmju virkne.

Kā uzbrucēji uzlauž jūsu paroli

Lai apgrūtinātu potenciālo hakeru darbību, vietnes mainīs paroles ar “sāli”, kas ir nejaušs datu gabals (skatiet, kā darbojas sālīšana un sajaukšana).

Jauciena aprēķināšana no teksta, attēla vai faila ir niecīga, un tas datoram neaizņems daudz laika vai resursu. Bet, ja viss, ko jūs zināt, ir hash, vienīgais veids, kā uzzināt sākotnējo vērtību, ir brutāla spēka uzbrukums. Tāpēc sajaukšanas funkciju sauc arī par vienvirziena šifrēšanu. No teksta uz hash ir viegli, bet ir ļoti grūti iet citu ceļu.

Paroļu krekeros, kuru rīcībā ir nozagta lietotāju datu bāze, varētu būt redzams lietotājvārdu saraksts, katra lietotāja sāls vērtība un jaucējkrāns.

Izmantojot šo informāciju, viņi var mēģināt uzminēt katra lietotāja paroles, sālīt un jauc tos, kā arī pārbaudīt to rezultātu, salīdzinot ar datu bāzē saglabāto jaucēju. Ja hash atbilst, viņi zina, ka ir atraduši paroli.

Uzbrucējam precīzi jāievada lietotājvārds un parole, jo, mainot hash pat nedaudz (kā redzams iepriekš), maiņa radīs pilnīgi atšķirīgu hash.

Cik tur ir paroļu kombinācijas?

Pieņemot, ka parole sastāv tikai no mazajiem burtiem, katram burtam ir 26 iespējas. Tāpēc jūs domājat, ka 13 mēģinājumu laikā varēsit uzminēt vienas rakstzīmes paroli.

Divu zīmju parolei ir 26 × 26 opcijas, un tās atšifrēšana prasīs (26 × 26) / 2 mēģinājumus.

Formula c = (m ^ n) / 2 apraksta attiecības starp katra varoņa iespējām (m), paroles garums (n) un paredzamo minējumu skaits c).

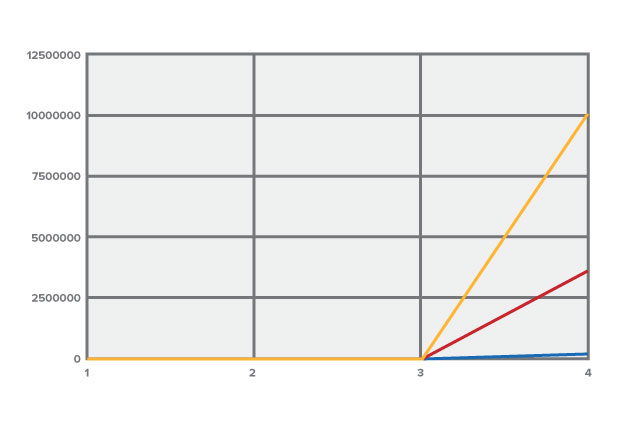

Saikne starp paroles garumu un minējumiem, lai to uzlauztu

- Mazo paroļu skaits (m = 26)

- Lielie un mazie burti (m = 52)

- Lielie un mazie burti un speciālās rakstzīmes (m = 67)

Lai gan paroles stiprumu veicina gan sarežģītība, gan garums, ir daudz vērtīgāk pievienot rakstzīmi, nevis palielināt tās sarežģītību..

Papildu rakstzīmes pievienošana četru zīmju parolei, izmantojot tikai mazos burtus, padara to uzlaušanu 26 reizes grūtāku, savukārt iespējamo rakstzīmju divkāršošana līdz 52 (t.i., pievienojot lielos burtus) tikai 16 reizes grūtāk uzlauzt.

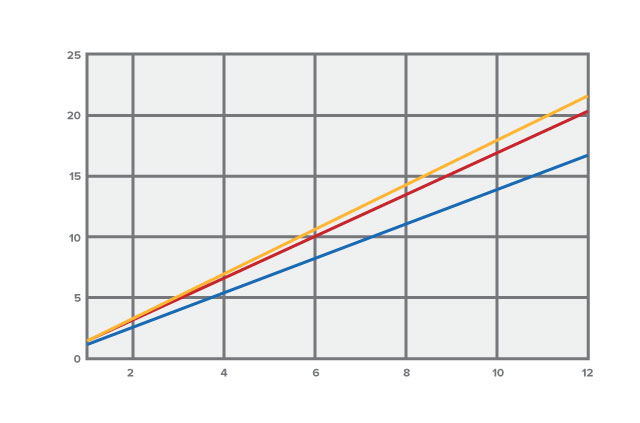

Logaritmiskā skala padara skaidrāku saistību starp paroles garumu un nepieciešamajiem minējumiem

- Mazo paroļu skaits (m = 26)

- Lielie un mazie burti (m = 52)

- Lielie un mazie burti un speciālās rakstzīmes (m = 67)

Cik ilgs laiks nepieciešams, lai uzlauztu paroli?

Cik ātri uzbrucējs var uzlauzt jūsu paroli, ir atkarīgs no tā, cik ātrs ir uzbrucēja datortehnika.

Parasts dators, visticamāk, izdarīs apmēram 100 000 minējumus sekundē. Īpašs GPU varētu būt 100 reizes ātrāks par šo, un ar simtiem GPU ir iespējams izveidot paroli krekinga fermu..

Ja pieņemsim, ka uzbrucējam ir parasts dators, kas spēj veikt 100 000 minējumus sekundē, jebkuras mazās paroles ar mazāk nekā sešām rakstzīmēm uzlaušana prasīs mazāk nekā vienu minūti.

Bet atrisināšanas laiks palielinās eksponenciāli, un astoņu zīmju paroles uzlaušana prasīs 12 dienas. 12 zīmju parolei būtu nepieciešami vairāk nekā 12 000 gadu.

Tas, vai pietiek ar 12 rakstzīmju paroli, ir atkarīgs no tā, ko tā aizsargā, un uzbrukuma mēroga. Ja uzbrucēji atrodas tikai pēc viena mērķa, iespējams, ka 12 rakstzīmju parole būs viņiem pieejama.

Tāpēc ir svarīgi aizsargāt vērtīgus datus (piemēram, personisko informāciju vai Bitcoin privātās atslēgas) ar daudz garākām parolēm. Šifrējot, piemēram, Bitcoin maku, laba ideja varētu būt atslēga, kurā ir vairāk nekā 32 rakstzīmes.

Jo vairāk informācijas uzbrucējam ir, jo ātrāk notiks plaisa

Iepriekš minētie aprēķini paredz, ka uzbrucējs neko nezina par paroli, izņemot to, vai tajā ir lielās vai mazās burtus.

Patiesībā uzbrucējam varētu būt daži minējumi. No iepriekšējiem atšifrēto paroļu sarakstiem mēs zinām, kādas ir visizplatītākās paroles. Ja nav noteikta mērķa, uzbrucējs salīdzinoši ātri varētu pārbaudīt parastās paroles ar e-pasta sarakstu.

Cilvēki mēdz izvēlēties arī paroles, kuru beigās ir tikai cipari (piemēram, hello111), un kaut kur iekļauj pakalpojuma nosaukumu vai URL. Gmail izmantotā parole, kurā ir vārdi google vai gmail un kuras beigās ir četri cipari (piemēram, gmailpanther1234), ir viegli uzlauzt, pat ja tā ir gara.

Cilvēki mēdz kā paroles izmantot arī savu mājdzīvnieku vai bērnu vārdus, dažreiz apvienojumā ar dzimšanas datumiem vai gadiem, padarot viņu paroli vieglāk uzminamus, nekā cilvēki varētu domāt.

Izmantojiet spēcīgas paroles ar paroļu pārvaldniekiem

Vissvarīgākais noteikums ir: Vienmēr izmantojiet spēcīgu paroli.

Lai nerastos grūtības tik daudz izturīgu paroļu sastādīšanā un atcerēšanā, izmantojiet izlases paroļu ģeneratoru, lai ērti izveidotu garas, unikālas un patiesi neatzīstamas paroles..

Pēc tam saglabājot šīs paroles, izmantojot paroļu pārvaldnieku, jums būs jāatceras tikai viena parole (kuru jūs varētu ģenerēt, izmantojot Diceware, lai tā būtu īpaši droša). Turklāt divu faktoru autentifikācija palīdz aizsargāt kontus no vēl sarežģītākiem uzbrukumiem, piemēram, parolēm, kas iegūtas pikšķerēšanas uzbrukumos.