IDS проти IPS

Системи виявлення вторгнень (ІДС) і Системи запобігання вторгнень (IPS) – це два інструменти, які мережеві адміністратори використовують для виявлення кібератак. Ідентифікатори IDS та IPS використовуються для виявлення загроз в Інтернеті, але існує чітка різниця в тому, як вони діють та що вони роблять.

IDS проти IPS: яка різниця?

Якщо коротко, платформа IDS може аналізувати мережевий трафік на предмет шаблонів та розпізнавати зловмисні схеми атак. IPS поєднує функціональний аналіз IDS з можливістю втручатися та запобігати доставці шкідливих пакетів. Простіше кажучи, системи IDS виявляють, а інструменти IPS заважають.

Програма IDS – це діагностичний інструмент які можуть розпізнавати шкідливі пакети та створювати сповіщення, але не можуть блокувати вхід пакетів у мережу. IPS – це інструмент діагностики та реагування на інциденти це може не лише позначати поганий трафік, але також може запобігти взаємодії цього трафіку з мережею.

Що таке IDS і що це робить??

IDS відстежує мережевий трафік і надсилає попередження користувачеві, коли він виявляє підозрілий трафік. Після отримання сповіщення користувач може вжити заходів щодо пошуку першопричини та усунення її. Щоб виявити поганий трафік, рішення IDS бувають у двох варіантах: a Мережева система виявлення вторгнень (СНІД) та а Система виявлення вторгнень в дію (HIDS).

NIDS відстежує мережевий трафік на предмет загроз за допомогою датчиків, які розміщуються по всій мережі. HIDS відстежує трафік на пристрої чи системі, де він встановлений. Обидва ці формати використовують два основні методи виявлення загрози; на основі підпису і на основі аномалії (ми докладніше розглянемо їх нижче).

IDS на основі підписів використовує список відомих поведінок атаки для ідентифікації нових атак. Коли активність мережі відповідає або нагадує атаку зі списку, користувач отримує сповіщення.

Підхід на основі підпису є ефективним, але він обмежує лише розпізнавання атак, які відповідають існуючій базі даних. Як наслідок, виявлення нападів першого дня погано.

IDS на основі аномалії використовує a базова модель поведінки для виявлення аномальної активності в мережі. Багато постачальників використовують AI і машинне навчання щоб допомогти цим системам виявити ненормальну поведінку. Ці системи надзвичайно ефективні, але можуть бути схильні до помилкових позитивних результатів залежно від постачальника, якого ви купуєте. Основні постачальники зосереджуються на підтримці низької помилково-позитивної ставки.

Що таке IPS? і що це робить?

IPS (також відомий як система запобігання виявленню вторгнень або IDPS) – це програмна платформа, яка аналізує вміст мережевого трафіку для виявлення та реагування на подвиги. IPS сидить за брандмауером та використовує виявлення аномалії або виявлення на основі підпису для виявлення мережевих загроз.

IPS використовує виявлення аномалії та виявлення на основі підпису, подібне до IDS. За допомогою виявлення на основі підписів платформа сканує схеми, які вказують на вразливості чи спроби експлуатації.

Аналогічно, виявлення аномалії аналізує мережевий трафік та виявляє аномалії продуктивності. Коли система виявить аномалію, вона подаватиме автоматичну відповідь.

Ці рішення також поставляються з автоматизованими відповідями, такими як блокування адреси джерела трафіку, скидання зловмисних пакетів, і надсилання повідомлень користувачеві. По суті, рішення IPS – це не просто діагностичний інструмент, який визначає загрози, а платформа, яка також може реагувати на них..

Методи виявлення загрози, які використовуються IDS та IPS

Дві загальні методи виявлення, що використовуються однаково інструментами IDS та IPS, – це виявлення на основі підписів та виявлення на основі аномалії. Постачальники безпеки поєднують ці дві форми методів виявлення, щоб забезпечити ширший захист від онлайн-загроз. У цьому розділі ми розглянемо ці методи виявлення детальніше.

Виявлення на основі підпису

Шукайте рішення IDS та IPS, які використовують визначення підписів напади підписів, діяльності, і шкідливий код які відповідають профілю відомих атак. Атаки виявляються за допомогою вивчення шаблонів даних, заголовків пакетів, адрес джерела та пунктів призначення.

Виявлення на основі підписів є чудовим для виявлення встановлених, менш складних атак. Однак виявлення на основі підписів неефективне при виявленні атак з нульовим днем, які не відповідають іншим встановленим підписам атаки.

Виявлення аномалії

Щоб виявити більш складні загрози, продавці звернулися до машинного навчання та штучного інтелекту (AI). Інструменти IDS та IPS з виявленням аномалій можуть органічно виявляти шкідливу поведінку даних, а не посилатися на попередні атаки.

Ці рішення дозволяють виявити зловмисний характер нових атак, яких раніше не бачив. Системи виявлення аномалій сильно різняться між постачальниками залежно від методики, яку вони використовують для виявлення аномалій.

Чому важливі рішення IDS та IPS?

Рішення IDS та IPS важливі, оскільки вони можуть ідентифікувати кібератаки, які можуть завдати шкоди інформаційним активам компанії. Наслідки кібератаки можуть бути драматичними. Середня вартість нападу зловмисного програмного забезпечення на компанію становить 2,4 мільйона доларів. Інструменти IS та IPS надають вам засоби для виявлення кібератак.

І IDS, і IPS можуть виявляти подробиці вразливості, атаки відмови в обслуговуванні (DOS) та жорстокі напади, які застосовують кіберзлочинці, щоб вивести організації з ладу. Тому кожна має місце в стратегії кібербезпеки більшості організацій.

Який краще?

Який інструмент краще, насамперед, залежить від ваших потреб. І рішення IDS, і IPS є відмінними в різних областях, але є сильний аргумент, що IPS – це набагато більш комплексне рішення в галузі кібербезпеки. Багато компаній замінюють рішення IDS на користь автоматизованих функцій, які поставляються з IPS.

Причина, по якій багато компаній переходять на IPS, полягає в тому, що рішення IDS добре піднімають сигнал під час атаки, але вони не можуть зупинити атаку. Натомість користувач повинен направити інцидент вручну.

З іншого боку, IPS може ідентифікувати і блок атака в режимі реального часу. Користувач може налаштувати автоматизовані дії та правила для автоматичного виконання під час події безпеки. Наприклад, якщо джерело надсилає зловмисний трафік у вашу мережу, програма може заблокувати IP-адресу джерела, що порушує порушення, або скинути з’єднання, щоб запобігти атаці.

Виявлення інтрузій дуже корисно, але їх запобігання часто краще, що дає чіткі переваги рішенням IPS. Автоматизовані відповіді провайдера пропонують більш ефективний спосіб управління загрозами, ніж виправлення подій безпеки вручну після отримання сповіщення.

Однак, якщо ви хочете виявити атаки, то візуальний фокус IDS, ймовірно, буде краще підходити. Відсутність автоматизованих функцій ускладнює реагування на події в режимі реального часу (навіть із помічником аналітика безпеки). Можливості реагування в реальному часі на IPS роблять пріоритетним завданням для організацій, які хочуть прискорити виправлення інцидентів та бути захищеними.

Приклад інструмента IDS

Хоча рішення IDS в принципі однакові, є істотна різниця у досвіді для кінцевих споживачів, що пропонується у всіх продуктах. Принципово ключовим диференціатором цих продуктів є рівень видимості (якість / глибина візуальних дисплеїв) та налаштованість системи оповіщення. У цьому розділі ми розглянемо приклад інструменту IDS.

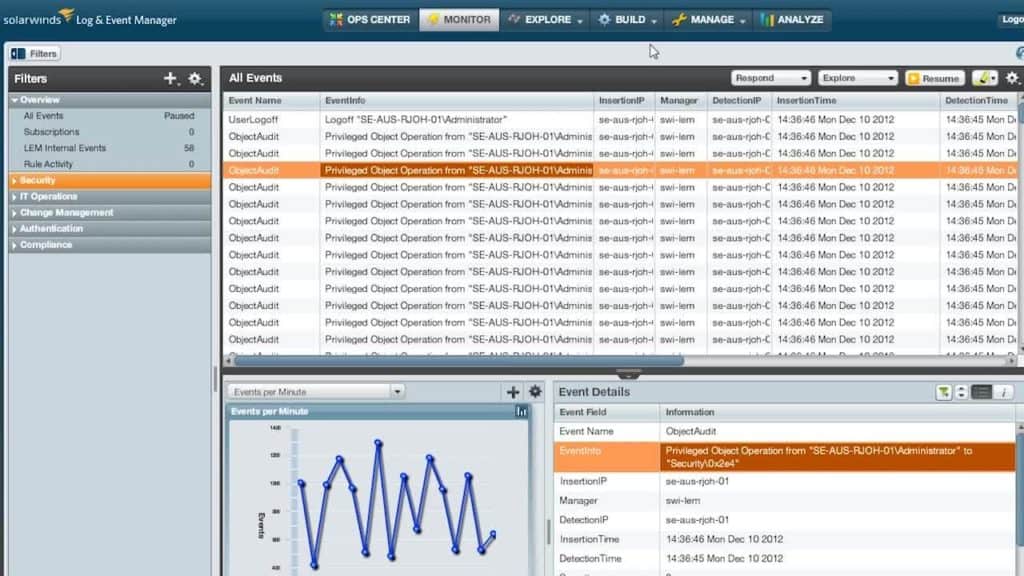

Виявлення вторгнень за допомогою Менеджера подій безпеки SolarWinds (БЕЗКОШТОВНА ПРОБЛЕМА)

Менеджер подій SolarWinds Security це програмне забезпечення для виявлення вторгнень та рішення SIEM, яке збирає багато даних від NIDS для виявлення шкідливого трафіку. Як тільки інструмент виявить підозрілу активність, він надсилає користувачеві попередження. Умовами сповіщення можна керувати через Правило розділ, де користувач налаштовує, які події чи дії спричинить сповіщення.

Після того як програма сканує мережу, ви можете використовувати захоплені дані у звітах про оцінку ризику, щоб повідомити про свою політику кібербезпеки. Ви можете запланувати ці звіти, щоб у вас були періодичні оновлення для показу інших членів вашої команди.

Менеджер подій SolarWinds Security Event зосереджується на висвітленні подій безпеки таким чином, щоб ви могли зрозуміти їх у реальному часі. Інструмент допоможе визначити події безпеки, які викликали сповіщення, щоб ви могли знайти першопричину. Програмне забезпечення коштує 3540 доларів (2 732 фунти), а також є 30-денна безкоштовна пробна версія версія.

SolarWinds Security Event ManagerЗавантажте 30-денну безкоштовну пробну версію

Приклад IPS Solutions / IPS Tool

Рішення IPS також значно відрізняються від постачальника до продавця. Види розвідки про загрози та можливості автоматизованого реагування залежать від якості постачальника. У цьому розділі ми розглянемо приклад рішення IPS.

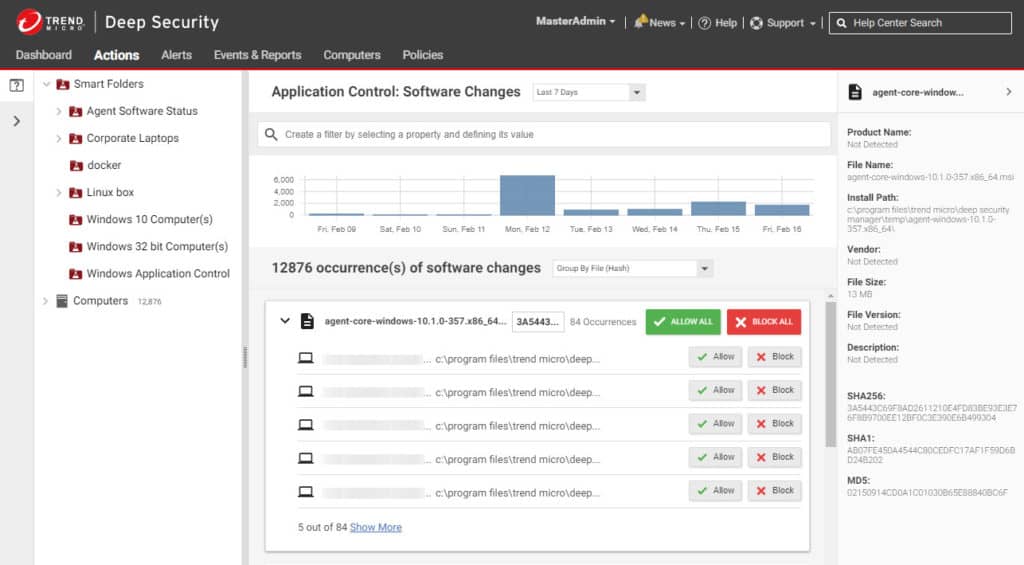

Профілактика інтрузії за допомогою Trend Micro

Trend Micro – це IPS-рішення, яке дозволяє виявляти та автоматично спрямовувати кібератаки в режимі реального часу. Програмне забезпечення використовує глибоку перевірку пакетів, розширений аналіз зловмисного програмного забезпечення, репутацію URL-адреси та репутацію загрози для виявлення та блокування атак. Для виявлення нових виникаючих загроз і атак з нульовим днем, Trend Micro використовує машинне навчання.

На відміну від IDS, платформа не просто виявляє атаки, а реагує, блокуючи подвиги, за допомогою аналізу пісочниці та розгортає віртуальні патчі, щоб швидко усунути вразливості.

Trend Micro має нестандартні конфігурації, які автоматично оновлюються для захисту від останніх загроз. Користувач також може керувати політикою безпеки через систему управління безпекою.

Програмне забезпечення IPS, як Trend Micro, не тільки виявляє проблеми безпеки, але й надає користувачам інструменти для їх вирішення. Інформацію про ціни ви можете знайти, запитавши пропозицію у компанії.

Випуск конфігурацій

Тільки тому, що у вас новий IPS, це не означає, що ви захищені від останніх загроз. Одна унікальна проблема, якою поділяються системи IDS та IPS, – це конфігурації. Конфігурації визначають, наскільки ефективні ці інструменти. Їх обом потрібно правильно налаштувати та інтегрувати у ваше власне середовище моніторингу, щоб у вас не виникало проблем, таких як помилкові позитиви.

Якщо ці інструменти не налаштовані належним чином або не контролюються, то політика безпеки матиме значні прогалини. Наприклад, IPS повинен бути налаштований для дешифрування зашифрованого трафіку, щоб ви могли зловити зловмисників, які використовують зашифровані комунікації. Так само, якщо ваші параметри сповіщення недостатньо конкретні, ви будете переповнені помилково-позитивними сповіщеннями, які затьмарять більш важливі проблеми безпеки.

Щоб бути ефективними, системами IDS та IPS повинні послідовно управляти навчені працівники. Тому під час розгортання нового рішення важливо навчити співробітників переконатися, що вони можуть розгорнути спеціальні налаштування. Жодна компанія не має однакових факторів ризику, тому створення індивідуальних конфігурацій важливо для пом’якшення факторів ризику, до яких ви піддаєтесь щодня.

Як вибрати IDS або IPS

Перш за все, вибираючи рішення IDS або IPS, ви хочете врахувати, які ваші цілі. Поміркуйте, які можливості вам потрібні, які активи ви хочете захистити та як нове рішення буде інтегруватися у вашу більш широку стратегію кібербезпеки..

Не помиляйтесь у сплаті премії за вдосконалене рішення IPS, якщо ви не збираєтесь використовувати більшість його функцій. Витрата часу на визначення ваших цілей спочатку допоможе вам розробити рішення, яке є рентабельним та орієнтованим на ваші потреби.

Важливою частиною цього рішення буде вибір між IDS або IPS. Ми окреслили сильні сторони кожного з вищезазначених, але в кінцевому підсумку вибір між ними повинен зводитися до того, чи потрібно пасивне чи активне захисне рішення.

Зазначена вартість буде нагальним питанням для більшості підприємств. Щоб керувати своїми витратами, встановіть бюджет на розгортання нового рішення та врахуйте вартість навчання працівників, як ним користуватися.

IDS та IPS: зробіть свій вибір та будьте безпечні в Інтернеті

Проактивна стратегія кібербезпеки має вирішальне значення для мінімізації вхідних точок до вашої мережі. Рішення IPS та IDS дозволяють вам виявляти кібератаки, щоб ви могли ефективно реагувати, коли настане час. IPS має сенс для більшості організацій, які хочуть спростити та прискорити процес санації.

Однак не варто думати, що рішення IPS піклуються про вашу кібербезпеку. Вам все одно потрібно буде навчити працівників, як використовувати рішення IPS, щоб переконатися, що вони знають, як налаштувати програмне забезпечення та здійснювати подальші дії після подій безпеки.