8 найкращих безкоштовних сканерів на вразливість мережі та способи їх використання

Щодня дослідники та хакери з безпеки виявляють нові вразливості, збільшуючи десятки тисяч відомих дірок у програмах, службах, операційних системах та мікропрограмному забезпеченні.

Сканер уразливості надає автоматизовану допомогу для відстеження відомих уразливостей та виявлення вашого впливу до них.

Ми розбираємось у деталях кожного з інструментів, які є у цій публікації, але якщо вам не вистачає часу, ось наш список найкращих сканерів на вразливість мережі:

- Менеджер конфігурації мережі SolarWinds (БЕЗКОШТОВНА ПРОБЛЕМА) – Безкоштовно протягом 30 днів без жодних зобов’язань переходити на платну версію, це дуже всебічний менеджер конфігурації, який сканує налаштування пристрою, що створює вразливості.

- ManageEngine VUNnerability Manager Plus (БЕЗКОШТОВНА ПРОБЛЕМА) – Безкоштовна та платна версії для середовищ Windows та Windows Server, включає сканування вразливості та автоматизоване зменшення наслідків.

- Моніторинг вразливості мережі Paessler за допомогою PRTG (БЕЗКОШТОВНА ПРОБЛЕМА) – Частина системи моніторингу ресурсів PRTG, цей інструмент перевіряє журнали та відстежує схеми руху трафіку, а також охороняє порти та використання ресурсів. Це безкоштовно для використання до 100 датчиків.

- OpenVAS – Відкрита система оцінки вразливості – це безкоштовний менеджер уразливості для Linux, до якого можна отримати доступ у Windows через VM.

- Аналізатор базової безпеки Microsoft (MBSA) – Безкоштовний і простий у використанні інструмент, який перевіряє продукти Microsoft на вразливості.

- Retina Network Scanner Community Edition – Безкоштовно сканувати до 256 IP-адрес, ця система спирається на центральну базу даних відомих слабких місць.

- Nexpose Community Edition – Безкоштовно сканує до 32 IP-адрес, цей інструмент виявляє та реєструє ваші пристрої, підключені до мережі, виділяючи всі відомі вразливості в кожному.

- Оновлення програмного забезпечення Kaspersky – безкоштовна утиліта для Windows, яка встановить доступні оновлення для будь-якого вашого програмного забезпечення, а не лише продуктів Kaspersky.

Кому потрібен сканер на вразливість мережі?

Будь-яка мережа, що знаходиться за межами найменшого офісу, має надто велику і складну поверхню для атаки вручну. Навіть якщо ви несете відповідальність лише за декілька хостів і пристроїв, вам потрібна автоматизована допомога, щоб ефективно та ретельно відстежувати зростаючий список відомих уразливостей і гарантувати, що ваша мережа не піддається впливу.

В даний час більшість операційних систем надають автоматизовані оновлення програмного забезпечення. Для невеликої організації це може бути достатньо. Але скільки встановленого програмного забезпечення покриває це? А що з неправильно налаштованими службами чи несанкціонованим програмним забезпеченням, що з’явилося у вашій мережі?

Прислів “зламайте себе першим” говорить про те, що будь-який хост або пристрій, що піддається впливу Інтернету, повинен проходити перевірку проникнення, а принцип “глибокої оборони” говорить про те, що навіть “внутрішні” хости та пристрої повинні регулярно перевірятися..

Сканер уразливості забезпечує автоматичну допомогу з цим. Як і багато інструментів мережевого адміністрування, сканер уразливості має як законне, так і нелегітимне використання. Це може бути корисним системному адміністратору, розробнику, досліднику безпеки, тестеру проникнення або хакеру з чорною шапочкою. Він може бути використаний для оцінки експозиції для захисту вашої мережі або для пошуку життєздатних подвигів, щоб уникнути проникнення в неї.

Як працює сканер вразливості мережі?

Сканер уразливості покладається на базу даних відомих уразливостей та автоматизовані тести на них. Обмежений сканер адресуватиме лише один хост або набір хостів, що працюють на одній платформі операційної системи. Комплексний сканер сканує широкий спектр пристроїв і хостів у одній або декількох мережах, ідентифікуючи тип пристрою та операційну систему та перевіряючи відповідні вразливості з меншою або більшою нав’язливістю.

Сканування може бути виключно мережевим і проводитись із широкого Інтернету (зовнішнє сканування) або з внутрішньої локальної мережі (внутрішнє сканування). Це може бути а глибокий огляд це можливо, коли сканеру надано облікові дані для аутентифікації себе як законного користувача хоста або пристрою.

Управління вразливістю

Сканування вразливості – це лише одна частина процесу управління вразливістю. Після того, як сканер виявить вразливість, про нього потрібно повідомити, перевірити (чи це помилковий позитив?), Встановити пріоритети та класифікувати за ризиком та впливом, відремонтувати та відстежити, щоб запобігти регресії..

Вашій організації потрібен процес – більш-менш формальний – для вирішення вразливих місць. Процес управління вразливістю включає планові сканування, наведення пріоритетів, управління змінами для версій програмного забезпечення та забезпечення процесу. Більшість сканерів на вразливість можуть бути частиною повного рішення щодо управління вразливістю, тому великим організаціям потрібно підбирати цей контекст під час вибору сканера..

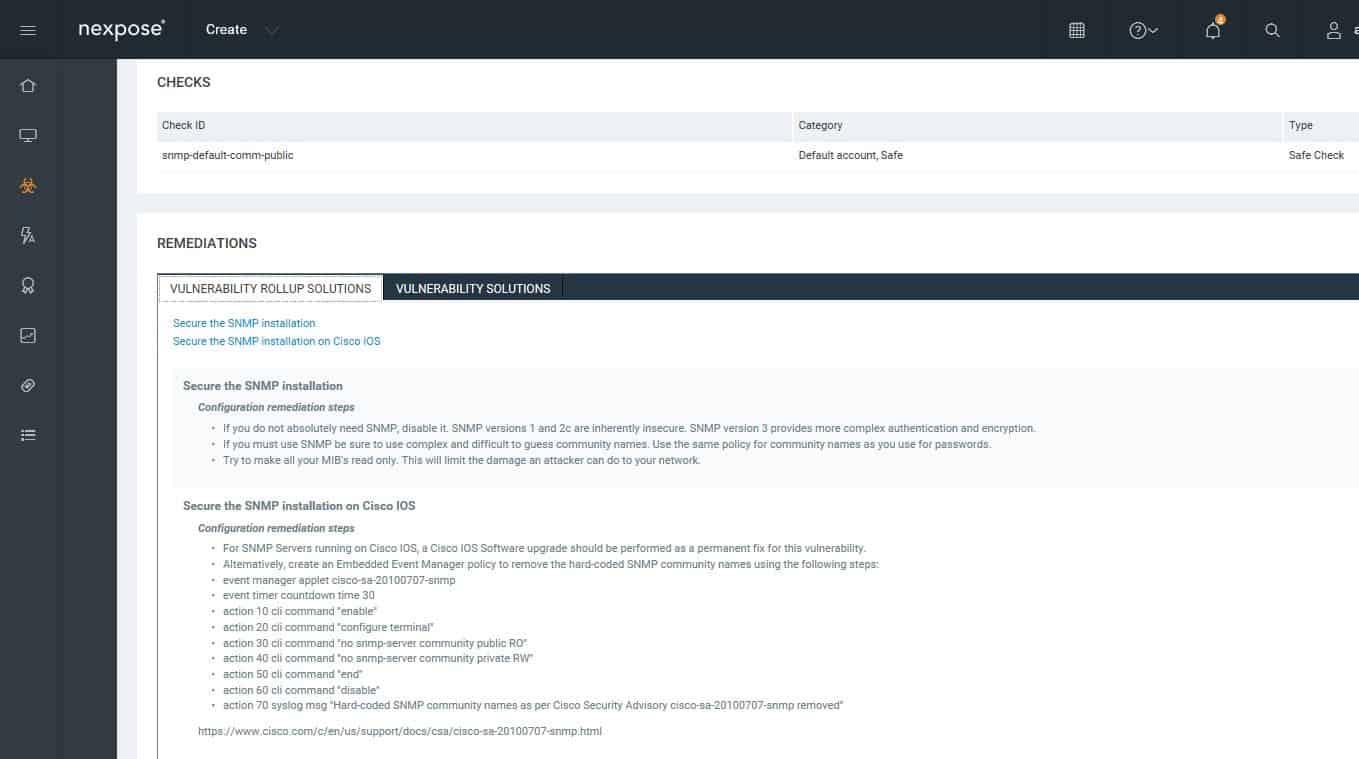

Багато вразливих місць можна усунути шляхом виправлення, але не всі. Аналіз витрат / вигод повинен бути частиною процесу, оскільки не всі вразливості є ризиками в кожному середовищі, і можуть бути бізнес-причини, через які ви не можете встановити заданий патч. Таким чином, це корисно, коли вказівки щодо виправлення інструменту включають альтернативні засоби (наприклад, відключення послуги або блокування порту через брандмауер).

Особливості, які слід враховувати

Вибираючи сканер уразливості, існує багато можливостей для оцінки.

- Це мережевий сканер, який виконує пошук хоста / пристрою та цільове профілювання?

- Який спектр активів він може сканувати – хости, мережеві пристрої, веб-сервери, середовища віртуальної машини, мобільні пристрої, бази даних? Чи відповідає це потребам вашої організації?

- Чи є його база даних про вразливості всеосяжною та чи добре відповідає платформам вашої мережі? Чи автоматично база даних отримує регулярний канал оновлень?

- Чи сканер точний у вашому оточенні? Чи обсипає вас неінформативними результатами низького рівня? Яка частота помилкових позитивних результатів та помилкових негативів? (Помилковий позитив тягне за собою марно намагання розслідувати, а хибний негативний означає невиявлений ризик.)

- Чи сканер надійний і масштабований?

- Чи тести сканера надмірно нав’язливі? Чи сканує вплив хостів / пристроїв, тим самим сповільнюючи продуктивність та потенційно вибиваючи з ладу налаштовані пристрої?

- Чи можете ви встановити заплановані сканування та автоматизовані сповіщення?

- Чи передбачена вона консервованою політикою (наприклад, для конкретних режимів дотримання)? Чи можете ви визначити власну політику?

- Чи легко зрозуміти результати сканування? Ви можете сортувати та фільтрувати? Чи можете ви візуалізувати тенденції з часом? Чи дає це корисні вказівки щодо визначення пріоритетності?

- Чи допомагає це у відновленні? Чи чіткі інструкції? Як щодо автоматизованого відновлення за допомогою сценаріїв? Чи надає або інтегрується з автоматизованими послугами оновлення програмного забезпечення для встановлення пакетів послуг та патчів?

- Який асортимент консервованих звітів він надає та яка їх якість? Чи надає необхідні звіти про відповідність? Чи можете ви легко визначити власні формати звітів?

Коваджі

Сканер уразливості – лише одне джерело інформації і не є заміною для того, щоб мати кваліфікований персонал.

Як і багато інструментів мережевого адміністрування, орієнтованих на підприємства, сканер уразливості високого класу, як правило, коштує дорого. Доступні хороші опції без витрат, але багато з них обмежені розміром мережі, якою вони керуватимуть, і все це спричиняє витрати на оплату персоналу, щоб вивчити інструмент, встановити та налаштувати його та інтерпретувати його результати. Таким чином, ви повинні оцінити, чи може платити за більшу автоматизацію та підтримку в перспективі дешевше.

Установка сканера може бути складною, і, ймовірно, сканер спочатку шліфує протягом декількох годин, щоб отримати оновлення до своєї бази даних про вразливості та попередньо їх обробити. Також, залежно від кількості хостів та глибини вибраного сканування, дане сканування також може зайняти години.

Кращі сканери вразливості мережі

Вибираючи інструменти, які складали б цей список, до наших головних міркувань були надійність та галузева репутація постачальника програмного забезпечення, їх здатність постійно підтримувати та оновлювати свій продукт, унікальні функції, простота налаштування та використання та можливості масштабування.

1. Менеджер конфігурації мережі SolarWinds (БЕЗКОШТОВНА ПРОБЛЕМА)

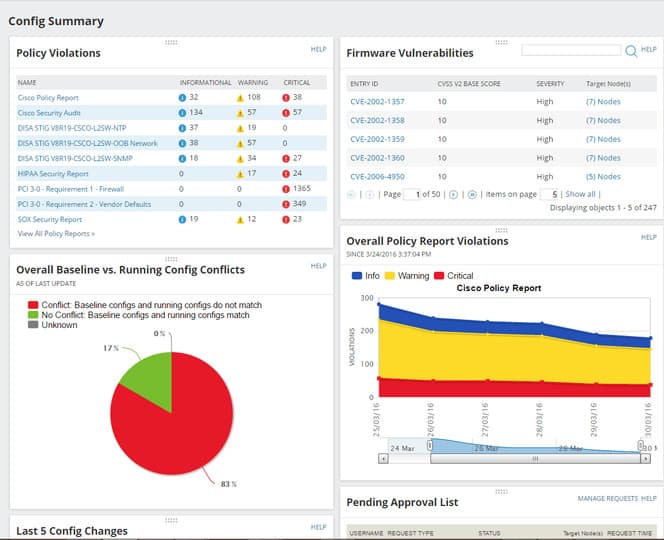

Менеджер конфігурації мережі SolarWinds (НКМ) є екслідером у нашому списку; він безкоштовний лише протягом періоду оцінки та охоплює певний (але важливий) підмножина вразливих місць. NCM обробляє як сканування вразливості, так і управління доменом уразливостей, що виникають внаслідок неправильної конфігурації маршрутизатора та комутатора. Основна увага приділяється виправленню, моніторингу несподіваних змін та аудиту відповідності. NCM є безкоштовним лише під час повністю функціонального випробування 30 днів.

NCM сканує вразливості в конфігураціях пристроїв на базі Cisco Adaptive Security Appliance (ASA) та Internetwork Operating System (IOS®).

Для вразливості через помилки конфігурації він забезпечує можливість автоматичного запуску скриптів виправлення після виявлення порушення та автоматично розгортати стандартизовані оновлення конфігурації на сотні пристроїв.

Для усунення несанкціонованих змін, включаючи регресії, він забезпечує моніторинг змін конфігурації та оповіщення. Він може постійно перевіряти маршрутизатори та комутатори на предмет відповідності. Він виконує Національний інститут стандартів і технологій (NIST®), Федеральний закон про управління інформаційною безпекою (FISMA) та Агентство оборонних інформаційних систем (DISA®)..

Для випробування легка установка може встановлювати та використовувати SQL Server Express, але база даних обмежена 10 гігабайтами.

ВИБОР редактора

Більш вичерпний, ніж інші інструменти у списку, NCM має розширені варіанти для створення та моніторингу політик конфігурації та проблем, що виникають з них (проблеми, які найчастіше виникають при зміні конфігурацій). Крім того, він пропонує сканування вразливості, а також можливість автоматичного запуску скриптів виправлення для проблем із конфігурацією та розгортання стандартизованих конфігурацій для сотень клієнтів. Наш вибір як найповніший перелік інструментів.

Завантажити: 30-денна БЕЗКОШТОВНА пробна версія на SolarWinds.com

Офіційний сайт: www.solarwinds.com/network-vulnerability-scanner/

ОС: Windows Server

2. ManageEngine VUNnerability Manager Plus (БЕЗКОШТОВНА ПРОБЛЕМА)

ManageEngine виробляє широкий спектр інструментів управління ІТ-інфраструктурою та Менеджер уразливості Plus є конкурентом компанії на ринку системного захисту. Повний перелік функцій цього інструменту доступний лише для платної версії утиліти, розробленої для великих локальних мереж та багатопрофільних мереж. Безкоштовна версія підходить для малих та середніх підприємств та захищатиме до 25 пристроїв.

Безкоштовна версія надає як сканування на вимогу, так і планове вразливість, що дозволить виявити проблеми у вашій власній мережі. Передова технологія, розгорнута в сканері, здатна виявити аномальну поведінку. Ця стратегія є більш ефективною для виявлення вразливих місць з нульовим днем, ніж звичайні системи виявлення загроз, засновані на правилах. Ви також отримуєте заходи щодо зменшення загрози, вбудовані у безкоштовне видання Vulnerability Manager Plus.

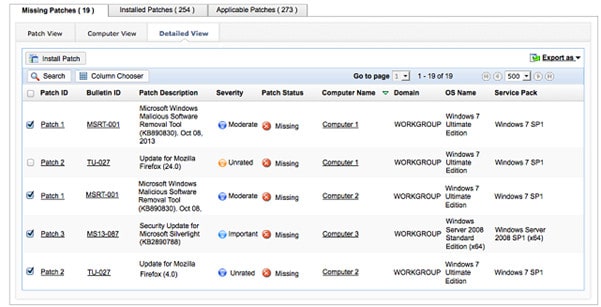

Системні загрози можуть полягати в слабкій безпеці конфігурації або застарілому програмному забезпеченні. Менеджер уразливості Plus включає управління конфігурацією і Управління патчем функції, які закривають ці слабкі місця. Сканування вразливості допоможе виділити неправильно налаштовані пристрої та дасть змогу виконувати стандартні політики конфігурації. Сканування також перевіряє версії програмного забезпечення та дозволяє автоматизувати встановлення патчів. Ви отримуєте можливість виправляти патчі, що дозволяє пропускати версії у випадках, коли істотні налаштування можуть бути втрачені за допомогою автоматизованих оновлень програмного забезпечення. Ці можливості конфігураційного та програмного моніторингу поширюються на веб-сервери та брандмауери.

Сканер визначить ризикове програмне забезпечення, встановлене на вашому обладнанні, і автоматично видалить несанкціоновані або несанкціоновані встановлення.

Системні адміністратори отримують на інформаційній панелі спеціальні інструменти, які дозволяють їм розширити основні можливості менеджера вразливості. Вони поширюються на інтеграцію програми аутентифікації Active Directory та спеціальних процедур для гостьового / BYOD обладнання та мобільних пристроїв. Утиліти, доступні на приладовій панелі, можна налаштувати відповідно до ролі адміністратора, що дозволяє менеджерам команд обмежувати функції, доступні окремим технікам.

Потужні дії, доступні через інформаційну панель, включають функції Wake-on-LAN та вимкнення, які можна встановити як автоматизовані процеси пом’якшення чи командувати вручну. Звіти про управління та запис аудиту системи включені в пакет Vulnerability Manager Plus.

Безкоштовне видання пакета включає майже всі можливості двох платних версій, які називаються Professional та Enterprise виданнями. Ви можете отримати 30-денну безкоштовну пробну версію будь-якої з двох платних версій, якщо інвентар вашого пристрою занадто великий, щоб отримати право користуватися безкоштовною версією.

ManageEngine VUNnerability Manager PlusDownload 30-денна безкоштовна пробна версія

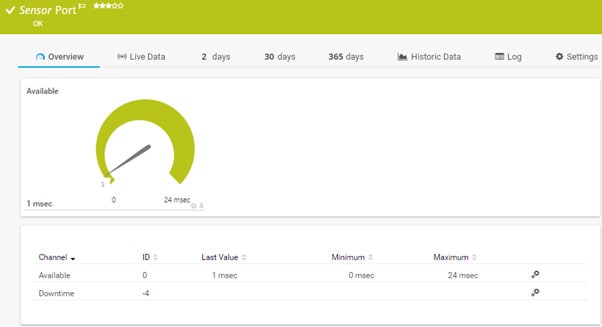

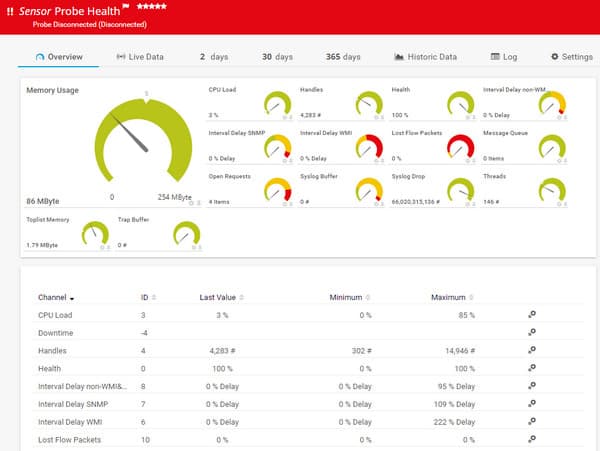

3. Моніторинг вразливості мережі Paessler за допомогою PRTG (БЕЗКОШТОВНИЙ ПЕРІОД ВИПРОБОВУВАННЯ)

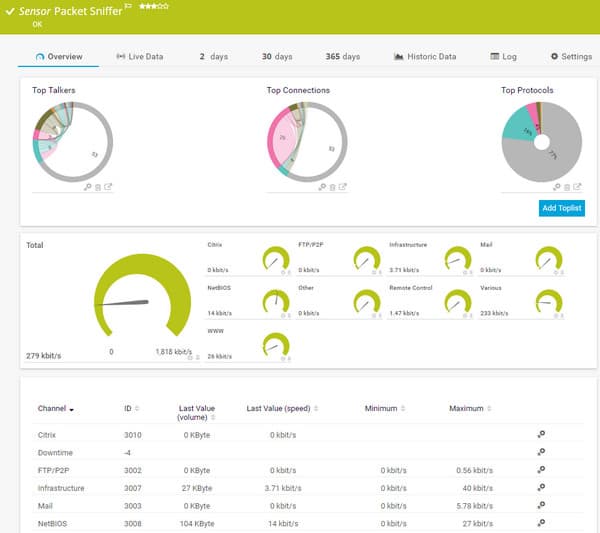

Продукт моніторингу системи Paessler називається PRTG. Це єдиний інструмент моніторингу інфраструктури, який охоплює мережі, сервери та додатки. PRTG – це набір інструментів, і кожна з цих утиліт називається “сенсором”. У пакеті є ряд датчиків, які захищають ваш бізнес від мережевих атак.

Будь-яка оцінка безпеки повинна починатися з перевірки всієї вашої існуючої інфраструктури. PRTG виявляє та відслідковує всі ваші мережеві пристрої щодо зміни статусу та умов попередження. Моніторинг мережевого трафіку, наданий PRTG, також може виділити незвичайні дії, які можуть свідчити про вторгнення.

Датчик обнюхування пакетів може використовуватися для глибокої перевірки пакетів, надаючи дані про активність протоколу у вашому трафіку. Це можна визначити за номером порту або джерелом трафіку або пунктом призначення, серед інших ідентифікаторів.

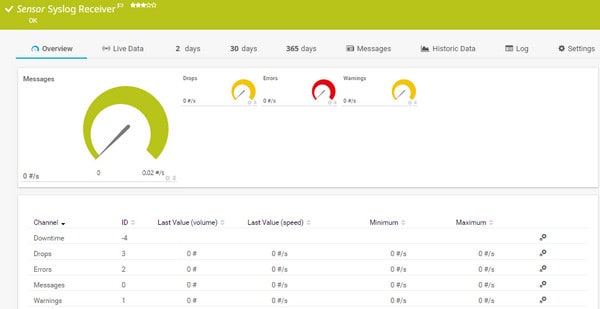

Модуль Syslog Receiver в Paessler PRTG виявить більше функцій сканування безпеки для вашої стратегії захисту системи. Мережева атака залишає паперовий слід і збирає повідомлення журналу подій Syslog та Windows – це перший крок у вашій стратегії сканування вразливості.

PRTG – це чиста система моніторингу, тому вона не включає жодних активних функцій управління та роздільної здатності, таких як управління патчем або управління конфігурацією. Однак він включає деякі додаткові функції оцінки безпеки, такі як утиліта сканування портів та моніторингу.

Будь-який фактор, який контролюється PRTG, може використовуватися як подача в систему оповіщення інструменту. Такі фактори, як гучність повідомлень журналу, суворість повідомлення журналу, дані SNMP Trap та активність порту, можуть бути включені до спеціальних сповіщень.

Paessler встановлює смуги зарядки для PRTG, які базуються на кількості активованих датчиків. Кожен клієнт отримує доставку повної системи PRTG, але при цьому всі її датчики неактивні. Ви налаштовуєте власну реалізацію, активуючи потрібні датчики. Ви можете використовувати PRTG безкоштовно постійно, якщо активувати до 100 датчиків. Ви можете отримати 30-денний безкоштовний пробний термін PRTG з необмеженими датчиками, щоб перевірити свої функції захисту мережі для себе. Ви користуєтесь повною підтримкою користувачів, оновленнями системи та виправленнями безпеки навіть у вільному пробному періоді.

Моніторинг вразливості мережі Paessler за допомогою 30-денної безкоштовної пробної версії PRTGDownload

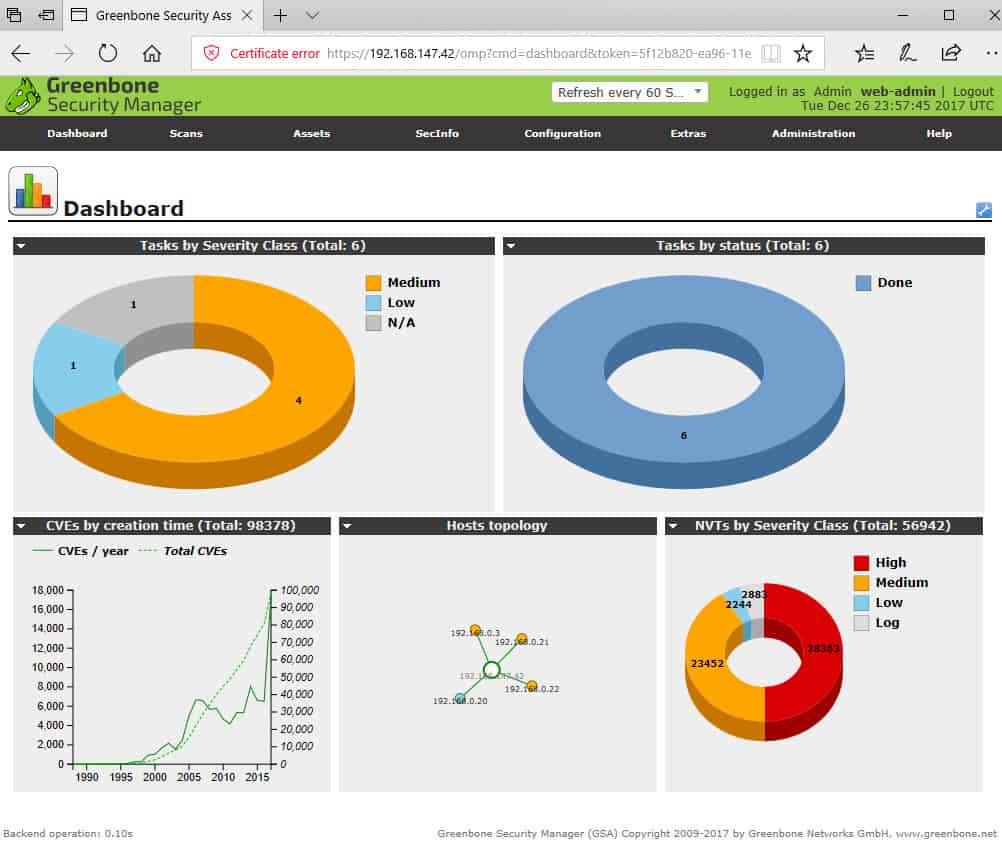

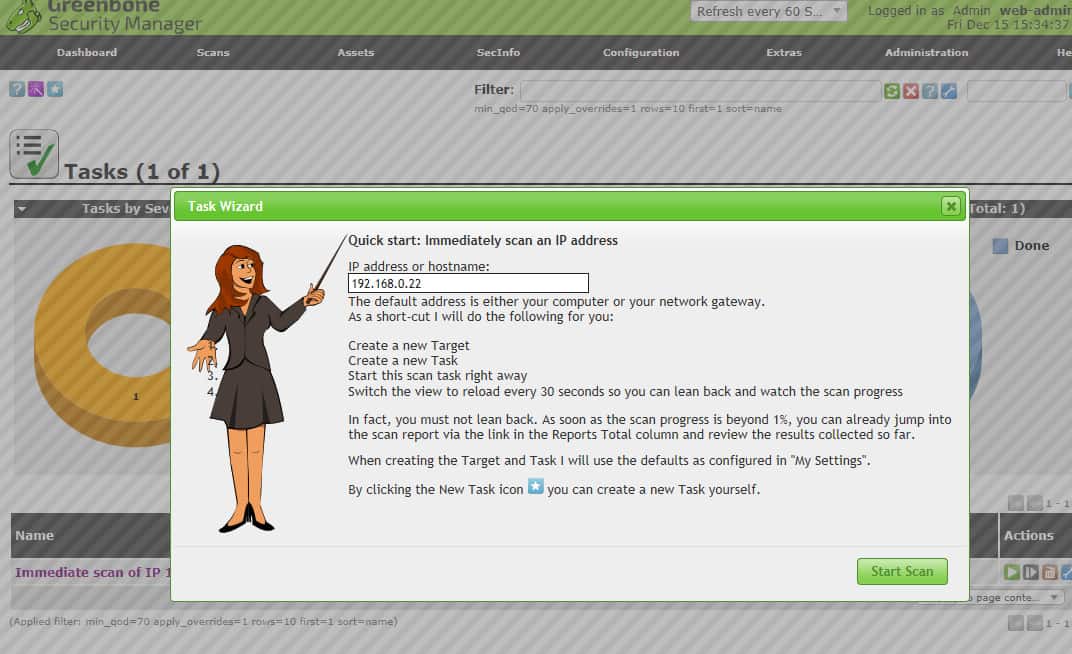

4. OpenVAS

The Відкрита система оцінки вразливості, OpenVAS – це всеосяжна система сканування вразливих середовищ з відкритим кодом та управління вразливістю. Це безкоштовно, а його компоненти – це безкоштовне програмне забезпечення, більшість з яких ліцензується згідно з GNU GPL. Коли компанія Nessus стала фірмовим продуктом, її відключили від відомого (і дорогого) сканера на вразливість Nessus. OpenVAS також є частиною рішення для управління вразливістю мережі Greenbone Network.

OpenVAS використовує автоматично оновлений канал спільноти Тести вразливості мережі (NVT), понад 50 000 і зростаючі. Товарний продукт Greenbone пропонує альтернативний комерційний канал тестів на вразливість, який регулярно оновлюється та має гарантії обслуговування, а також підтримку.

OpenVAS доступний у вигляді пакунків у декількох дистрибутивах Linux, у формі вихідного коду та у вигляді віртуального пристрою, який можна завантажувати у віртуальний комп’ютер у Windows. Він також є частиною Kali Linux.

OpenVAS має веб-інтерфейс, асистент безпеки Greenbone, графічний інтерфейс на основі Qt, робочий стіл Greenbone і CLI.

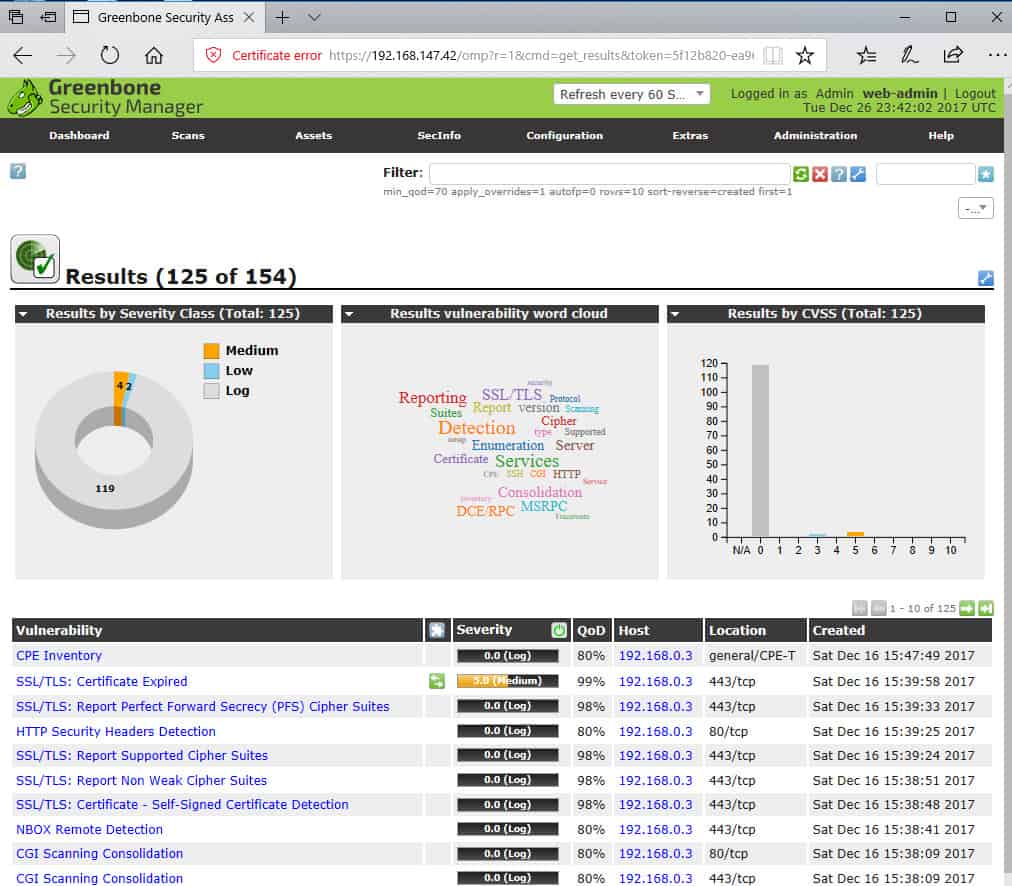

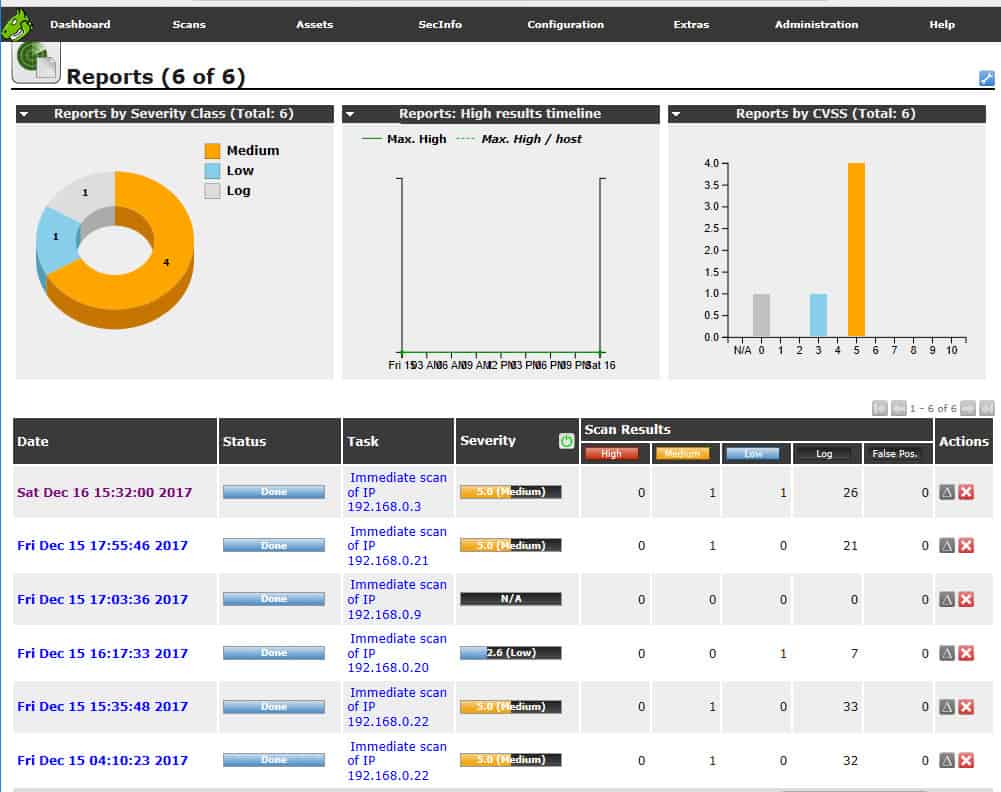

Після входу в веб-інтерфейс GUI ви можете запустити перше сканування через пункт меню Сканування: Сканування > Завдання. то на Завдання використовуйте сторінку Майстер завдань кнопка біля лівого верхнього кута.

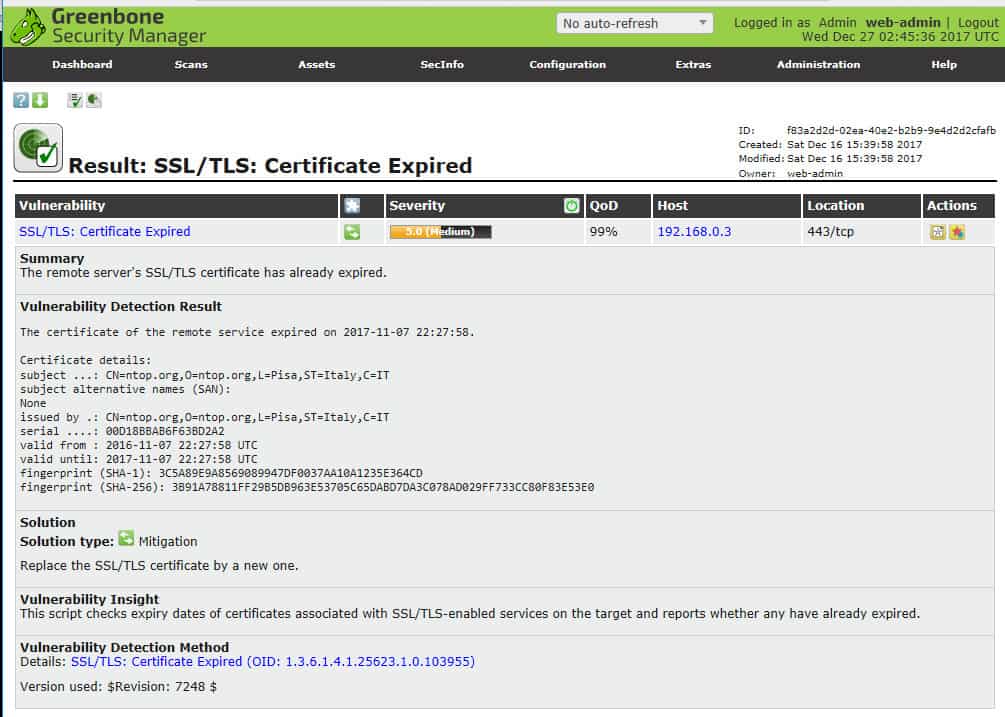

Коли ви запустите завдання сканування, Сканування > Результати на сторінці перераховані виявлені вразливості.

Ви можете зрозуміти певну вразливість для отримання пояснень та виправлення.

Звіти можна експортувати в різних форматах, а дельта-звіти можна створювати для перегляду тенденцій.

Альтернативи OpenVAS

Встановлення та використання OpenVAS має значну криву навчання. Незважаючи на те, що OpenVAS – це не просто сканер уразливості, а повноцінна безкоштовна платформа управління відкритим кодом. Крута крива навчання – одна з головних причин багато адміністраторів мережі шукають альтернативи OpenVAS, особливо тих, хто віддає перевагу менш практичному підходу, але все ж вимагає надійності грамотного інструменту. Ось чому OpenVAS займає третє місце у нашому списку після пропозицій SolarWinds та Paessler.

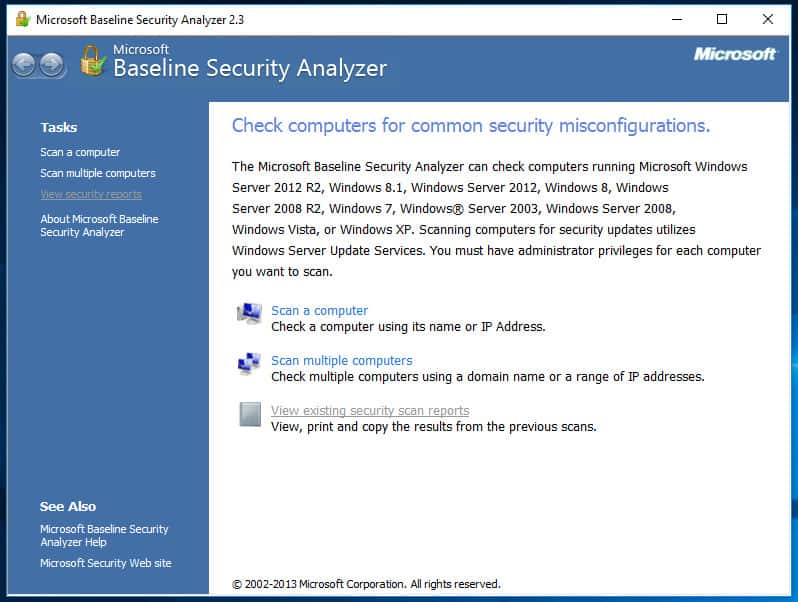

5. Аналізатор безпеки базової лінії Microsoft

Аналізатор безпеки базової лінії Microsoft (MBSA) – це старий штапельний елемент, сканер на вразливість хоста, обмежений домену вразливостей продуктів Microsoft. У зуба він довгий, але все ще корисний для малого бізнесу, головним чином під керуванням Windows.

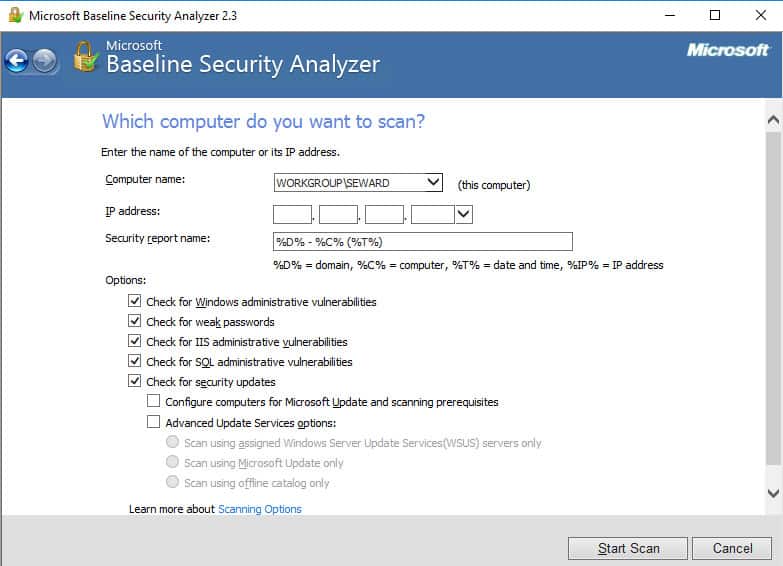

MBSA – це простий інструмент, який сканує лише машини Windows на конкретні проблеми, що стосуються Microsoft, та основні вразливості та неправильні конфігурації. MBSA може сканувати локальний хост, домен або діапазон IP-адрес.

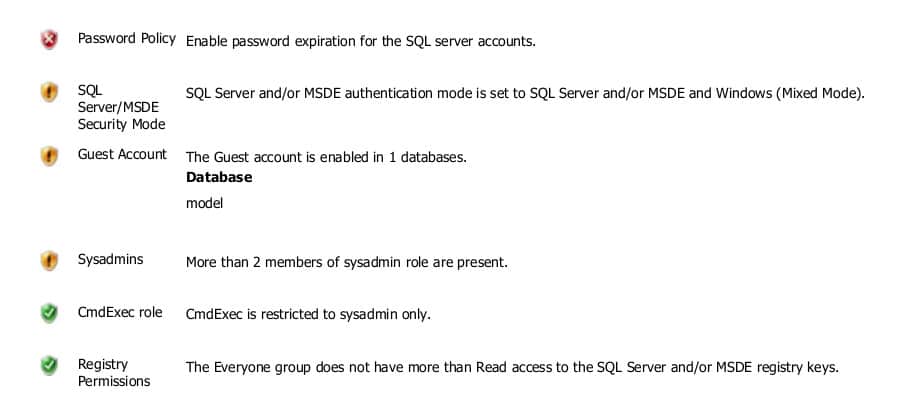

MBSA сканує відсутні пакети послуг або оновлення безпеки. Він також сканує адміністративні проблеми в Windows, брандмауері Windows, IIS, SQL Server та Office.

MBSA створює звіт для кожного відсканованого хоста, з питаннями, позначеними пріоритетом.

MBSA ще не оновлено для Windows 10, але версія 2.3 значною мірою працює. Для очищення помилкових позитивних даних та виправлення перевірок, які неможливо виконати, потрібно виконати певні налаштування. Наприклад, він подасть хибнопозитивну скаргу на те, що оновлення Windows не ввімкнено.

MBSA не займається вразливими місцями, що не є Microsoft, або складними вразливими місцями, але він простий у використанні і все ще зручний для невеликих магазинів, орієнтованих на Microsoft.

6. Retina Network Scanner Community Edition

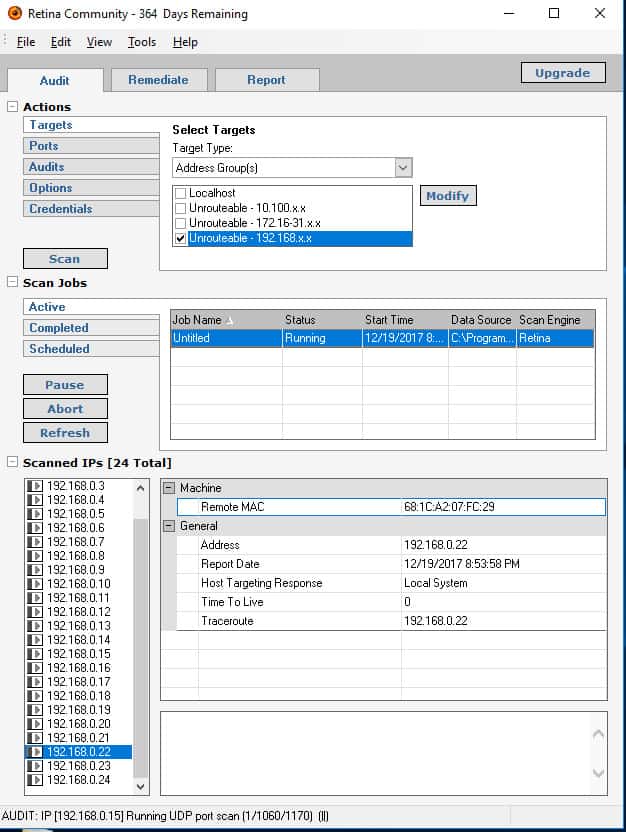

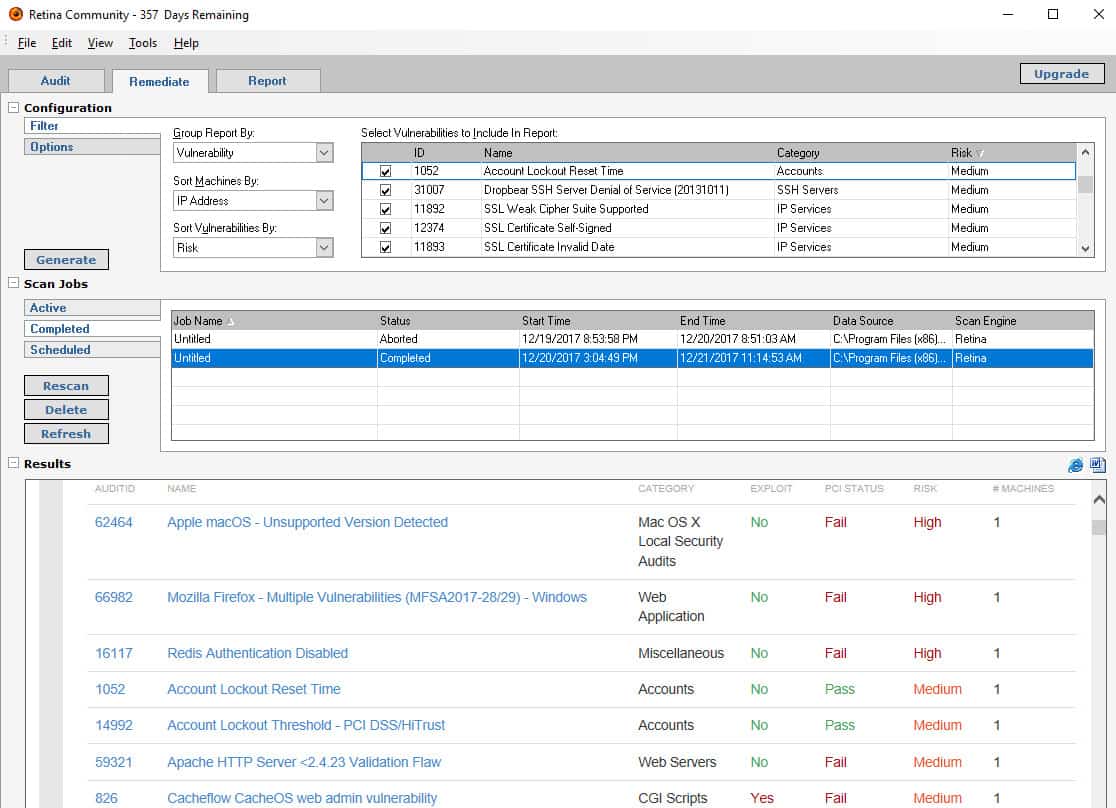

Видання Retina Network Scanner Community Community Edition (RNSS) є всеосяжним сканером уразливості, і його можна поєднати з ціною системи управління вразливістю протягом усього життя. RNSS безкоштовний для сканування до 256 IP-адрес. Він був розроблений eEye, який зараз є частиною BeyondTrust.

Обширна база даних про вразливість сканера Retina автоматично оновлюється та визначає вразливості мережі, проблеми з конфігурацією та відсутні патчі, що охоплюють цілий спектр операційних систем, пристроїв, віртуальних середовищ та додатків..

Установка проста, а інтерфейс користувача інтуїтивно зрозумілий.

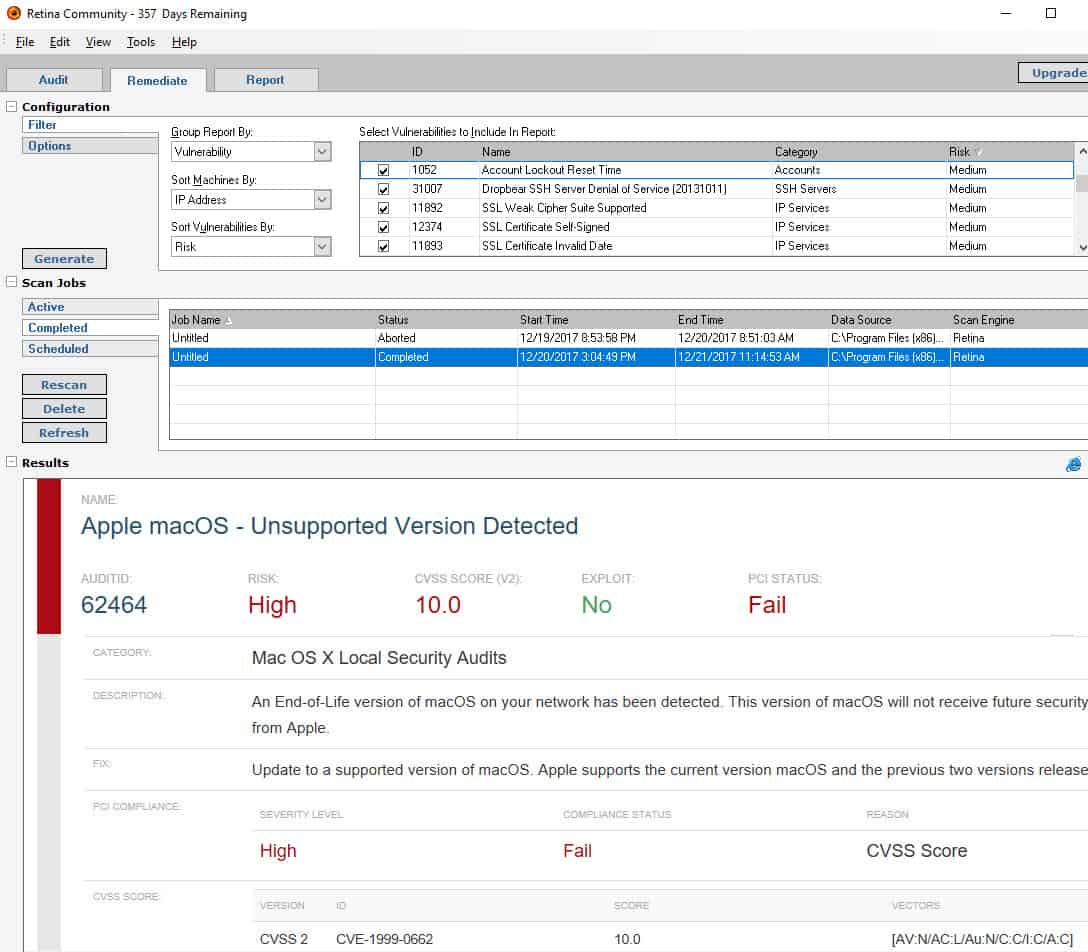

Після запуску сканування через Аудит Ви можете перевірити вразливості на Лікування вкладка.

Уразливості можна сортувати та фільтрувати, а також можна розширити до окремих вразливих місць.

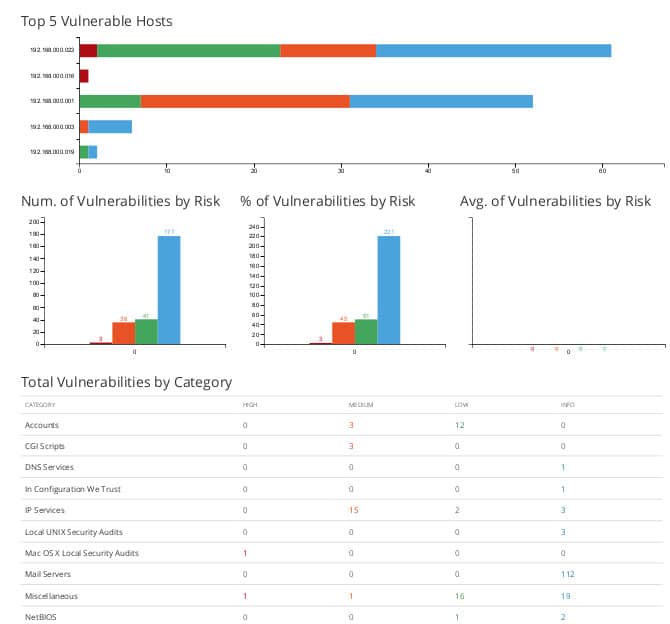

Ви можете створювати різні типи звітів, щоб отримати доступ до результатів сканування поза інструментом.

Сканер безпеки мережі Retina – це механізм сканування для управління вразливістю Retina CS Enterprise, повне рішення щодо вразливості та виправлення, яке може виконувати заплановані сканування, сповіщення, відстеження історичних тенденцій, відповідність конфігурації, управління патчем та звітність про відповідність..

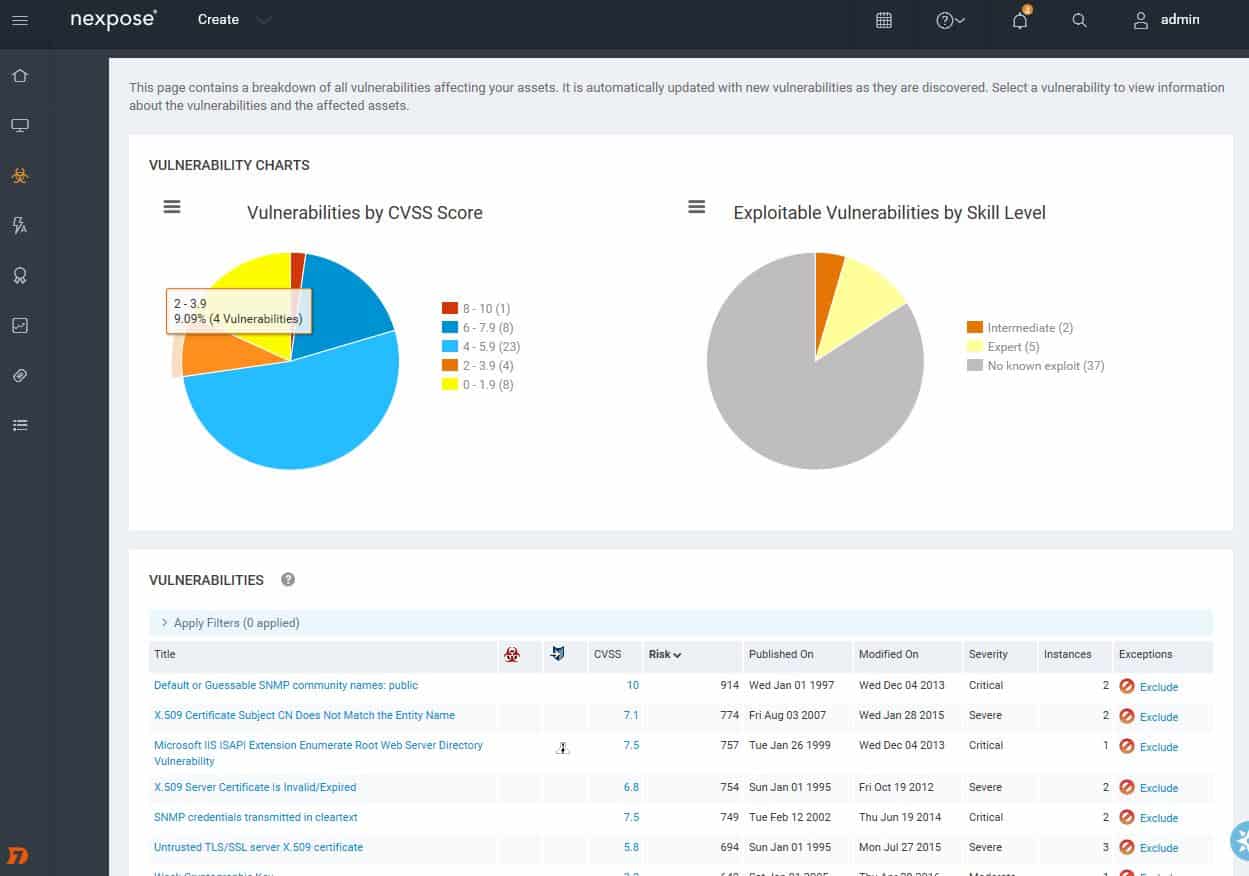

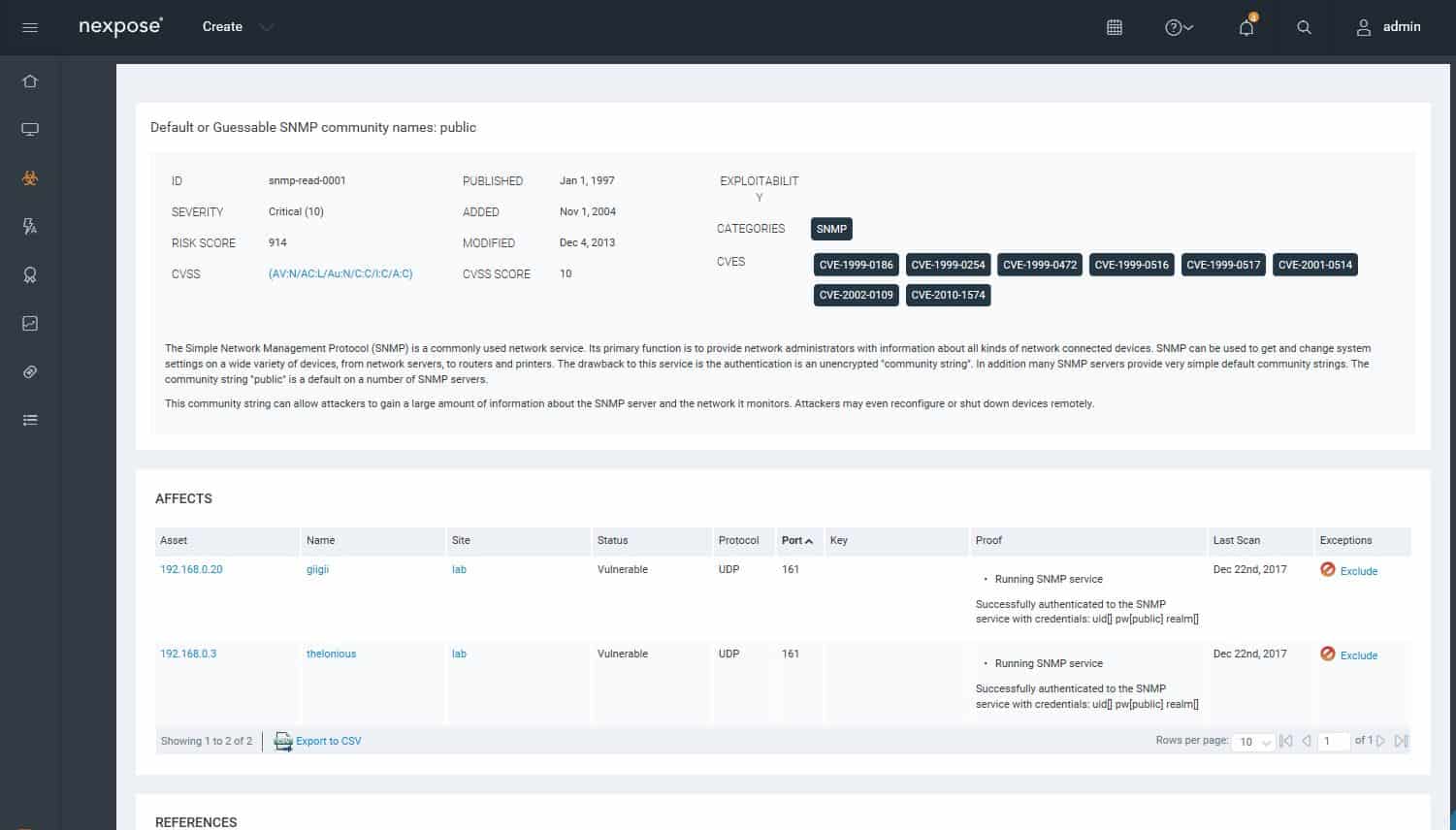

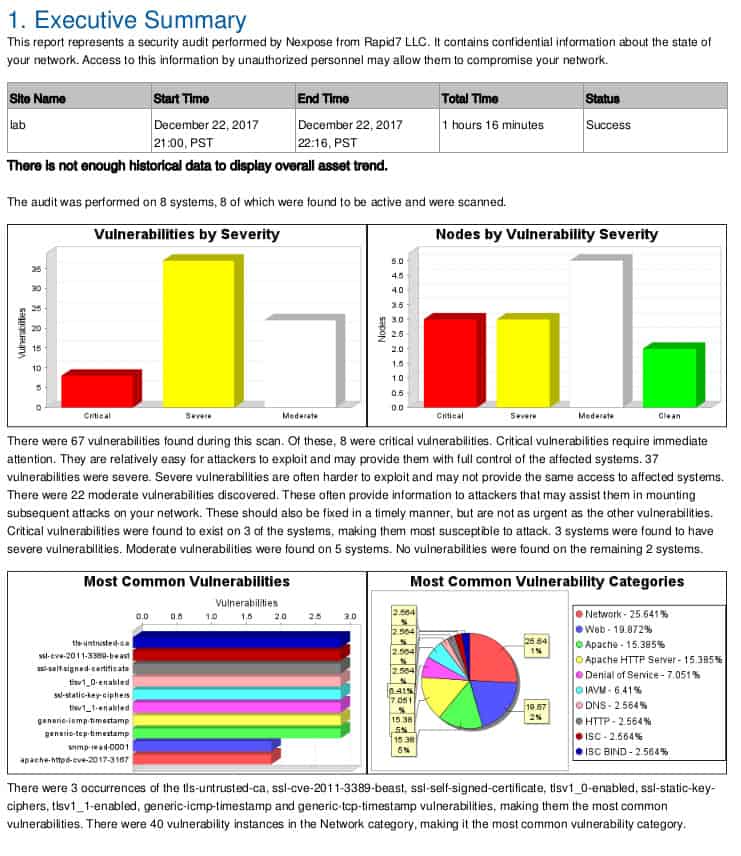

7. Nexpose Community Edition

Nexpose Community Edition – це всебічний сканер на вразливість від Rapid7, власників рамок експлуатації Metasploit. Безкоштовна версія Nexpose обмежена 32 IP-адресами одночасно, і ви повинні повторно подати заявку через рік.

Nexpose працює в пристроях Windows, Linux та VM. Він сканує мережі, ОС, веб-додатки, бази даних та віртуальне середовище. Nexpose можна з’єднати з системою управління вразливістю InsightVM Rapid7 для комплексного рішення життєвого циклу управління вразливістю.

Community Edition поставляється з пробною версією веб-консолі Rapid7. Інтернет-допомога, що стоїть за списком “?” піктограмою, є вашим найкориснішим активом під час роботи.

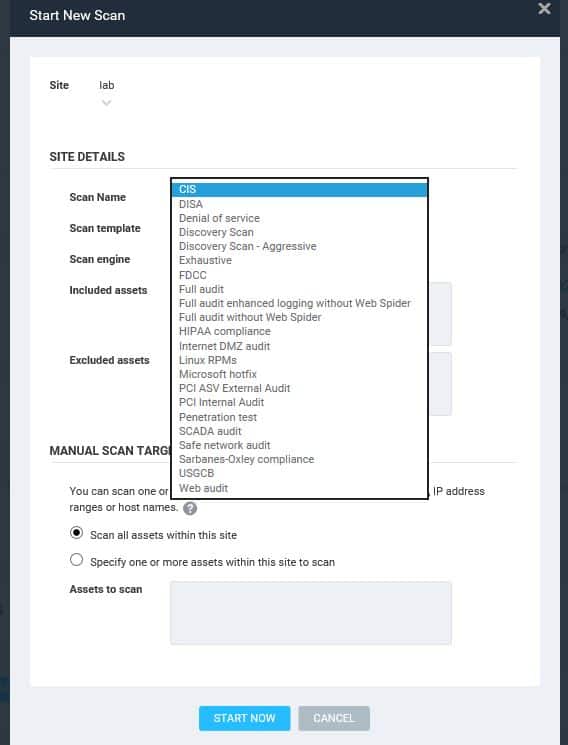

У веб-графічному інтерфейсі ви визначаєте один або декілька “сайтів” – мереж, що цікавлять, наприклад, надаючи діапазон адрес CIDR. Потім ви можете вибрати один із декількох заздалегідь заданих шаблонів сканування.

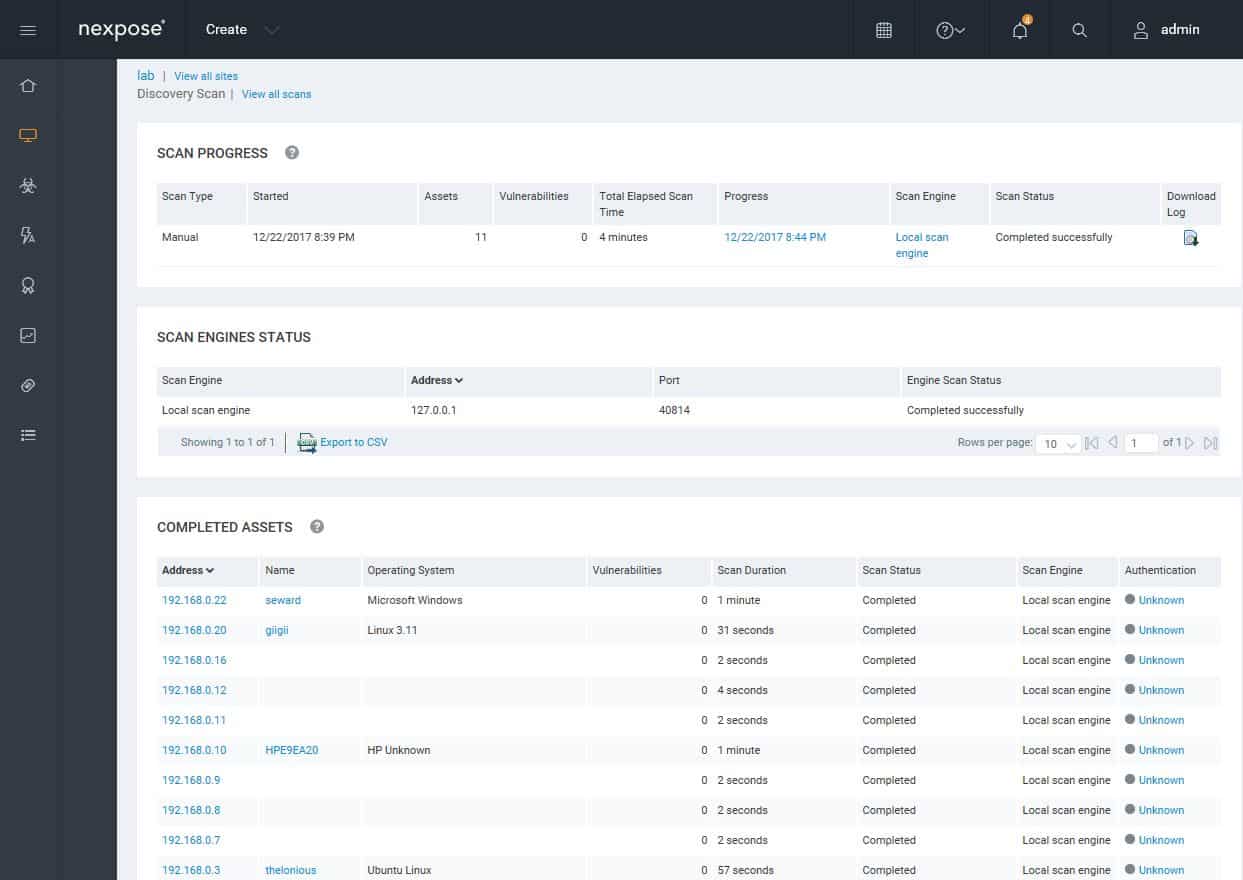

А Сканування відкриття ідентифікує всі пристрої та хости у вказаному діапазоні адрес.

Після цього запустіть a Повний аудит розширеного ведення журналу без веб-павука дає хороший початковий погляд на вразливості вашого сайту.

Ви можете ознайомитись з інформацією про вразливості.

Ви можете переглянути стан уразливості певного хоста чи пристрою. Кожна вразливість включає вказівки щодо виправлення.

Веб-консоль містить кілька попередньо визначених звітів.

Ви також можете встановити заплановані сканування, включити правила дотримання правил та відстежити історію впливу сайту на вразливі місця.

8. Оновлення програмного забезпечення Kaspersky

Один великий недолік безпеки у вашій мережі – це фактично стан підключених до неї комп’ютерів. Будинки програмного забезпечення постійно шукають недоліки в безпеці своїх продуктів і виробляють оновлення для встановлення існуючих клієнтів, щоб закрити будь-які лазівки безпеки.

Ці слабкі місця не є наслідком недбалості, коли програмне забезпечення було написане спочатку. Вони виникають через те, що хакери постійно шукають нові способи використання функцій програмного забезпечення для порушення безпеки.

Відстеження існування нових оновлень може зайняти багато часу, тому програма, яка сканує ваш комп’ютер і зберігає список доступних оновлень, заощадить вам багато часу.

“Лабораторії Касперського” є провідним виробником антивірусів, і він зробив безкоштовним оновленням програмного забезпечення доступним для користувачів Windows. Інструмент не просто відстежує продукти Kaspersky, але посилається на велику бібліотеку сповіщень про оновлення, які зберігає Касперський.

Після завантаження безкоштовного інструменту з сайту Касперського утиліта встановить себе. Процес установки також створює значок ярлика на робочому столі.

Коли ви відкриєте інструмент, все, що вам потрібно зробити, це натиснути кнопку на екрані привітання.

Перед скануванням комп’ютера інструмент перевіряється на сервері Kaspersky, щоб отримати останній список доступних оновлень. Після закінчення сканування, якщо все в порядку, ви отримаєте повідомлення про відсутність оновлень. Якщо ви знайдете застаріле програмне забезпечення, програма оновлення програмного забезпечення перелічить їх на екран результатів, подібний до наведеного нижче.

Ви можете вибрати, яке програмне забезпечення ви хочете оновити, або ви можете оновити всі перелічені програми. Що б ви не вибрали, інструмент оновить програмне забезпечення без подальшого втручання з боку вас.

Ще 4 сканери вразливості мережі

Якщо шість найкращих мережевих сканерів у нашому списку не повністю відповідають вашим потребам, ви можете розглянути одну з таких альтернатив, які “кидають” лідери..

Tripwire Enterprise

Пакет Tripwire Enterprise перевірок вразливості безпеки не є безкоштовним, але ви можете спробувати демонстрацію. Однак ви можете отримати це на безкоштовній пробній версії. Ця послуга не лише сканує вашу мережу на наявність аномалій на вимогу, але працює в режимі реального часу, попереджаючи про будь-які зміни конфігурації чи даних у вашій мережі та застосовуючи контроль змін.

Qualys FreeScan

Qualys FreeScan – це онлайн-сервіс, який вивчає сервер або мережу на предмет виявлення недоліків у безпеці. Він визначить ваше серверне програмне забезпечення та перевірить, чи вони відповідають останнім виправленням. При скануванні також буде шукати інфекцію чи діяльність зловмисника. Ця послуга не є безкоштовною назавжди, після 10 сканувань вам доведеться заплатити.

ImmuniWeb

High-Tech Bridge пропонує ряд послуг сканування вразливості мережі під брендом ImmuniWeb. Це дуже складна система на основі AI, яка може бути використана як разова послуга або укладена угода про домовленості за угодою SLA для постійного моніторингу, консультацій та консультацій. Це рішення дуже дороге, але ви можете попросити безкоштовну пробну версію.

Netsparker

Netsparker доступний як локальний додаток, так і як хмарний сервіс. Це дуже дорогий варіант, який є основною причиною того, що він не відображається в головному списку цього посібника. Сканер уразливості орієнтований на веб-сервери та автентифікує діяльність усіх програм, які працюють для підтримки веб-підприємства.

Висновок

Сканування вразливості – а насправді управління вразливістю – один із аспектів захисту вашої мережі. Сканери можуть виявляти лише вразливості, у яких уже впроваджені тести. Вам також потрібно виробити відчуття нормальної поведінки вашої мережі за допомогою інструментів контролю та пропускної здатності пропускної здатності, зокрема інструментів, які дозволяють задавати автоматизовані сповіщення. Коли ви відчуваєте аномалію та потребуєте дослідження, мережеві аналізатори та сніфери пакетів є ключовими інструментами. І для адміністратора мережі існує безліч інших засобів захисту.

Сканування вразливості – важливий інструмент, який допоможе захистити вашу мережу. Існує кілька безкоштовних варіантів спробувати; правильна для вашої організації базується на ваших потребах, фінансуванні та досвіді – чи готовності вчитися.