Explicando a vulnerabilidade de vazamento de IP do WebRTC que afeta alguns navegadores da web

ATUALIZAR: 6 de dezembro de 2023

O ExpressVPN possui uma excelente e nova página de teste de vazamento do WebRTC para ajudá-lo a verificar e aprender sobre vazamentos do WebRTC.

Para usuários do Chrome: Boas notícias! O webrtc.org acaba de lançar sua correção oficial para evitar vazamentos no Google Chrome. Você pode obtê-lo na Chrome Web Store aqui e verifique se está funcionando aqui.

Usuários do Firefox: Se você estiver no Firefox, poderá usar esta correção:

- Digite about: config na barra de endereços do Firefox.

- Clique em “Tome cuidado, prometo!” (Ou alguma mensagem de segurança semelhante a essa) [a mensagem depende da versão do Firefox que você possui]

- Uma lista será aberta com uma barra de pesquisa acima. Nessa barra de pesquisa, digite: media.peerconnection.enabled e pressione Enter.

- Quando o resultado aparecer, clique duas vezes nele para transformar seu valor em falso.

- Feche a guia para concluir o procedimento.

Há um problema de segurança relatado na semana passada que afeta alguns navegadores da Web, principalmente o Chrome e o Firefox no Windows, embora os usuários do OSX também sejam afetados. O risco é que um site mal-intencionado possa obter o verdadeiro endereço IP de um visitante, mesmo que o usuário esteja conectado a uma VPN. Por exemplo:

- Um usuário visita o site malicioso, que aciona o navegador para executar algum Javascript.

- O Javascript usa um recurso vulnerável no navegador chamado WebRTC para descobrir o verdadeiro endereço IP do computador e depois o revela ao operador do site mal-intencionado..

Siga as etapas abaixo para verificar se você foi afetado e atenuar o problema, se necessário:

- Conectar-se a uma VPN.

- Abra o nosso teste WebRTC. <- este teste é relevante apenas se você o usar enquanto estiver conectado a uma VPN.

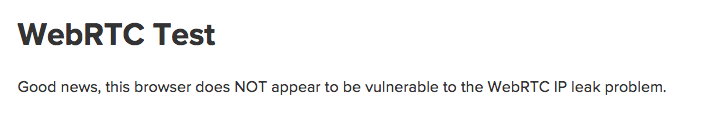

- Se o seu navegador for seguro, você verá algo assim:

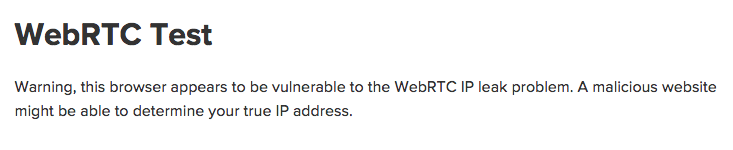

- Se o seu navegador for afetado por esse problema, você verá esta mensagem:

Para corrigir, tente as seguintes etapas:- Chrome: instale a extensão WebRTC Block.

- Firefox: Tipo about: config na barra de endereço, procure media.peerconnection.enabled, e alterne sua configuração para falso.

- Feche o navegador e abra nosso teste WebRTC novamente para confirmar que o site não pode mais determinar seu verdadeiro endereço IP.

Estamos aguardando para ver o que as equipes do Chrome e Firefox farão sobre isso. Felizmente, eles desabilitam o recurso WebRTC por padrão e permitem que os usuários escolham se desejam habilitá-lo..