Paano gamitin ang Wireshark [Tutorial]

Ano ang ginagawa ni Wireshark?

Sa nakalipas na ilang mga taon, Wireshark ay bumuo ng isang reputasyon bilang isa sa mga pinaka maaasahang network analyzers na magagamit sa merkado. Ang mga gumagamit sa buong mundo ay gumagamit ng open-source application na ito isang kumpletong tool sa pagsusuri sa network. Sa pamamagitan ng Wireshark, maaaring masolusyunan ng mga gumagamit ang mga problema sa network, suriin ang mga isyu sa seguridad, mga protocol ng debug at malaman ang mga proseso ng network.

Sa tutorial na ito, malalaman mo ang tungkol sa kung paano gumagana ang Wireshark. Dadalhin ka namin sa mga hakbang ng paghahanap ng programa ng Wireshark at mai-install ito sa iyong computer. Malalaman mo kung paano simulan ang isang capture ng packet at kung anong impormasyon ang maasahan mong makalabas dito. Ang Wireshark tutorial ay magpapakita rin sa iyo kung paano makakakuha ng pinakamahusay sa mga pag-andar ng pagmamanipula ng data sa loob ng interface. Malalaman mo rin kung paano ka makakakuha ng mas mahusay na mga pag-andar ng pagsusuri ng data kaysa sa mga katutubong sa Wireshark.

Paano Gumamit ng Wireshark

Tulad ng nabanggit sa itaas, ang Wireshark ay isang tool sa pagsusuri sa network. Sa core nito, ang Wireshark ay dinisenyo upang masira ang mga packet ng data na inilipat sa iba’t ibang mga network. Maaaring maghanap at mag-filter ang gumagamit para sa mga tukoy na packet ng data at pag-aralan kung paano sila ilipat sa kabuuan ng kanilang network. Ang mga packet na ito ay maaaring magamit para sa pagsusuri sa isang real-time o offline na batayan.

Maaaring gamitin ng gumagamit ang impormasyong ito upang makabuo ng mga istatistika at mga grap. Ang Wireshark ay orihinal na kilala bilang Ethereal ngunit mula nang itinatag ang sarili bilang isa sa mga pangunahing tool sa pagsusuri sa network sa merkado. Ito ang tool na go-to para sa mga gumagamit na nais upang tingnan ang data na nabuo ng iba’t ibang mga network at protocol.

Ang Wireshark ay angkop para sa mga baguhan at eksperto na mga gumagamit. Ang interface ng gumagamit ay hindi mapaniniwalaan o kapani-paniwala simpleng gamitin sa sandaling matutunan mo ang paunang mga hakbang upang makuha ang mga packet. Ang mas advanced na mga gumagamit ay maaaring gumamit ng mga tool sa decryption ng platform upang sirain din ang naka-encrypt na mga packet.

Mga Tampok ng Wireshark Core

Sa ibaba ay isang pagkasira ng mga pangunahing tampok ng Wireshark:

- Kumuha ng live na packet data

- Mag-import ng mga packet mula sa mga file ng teksto

- Tingnan ang impormasyon ng packet at impormasyon sa protocol

- I-save ang nakuhang data ng packet

- Ipakita ang mga packet

- Filter packet

- Maghanap ng mga packet

- Kulayan ang mga packet

- Bumuo ng Statistics

Karamihan sa mga gumagamit ay gumagamit ng Wireshark upang makita ang mga problema sa network at subukan ang kanilang software. Bilang isang bukas na mapagkukunan na proyekto, ang Wireshark ay pinananatili ng isang natatanging koponan na pinapanatili ang mga pamantayan ng serbisyo. Sa gabay na ito, binabali namin kung paano gamitin ang Wireshark. Ang karagdagang impormasyon ay matatagpuan sa opisyal na gabay sa gumagamit ng Wireshark.

Paano Mag-download at I-install ang Wireshark

Bago gamitin ang Wireshark, ang unang bagay na kailangan mong gawin ay i-download at mai-install. Maaari mong i-download ang Wireshark nang libre sa website ng kumpanya. Upang magkaroon ng pinakamadulas na karanasan sa pagpapatakbo, ipinapayo na i-download mo ang pinakabagong bersyon na magagamit sa iyong platform mula sa seksyong “matatag na paglabas”.

Mag-install sa Windows

Kapag na-download mo ang programa maaari mong simulan ang proseso ng pag-setup. Sa panahon ng pag-install, maaari kang sinenyasan upang mai-install ang WinPcap. Mahalagang i-install ang WinPcap dahil kung wala ito ay hindi mo mahuli ang live na trapiko sa network. Nang walang WinPcap magagawa mong buksan ang nai-save na mga file ng pagkuha. Upang mai-install, suriin lamang ang I-install ang WinPcap kahon.

Mag-install sa Mac

Upang mai-install ang Wireshark sa Mac kailangan mo munang mag-download ng isang installer. Upang gawin ito, mag-download ng isang installer tulad ng exquartz. Kapag nagawa mo na ito, buksan ang Terminal at ipasok ang sumusunod na utos:

<% /Applikasyon/Wireshark.app/Contents/Mac0S/Wireshark>

Pagkatapos maghintay para sa Wireshark na magsimula.

Mag-install sa Unix

Upang patakbuhin ang Wireshark sa Unix, kailangan mo ng ilang iba pang mga tool na naka-install sa iyong system. Ito ang:

- GTK+, Ang GIMP Tool Kit at Glib, kapwa mula sa parehong pinagmulan.

- Kakailanganin mo rin Glib. Maaari kang maging pamilyar sa parehong mga tool sa https://www.gtk.org/

- libpcap, na nakukuha mo mula sa http://www.tcpdump.org/.

Sumunod mula sa pag-install ng software sa itaas na sumusuporta, at pag-download ng software para sa Wireshark, kailangan mong kunin ito mula sa file ng tar.

gzip -d wireshark-1.2-tar.gz

tar xvf wireshark-1.2-tar

Palitan sa direktoryo ng Wireshark at pagkatapos ay mag-isyu ng mga sumusunod na utos:

./ i-configure

gumawa

gumawa ng pag-install

Maaari mo na ngayong patakbuhin ang programa ng Wireshark sa iyong Unix computer.

Paano Makuha ang Data Packet

Ang isa sa mga pangunahing pag-andar ng Wireshark bilang isang tool sa pagsusuri sa network ay upang makuha ang mga packet ng data. Ang pag-aaral kung paano mag-set up ng Wireshark upang makuha ang mga packet ay mahalaga sa pagsasagawa ng detalyadong pagsusuri sa network. Gayunpaman, mahalagang tandaan na maaaring mahirap makuha ang mga packet kung bago ka sa Wireshark. Bago ka magsimulang makunan ang mga packet, mayroong tatlong mga bagay na kailangan mong gawin:

- Siguraduhing mayroon kang mga pribilehiyong administratibo upang magsimula ng isang live na capture sa iyong aparato

- Piliin ang tamang interface ng network upang makuha ang data ng packet

- Kumuha data ng packet mula sa tamang lokasyon sa iyong network

Kapag nagawa mo na ang tatlong bagay na ito, handa ka nang simulan ang proseso ng pagkuha. Kapag gumamit ka ng Wireshark upang makunan ang mga packet, ipinapakita ang mga ito sa isang nababasa na format ng tao upang mabisa ang mga ito sa gumagamit. Maaari mo rin masira ang mga packet na may mga filter at color-coding kung nais mong makita ang mas tiyak na impormasyon.

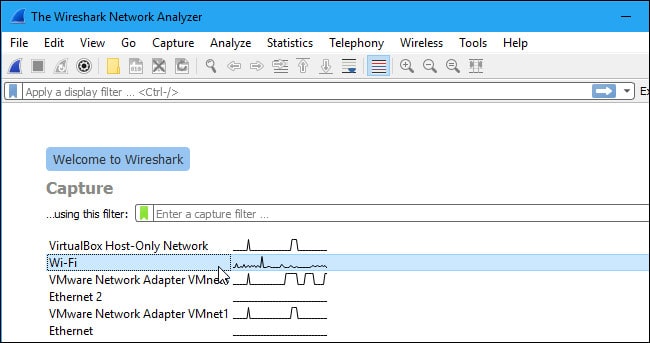

Kapag una mong binuksan ang Wireshark, matutugunan ka ng sumusunod na screen ng paglulunsad:

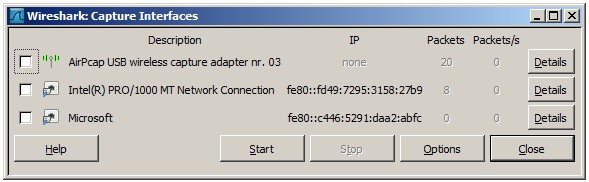

Ang unang bagay na kailangan mong gawin ay tingnan ang magagamit na mga interface upang makunan. Upang gawin ito, piliin ang Kumuha > Mga Pagpipilian. Ang box ng “Capture Interfaces” ay magbubukas pagkatapos na makikita sa ibaba:

Suriin ang kahon ng interface na nais mong makuha at pindutin ang Magsimula pindutan upang magsimula. Maaari kang pumili ng maraming mga interface kung nais mong makuha ang data mula sa maraming mga mapagkukunan nang sabay-sabay.

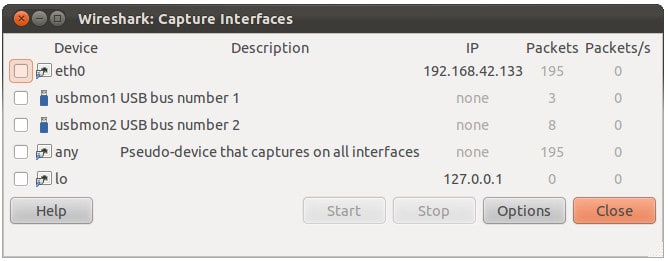

Sa Unix o Linux, ang kahon ng diyalogo ay ipinapakita sa katulad na istilo na tulad nito:

Maaari mo ring simulan ang Wireshark sa pamamagitan ng paggamit ng sumusunod na linya ng utos:

<¢ wireshark -i eth0 -k>

Maaari mo ring gamitin ang pindutan ng pating na pako sa toolbar bilang isang shortcut upang masimulan ang pagkuha ng packet. Kapag na-click mo ang pindutan na ito, sisimulan ng Wireshark ang live na proseso ng pagkuha.

Kung nais mong ihinto ang pagkuha, i-click ang pula huminto pindutan sa tabi ng shark fin.

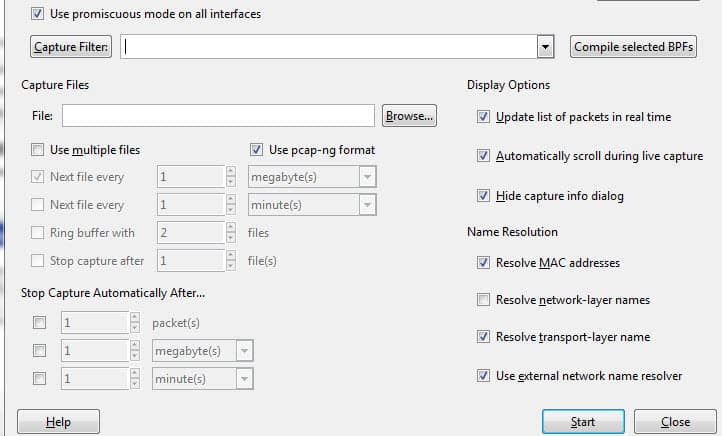

Mapangahas na Mode

Kung nais mong bumuo ng isang overhead view ng iyong paglilipat sa packet ng network, kailangan mong buhayin ang ‘promiscuous mode’. Ang promiscuous mode ay isang mode ng interface kung saan detalyado ang Wireshark bawat packet na nakikita nito. Kapag na-deactivate ang mode na ito, nawalan ka ng transparency sa iyong network at bubuo lamang ng isang limitadong snapshot ng iyong network (ito ay ginagawang mas mahirap na magsagawa ng anumang pagsusuri).

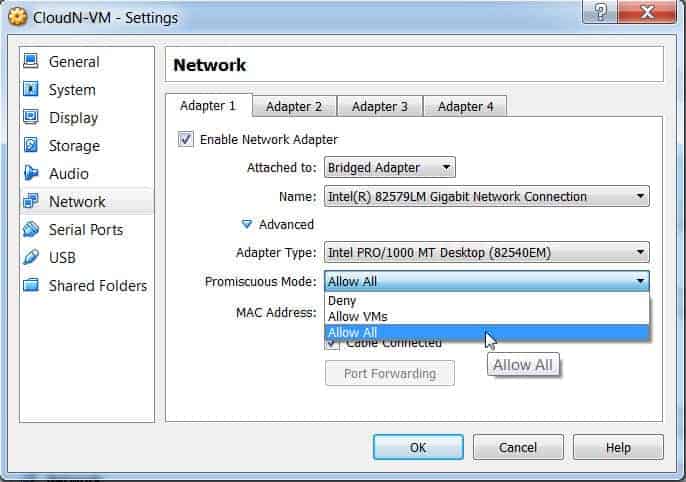

Upang isaaktibo ang promiscuous mode, mag-click sa Mga Pagpipilian sa Pagkuha dialog box at i-click promiscuous mode. Sa teorya, dapat itong ipakita sa iyo ang lahat ng trapiko na aktibo sa iyong network. Ang kahon ng mode ng promiscuous ay ipinapakita sa ibaba:

Gayunpaman, madalas hindi ito ang kaso. Maraming mga interface ng network ang lumalaban sa promiscuous mode, kaya kailangan mong suriin ang Wireshark website para sa impormasyon sa iyong partikular na hardware.

Sa Windows, kapaki-pakinabang na buksan Tagapamahala ng aparato at suriin kung mayroon kang naka-configure ang iyong mga setting upang tanggihan ang promiscuous mode. Halimbawa:

(Mag-click lamang sa network at pagkatapos ay siguraduhin na nakatakda ang iyong promiscuous mode setting Payagan ang Lahat).

Kung naitakda mo ang iyong mga setting na “tanggihan” ang hindi kaakit-akit na mode, saka mo malilimitahan ang bilang ng mga pakete na Wireshark. Kaya kahit na pinagana mo ang promiscuous mode sa Wireshark suriin ang iyong Device Manager upang matiyak na ang iyong interface ay hindi humaharang sa anumang data mula sa pagdaan. Ang paglaan ng oras upang suriin ang iyong imprastraktura ng network ay titiyakin na natatanggap ng Wireshark ang lahat ng kinakailangang mga packet ng data.

Paano Suriin ang Nakuha na Mga Pakete

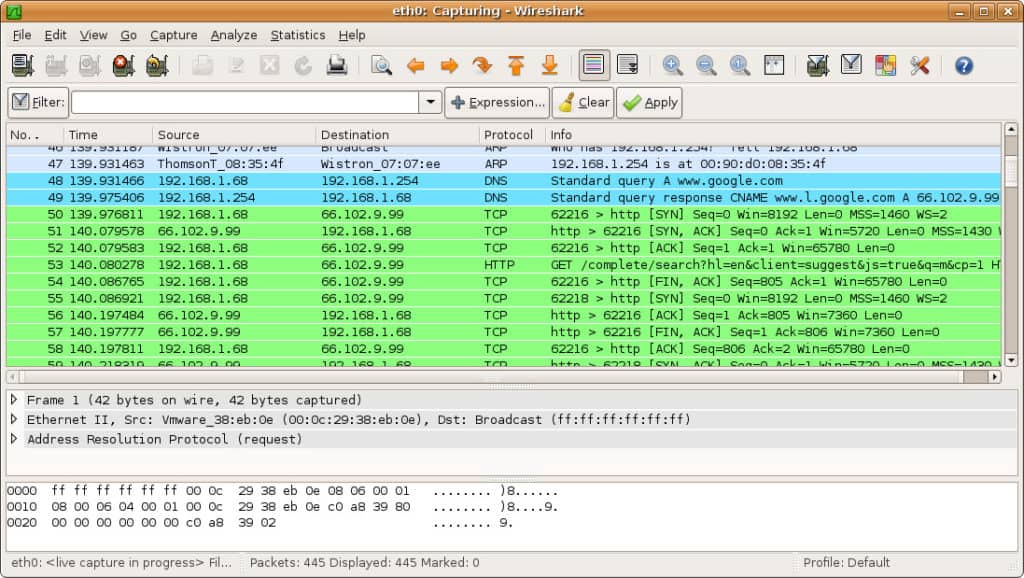

Kapag nakuha mo ang iyong data sa network, gusto mong tingnan ang iyong mga nakuhang packet. Sa screenshot sa ibaba makikita mo ang tatlong mga panel, ang listahan ng packet pane, ang pack ng bait pane, at ang mga detalye ng packet pane.

Kung nais mo ng karagdagang impormasyon, maaari kang mag-click sa alinman sa mga patlang sa bawat packet upang makita ang higit pa. Kapag nag-click ka sa isang packet, nagpakita ka ng isang pagkasira ng mga panloob na mga byte sa seksyong view ng byte.

Listahan ng Pakete

Ang pane ng listahan ng packet ay ipinapakita sa tuktok ng screenshot. Ang bawat piraso ay nasira sa isang numero na may oras, mapagkukunan, patutunguhan, protocol at impormasyon ng suporta.

Mga Detalye ng Packet

Ang mga detalye ng packet ay matatagpuan sa gitna, na nagpapakita ng mga protocol ng napiling packet. Maaari mong palawakin ang bawat seksyon sa pamamagitan ng pag-click sa arrow sa tabi ng iyong hilera na pinili. Maaari ka ring mag-apply ng karagdagang mga filter sa pamamagitan ng pag-click sa napiling item.

Mga pack ng packet

Ang pane ng pack ng bait ay ipinapakita sa ibaba ng pahina. Ipinapakita ng pane na ito ang panloob na data ng iyong napiling packet. Kung i-highlight mo ang bahagi ng data sa seksyon na ito, ang kaukulang impormasyon ay naka-highlight din sa panel ng mga detalye ng packet. Bilang default, ang lahat ng data ay ipinapakita sa hexadecimal format. Kung nais mong baguhin ito sa format na bit, i-right-click ang pane at piliin ang pagpipiliang ito mula sa menu ng konteksto.

Paano gamitin ang Wireshark upang Pag-aralan ang Pagganap ng Network

Kung nais mong gumamit ng Wireshark upang suriin ang iyong network at pag-aralan ang lahat ng mga aktibong trapiko, pagkatapos ay kailangan mong isara ang lahat ng mga aktibong aplikasyon sa iyong network. Bawasan nito ang trapiko sa isang minimum upang makita mo kung ano ang nangyayari sa iyong network nang mas malinaw. Gayunpaman, kahit na tinanggal mo ang lahat ng iyong mga aplikasyon, magkakaroon ka pa rin ng isang mass ng mga packet na ipinadala at natanggap.

Ang paggamit ng Wireshark upang i-filter ang mga packet na ito ay ang pinakamahusay na paraan upang kumuha ng stock ng data ng iyong network. Kapag aktibo ang iyong koneksyon, libu-libong mga packet ang lumilipat sa pamamagitan ng iyong network sa bawat segundo. Nangangahulugan ito na mahalaga na i-filter mo ang impormasyong hindi mo kailangan upang makakuha ng isang malinaw na larawan ng kung ano ang nangyayari.

Kumuha ng Mga Filter at Mga Filter ng Display

Mga Filter ng Pagkuha at Ipakita ang Mga Filter ay dalawang uri ng natatanging mga filter na maaaring magamit sa Wireshark. Ang pagkuha ng mga Filter ay ginagamit upang mabawasan ang laki ng papasok na packet capture, mahalagang i-filter ang iba pang mga packet habang live ang pagkuha ng packet. Bilang isang resulta, ang mga pagkuha ng mga filter ay nakatakda bago mo simulan ang live na proseso ng pagkuha.

Hindi mabago ang mga Capture Filter kapag nagsimula ang isang capture. Sa kabilang kamay, Ipakita ang Mga Filter maaaring magamit upang i-filter ang data na naitala na. Natutukoy ng mga Capture Filter kung anong data ang iyong nakukuha mula sa live na pagmamanman ng network, at idinidikta ng Mga Display Filter ang data na nakikita mo kapag tinitingnan ang mga dating nakuhang packet.

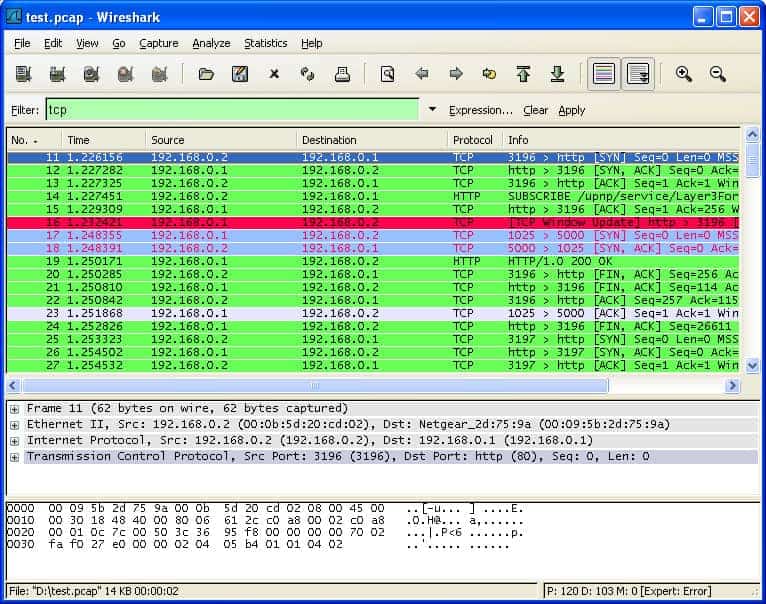

Kung nais mong simulan ang pag-filter ng iyong data, ang isa sa mga pinakamadaling paraan upang gawin ito ay ang paggamit ng filter box sa ibaba ng toolbar. Halimbawa, kung nag-type ka sa HTTP sa filter box, bibigyan ka ng isang listahan ng lahat ng mga nakuhang mga packet ng HTTP. Kapag sinimulan mong mag-type, makikipagkita ka sa isang patlang na autocomplete. Ang kahon ng filter ay ipinapakita sa ibaba:

Maaari kang gumamit ng daan-daang iba’t ibang mga filter upang masira ang iyong impormasyon sa packet, mula sa 104apci hanggang zvt. Ang isang malawak na listahan ay matatagpuan sa Wireshark website dito. Maaari ka ring pumili ng isang filter sa pamamagitan ng pag-click sa icon ng bookmark sa kaliwa ng patlang ng entry. Itataas nito ang isang menu ng mga sikat na filter.

Kung pinili mong magtakda ng isang capture filter, magkakabisa ang iyong mga pagbabago sa sandaling simulan mo ang pag-record ng live na trapiko. Upang maisaaktibo ang isang filter na display, mag-click lamang sa arrow sa kanan ng patlang ng pagpasok. Bilang kahalili, maaari kang mag-click Suriin > Ipakita ang Mga Filter at pumili ng isang filter mula sa listahan ng mga default.

Pagkatapos pumili ng isang filter, maaari mong tingnan ang pag-uusap sa TCP sa likod ng isang packet. Upang gawin ito, mag-click sa packet at i-click ang Sundan > Stream ng TCP. Ipapakita nito sa iyo ang palitan ng TCP sa pagitan ng kliyente at server.

Kung nais mo ng karagdagang impormasyon tungkol sa pag-filter ng Wireshark, ang gabay ng Wireshark upang ipakita ang mga filter ay isang mabuting punto ng sanggunian.

Paggamit ng Coding ng Kulay

Bilang karagdagan sa pag-filter kung aling mga packet ang ipinakita o naitala, ang pasilidad ng color-coding ng Wireshark ay ginagawang mas madali para sa gumagamit na makilala ang iba’t ibang mga uri ng packet ayon sa kanilang kulay. Halimbawa, ang trapiko ng TCP ay minarkahan ng light purple at ang trapiko ng UDP ay ipinapahiwatig ng light blue. Mahalagang tandaan na ang itim ay ginagamit upang i-highlight ang mga packet na may mga pagkakamali.

Sa default na mga setting ng Wireshark, mayroong halos 20 na kulay na maaari kang pumili. Maaari mong i-edit, huwag paganahin o tanggalin ang mga ito. Kung nais mong i-off ang colorization, mag-click sa Tingnan menu at i-click Kulayan ang Pakete ng Pakete patlang upang i-off ito. Kung nais mong tingnan ang karagdagang impormasyon tungkol sa color-coding sa Wireshark, mag-click Tingnan >Mga Batas sa Pangkulay.

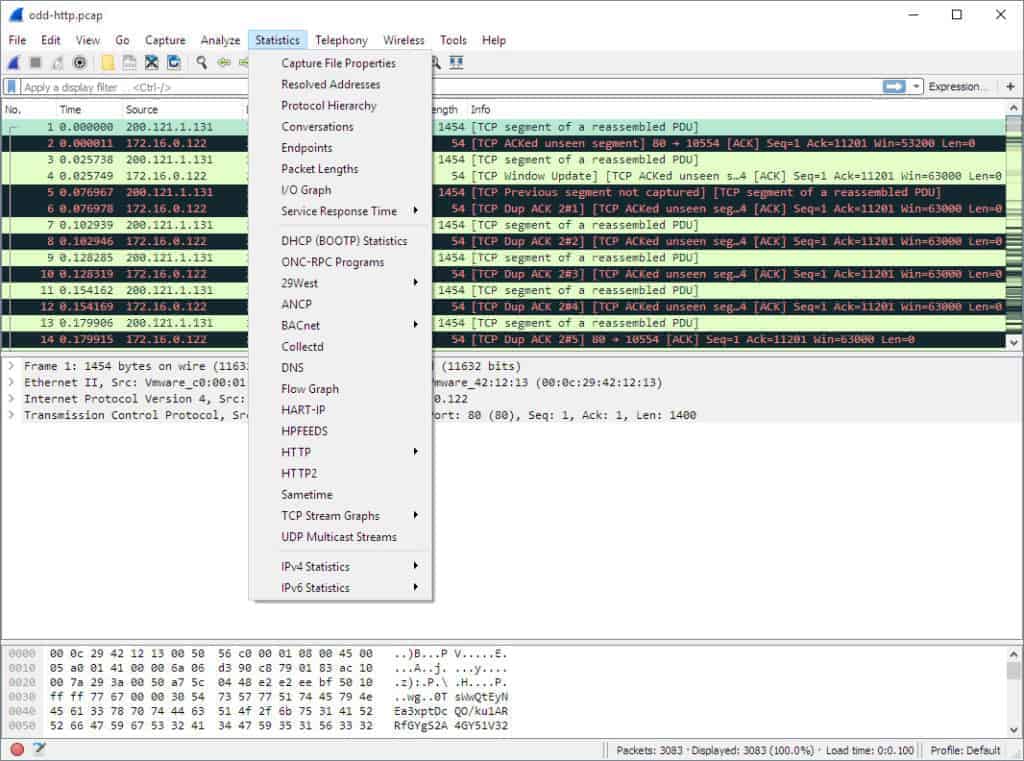

Pagtingin sa Mga Istatistika ng Network

Upang matingnan ang higit pang impormasyon sa iyong network, ang ang mga istatistika ng drop-down na menu ay hindi kapani-paniwalang kapaki-pakinabang. Ang menu ng istatistika ay maaaring matatagpuan sa tuktok ng screen at magbibigay sa iyo ng isang bilang ng mga sukatan mula sa laki at impormasyon sa oras sa mga naka-plot na tsart at grap. Maaari ka ring mag-aplay ng mga filter ng display sa mga istatistika na ito upang masikip ang mahalagang impormasyon.

Ang menu ng mga istatistika ng Wireshark ay ipinapakita sa ibaba:

Sa menu na ito ay iba’t ibang mga pagpipilian upang matulungan kang masira ang iyong impormasyon sa network.

Mga Seleksyon ng Menu ng Statistics

Narito ang ilan sa mga pangunahing seksyon:

- Protocol Hierarchy – Ang pagpipilian ng Protocol Hierarchy ay nagtaas ng window na may isang kumpletong talahanayan ng lahat ng mga nakunan na mga protocol. Ang mga aktibong filter ng display ay ipinapakita rin sa ibaba.

- Pag-uusap – Nagpapakita ng pag-uusap sa network sa pagitan ng dalawang mga endpoints (Halimbawa ng pagpapalitan ng trapiko mula sa isang IP address patungo sa isa pa).

- Mga pagtatapos – Nagpapakita ng isang listahan ng mga pagtatapos (isang punto ng network ay kung saan nagtatapos ang trapiko ng protocol ng isang tukoy na layer ng protocol).

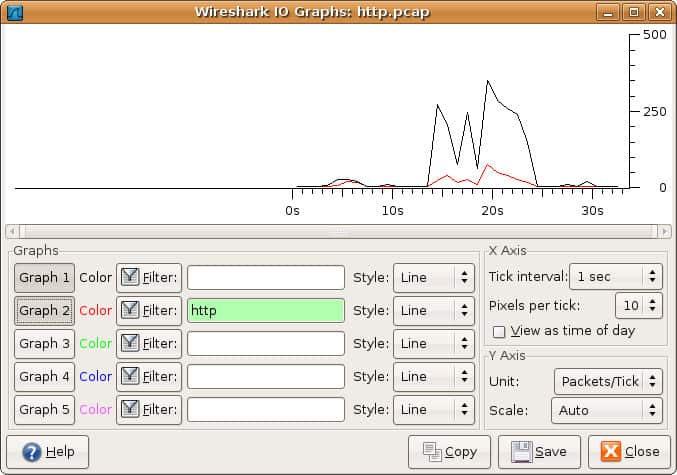

- IO Graphs – Ipinapakita ang mga tiyak na mga graph ng gumagamit, na nakikita ang bilang ng mga packet sa buong data exchange.

- RTP_statistics – Pinapayagan ang gumagamit na i-save ang nilalaman ng isang stream ng audio ng RTP nang direkta sa isang Au-file.

- Oras ng Pagtugon sa Serbisyo – Ipinapakita ang oras ng pagtugon sa pagitan ng isang kahilingan at tugon ng network.

- TcpPduTime – Ipinapakita ang oras na kinuha upang maglipat ng data mula sa isang Unit ng Protocol Data. Maaaring magamit upang makahanap ng mga muling pag-uli ng TCP.

- VoIP_Calls – Ipinapakita ang mga tawag sa VoIP na nakuha mula sa live na mga nakunan.

- Multicast Stream – Nakita ang maraming daluyan ng mga stream at sinusukat ang laki ng mga pagsabog at ang output buffers ng ilang mga bilis.

Visualizing Network Packet Sa IO Graphs

Kung nais mong lumikha ng isang visual na representasyon ng iyong mga packet ng data, pagkatapos ay kailangan mong buksan ang mga IO graph. Mag-click lamang sa mga istatistika menu at piliin Mga graph ng IO. Makakilala ka ng window window:

Kaya mo i-configure ang mga graph ng IO gamit ang iyong sariling mga setting ayon sa data na nais mong ipakita. Sa pamamagitan ng default lamang ang graph 1 ay pinagana, kaya kung nais mong buhayin ang 2-5 kailangan mong mag-click sa mga ito. Gayundin, kung nais mong mag-aplay ng isang filter na display para sa isang grap, i-click ang icon ng filter sa tabi ng grapikong nais mong makihalubilo. Pinapayagan ka ng haligi ng estilo na baguhin kung paano nakaayos ang iyong graph. Maaari kang pumili sa pagitan Linya, FBar, Dot, o Masigla.

Maaari ka ring makipag-ugnay sa X at Y axis sukatan sa iyong graph na rin. Sa X axis, ang mga seksyon ng agwat ng tik ay nagbibigay-daan sa iyo upang magdikta kung gaano katagal ang agwat, mula minuto hanggang segundo. Maaari mo ring suriin ang tingnan bilang oras ng araw checkbox upang mabago ang oras ng X-axis.

Sa ilalim ng seksyon ng Y-axis, maaari mong baguhin ang yunit ng pagsukat mula sa alinman sa mga sumusunod na pagpipilian: Pakete / Tiket, Byte / Tiket, Barko / Palit, o Advanced. Pinapayagan ka ng scale na piliin ang sukat ng pagsukat para sa Y-axis ng grap.

Sa sandaling pindutin mo i-save ang graph ay pagkatapos ay naka-imbak sa isang format ng file na iyong napili

Paano Gumamit ng Sample Capture

Kung nais mong magsanay gamit ang Wireshark ngunit ang iyong sariling network ay hindi magagamit sa anumang kadahilanan, ang paggamit ng ‘sample capture’ ay isang mahusay na alternatibo. Ang mga halimbawang pagkuha ay nagbibigay sa iyo ng data ng packet ng isa pang network. Maaari kang mag-download ng isang sample na capture sa pamamagitan ng pagpunta sa Wireshark wiki website.

Nagtatampok ang Wireshark wiki website ng iba’t ibang mga sample capture capture file na maaaring mai-download sa buong site. Kapag na-download mo ang isang sample capture ay maaari mo itong magamit sa pamamagitan ng pag-click sa File > Buksan at pagkatapos mag-click sa iyong file.

Ang pagkuha ng mga File ay maaari ding matagpuan mula sa mga sumusunod na mapagkukunan sa ibaba:

- ICIR

- OpenPacket

- PacketLife

Pagpapalawak ng mga kakayahan ng Wireshark

Kahit na ang Wireshark ay isang mahusay na packet sniffer, hindi ito ang lahat-lahat at wakas-lahat ng mga tool sa pagsusuri sa network. Maaari mong palawakin ang Wireshark at suportahan ito ng mga pantulong na tool. Ang isang malawak na komunidad ng pagsuporta sa mga plugin at platform ay maaaring mapahusay ang mga kakayahan ng Wireshark.

Subukan ang mga karagdagan ng Wireshark upang mapabuti ang iyong mga kakayahan sa analitiko:

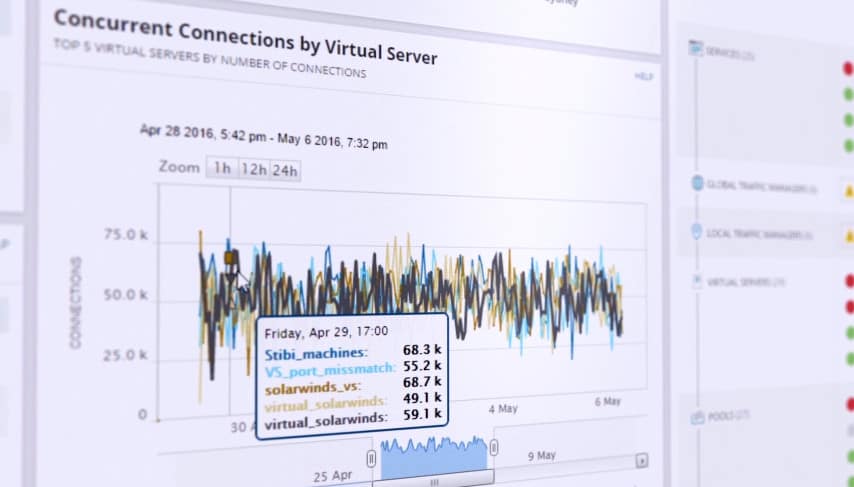

- Ang SolarWinds Response Time Viewer para sa Wireshark nagbibigay-daan sa mga gumagamit upang makalkula ang kanilang aplikasyon at oras ng pagtugon sa network. Maaari itong magamit sa tabi ng Wireshark upang ipakita ang data at dami ng transaksyon. Makakatulong ito upang masuri ang pagganap ng network at makilala ang mga posibleng pagpapabuti.

- Cloudshark ay isang analitikal na tool na partikular na isinulat upang gumana ang mga pagkuha ng wireshark. Gayunpaman, maaari rin itong mag-import ng data mula sa iba pang mga sniffer ng packet. Ang isang Cloudshark plugin para sa Wireshark ay nagpapadali sa paglilipat ng data hanggang sa tool na analitikal.

- NetworkMiner ay isa pang tool na analytical na kumikilos sa mga feed mula sa Wireshark. Ang tool na ito ay nasa parehong libre at bayad na bersyon.

- Ipakita ang Trapiko nagpapakita ng live na data ng trapiko, na kinikilala ang mga packet sa pamamagitan ng protocol.

Ang SolarWinds Response Time Viewer para sa WiresharkDownload ang 100% FREE Tool

Ang isang buong tool sa pagsusuri ng network, tulad ng monitor ng SolarWinds na ipinaliwanag sa ibaba, ay magiging isang mahusay na karagdagan sa iyong tool sa admin ng IT.

SolarWinds Network Performance Monitor: 360-Degree Network Management – (LIBRENG SUBOK)

Bilang isa sa nangungunang mga solusyon sa pamamahala ng network sa merkado, nagbibigay ang SolarWinds Network Performance Monitor sa gumagamit ng malawak na mga pag-andar sa pagsubaybay sa network upang mapanatiling ligtas ang kanilang network. Mula sa pagsubaybay sa bandwidth hanggang sa latency sa isang network, masusubaybayan ng gumagamit ang lahat ng mga live na pagbabago sa pamamagitan ng dashboard ng pagtatasa ng pagganap.

Ang live na dashboard ng pagtatasa ng pagganap ay nagbibigay ng isang pangkalahatang-ideya ng imprastraktura ng network ng real-time na gumagamit. Ipinapakita ng isang visual na display ang lahat ng mga aktibong koneksyon sa network at aparato. Ginagawa nitong mas madali para sa gumagamit na makita ang mga hindi awtorisadong aparato.

Pinapayagan ng interface ng user-friendly ang mga gumagamit na tukuyin ang kanilang sariling mga alerto upang ma-notify sila kapag ang mga hindi pangkaraniwang pagbabago ay nangyari sa kanilang network. Kung sinubukan ng isang bagong aparato na kumonekta, maaari itong ma-flag ng system. Ang live na data na nabuo sa dashboard ng pagsusuri ay maaari ring mai-convert sa mga ulat upang makabuo ng karagdagang mga pananaw.

- Multi-Vendor Networking Monitor – Kilalanin at malutas ang mga isyu sa pagganap ng multi-vendor.

- Wireless Network Monitoring – Tingnan ang mga sukatan ng pagganap mula sa mga punto ng pag-access, mga wireless device at kliyente.

- Kilalanin ang Mga Patay na Mga Patlang sa Network – Tingnan ang heatmap ng wireless network at kilalanin ang mga lugar na may mahinang signal.

- Pagganap ng dashboard ng Pagganap – Tingnan ang iyong buong pagganap ng network sa isang timeline. I-drag at i-drop ang data ng pagganap ng network upang lumikha ng isang live na visualization na data.

- Mga Alerto ng Marunong – Tinukoy ng mga gumagamit kung paano nabuo ang mga alerto. Piliin kung aling mga kondisyon ng pag-trigger ang bubuo ng isang alerto sa dashboard.

Ang SolarWinds Network Performance MonitorDownload LIBRE 30-Day Pagsubok sa SolarWinds.com

Wireshark: Simple at maraming nalalaman

Natapos na ang aming pagkasira kung paano gamitin ang Wireshark. Kung ikaw ay isang bagong gumagamit o isang beterano ng Wireshark, ang platform na ito ay isang napaka-maraming nalalaman tool sa pagsusuri ng network. Kung nais mong masulit ang Wireshark, inirerekumenda na gumawa ka ng karagdagang pananaliksik sa website ng Wireshark.

Mas mahalaga ito kung nais mong gumamit ng mas advanced na mga tampok at lumikha ng iyong sariling mga dissector protocol. Ang opisyal na gabay ng gumagamit ng Wireshark ay nag-aalok ng pinaka-komprehensibong katawan ng gabay sa paksa.

Huwag kalimutan na gumamit ng mga panlabas na plugin at pagsuporta sa mga programa mula sa SolarWinds dahil maaari nilang kapansin-pansing madagdagan ang lalim ng iyong mga pagsisikap sa pagsusuri sa hinaharap. Kung nais mo ng karagdagang impormasyon tungkol sa kung paano i-optimize ang iyong network, suriin ang aming malalim na gabay sa mga analyzer ng network.

Iba pang mga tutorial:

- Wireshark cheat sheet

- Paano i-decrypt ang SSL kasama ang Wireshark

- Paggamit ng Wireshark upang makuha ang IP address ng isang Hindi kilalang Host

- Pagpapatakbo ng isang remote capture na may Wireshark at tcpdump

- Wireshark ‘walang mga interface na natagpuan’ error ipinaliwanag

- Kilalanin ang hardware sa OUI lookup sa Wireshark

- Pinakamahusay na mga alternatibong Wireshark