9 кращих інструментів SIEM: Посібник з інформації про безпеку та управління подіями

Що таке інформація про безпеку та управління подіями (SIEM)?

SIEM розшифровується як інформація про безпеку та управління подіями. Продукти SIEM забезпечують аналіз у реальному часі попередження про безпеку, що генерується додатками та мережевим обладнанням.

Нижче ми детально висвітлюємо кожен продукт, але якщо вам не вистачає часу, ось короткий опис нашого найкращого інструменту SIEM:

- Менеджер подій SolarWinds Security (БЕЗКОШТОВНА ПРОБЛЕМА) Гарний інтерфейс з великою кількістю візуалізації графічних даних виступає перед потужним і всебічним інструментом SIEM, який працює на Windows Server.

- ManageEngine EventLog Analyzer (БЕЗКОШТОВНА ПРОБЛЕМА) Інструмент SIEM, який керує, захищає та мінує файли журналу. Ця система встановлюється в Windows, Windows Server та Linux.

- Splunk Enterprise Security Цей інструмент для Windows та Linux є світовим лідером, оскільки поєднує мережевий аналіз та управління журналами разом із відмінним інструментом аналізу.

- OSSEC Система безпеки HIDS з відкритим кодом, яка вільна у використанні та діє як служба управління інформацією про безпеку.

- LogRhythm Security Intelligence Platform Найсучасніша технологія на основі AI лежить в основі цього інструменту аналізу трафіку та журналів для Windows та Linux.

- Уніфіковане управління безпекою AlienVault Велике значення SIEM, яке працює на Mac OS, а також Windows.

- RSA NetWitness Надзвичайно всебічний та пристосований до великих організацій, але трохи надто для малих та середніх підприємств. Працює в Windows.

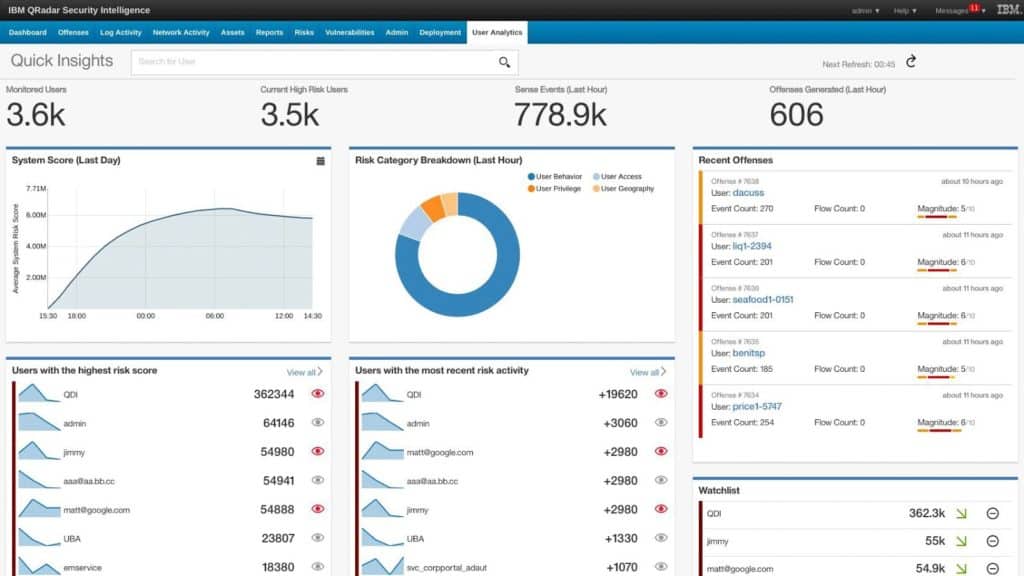

- IBM QRadar Провідний на ринку інструмент SIEM, який працює в середовищах Windows.

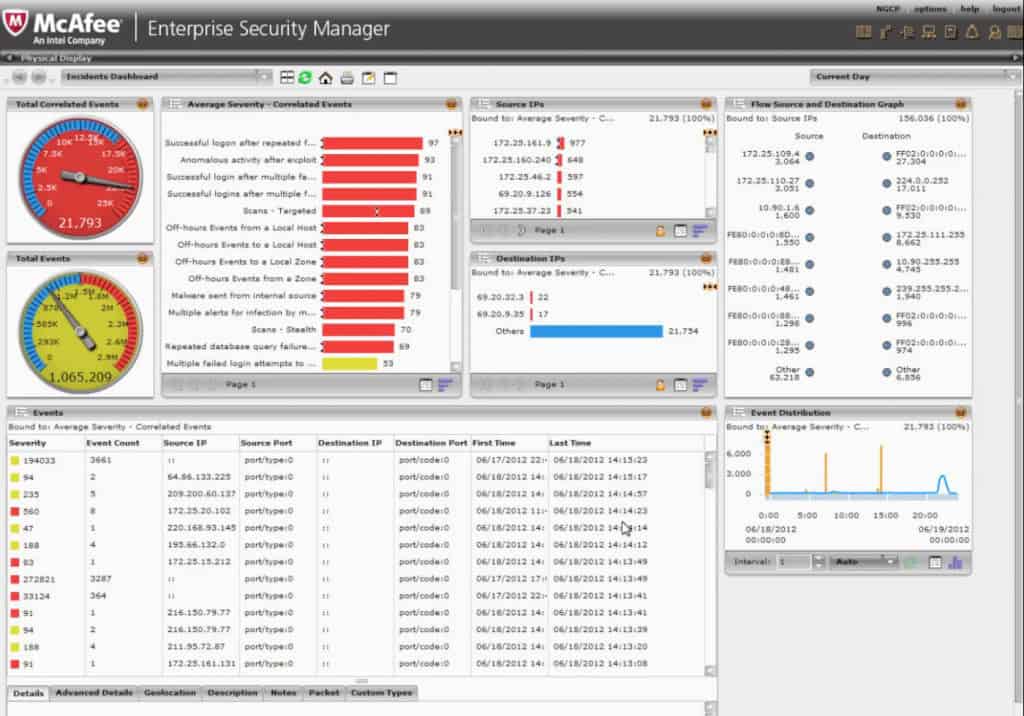

- Менеджер безпеки McAfee Enterprise Популярний інструмент SIEM, який працює через записи Active Directory для підтвердження безпеки системи. Працює на Mac OS, а також Windows.

Оскільки більше підприємств працюють в Інтернеті, для запобігання простоїв все важливіше використовувати інструменти кібербезпеки та виявлення загроз. На жаль, у мережі багато активних недобросовісних нападників, які лише чекають удару по вразливих системах. Інформація про безпеку та управління подіями (SIEM) стала основною частиною виявлення та подолання кібератак.

Цей термін є певною мірою парасолькою для програмних пакетів безпеки, починаючи від систем управління журналом до журналу безпеки / управління подіями, управління інформацією про безпеку та співвідношення безпеки подій. Найчастіше ці функції поєднуються для захисту на 360 градусів.

Хоча система SIEM не є надійною, це один з ключових показників того, що в організації чітко визначена політика кібербезпеки. Дев’ять разів із десяти, кібератаки не мають чітких підстав на рівні поверхні. Для виявлення загроз ефективніше використовувати файли журналів. Прекрасні можливості управління журналами SIEM зробили їх центральним вузлом прозорості мережі.

Більшість програм безпеки працюють у мікромасштабі, вирішуючи менші загрози, але пропускають більшу картину кіберзагроз. Сама система виявлення вторгнень (IDS) рідко може робити більше, ніж пакети моніторів та IP-адреси. Так само, у ваших журналах обслуговування відображаються лише сеанси користувача та зміни конфігурації. SIEM об’єднує ці системи та інші подібні до них, щоб забезпечити повний огляд будь-якого інциденту безпеки через моніторинг у реальному часі та аналіз журналів подій.

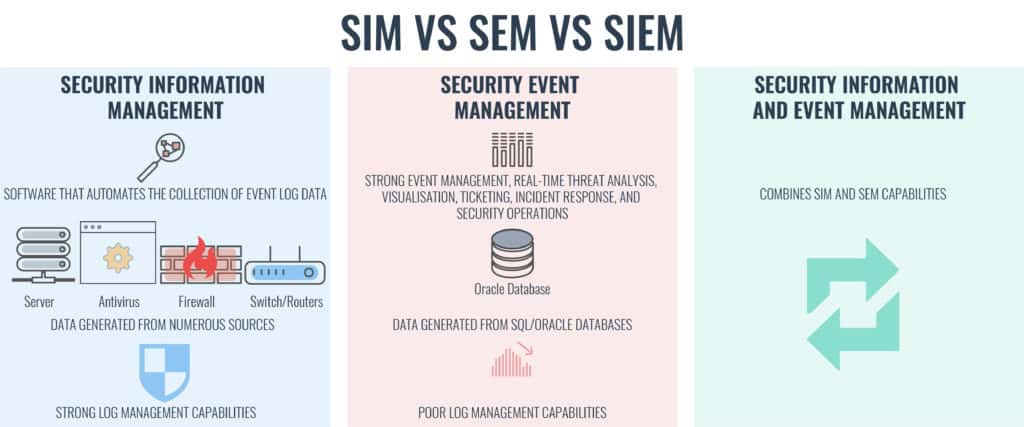

Що таке управління інформацією про безпеку (SIM)?

Управління інформацією про безпеку (SIM) – це збір, моніторинг та аналіз даних, пов’язаних із безпекою, з комп’ютерних журналів. Також називається управління журналом.

Що таке управління подіями безпеки (SEM)?

Управління подіями безпеки (SEM) – це практика управління мережевими подіями, включаючи аналіз загроз у реальному часі, візуалізацію та реагування на інциденти.

SIEM vs SIM vs SEM – у чому різниця?

SIEM, SIM та SEM часто використовуються взаємозамінно, але є деякі ключові відмінності.

| Огляд | Збір та аналіз даних про безпеку з комп’ютерних журналів. | Аналіз загроз у реальному часі, візуалізація та реагування на інциденти. | SIEM, як випливає з назви, поєднує можливості SIM та SEM. |

| Особливості | Простота розгортання, потужні можливості управління журналом. | Більш складні для розгортання, покращені в режимі моніторингу в режимі реального часу. | Більш складний для розгортання, повний функціонал. |

| Приклади інструментів | OSSIM | NetIQ Sentinel | Журнал SolarWinds & Менеджер подій |

Можливості SIEM

Основні можливості SIEM такі:

- Колекція журналів

- Нормалізація – збирання журналів та нормалізація їх у стандартний формат)

- Сповіщення та сповіщення – Повідомлення користувача, коли виявляються загрози безпеці

- Виявлення інцидентів безпеки

- Робочий процес реагування на загрозу – робочий процес для обробки минулих подій безпеки

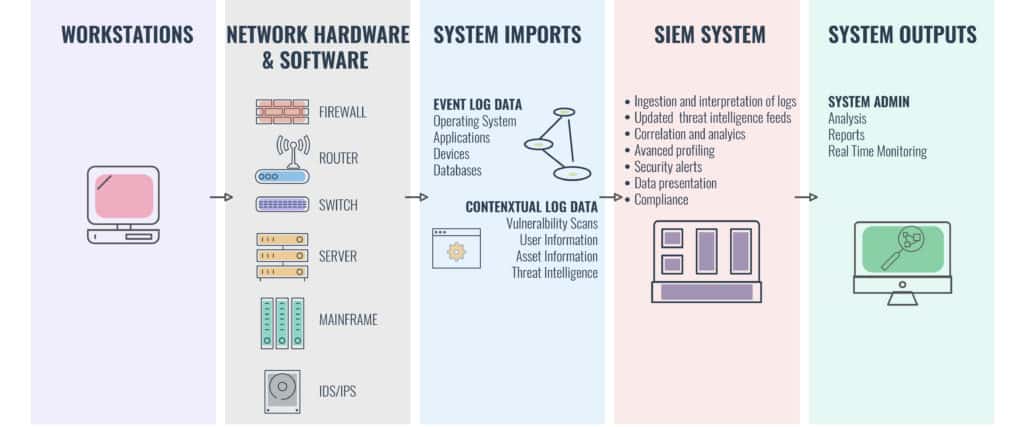

SIEM записує дані з усієї внутрішньої мережі користувачів інструментів та визначає потенційні проблеми та атаки. Система працює за статистичною моделлю для аналізу записів журналу. SIEM поширює агенти збору та відкликає дані з мережі, пристроїв, серверів та брандмауерів.

Потім вся ця інформація передається в консоль управління, де її можна проаналізувати для вирішення виникаючих загроз. Не рідкість в просунутих системах SIEM використовувати автоматизовані відповіді, аналітику поведінки суб’єктів та організацію безпеки. Це забезпечує можливість вразливості між інструментами кібербезпеки відстежувати та вирішувати технологію SIEM.

Після того, як необхідна інформація надійде до консолі управління, вона переглядається аналітиком даних, який може надати зворотній зв’язок про загальний процес. Це важливо, оскільки зворотний зв’язок допомагає виховувати систему SIEM з точки зору машинного навчання та підвищувати її ознайомлення з навколишнім середовищем.

Як тільки програмна система SIEM виявить загрозу, вона зв’язується з іншими системами безпеки на пристрої, щоб зупинити небажану діяльність. Спільний характер систем SIEM робить їх популярним рішенням на підприємстві. Однак зростання розповсюджених кіберзагроз змусило багато малого та середнього бізнесу також враховувати достоїнства системи SIEM..

Ця зміна відбулася порівняно недавно через значні витрати на прийняття SIEM. Ви не тільки повинні сплачувати значну суму за саму систему; вам потрібно виділити одного або двох членів персоналу, щоб контролювати це. Як результат, менші організації були менш захоплені прийняттям SIEM. Але це почало змінюватися, оскільки МСП можуть передавати аутсорсинг у керованих постачальників послуг.

Чому SIEM важливий?

SIEM став основним компонентом безпеки сучасних організацій. Основна причина полягає в тому, що кожен користувач або трекер залишає за собою віртуальний слід у даних журналу мережі. Системи SIEM розроблені для використання цих даних журналу, щоб генерувати уявлення про минулі атаки та події. Система SIEM не тільки визначає, що стався напад, але дозволяє вам побачити, як і чому це сталося.

По мірі того, як організації оновлюють і покращують масштабність все складніших ІТ-інфраструктур, SIEM набуває ще більшого значення в останні роки. Всупереч поширеній думці, брандмауерів та антивірусних пакетів недостатньо для захисту мережі в цілому. Нульові атаки все ще можуть проникнути в захисні сили системи навіть при застосуванні цих заходів безпеки.

SIEM вирішує цю проблему, виявляючи активність атаки та оцінюючи її щодо попередньої поведінки в мережі. Система SIEM має можливість розрізняти законне використання та зловмисну атаку. Це допомагає підвищити захист від аварій у системі та уникнути пошкоджень систем та віртуальної власності.

Використання SIEM також допомагає компаніям дотримуватися різноманітних галузевих правил управління кібер. Управління журналом – це стандартний галузевий метод аудиторської діяльності в ІТ-мережі. Системи SIEM забезпечують найкращий спосіб задоволення цієї нормативної вимоги та забезпечують прозорість журналів, щоб генерувати чітку інформацію та вдосконалення.

Основні засоби SIEM

Не всі системи SIEM побудовані однаково. Як результат, не існує рішення одного розміру. Рішення SIEM, яке є правильним для однієї компанії, може бути неповним для іншого. У цьому розділі ми розбиваємо основні функції, необхідні для системи SIEM.

Управління даними журналу

Як було сказано вище, управління даними журналів є основним компонентом будь-якої системи SIEM на масштабі підприємства. Системі SIEM потрібно об’єднувати дані журналу з найрізноманітніших джерел, кожен з яких має власний спосіб категоризації та запису даних. Шукаючи систему SIEM, ви хочете, щоб система, яка має можливість нормалізувати дані, ефективно (вам може знадобитися стороння програма, якщо ваша система SIEM не керує невідповідними даними журналу).

Після того, як дані нормалізуються, їх потім кількісно оцінюють та порівнюють із раніше записаними даними. Потім система SIEM може розпізнати зловмисну поведінку та піднімати сповіщення, щоб попередити користувача про вжиття заходів. Потім ці дані можуть шукати аналітики, які можуть визначити нові критерії подальших сповіщень. Це допомагає розробити захисну систему проти нових загроз.

Звітність про відповідність

З точки зору зручності та регуляторних вимог, дуже важливим є створення SIEM з широкими можливостями звітування про відповідність. Загалом, у більшості систем SIEM є якась вбудована система генерації звітів, яка допоможе вам відповідати вашим вимогам відповідності.

Джерело вимог стандартів, яким потрібно відповідати, буде мати великий вплив на систему SIEM, яку ви встановлюєте. Якщо ваші стандарти безпеки продиктовані клієнтськими договорами, ви не маєте великої свободи у виборі системи SIEM – якщо вона не підтримує необхідний стандарт, то вона не буде будь-якою, до якої ви звикли. Можливо, вам буде потрібно продемонструвати відповідність PCI DSS, FISMA, FERPA, HIPAA, SOX, ISO, NCUA, GLBA, NERC CIP, GPG13, DISA STIG або одному з багатьох інших галузевих стандартів.

Загроза інтелекту

Якщо трапляється порушення чи напад, ви можете створити звіт, в якому детально описується, як це сталося. Потім ви можете використовувати ці дані для вдосконалення внутрішніх процесів та внесення змін у мережеву інфраструктуру, щоб переконатися, що це не повториться. Завдяки використанню технології SIEM, ваша мережева інфраструктура розвивається для подолання нових загроз.

Умови сповіщення тонкої настройки

Наявність здатності встановлювати критерії подальших сповіщень про безпеку має важливе значення для підтримки ефективної системи SIEM за допомогою розвідки про загрози. Уточнення сповіщень – це головний спосіб оновлювати вашу систему SIEM проти нових загроз. Інноваційні кібератаки виникають щодня, тому використання системи, призначеної для додавання нових попереджень про безпеку, не дозволяє вам залишитись позаду.

Ви також хочете переконатися, що ви знайдете програмну платформу SIEM, яка може обмежувати кількість одержуваних сповіщень про безпеку. Якщо вас засипають сповіщення, ваша команда не зможе своєчасно вирішити проблеми безпеки. Без чітких налаштувань сповіщень ви будете піддаватися просіюванню через масу подій від брандмауерів до журналів проникнення.

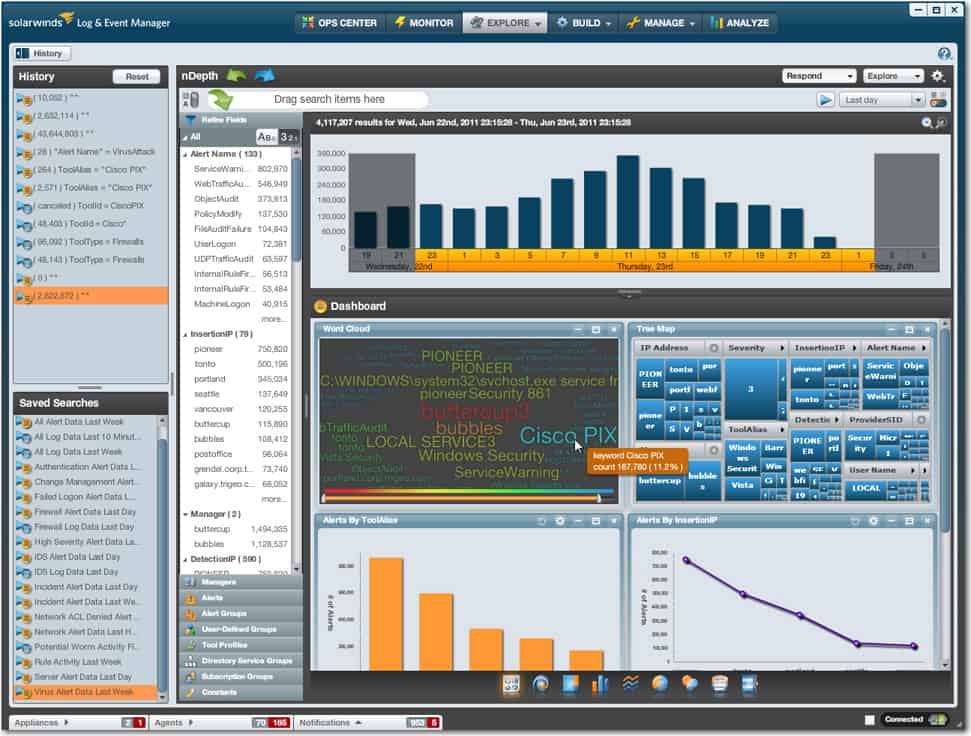

Панель приладів

Розширена система SIEM не є корисною, якщо за нею у вас погана інформаційна панель. Наявність інформаційної панелі з простим користувальницьким інтерфейсом значно полегшує ідентифікацію загроз. На практиці ви шукаєте інформаційну панель із візуалізацією. Відразу це дозволяє вашому аналітику помітити, чи виникають якісь аномалії на дисплеї. В ідеалі вам потрібно система SIEM, яку можна налаштувати для відображення конкретних даних про події.

Кращі інструменти SIEM

Що стосується придбання рішення SIEM, на ринку є безліч варіантів. Від великих компаній, таких як IBM, Intel та HE, до SolarWinds та Manage Engine, є рішення майже для кожного розміру та стилю компанії. Існують навіть безкоштовні варіанти з відкритим кодом, хоча проекти з відкритим кодом, як правило, мають дуже низький бюджет розвитку, а значить, ці варіанти, мабуть, не найкращі.

Перш ніж вибрати інструмент SIEM, важливо оцінити свої цілі. Наприклад, якщо ви шукаєте інструмент SIEM для задоволення нормативних вимог, створення звітів стане одним з ваших головних пріоритетів.

З іншого боку, якщо ви хочете використовувати систему SIEM, щоб залишатися захищеною від нових атак, вам потрібна система з високим функціонуванням та нормальною функцією сповіщення, визначеною користувачем. Нижче ми розглянемо деякі найкращі інструменти SIEM на ринку.

1. SolarWinds Security Event Manager (БЕЗКОШТОВНА ПРОБЛЕМА)

Операційна система: Windows

З точки зору інструментів SIEM початкового рівня, Менеджер подій SolarWinds Security (SEM) – одне з найбільш конкурентних пропозицій на ринку. SEM втілює всі основні функції, які ви очікуєте від системи SIEM, з широкими функціями управління журналами та звітності. Детальна відповідь на інцидент SolarWinds в реальному часі робить його чудовим інструментом для тих, хто хоче використовувати журнали подій Windows для активного управління їх мережевою інфраструктурою проти майбутніх загроз.

Однією з найкращих речей щодо SEM є детальний та інтуїтивний дизайн приладової панелі. Простота інструментів візуалізації полегшує користувачеві виявлення будь-яких аномалій. Як вітальний бонус, компанія пропонує цілодобову підтримку, тому ви можете зв’язатися з ними за порадою, якщо у вас виникли помилки.

ВИБОР редактора

Один з найбільш конкурентоспроможних інструментів SIEM на ринку з широким спектром функцій управління журналами. Відповідь на інцидент у реальному часі дозволяє легко керувати вашою інфраструктурою, а детальна та інтуїтивна інформаційна панель робить це одним із найпростіших у використанні на ринку. Завдяки підтримці цілодобово, це чіткий вибір для SIEM.

Завантажити: Повністю функціональна 30-денна БЕЗКОШТОВНА пробна версія на SolarWinds.com

Офіційний сайт: https://www.solarwinds.com/security-event-manager/

ОС: Windows

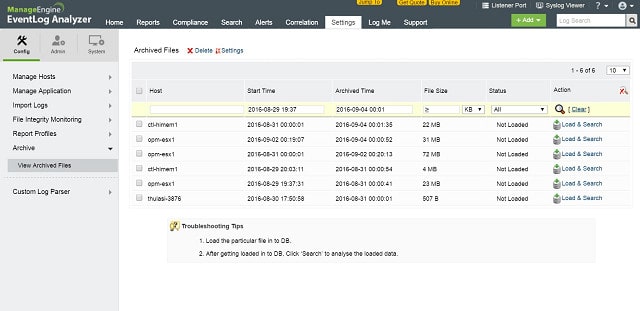

2. ManageEngine EventLog Analyzer (БЕЗКОШТОВНА ПРОБЛЕМА)

Операційна система: Windows та Linux

The ManageEngine EventLog Analyzer є інструмент SIEM тому що він зосереджений на керуванні журналами та одержання з них інформації про безпеку та ефективність.

Інструмент здатний збирати журнал подій Windows та повідомлення Syslog. Потім вони впорядкують ці повідомлення у файли, обертання до нових файлів де це можливо, і зберігання цих файлів у довірених назвах каталогів для легкого доступу. Потім аналізатор EventLog захищає ці файли від підробки.

Однак система ManageEngine – це більше, ніж сервер журналу. Це має аналітичні функції що повідомить вас про несанкціонований доступ до ресурсів компанії. Інструмент також оцінить ефективність основних програм та служб, таких як веб-сервери, бази даних, DHCP-сервери та черги друку.

Модулі аудиту та звітності аналізатора EventLog дуже корисні для демонстрації відповідності стандартам захисту даних. Система звітності включає формати для дотримання PCI DSS, FISMA, GLBA, SOX, HIPAA, і ISO 27001.

ManageEngine підготував три видання EventLog Analyzer, включаючи безкоштовну версію, яка збирає журнали до п’яти джерел. ManageEngine пропонує 30-денну безкоштовну пробну версію Premium Edition. Мережева версія під назвою Distributed Edition також доступна для 30-денної безкоштовної пробної версії.

ManageEngine EventLog AnalyzerЗавантажте 30-денну безкоштовну пробну версію

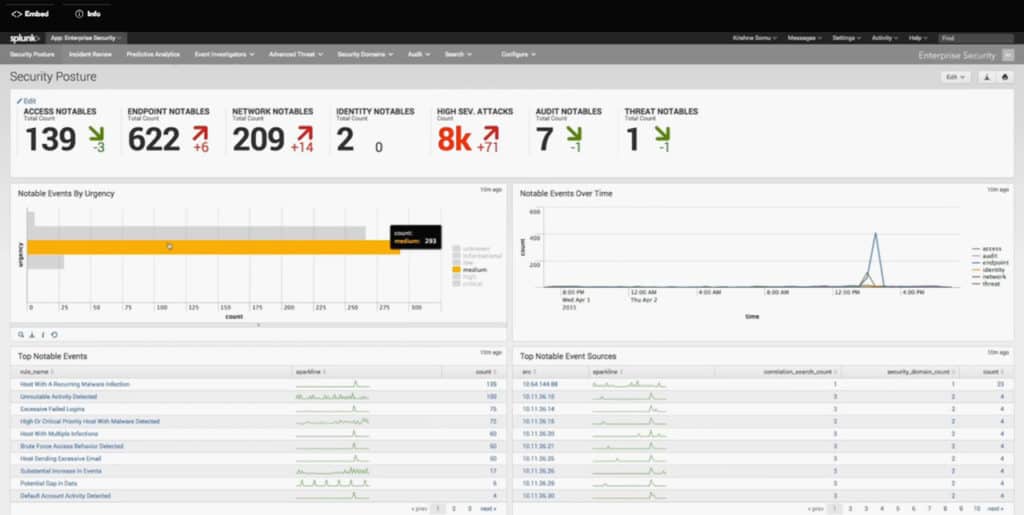

3. Splunk Enterprise Security

Операційна система: Windows та Linux

Сплин є одним із найпопулярніших рішень управління SIEM у світі. Що відрізняє його від конкуренції, це те, що вона включила аналітику в серце свого SIEM. Дані мережі та машини можна відстежувати в режимі реального часу як система пошуку потенційних уразливостей. Функція примітки Enterprise Security відображає сповіщення, які користувач може уточнити.

З точки зору реагування на загрози безпеці, інтерфейс користувача неймовірно простий. Проводячи огляд інциденту, користувач може почати з базового огляду, перш ніж натиснути на поглиблені анотації про минулу подію. Аналогічно, слідчий з питань активів виконує чудову роботу щодо позначення шкідливих дій та запобігання майбутніх збитків. Потрібно зв’язатися з продавцем за пропозицією, щоб було зрозуміло, що це платформа, розроблена для великих організацій.

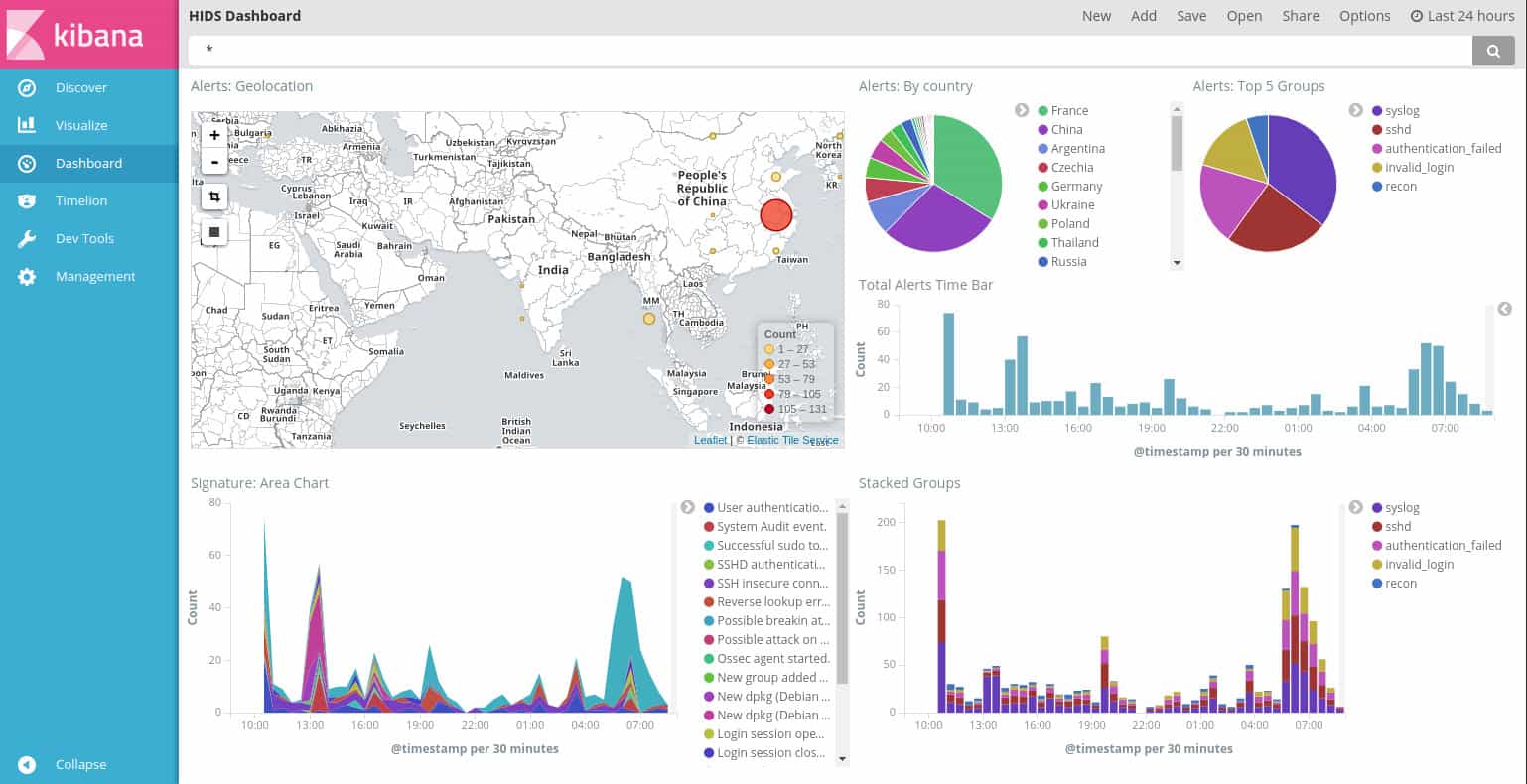

4. OSSEC

Операційна система: Windows, Linux, Unix та Mac

OSSEC є провідною системою профілактики вторгнень на базі господарів (HIDS). OSSEC не тільки є дуже хорошим HIDS, але і є вільним у використанні. Методи HIDS взаємозамінні з послугами, що виконуються SIM-системами, тому OSSEC також вписується у визначення інструменту SIEM.

Програмне забезпечення фокусується на інформації, доступній у файлах журналів, щоб шукати докази вторгнення. Окрім читання файлів журналів, програмне забезпечення відстежує контрольні суми файлів для виявлення фальсифікацій. Хакери знають, що файли журналів можуть виявити їх присутність у системі та відслідковувати їхню діяльність, тому багато вдосконалених шкідливих програм для вторгнення змінять файли журналів, щоб видалити ці докази.

Як безкоштовний фрагмент програмного забезпечення, немає жодної причини не встановлювати OSSEC у багатьох місцях мережі. Інструмент розглядає лише файли журналів, що знаходяться на його хості. Програмісти програмного забезпечення знають, що різні операційні системи мають різні системи реєстрації. Отже, OSSEC вивчить журнали подій та спроби доступу до реєстру для записів Windows та Syslog та спроби кореневого доступу на пристроях Linux, Unix та Mac OS. Вищі функції програмного забезпечення дозволяють йому спілкуватися по мережі та консолідувати записи журналів, ідентифіковані в одному місці, в центральний магазин журналів SIM.

Хоча OSSEC є безкоштовним у використанні, він належить комерційній операції – Trend Micro. Передній кінець системи можна завантажити як окрему програму, і це не дуже добре. Більшість користувачів OSSEC передають свої дані в Graylog або Kibana як передній край і як механізм аналізу.

Поведінка OSSEC диктується “політиками”, які є підписами діяльності, які слід шукати у файлах журналів. Ці політики доступні безкоштовно на форумі спільноти користувачів. Компанії, які вважають за краще використовувати повністю підтримуване програмне забезпечення, можуть підписатися на пакет підтримки від Trend Micro.

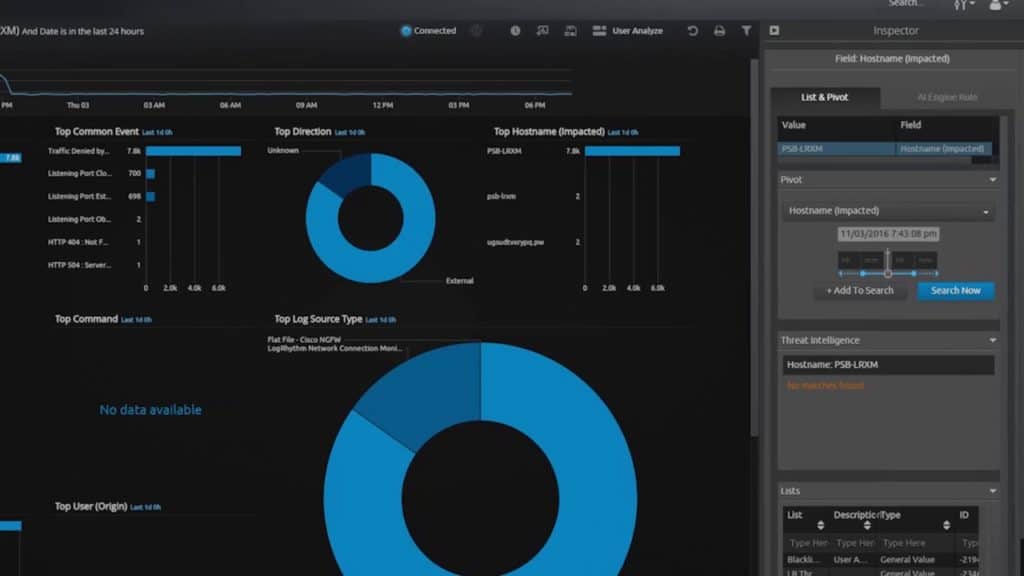

5. Платформа розвідки LogRhythm Security

Операційна система: Windows та Linux

LogRhythm давно зарекомендували себе як піонери в секторі рішень SIEM. Від поведінкового аналізу до кореляції журналів та штучного інтелекту, у цієї платформи є все. Система сумісна з величезним набором пристроїв та типів журналів. Що стосується налаштування ваших налаштувань, більшість видів діяльності управляється через диспетчер розгортання. Наприклад, ви можете використовувати майстер хостів Windows для просіювання журналів Windows.

Це значно спрощує звуження того, що відбувається у вашій мережі. Спочатку користувальницький інтерфейс має криву навчання, але допомагає розгорнутий посібник з інструкціями. Глазур на торті полягає в тому, що інструкція з експлуатації фактично надає гіперпосилання на різні функції, щоб допомогти вам у вашій подорожі. Цінова вартість цієї платформи робить її хорошим вибором для середніх організацій, які прагнуть впровадити нові заходи безпеки.

6. Уніфіковане управління безпекою AlienVault

Операційна система: Windows та Mac

Як одне з найбільш конкурентоспроможних рішень SIEM у цьому списку, AlienVault це дуже приваблива пропозиція. По суті, це традиційний продукт SIEM із вбудованою системою виявлення вторгнень, моніторингом поведінки та оцінкою вразливості. AlienVault має вбудовану аналітику, яку можна було б очікувати для платформи такого масштабу.

Одним з найбільш унікальних аспектів платформи AlienVault є біржа відкритих загроз (OTX). OTX – це веб-портал, який дозволяє користувачам завантажувати “індикатори компромісу” (IOC), щоб допомогти іншим користувачам загрожувати прапорами. Це чудовий ресурс з точки зору загальних знань та загроз. Низька ціна цієї системи SIEM робить її ідеальною для малого середнього бізнесу, який прагне покращити свою інфраструктуру безпеки.

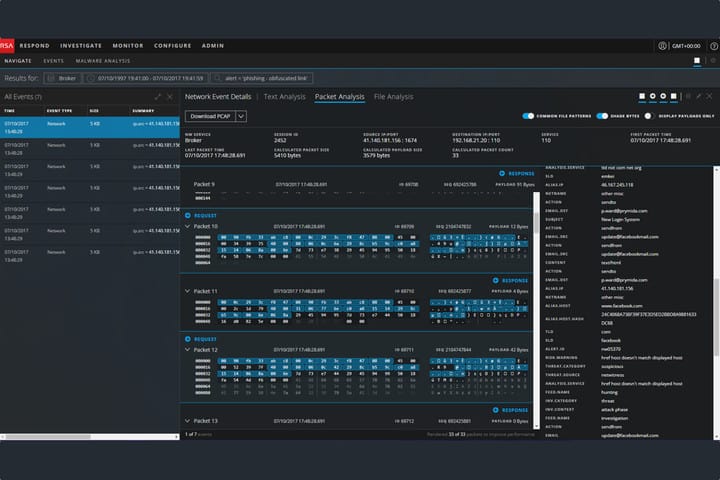

7. RSA NetWitness

Операційна система: Red Hat Enterprise Linux

RSA NetWitness є одним із найбільш доступних на ринку варіантів SIEM середнього рівня. Якщо ви шукаєте повне рішення мережевої аналітики, не шукайте далі RSA Netwitness. Для великих організацій це один з найпотужніших інструментів, доступних на ринку. Однак, якщо ви шукаєте простий у використанні продукт, вам варто поглянути в іншому місці.

На жаль, початкове налаштування може зайняти досить багато часу в порівнянні з іншими продуктами в цьому списку. Незважаючи на це, всебічна документація користувача допоможе вам у процесі налаштування. Інструкції з установки не допомагають у всьому, але надають вам достатньо інформації для складання фрагментів.

8. IBM QRadar

Операційна система: Red Hat зацікавив Linux

Протягом останніх кількох років відповідь IBM на SIEM зарекомендувала себе як один з найкращих продуктів на ринку. Платформа пропонує набір функцій управління журналом, аналітики, збору даних та виявлення вторгнень, що допомагає підтримувати мережеву інфраструктуру. Все управління журналом проходить через один інструмент: Менеджер журналів QRadar. Що стосується аналітики, QRadar – це майже повне рішення.

У системі є аналітика моделювання ризиків, яка може імітувати потенційні атаки. Це можна використовувати для моніторингу різноманітних фізичних та віртуальних середовищ у вашій мережі. IBM QRadar – одне з найповніших пропозицій у цьому списку, і це чудовий вибір, якщо ви шукаєте універсальне рішення SIEM. Різноманітна функціональність цієї системи SIEM зробила її галузевим стандартом для багатьох великих організацій.

9. McAfee Enterprise Security Manager

Операційна система: Windows та Mac

Менеджер безпеки McAfee Enterprise розглядається як одна з найкращих платформ SIEM з точки зору аналітики. Користувач може збирати різноманітні журнали на широкому діапазоні пристроїв через систему Active Directory. Що стосується нормалізації, механізм кореляції McAfee легко збирає різні джерела даних. Це значно спрощує виявлення, коли відбувається подія безпеки.

Що стосується підтримки, користувачі мають доступ як до технічної підтримки McAfee Enterprise, так і до технічної підтримки McAfee Business. Користувач може вибрати, щоб його сайт відвідував Менеджер акаунтів підтримки два рази на рік, якщо він вирішив. Платформа McAfee спрямована на середні великі компанії, які шукають повне рішення щодо управління подіями в галузі безпеки.

Впровадження SIEM

Незалежно від того, який інструмент SIEM ви вирішите включити у свій бізнес, важливо приймати рішення SIEM повільно. Не існує швидкого шляху впровадження системи SIEM. Найкращий спосіб інтегрувати платформу SIEM у своє ІТ-середовище – це поступово впроваджувати її. Це означає прийняття будь-якого рішення окремо. Ви повинні прагнути мати функції моніторингу в режимі реального часу та аналізу журналів.

Це дає вам змогу підбити підсумки свого ІТ-середовища та налагодити процес прийняття. Впровадження системи SIEM поступово допоможе вам виявити, чи ви залишаєте себе відкритими для зловмисних атак. Найголовніше – переконатися, що ви чітко бачите цілі, які ви хочете виконати, використовуючи систему SIEM.

У цьому посібнику ви побачите безліч різних постачальників SIEM, які пропонують абсолютно різні кінцеві продукти. Якщо ви хочете знайти потрібну вам службу, знайдіть час, щоб вивчити наявні варіанти та знайти той, який відповідає вашим організаційним цілям. На початкових етапах вам потрібно буде підготуватися до найгіршого сценарію.

Підготовка до найгіршого сценарію означає, що ви готові вирішувати навіть найсуворіші атаки. Зрештою, краще бути занадто захищеним від кібератак, ніж бути недостатньо захищеним. Вибравши інструмент, який ви хочете використовувати, виконайте оновлення. Система SIEM так само хороша, як і її оновлення. Якщо ви не зможете оновлювати свої журнали та уточнювати свої сповіщення, ви не будете готові до появи нової загрози..