5 найкращих альтернативних пакетних нюхачів Wireshark

Wireshark є дуже популярним сніфером пакетів. Його можна встановити на Windows, Linux, Unix, і Mac OS, і найкраще, це безкоштовно. Wireshark ставить вашу мережеву карту розбещений режим щоб ваш комп’ютер підбирав усі мережеві пакети, а не лише ті, які призначені для вашого комп’ютера. Існує можливість використовувати інструмент лише для пакетів, призначених для вашого пристрою. Wireshark регулярно використовується хакерами тощо багато адміністраторів мережі насторожено ставляться до цього.

Ось наш список найкращих альтернатив Wireshark:

- Саввій Омніпек

- Ettercap

- Кісмет

- SmartSniff

- EtherApe

The Wireshark система здатна захоплювати пакети з провідні мережі, бездротові системи, а також Bluetooth. Wireshark насправді не збирає сам пакетів. The WinPcap програма збирає пакети на Windows пристрої. На Linux і Unix тобі потрібно вареник. Незважаючи на Wireshark не несе безпосередньої відповідальності за найпотужнішу частину своїх операцій, інтерфейс Росії Wireshark робить його переможцем. Існує версія командного рядка системи, що називається Цхарк.

Wireshark зберігає дані у файлах, які слідують за pcap формат. The Wireshark інтерфейс може показати вам захоплені пакети, сортувати їх, класифікувати їх і фільтрувати. Ви можете завантажити збережені пакети в інтерфейс для аналізу. Двигун аналізу Wireshark не такий великий і багато користувачів вибирають інші інструменти, щоб краще зрозуміти свої дані.

Альтернативи Wireshark

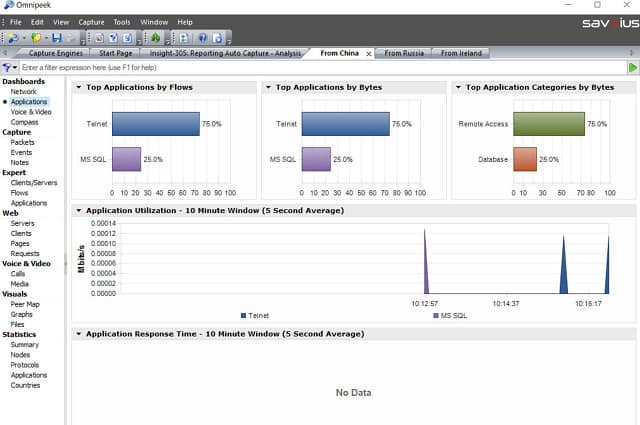

1. Саввій Омніпек

Омніпек від Саввія не вільно користуватися подібним Wireshark. Однак у програмному забезпеченні є багато, щоб його рекомендувати, і ви можете отримати його 30-денний безкоштовний пробний період перевірити, чи замінить він Wireshark у вашому інструментарії. Подібно до Wireshark, Омніпек насправді не збирає сам пакетів. Додаток називається Захоплення двигуна перехоплює пакети по проводовій мережі і є окремий WiFi адаптер для бездротових мереж Один атрибут, в якому Омніпек не конкурує з Wireshark це операційні системи, на яких він може працювати. Він не може працювати Linux, Unix, або Mac OS. Бігти Омніпек тобі потрібно 64-розрядна Windows 7, 8, або 10, або Windows Server 2008 R2, 2012, 2012 R2, або 2016 рік.

Аналітичні можливості Росії Омніпек вищі за цінні Wireshark. Omnipeek може сканувати пакети на предмет ознак неполадок або виявити зміни в швидкості передачі. Ці події можна встановити, щоб викликати сповіщення. Тому, Omnipeek – це система управління мережею а також sniffer пакетів. Модуль аналізу трафіку може звітувати про продуктивність підключень до кінця, а також про продуктивність зв’язку. Інструмент також може звітувати про попит на інтерфейси для веб-серверів.

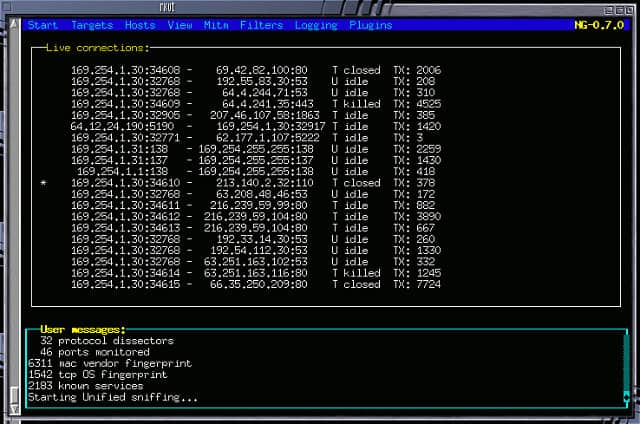

2. Еттеркап

Ettercap’s веб-сайт не секрет того, що він був розроблений для полегшення злому. Як Wireshark це добре відомий хакерський інструмент, the Ettercap позов ставить його в одну категорію, і вони обидва вільний у користуванні. Ettercap сірники Wireshark’s портативність, оскільки вона може працювати Windows, Linux, Unix, і Mac OS. Незважаючи на те, що він розроблений як утиліта для хакерів, інструмент також може бути корисним мережевим адміністраторам. Ettercap здатний виявляти інші хакерські дії та вторгнення, тому дуже корисний для захисту системи.

Ettercap використовує libpcap бібліотека для захоплення пакетів. The Ettercap саме програмне забезпечення здатне створити ряд мережевих атак, у тому числі Отруєння ARP і MAC-адреса маскується. Ettercap є потужним хакерським інструментом, що має набагато більше можливостей, ніж ті, що мають Wireshark. Це може захопити сертифікати безпеки SSL, змінювати вміст пакета під час передачі, скидання з’єднань та захоплення паролів. Захисники системи також отримують корисні засоби в Ettercap. Він може виявити шкідливих користувачів і ізолювати їх від мережі. Якщо ви хочете зібрати докази, ви можете відстежувати дії підозрілих користувачів і записувати їхні вчинки, а не забороняти їх. Ettercap спосіб більш потужний, ніж Wireshark.

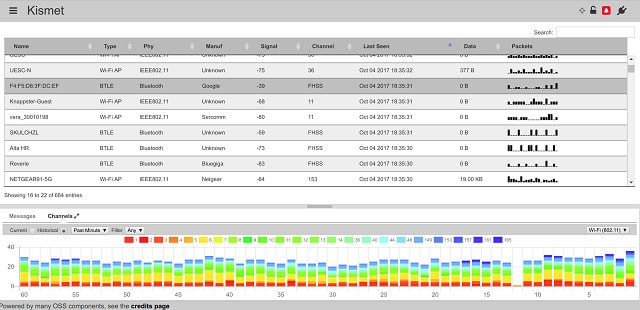

3. Кісмет

Кісмет не можна перехоплювати пакети в дротових мережах, але це чудово нюхає бездротовий пакет. Стандарт Kismet відстежує Wi-Fi системи, але його можна розширити для виявлення Bluetooth мереж. Стандарт wifi має кілька версій. Кісмет може працювати з 802.11a, 802.11b, 802.11g, 802.11n. Кісмет входить до Kali Linux. Програмне забезпечення буде працювати Linux, Unix, і Mac OS.

Кісмет збирач даних не зондує мережі таким же чином, як і інші сніфери пакетів системи виявлення вторгнень не можуть помітити його діяльність. Це робить його ідеальним інструментом для хакерів, які мають доступ до комп’ютера, підключеного до мережі. Стандартні системи моніторингу мережі визначають наявність пристрою, на якому працює Kismet, але програма не збирає пакети в мережі. Типовий режим Kismet збирає лише заголовки пакетів, але він також може бути використаний для отримання породних відвалів трафіку, що фіксує всі пакети, включаючи корисні навантаження даних. Пакети можна аналізувати, сортувати, фільтрувати та зберігати у файл. Якщо вам не подобається передній кінець Кісмет, ви можете відкрити збережений файл в іншому інструменті для аналізу.

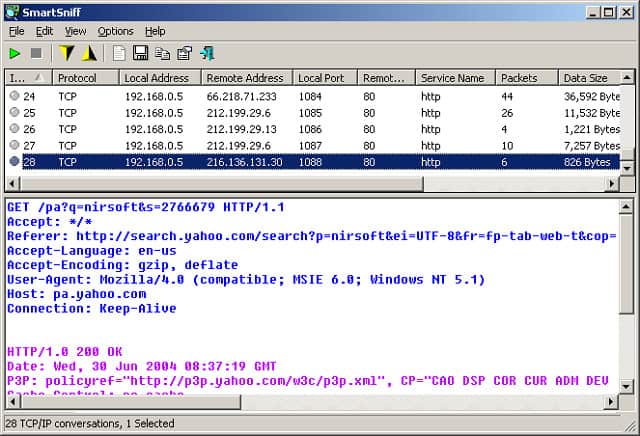

4. SmartSniff

SmartSniff працює над Windows середовища. Снайпер пакету працює в дротових мережах і є безкоштовним у використанні. Колектор може працювати в бездротових мережах, але тільки в тих системах Wi-Fi, які включають комп’ютер, на якому розміщена програма sniffer.

Програма включає колекціонера. Однак ця рідна система не дуже ефективна, і встановити її звичніше WinPcap збирати пакети. Пакети захоплюються на вимогу – ви включаєте та вимикаєте зйомку в консолі. У верхній частині консолі відображаються зв’язки між комп’ютерами. При натисканні на один із цих записів трафік цього з’єднання відображається на нижній панелі. Звичайний текстовий трафік відображається таким, як є, і ви можете переглядати зашифровані пакети як шістнадцятковий дамп даних. Дані можна відфільтрувати лише для показу TCP, UDP або ICMP пакети, і кожен пакет позначається тегами відповідно до програми, до якої він відноситься. Ти можеш зберегти пакети у файл pcap щоб бути перезавантаженим в інтерфейс пізніше або для аналізу за допомогою іншого інструменту.

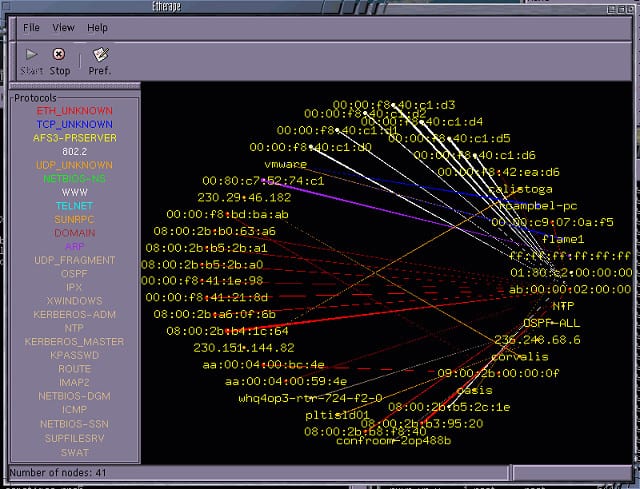

5. EtherApe

EtherApe це безкоштовна утиліта, яка працює на Linux, Unix, і Mac OS. Це створює мережева карта підбираючи повідомлення пристроїв. Господарі мережі отримують графік на карті та позначають їх IP-адресами. EtherApe потім фіксує всі пакети, що подорожують між цими хостами, і відображає їх на карті в режимі реального часу. Кожен переказ зображується кольором, який представляє його протокол або додаток.

Інструмент може відслідковувати як дротові, так і бездротові мережі, а також може зображувати віртуальні машини та їх базову інфраструктуру. Карта відстежує обидва TCP і UDP трафіку і може виявити і те, і інше IPv4 і IPv6 адреси.

Кожен вузол на мережевій карті – це значок, що дозволяє отримати доступ до деталей продуктивності цього обладнання. Ви можете переключити представлення даних, щоб побачити посилання на кінцеве з’єднання з зображеним на них трафіком. Ви можете відфільтрувати всі карти до просто показуйте конкретні програми або трафік з конкретних джерел, і ви також можете переключити представлення даних, щоб ідентифікувати номер порту, а не програми. Відстеження трафіку за номером порту показуватиме лише трафік TCP.

EtherApe фіксує лише заголовки пакетів, що зберігає конфіденційність даних, що циркулюють по вашій мережі. Це обмеження може заспокоїти CIO вашої компанії і дозволити вам використовувати цей sniff-пакет, не побоюючись порушити юридичні зобов’язання бізнесу щодо нерозголошення.

Перейти з Wireshark

Навіть якщо ви цілком задоволені Wireshark, погляньте на альтернативи в цьому списку, оскільки ви можете виявити, що одна з них має функції, які вам потрібні, а їх немає Wireshark. Завжди добре вивчити альтернативи, а не просто використовувати перший інструмент, про який ви чуєте. Wireshark – це чудово, але це не найповніший інструмент на ринку. Залежно від видів діяльності, яку ви хочете здійснювати за допомогою sniffer пакетів та обмежень, поставлених вами вашою компанією, один з цих інструментів може працювати для вас краще, ніж Wireshark.

Ви пробували снайпер пакету? Чи використовуєте ви Wireshark регулярно? Для чого ви його використовуєте? Ви прихильник sniffer пакетів, яких немає в нашому списку? Залиште повідомлення в розділі коментарів нижче, щоб поділитися своїми знаннями.

Дивись також:

Кінцевий посібник з TCP / IP

Як користуватися Wireshark

Як використовувати Wireshark для збору та перевірки пакетів

Wireshark “помилка” не знайдено “

9 найкращих сніферів для пакетів