11 найкращих інструментів та програмного забезпечення для моніторингу та усунення несправностей сервера DNS

Моніторинг DNS не менш важливий, ніж моніторинг інфраструктури. Моніторинг DNS дозволяє побачити якість вашого зв’язку між авторитетними серверами імен та локальними рекурсивними серверами. Вимірювання часу реакції між цими серверами вказує на міцність вашого з’єднання.

Моніторинг DNS-серверів дозволяє вам перевірити наявність ознак низької продуктивності подібно до затримка або навіть відвертих відключень. Використання інструмента моніторингу сервера DNS дозволить вам побачити, коли ваше з’єднання не вдається, і дозволить вам вступити. Зокрема, інструмент моніторингу DNS-сервера з функцією оповіщення сповістить вас про ваше погане функціонування. Це дуже корисно для скорочення вашої роботи вручну.

Якщо вам не вистачає часу та просто хочете переглянути інструменти, ось наш список найкращі засоби моніторингу та усунення несправностей сервера DNS:

-

- Монітор сервера та додатків SolarWinds (БЕЗКОШТОВНА ПРОБЛЕМА) Комбінований сервер та додатки контролюють також хмарні сервери. Доступно для Windows Server.

- Paessler PRTG Network Monitor (БЕЗКОШТОВНА ПРОБЛЕМА) Монітор «все в одному», який включає мережеві, серверні та моніторні програми. Доступно для Windows Server.

- Site24x7 (БЕЗКОШТОВНА ПРОБЛЕМА) Інтернет-сервіс, який відстежує ІТ-інфраструктуру, додатки та поведінку користувачів на веб-сайтах.

- Atera (БЕЗКОШТОВНА ПРОБЛЕМА) Платформа моніторингу та управління системою, розроблена для використання МСП. Він контролює всі сервіси, що працюють на клієнтському сайті, включаючи DNS-сервери

- Dotcom-Monitor Мережевий монітор зі спеціалізованим моніторингом сервера DNS.

- Нагіос XI Розширювана система моніторингу мережі, яка включає засоби моніторингу сервера DNS.

- ManageEngine Application Manager Це частина набору інструментів моніторингу інфраструктури. Він контролює сервери, а також програми та включає модулі нагляду за DNS.

- Вихідні тренди Безкоштовний інструмент моніторингу DNS.

- Тисяча Очей Спеціалізована система моніторингу DNS.

- AppDynamics Настроюваний монітор інфраструктури, що включає моніторинг сервера та додатків.

- Моніторинг продуктивності додатків NewRelic Відстежує довгий список програм, включаючи DNS-сервери.

Кращі інструменти для моніторингу та усунення несправностей сервера DNS

У цій статті ми збираємось показати вам найкращі засоби моніторингу сервера DNS на ринку.

1. Монітор сервера та додатків SolarWinds (БЕЗКОШТОВНА ПРОБЛЕМА)

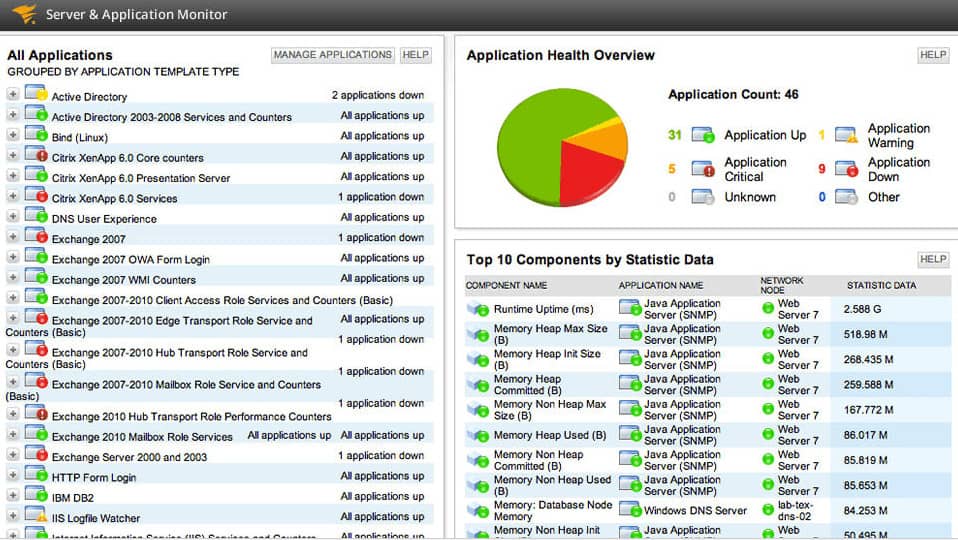

Монітор сервера та додатків SolarWinds який включає в себе інструмент моніторингу DNS та управління продуктивністю сервера є одним із найпопулярніших сервісних моніторів, доступних на даний момент, але також відомо, що він також забезпечує найкращий досвід моніторингу DNS.. Монітор сервера та додатків SolarWinds не тільки перевіряє працездатність вашого з’єднання, але й здоров’я вашого обладнання. Під час тестування вашого з’єднання ви можете проаналізувати, наскільки швидко DNS-сервер відповідає на запит запису.

Програма аналізує швидкість, оцінюючи, наскільки швидко сервер відповідає на запит запису та порівнює відповідь зі списком IP-адрес. Якщо час відповіді відстає від інших IP-адрес, програма відзначає, що існує проблема. Вам не доведеться робити все вручну як Монітор сервера та додатків SolarWinds буде повідомляти вас, коли сервер DNS отримує незвично велику кількість запитів. Це дозволяє швидко вживати заходів, навіть коли ви не за своїм столом.

Здоров’я обладнання – це ще одна область, де Монітор сервера та додатків SolarWinds забезпечує освіжаючий досвід моніторингу. Ви можете переглянути стан серверів на основі таких елементів, як статус, ЦП, акумулятор, потужність, температура, і швидкість вентилятора. Це все кольорово, так що якщо сервер відчуває труднощі, він буде позначатися символом a Увага тег.

Незалежно від того, чи є ви МСП чи великою організацією, Монітор сервера та додатків SolarWinds це програма, яку ви обов’язково повинні врахувати. Він поєднує простий користувальницький інтерфейс з деякими найчистішими можливостями моніторингу DNS, які ви побачите. Монітор сервера та додатків SolarWinds доступна від початкової ціни в 2,995 доларів (2320 фунтів). Якщо ви хочете спробувати програму спочатку, можете зробити це, завантаживши 30-денна безкоштовна пробна версія.

Сервер SolarWinds & Завантаження додатка MonitorDownload 30-денна безкоштовна пробна версія

2. Мережевий монітор Paessler PRTG (БЕЗКОШТОВНА ПРОБЛЕМА)

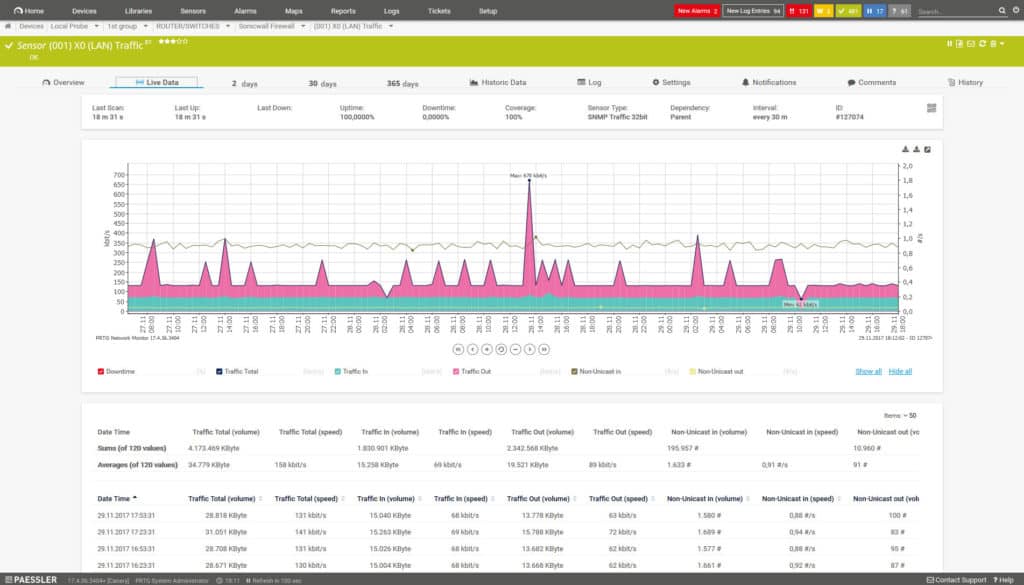

Кожен, хто знайомий з моніторингом мережі, збирається ознайомитись Монітор мережі PRTG Paessler, інструмент, який також забезпечує високоефективний досвід моніторингу DNS. Цей досвід був розроблений спеціально для перевірки доступності та продуктивності DNS-серверів. Щоб полегшити моніторинг, PRTG Network Monitor має спеціальний датчик DNS і автоматично запускає моніторинг DNS у фоновому режимі.

На датчику DNS ви можете переглянути огляд своїх живих або історичних даних. Час відповіді на запит DNS відображається на кольоровому циферблаті, який легко читати. Історичні дані можна переглянути за останні 2 дні, 30 днів, або 365 днів. Інформація, що міститься в датчику, дає вам основи, необхідні для того, щоб оцінити, що відбувається, і залишатись належним чином.

Збереження досвіду користувача максимально зручним, PRTG Network Monitor також поставляється із системою оповіщення. Користувачі можуть отримувати сповіщення електронною поштою, СМС, або push-сповіщення. Це зменшує необхідність зосереджуватися на екрані та намагатися впіймати кожну невелику зміну. PRTG Network Monitor зробить це за вас і набагато точніше, ніж ви могли коли-небудь досягти.

Загалом PRTG Network Monitor це продукт, який підходить для підприємств усіх розмірів, які хочуть контролювати DNS з преміальним користувальницьким інтерфейсом. Цей продукт працює за моделлю ціноутворення на основі сенсорів. Якщо вам потрібно менше 100 датчиків, ви можете завантажити PRTG безкоштовно. Однак якщо вам потрібно більше, вам доведеться придбати 500 датчиків за 1600 доларів (1240 фунтів). Існує ряд інших варіантів ціноутворення, поки ви не досягнете більшої версії з 5000 датчиками за $ 10500 (£ 8,138) та необмеженими серверами за $ 14500 (£ 11 239). Можна оцінити PRTG Network Monitor на 30-денну безкоштовну пробну версію.

Мережевий монітор компанії Paessler PRTGЗавантажте 30-денну безкоштовну пробну версію

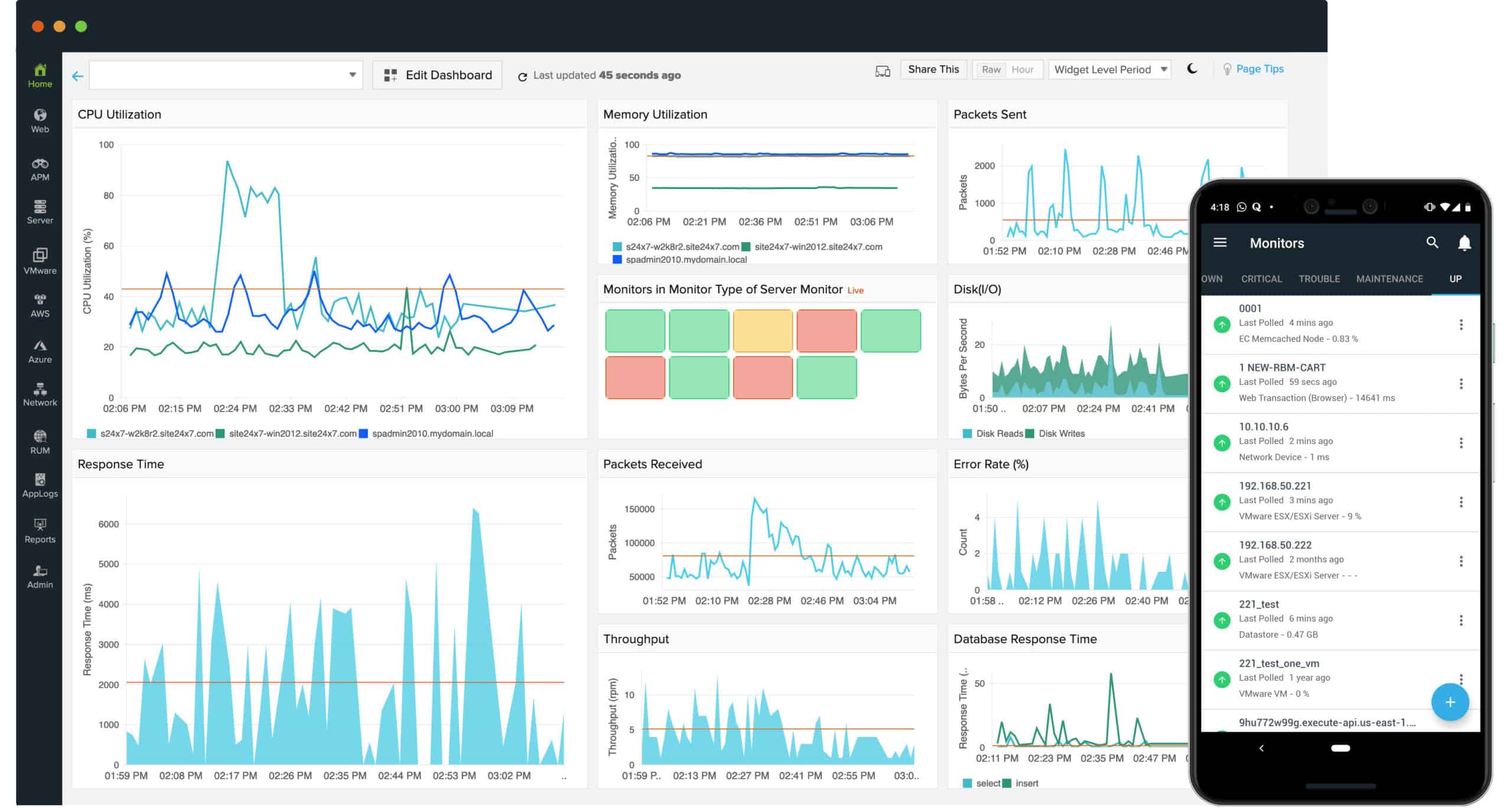

3. Моніторинг DNS Site24x7 (БЕЗКОШТОВНА ПРОБЛЕМА)

Помилки DNS в Інтернеті не дозволять світові отримати доступ до вашого веб-сайту. Навіть якщо ви закачуєте гроші в рекламну кампанію, яка отримує вашу URL-адресу, якщо ця веб-адреса не налаштована належним чином у глобальній системі DNS, ваш веб-сайт буде фактично заблокований. Система моніторингу DNS в Росії Site24x7 попереджає ваш технічний персонал про неправильні налаштування в системі доменних імен.

Перший крок у вирішенні проблеми – це знати, що проблема існує. Сервіс Site24x7 може перевірити доступ до вашого веб-сайту з більш ніж 90 місць по всьому світу. Система не просто перевіряє, чи ваш сайт видно в усіх куточках земної кулі, але чому цього не можна досягти коли виявляється відключення. Монітор DNS – це лише одна з безлічі різних перевірок, які здійснює монітор відключення Site24x7.

Перевірки DNS виконують постійно та піднімає оповіщення коли помилка на основі DNS унеможливлює доступ до вашого сайту. Система зміни означає, що вашим фахівцям не потрібно постійно спостерігати за панеллю моніторингу, оскільки ці сповіщення можна пересилати електронною поштою або SMS. Технічний персонал може виконувати інші завдання та перемикати увагу на DNS лише тоді, коли виникають проблеми.

Компанії, яким потрібно лише відстежувати до п’яти веб-сайтів або серверів, можуть використовувати Site24x7 безкоштовно. Для більших вимог моніторинг 10, 40, 100 або 500 сайтів може бути задоволений чотирма платними виданнями служби. Кожне з цих видань може бути отримувати доступ безкоштовно протягом 30-денного пробного періоду.

Site24x7 DNS MonitoringStart 30-денна безкоштовна пробна версія

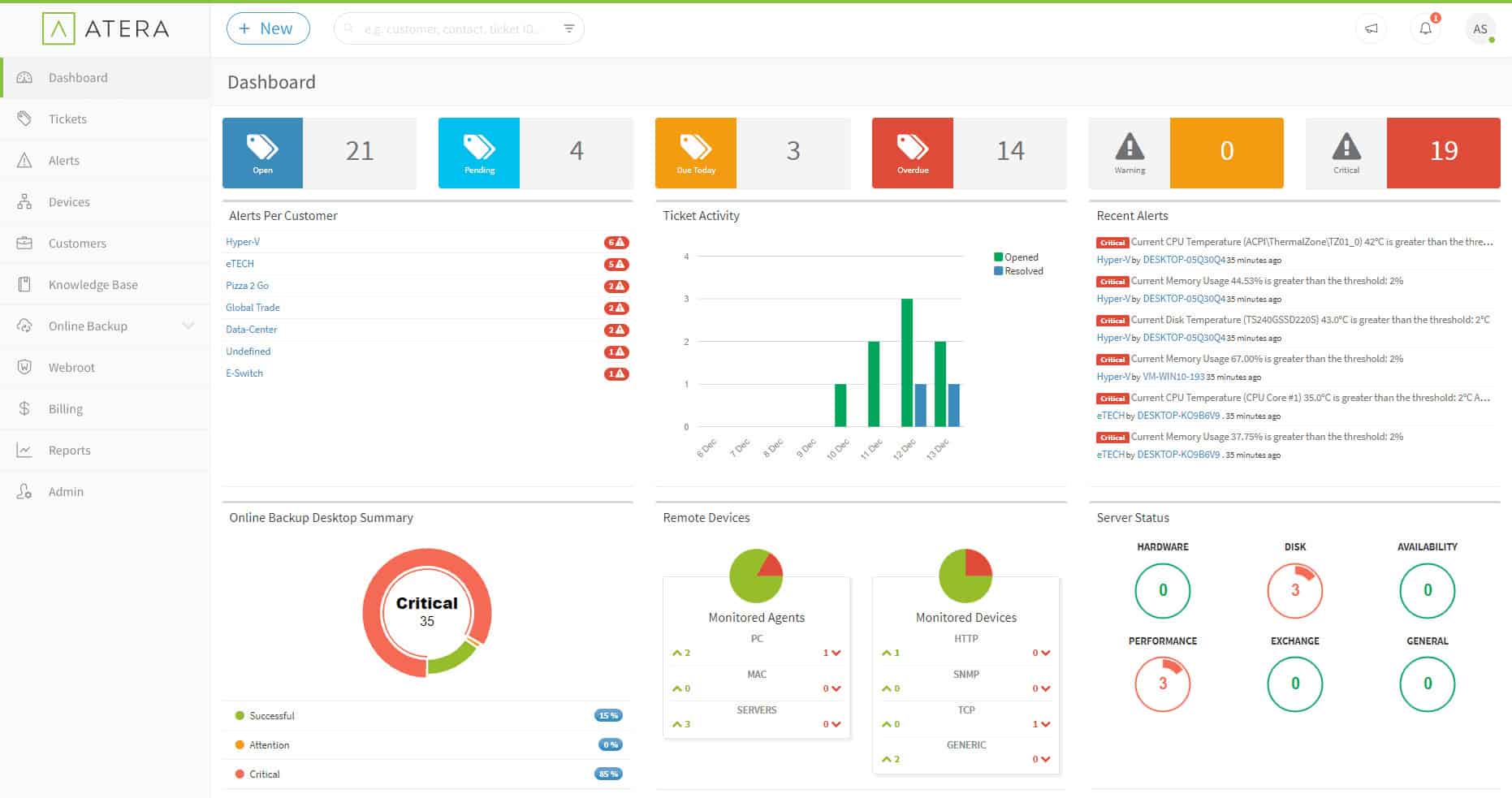

4. Атера (БЕЗКОШТОВНА ПРОБЛЕМА)

Атера це системний монітор, який дозволяє керовані постачальники послуг (MSP) віддалено підтримувати мережі, сервери та додатки, що працюють на сайтах своїх клієнтів. Можливості моніторингу програм цього програмного забезпечення включають нагляд за серверами DNS.

Платформа Atera є дистанційний моніторинг та управління (RMM) система. Це пакет утиліт, який дозволяє команді техніків контролювати всю технічну інфраструктуру сайту клієнта. Однак самому MSP не потрібно запускати власні сервери чи підтримувати програмне забезпечення на своєму сайті, оскільки Atera доставляється з хмари. Його системна консоль доступна через Інтернет-з’єднання через будь-який стандартний веб-браузер. Компанія також випускає додаток, який дозволяє технікам бачити інформаційну панель з мобільних пристроїв.

DNS-сервер клієнтського сайту – це процес, як і будь-який інший, який працює на хості на сайті. Система Atera дозволяє технічним спеціалістам MSP віддалено отримувати доступ до цього сервера і перевірити стан усіх запущених процесів, включаючи DNS-сервер. Технік може зупинити і перезапустити процес сервера DNS у випадку, якщо його функції будуть висіти або якщо він втратить нитку. The поєднання різних моніторів також може виявити проблеми з сервером або мережею, які можуть перешкоджати успішному спілкуванню сервера DNS з іншими хостами в мережі.

Атера є стягується за підписку із нарахуванням гонорару на одного техніка на місяць. Також є щорічна ставка, яка працює дешевше. Платформа доступна у трьох виданнях: Pro, Growth та Power. Ти можеш отримати 30-денний безкоштовний пробний період будь-якої з цих версій, щоб перевірити її перед внесенням грошей на послугу.

30-денна безкоштовна пробна версія AteraStart

5. Dotcom-Monitor

Dotcom-Monitor це мережевий інструмент моніторингу, який зробив хвилі одним із найпростіших інструментів моніторингу DNS на ринку. Ця програма працює від оцінка часу запиту та миттєва відповідь за допомогою DNS-сліду і оповіщення якщо проблема знайдена. Трасування DNS показує повний шлях з’єднання, включаючи такі деталі Розв’язування господаря, Тривалість, Час початку, Адреси і Псевдоніми.

Якщо вам не доводиться бачити цей слід DNS з першої сторони, ви все одно зможете отримати його оповіщення. Попередження покаже вам, у чому проблема надаватимуть посилання для перегляду сліду прямо з вікна оповіщення. Це дозволяє вам перейти назад до запуску контролю за пошкодженнями або зміни конфігурацій, оскільки вам не потрібно витрачати час на з’ясування проблеми в чому.

Один з найбільш вражаючих аспектів Російської Федерації Dotcom-Monitor – скільки різних типів записів підтримується. А, AAAA, NS, CNAME, SOA, TXT, MX, PTR, і SPF всі типи записів підтримуються Dotcom-Monitor. Різноманітність типів записів надзвичайно допомагає у вирішенні проблем, оскільки у вас є набагато більше інформації, з якою можна працювати.

Існує кілька варіантів ціноутворення для Dotcom-Monitor. Доступні чотири основні пакети, кожен з яких має власні індивідуальні діапазони цін на основі частоти перевірки, цілей, сторінок або кроків. Найбільш релевантний базовий пакет для моніторингу DNS – це Пакет моніторингу сервера. Це починається з 10 цілей і 15-хвилинної частоти перевірки за 16 доларів (12,40 фунтів стерлінгів) на місяць. Ви можете налаштувати свої вимоги за потреби, але для 50 цілей з п’ятихвилинною частотою перевірки ціна становить 50 доларів (38,75 фунтів стерлінгів) на місяць. Нарешті, 100 цілей з однохвилинною частотою перевірки становить 120 доларів на місяць (£ 92,99). Ви також можете завантажити 30-денну безкоштовну пробну версію.

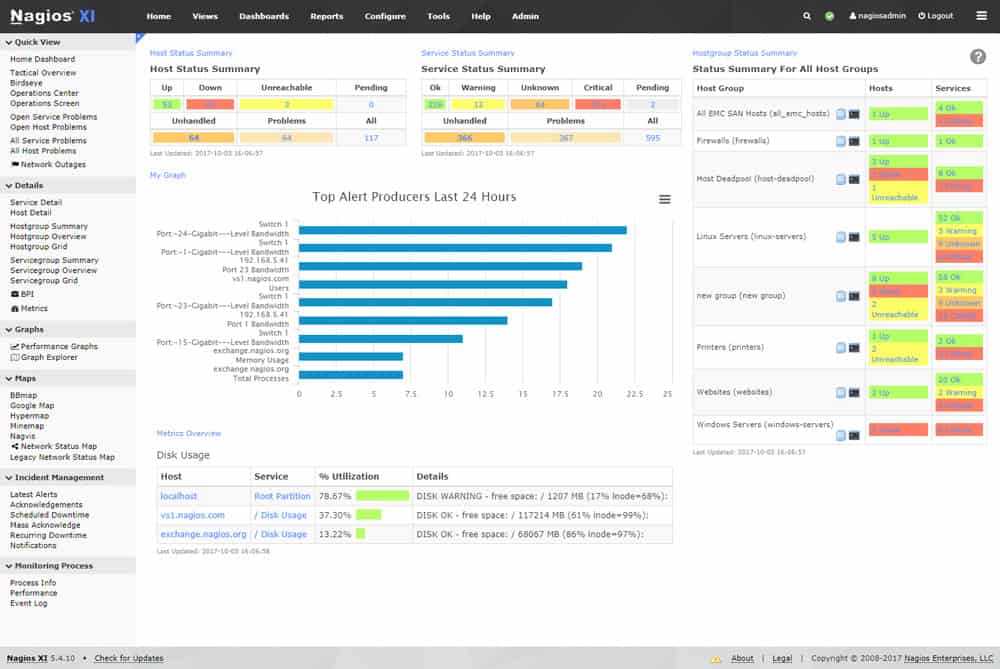

6. Нагіос XI

Нагіос XI це ім’я, яке є синонімом галузі індустрії моніторингу мережі, яка також забезпечує повнофункціональний досвід моніторингу DNS. З Нагіос XI ви можете контролювати DNS-сервери, протоколи та запити. Процес зробити це дуже просто, оскільки вас підтримують Майстер моніторингу DNS-запитів Nagios XI. Це допомагає усунути будь-яку неоднозначність під час моніторингу.

Команда позаду Нагіос XI створили його для того, щоб він працював добре в умовах швидкого темпу. На практиці це означає майже негайне виявлення зриву мережі та викрадення DNS. Це дає вам поєднання безпеки та душевного спокою, оскільки ви можете негайно вжити заходів, щоб уникнути нічого, що негативно вплине на роботу вашої мережі.

Одна з причин, чому Нагіос XI настільки добре відомий за рахунок своїх плагінів. На щастя, існує ряд плагінів для моніторингу DNS. Сюди входять плагіни, такі як Перевірте заміну DNS, Перевірте DNS через PowerShell, check_dnsbl (чорний список), і check_dyndns_logon. Перевірка DNS через PowerShell була розроблена, щоб дозволити користувачам зручно перевіряти стан DNS за допомогою сценарію PowerShell.

Нагіос XI це програма, яка забезпечує досвід моніторингу DNS нарівні з будь-яким іншим інструментом у цьому списку. Він також містить конкурентну ціну. Нагіос XI починається від ціни 1,995 дол Стандартне видання що включає майстрів конфігурації, користувацькі панелі інструментів та звітування.

Наступна версія – це Enterprise Edition який можна придбати за $ 3,495 (2 708 £), що також додає звіти про планування потужностей та планові звіти. Ми рекомендуємо перейти до стандартного видання, якщо ви не хочете користуватися Нагіос XI а також для вашого широкого моніторингу мережі. Також існує 60-денна безкоштовна пробна версія.

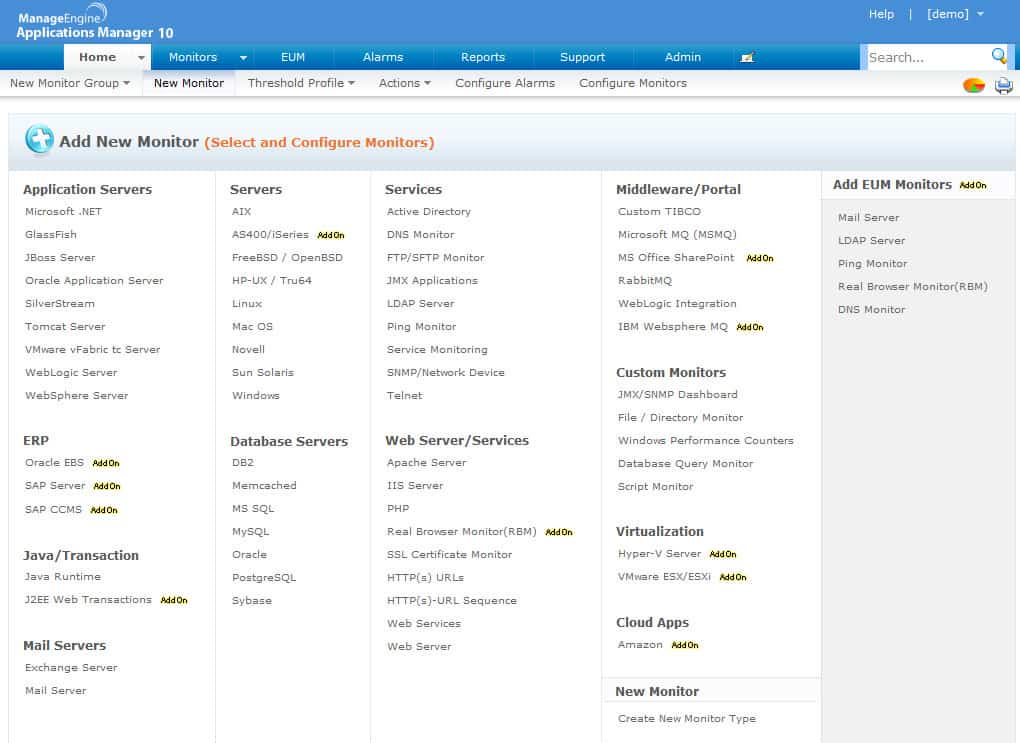

7. ManageEngine Application Manager

ManageEngine Application Manager це продукт, який майже бездоганно виконав досвід моніторингу DNS. Незалежно від того, чи шукаєте ви моніторинг продуктивності чи доступності для служби DNS, ви можете зробити це за допомогою цієї платформи. ManageEngine Applications Monitor надає вам такі показники, як Відповідь Час, Час пошуку, Запис доступний, Статус Значення пошуку, і Поле пошуку. Це дозволяє вам бачити статус вашої служби DNS голосно і чітко.

Всю цю інформацію можна переглянути за допомогою графіків та діаграм, щоб забезпечити подальшу чіткість. Це корисно, тому що якщо ви маєте справу з великим обсягом даних, графік допомагає вам підбирати тенденції таким чином, щоб нераціональні цифри не завжди.

ManageEngine Application Manager має власну систему сповіщень, яка сповіщає вас про визнання певної поведінки. The система сповіщень ґрунтується на порозі і ви можете встановити порогові значення для своїх сповіщень, щоб ви отримували сповіщення про досягнення параметра.

ManageEngine Application Manager доступний у трьох виданнях: Безкоштовно, Професійні, і Підприємство. Безкоштовна версія дозволяє відстежувати до п’яти додатків або серверів. Якщо цього недостатньо, ви можете придбати Професійне видання. Професійне видання починається з ціни 945 доларів (2532 фунтів стерлінгів) за 25 моніторів і закінчується 250 моніторами за 7 195 доларів (5 576 фунтів) за річну підписку. Enterprise Edition включає в себе ще більше моніторів, починаючи від $ 9,595 (£ 7,436) за 250 моніторів до $ 83,995 (£ 65 099) для 5000 моніторів. Також доступна безкоштовна пробна версія.

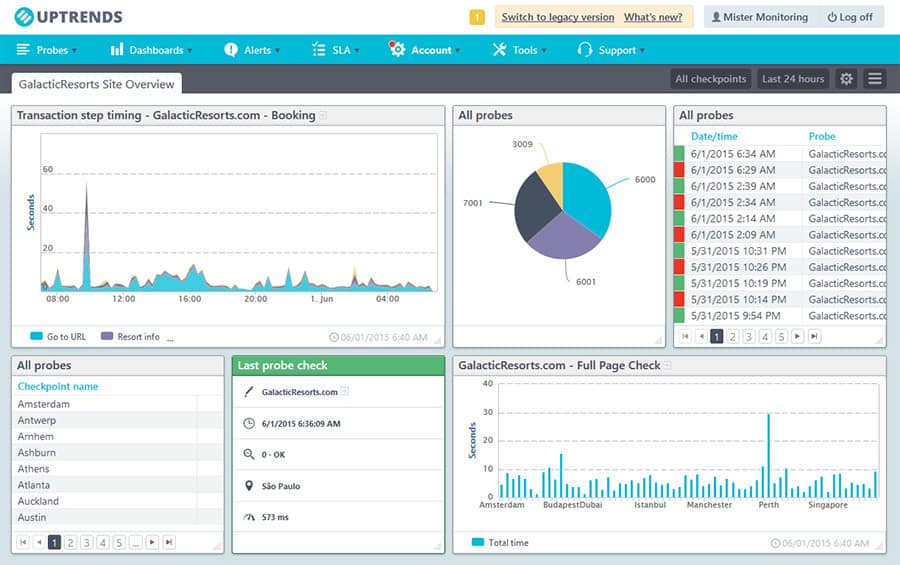

8. Вихідні тренди

Вихідні тренди це безкоштовний інструмент пошуку DNS, який пропонує чудовий та економічно ефективний досвід моніторингу DNS. З Вихідні тренди Ви можете відстежувати ключові записи, такі як А, AAAA, SOA, TXT, і MX. Ця платформа також дозволяє проводити тести у всьому світі, як компанія 184 регіональні контрольно-пропускні пункти, розподілені по всій земній кулі. Перевага такого підходу полягає в тому, що він визначає будь-які регіональні проблеми, перш ніж вони пробиваються через вашу мережу.

Однак цей інструмент далеко не обмежений базовими записами. UpTrend також відстежує серійні номери SOA, щоб побачити, коли змінюється запис DNS. Це дозволяє помітити тонкі зміни, які ви пропустите, якби ви просто перевіряли записи алфавіту.

Цей інструмент також не сприймає додаткові функції, такі як звіти та сповіщення. Ти можеш rщоденні звіти, що показують стан вашої служби DNS допомагаючи зрозуміти, чи є якісь проблеми. Так само сповіщення повідомляють вас у випадку, якщо трапиться щось проблемне, що потребує вас вжити заходів.

За безкоштовний інструмент, Вихідні тренди забезпечує складний досвід моніторингу DNS. Не дивно, що імена настільки величні, як Microsoft, HP і Volkswagen використовують цей продукт. Відвідайте UpTrends, щоб завантажити.

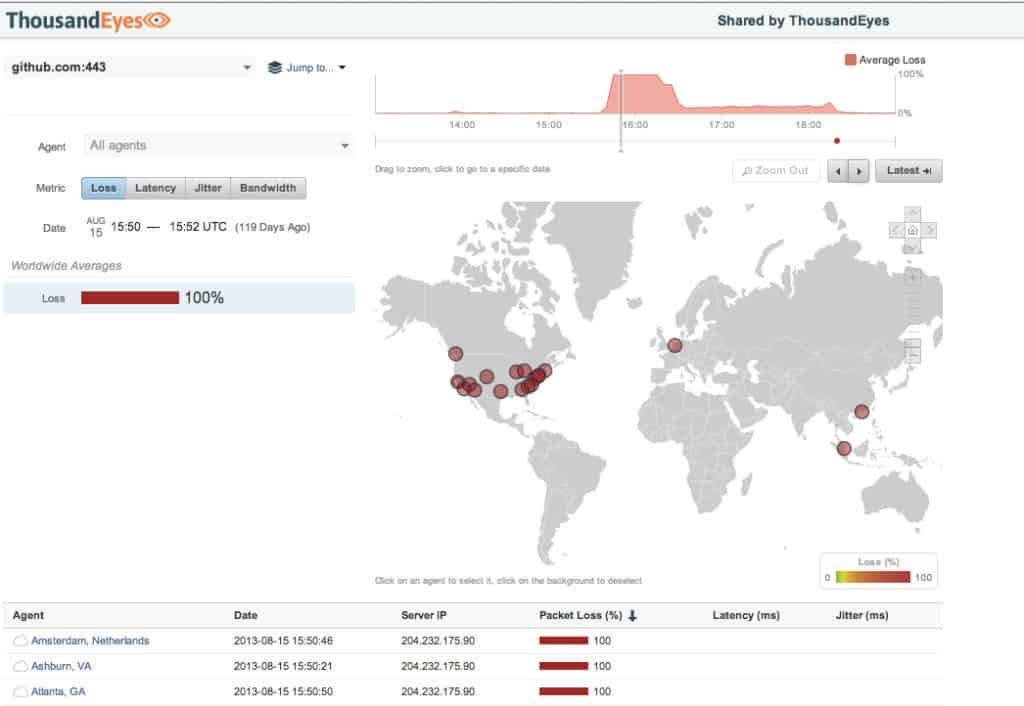

9. Тисяча очей

Таємничо-названий Тисяча Очей це ще один продукт, який отримує правильний моніторинг DNS. Тисяча Очей був розроблений з принципом прозорості, що зберігається на увазі. Ви можете відстежувати все, починаючи від серверів кешування DNS до зовнішніх постачальників. Ви можете перевірити наявність та роздільну здатність підключених серверів, щоб оцінити продуктивність вашої мережі.

Тисяча Очей доклав великих зусиль, щоб зробити програмне забезпечення максимально доступним для нових користувачів. Це видно одразу через борт автовідкриття функція, яка посилається на підключені сервери без необхідності складної конфігурації.

На додачу, Тисяча Очей також є власна система сповіщень, яка дозволяє вам бути в курсі всіх поточних розробок. Ви можете генерувати сповіщення про наявність ваших DNS та Record mappings. Ці оповіщення налаштовуються виходячи з того, що ви хочете екранувати, і ви також можете експортувати сповіщення, коли виникає потреба. Це дозволяє передавати інформацію про сповіщення іншим членам вашої команди.

Тисяча Очей працює структура ціноутворення на основі використання, що базується на трьох факторах: Тестові одиниці, Кінцеві точки, і Прилади. Для моніторингу DNS найбільше сенсу має пакет Test Units. Це надає вам досвід моніторингу, наданий хмарними та корпоративними агентами. Однак вам потрібно буде подати запит на пропозицію, щоб побачити ціну. Крім того, ви можете завантажити безкоштовну пробну версію.

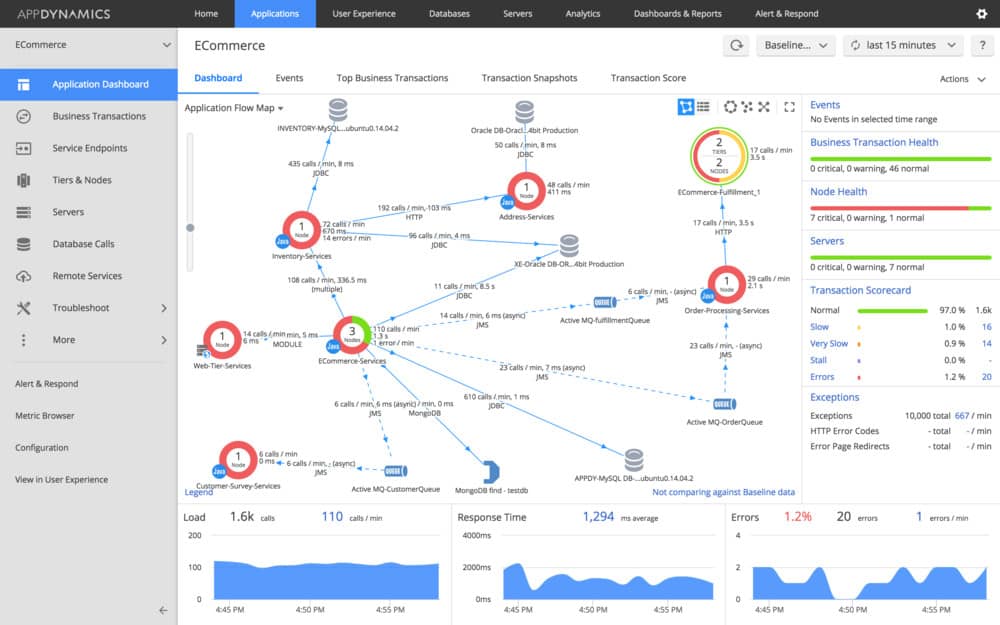

10. AppDynamics

AppDynamics є однією з найпопулярніших платформ моніторингу інфраструктури, яку гроші зараз можна придбати. Ви можете переглянути різні сервери для перегляду проблем щодо продуктивності. Моніторинг сервера був налаштований так, що ви можете розпочати моніторинг за лічені хвилини. Позитив тут полягає в тому, що вам не потрібно витрачати час на введення власних конфігурацій, перш ніж ви можете почати.

Цей інструмент зручно використовувати для моніторингу сервера, оскільки він використовує ієрархічний огляд. Огляд показує всі підключені сервери, що детально розглядають стан сервера. Це дозволяє оцінити стан здоров’я з першого погляду. У разі визнання проблеми ефективності, AppDynamics дозволяє налаштувати автоматизовані відповіді на вирішення питань щодо ефективності в ранньому віці. Існують такі системи оповіщення про події, як ServiceNow, PagerDuty, і JIRA інтегрований на борту.

В цілому, це продукт, який можна налаштувати відповідно до ваших потреб. Користувацький інтерфейс – один із найбільш масштабованих у своєму роді. Можливість переглядати свою інфраструктуру з такою чіткістю дозволяє створити чітке враження про те, що відбувається майже миттєво. Вам потрібно зв’язатися AppDynamics щоб переглянути цінник, або ви можете завантажити та випробувати програмне забезпечення.

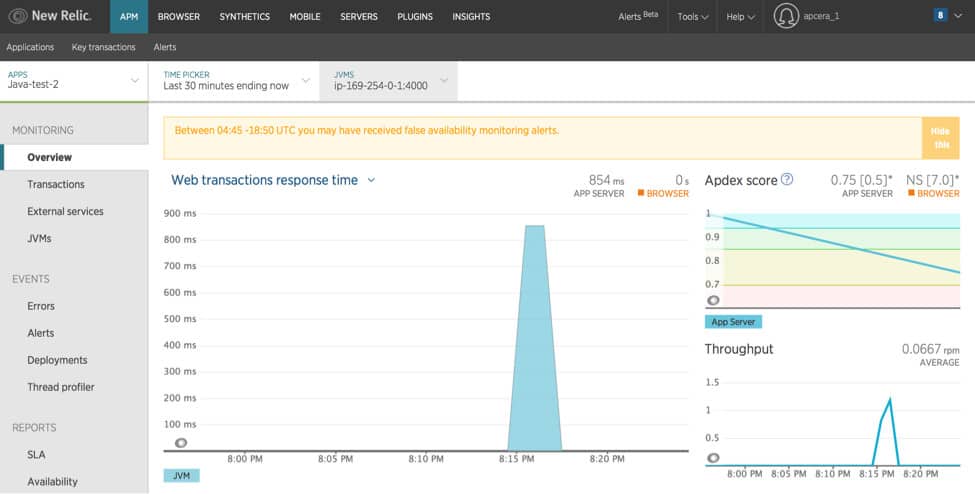

11. Моніторинг продуктивності додатків NewRelic

NewRelic Моніторинг продуктивності додатків пропонує переконливий досвід моніторингу DNS від початку до кінця. За допомогою цього монітора DNS ви можете проаналізувати час реакції вашої інфраструктури, щоб оцінити, наскільки ефективно працює служба. Ця інформація відображається у чіткому та кольоровому графіку, що робить речі легкими для читання. Ти можеш проводити регулярні перевірки стану DNS щоб переконатися, що час відгуку не надто високий.

Існує також гнучка система оповіщення, яка повністю настроюється. Ви можете встановити власні пороги сповіщень, які визначають, за якою поведінкою ви отримуєте сповіщення. Результатом є досвід, який включає автоматизацію та зменшує ваші адміністративні навантаження.

Структура ціноутворення на Моніторинг продуктивності додатків NewRelic досить складний. На ціну, яку ви платите, впливає розмір вашого примірника, час виконання, кількість та хмарні сервіси, які ви хочете, наприклад AWS, Google, Microsoft та Rackspace. Також є безкоштовна пробна версія.

Вирок

Як бачите, усі перераховані вище інструменти можуть мати свої власні сили у великому корпоративному середовищі. Виходячи з якості дизайну та глибини його функцій моніторингу DNS, PRTG Network Monitor виділяється як один з найкращих продуктів у цьому списку. Він поєднує стислі візуальні дисплеї з виділеним DNS-датчиком та системою сповіщень, яка цілодобово тримає вас у циклі.

Однак, якщо це не зовсім відповідає вашим потребам, ми запропонували вам безліч альтернативних інструментів, щоб занурити зуби. Найголовніше – це вибрати платформу, яка відповідає потребам вашої організації та вашим особистим уподобанням. Ще один чудовий вибір Монітор сервера та додатків SolarWinds. Цей продукт чудовий тим, що дозволяє відстежувати запити та час відповідей, щоб легко переглядати продуктивність.